在做某個測試的時候偶然遇到一個網站,看首頁的名稱為XX娛樂,服務器位置在國外,所以推測這可能是有關網絡DB或者搞顏色的站,之前沒有測過這種站,所以就想試試。這次就不搞前戲了,直接開沖!

0x01 第一回合:有來有回

在進行前端調試時,發現這個站確實是和網絡DB有關系。

登錄框之殤-嘗試了各種測試方法,沒搞出來東西。束手無策之后還想試試老套路-看看有沒有什么旁站可以下手!

通過搜索引擎發現12000端口有個X幣代付的站,沒找到CMS信息(不知道各位師傅有沒有那種感覺-“我們好像在哪兒見過,你好記得嗎?”[捂臉])。

80端口發現一個TG賬號,到TG主頁看了看也沒啥有用信息。

本著不放棄的理念,想了想之前有師傅說過,這種類型的小網站,可能是在網站集群里,那么就應該還有很多其他的服務,于是又做了做信息搜集,后來換了一個搜索引擎發現了一個系統:x虛擬貨幣后臺管理系統。

屬于是看見管理系統就上頭[泰褲辣],但是SQL注入、邏輯漏洞一套-無果[emoing]。抱著僥幸心理,拿出了單身多年的字典-爆破了大半天,Wohu—可以說是弱口令了(鍵盤密碼+年份)。登錄進去之后進行信息搜集,發現是個挖礦的,通過URL:[/index.php?r=index]還以為是之前遇到的YXcms。

找到網站配置,發現前臺地址http://2x.x.x.x7:50001,并發現幣種是USDT。

使用會員例表中的賬號登錄和密碼字典進行登錄,成功進入,但沒有什么發現。

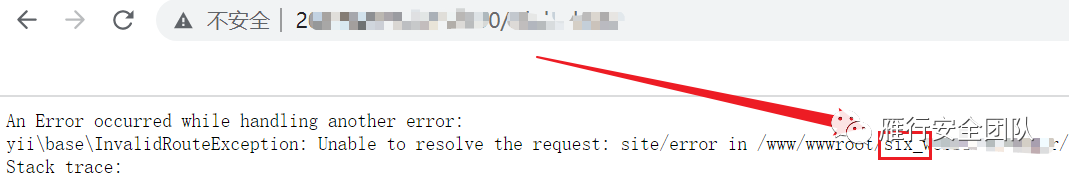

進一步Fuzz,通過報錯發現服務器是Linux,框架是Yii,并不是我想的Yxcms。

0x02 第二回合:峰回路轉

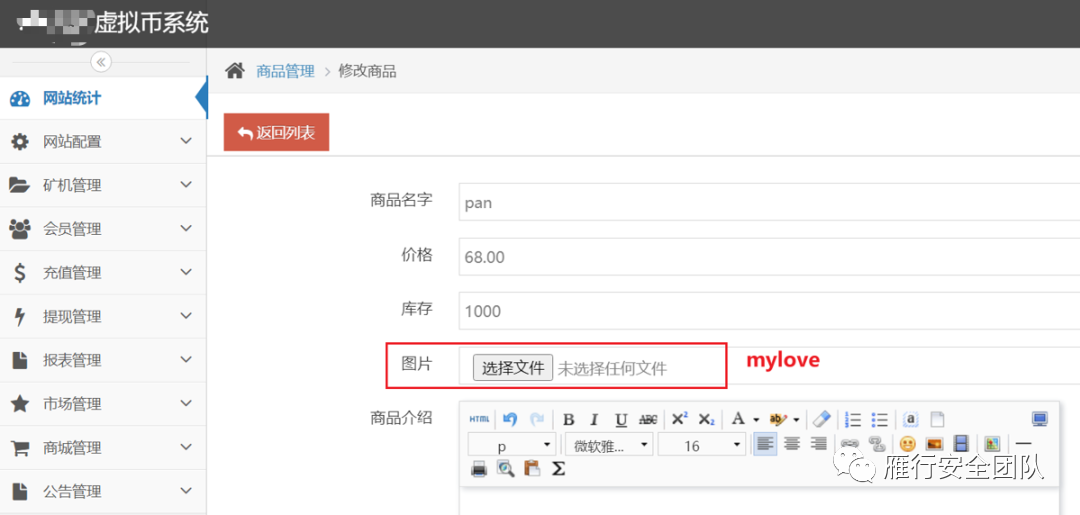

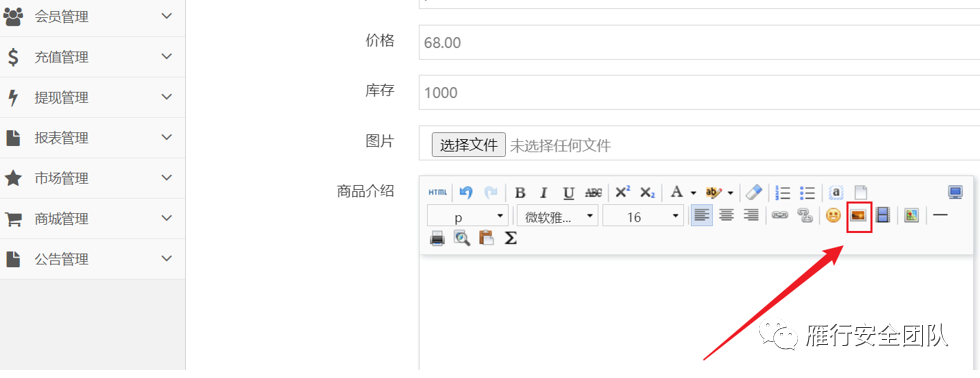

使用Yii的反序列化漏洞進行測試無果,隨后還是在后臺一個一個功能點進行測試,在一個地方找到了消失1年多的上傳[自我感覺],抓緊上手測試。

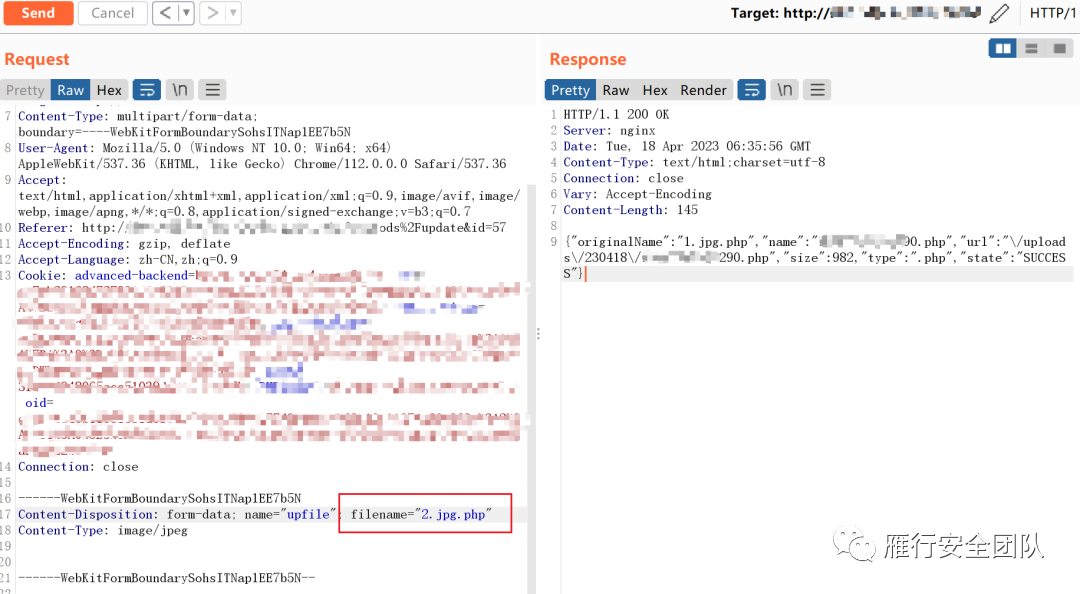

傳了半天沒反應,沒有返回包,真是栓Q,隨后發現編輯器的上傳圖片功能。直接傳沒傳成,輕微饒了繞,就成了[泰褲辣]。

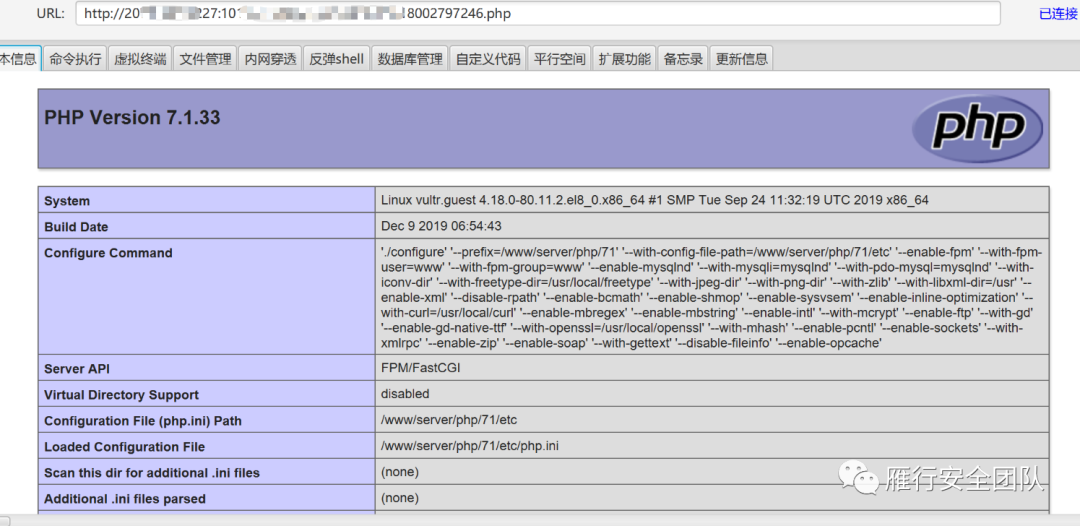

0x03 第三回合:釜底抽薪

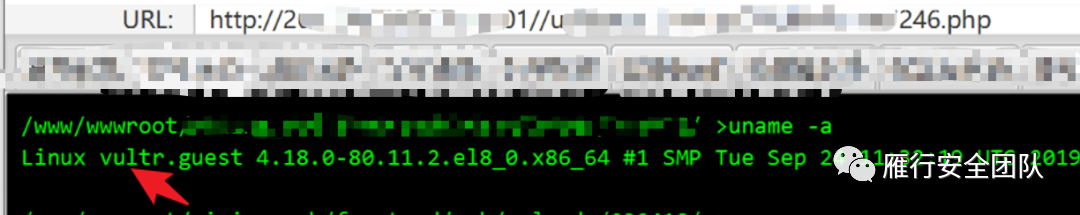

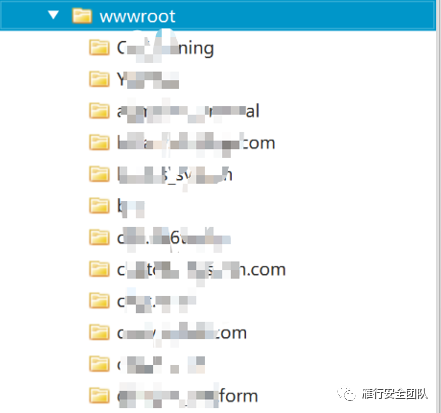

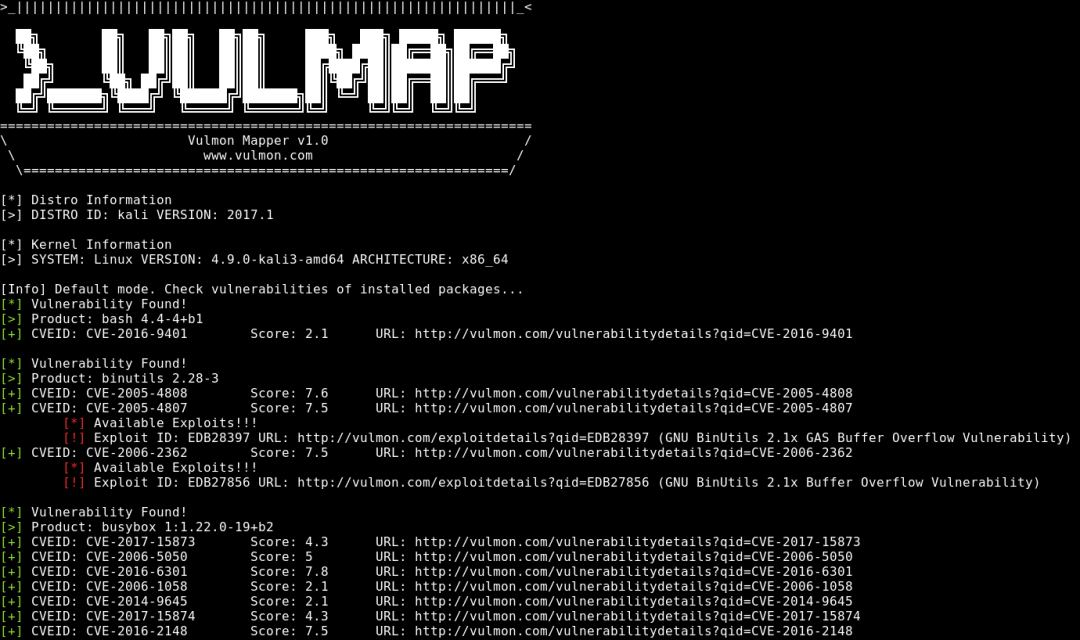

信息搜集發現是Vultr匿名虛擬服務器,查看了目錄結構確實是一個網站集群。

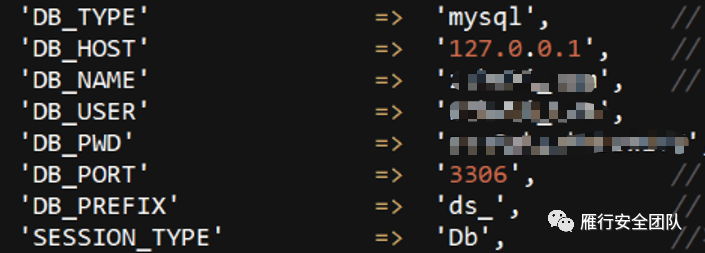

嚕嚕嚕嚕一頓操作,找到了數據庫、AccessKeyId、代理等信息。里面的東西確實不少,還有好多MP4,但是不敢看,還是需要做守法好公民[共勉:一念成佛一念成魔]。

結束了嘛?沒有[捂臉],20多個網站,沒找到中間件配置文件[太菜了],所以也不知道哪個網站是哪個目錄,因此就不知道最開始的XX娛樂是不是在這臺服務器上。

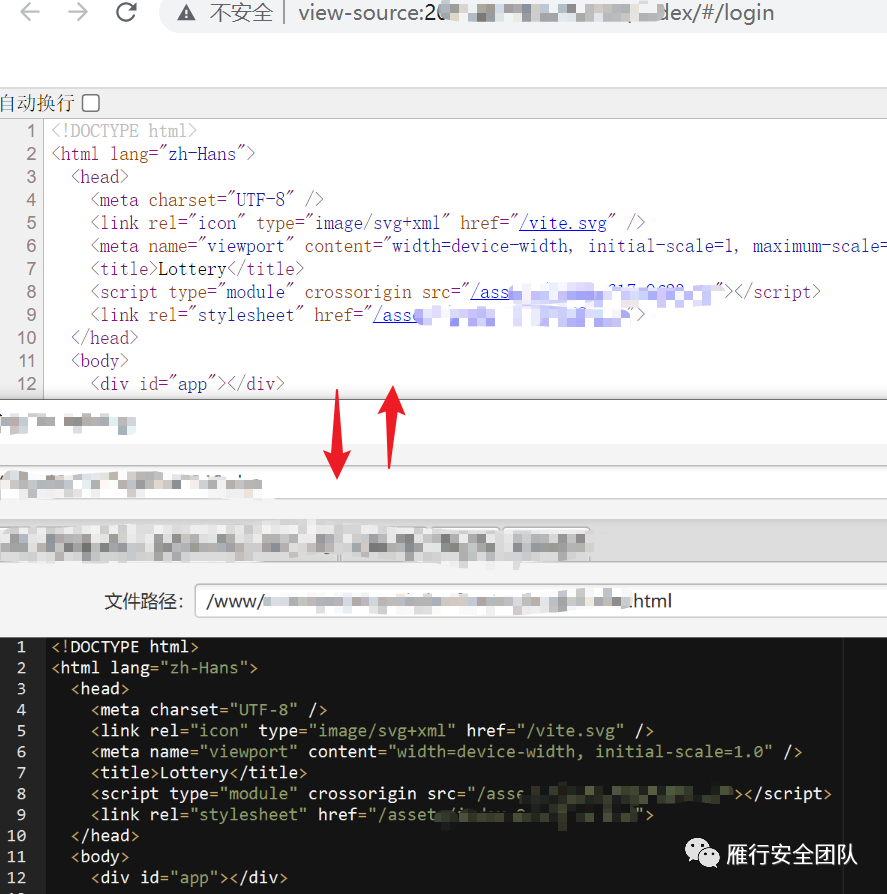

文件太多-找的眼睛都花了,還是想想其他方法吧。突然想到前面Fuzz的時候有報錯,泄露了網站物理路徑,那么在一個網站集群里的話,框架一樣的可能性應該是存在的,于是試了試之前的方法觸發報錯,果然用的是一個框架。

原來是六兒!六兒!我找的你好苦啊,老六!

隨后通過物理路徑找到網站目錄,證實了網站是在拿到權限的這臺服務器上,也證實了最開始的推測。

合天網安實驗室

合天網安實驗室

HACK學習呀

HACK學習呀

安全圈

安全圈

LemonSec

LemonSec

系統安全運維

系統安全運維

關鍵基礎設施安全應急響應中心

關鍵基礎設施安全應急響應中心

E安全

E安全

系統安全運維

系統安全運維

RacentYY

RacentYY

安全圈

安全圈

一顆小胡椒

一顆小胡椒

嘶吼專業版

嘶吼專業版