據云安全公司Qualys聲稱,最近一起惡意軟件活動背后的威脅分子一直在使用哥倫比亞銀行客戶的被盜信息作為網絡釣魚郵件的誘餌,目的在于用BitRAT遠程訪問木馬感染目標。

該公司在調查活躍網絡釣魚攻擊中的BitRAT誘餌時發現,一家未公開身份的哥倫比亞合作銀行的基礎設施遭到了攻擊者的劫持。

總共418777條含有敏感客戶數據的記錄從遭到攻擊的服務器中被盜,這些敏感客戶數據包括姓名、電話號碼、電子郵件地址、住址、哥倫比亞身份證、付款記錄和工資信息。

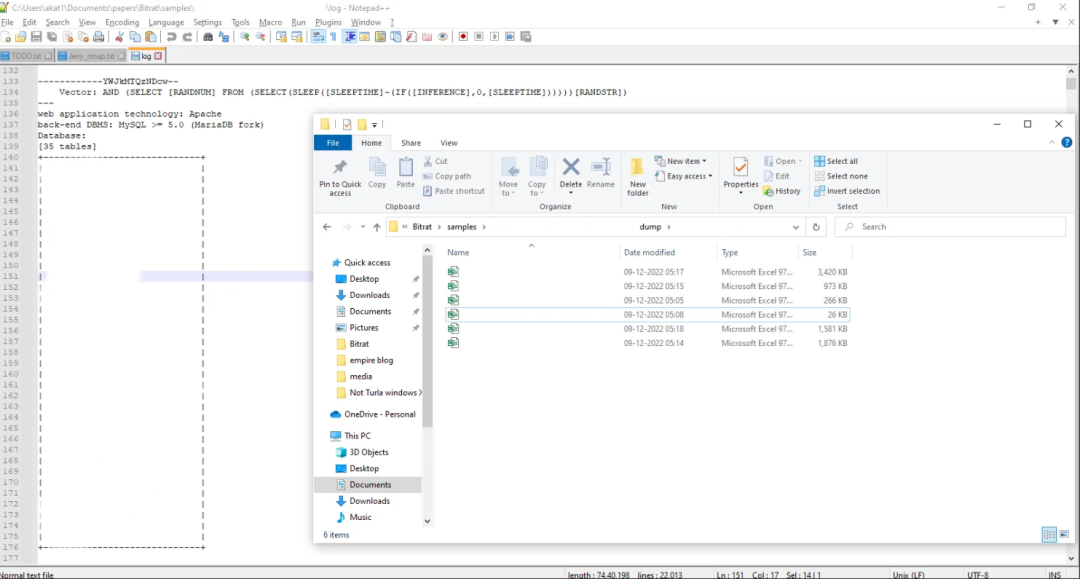

在調查這起活動時,Qualys還發現了表明攻擊者已訪問客戶數據的證據,包括顯示攻擊者使用sqlmap工具尋找SQL注入錯誤的日志。

Qualys表示:“此外,誘餌本身含有來自這家銀行的敏感數據,以便誘餌看起來很逼真。這意味著攻擊者已經獲得了客戶數據的訪問權。”

“我們在進一步深入研究該銀行的基礎設施時發現了表明使用sqlmap工具來查找潛在SQLi錯誤的日志,還發現了實際的數據庫轉儲內容。”

目前,從這家哥倫比亞銀行的服務器上被盜的任何信息還都沒有出現在Qualys監測的暗網或明網網站上。

惡意軟件通過一個惡意Excel文件投放到受害者的計算機上,該惡意文件投放并執行在一個與附件捆綁的高度混淆處理的宏中編碼的INF文件。.inf攻擊載荷被分割成了宏中的數百個數組。反混淆例程對這些數組執行了算術運算,以重新構建攻擊載荷。隨后宏將攻擊載荷寫入到temp,并通過advpack.dll執行它。

圖1. Excel BitRAT誘餌(來源:Qualys)

最終的BitRAT攻擊載荷隨后使用受攻擊設備上的WinHTTP庫從GitHub代碼庫下載,并在WinExec函數的幫助下加以執行。

在攻擊的最后階段,RAT惡意軟件將其加載程序移動到Windows啟動文件夾以獲得持久性,并在系統重新啟動后自動重啟。

至少從2020年8月開始,BitRAT作為現成的惡意軟件在暗網市場和網絡犯罪論壇上出售,只需支付20美元即可獲得長期訪問權。

在支付許可證費用后,每個“客戶”都可以使用各自的方法用這種惡意軟件感染受害者,比如網絡釣魚、水坑攻擊和木馬軟件。

用途廣泛的BitRAT可用于實施各種惡意目的,包括:泄露數據、記錄擊鍵內容、錄制視頻和音頻、竊取數據、DDoS攻擊、加密貨幣挖掘、針對進程/文件/軟件等運行任務以及投放額外的攻擊載荷。

Qualys公司的威脅研究高級工程師Akshat Pradhan說:“現成的商用RAT一直在完善和改進其傳播方法,以便感染受害者。”

“他們還增加了使用合法基礎設施來托管其攻擊載荷的力度,防御者需要注意到這一點。我們Qualys威脅研究部門會繼續監測并記錄這類威脅,了解其不斷變化的策略、技術和程序(TTP)。”

MITRE ATT&CK映射

T1071.001 應用程序層協議:郵件協議

T1102 Web服務

T1218.011 系統二進制代理執行:Rundll32

T1218 系統二進制代理執行

T1584 攻陷基礎設施

T1059.003 命令和腳本解釋器:Windows命令外殼

T1140 反混淆/解碼文件或信息

T1204.002 用戶執行:惡意文件

T1547.001 啟動或登錄自動啟動執行:注冊表運行鍵/啟動文件夾

嘶吼專業版

嘶吼專業版

商密君

商密君

FreeBuf

FreeBuf

安恒信息

安恒信息

安全牛

安全牛

一顆小胡椒

一顆小胡椒

GoUpSec

GoUpSec

看雪學苑

看雪學苑

關鍵基礎設施安全應急響應中心

關鍵基礎設施安全應急響應中心

安全牛

安全牛

GoUpSec

GoUpSec

安全內參

安全內參