狡猾的新型釣魚服務平臺正盯上 Microsoft 365 云服務企業

據悉,至少從2022年年中開始,網絡犯罪分子就利用名為Greatness的新型網絡釣魚即服務(PhaaS 或 PaaS)平臺將 Microsoft 365 云服務的企業用戶作為目標,有效地降低了網絡釣魚攻擊的進入門檻。

Cisco Talos 研究員 Tiago Pereira表示:“目前,Greatness 只專注于 Microsoft 365 網絡釣魚頁面,為其附屬公司提供附件和鏈接生成器,以創建極具說服力的誘餌和登錄頁面。它包含的功能包括預先填寫受害者的電子郵件地址,并顯示從目標組織的真實 Microsoft 365 登錄頁面中提取的相應公司標志和背景圖像。”

涉及 Greatness 的活動主要有位于美國、英國、澳大利亞、南非和加拿大的制造、醫療保健和技術實體,在2022年12月和2023年3月檢測到活動激增。

像 Greatness 這樣的網絡釣魚工具包為威脅行為者、新手或其他人提供具有成本效益且可擴展的一站式服務,使設計與各種在線服務相關的令人信服的登錄頁面并繞過雙因素身份驗證 (2FA) 保護成為可能。

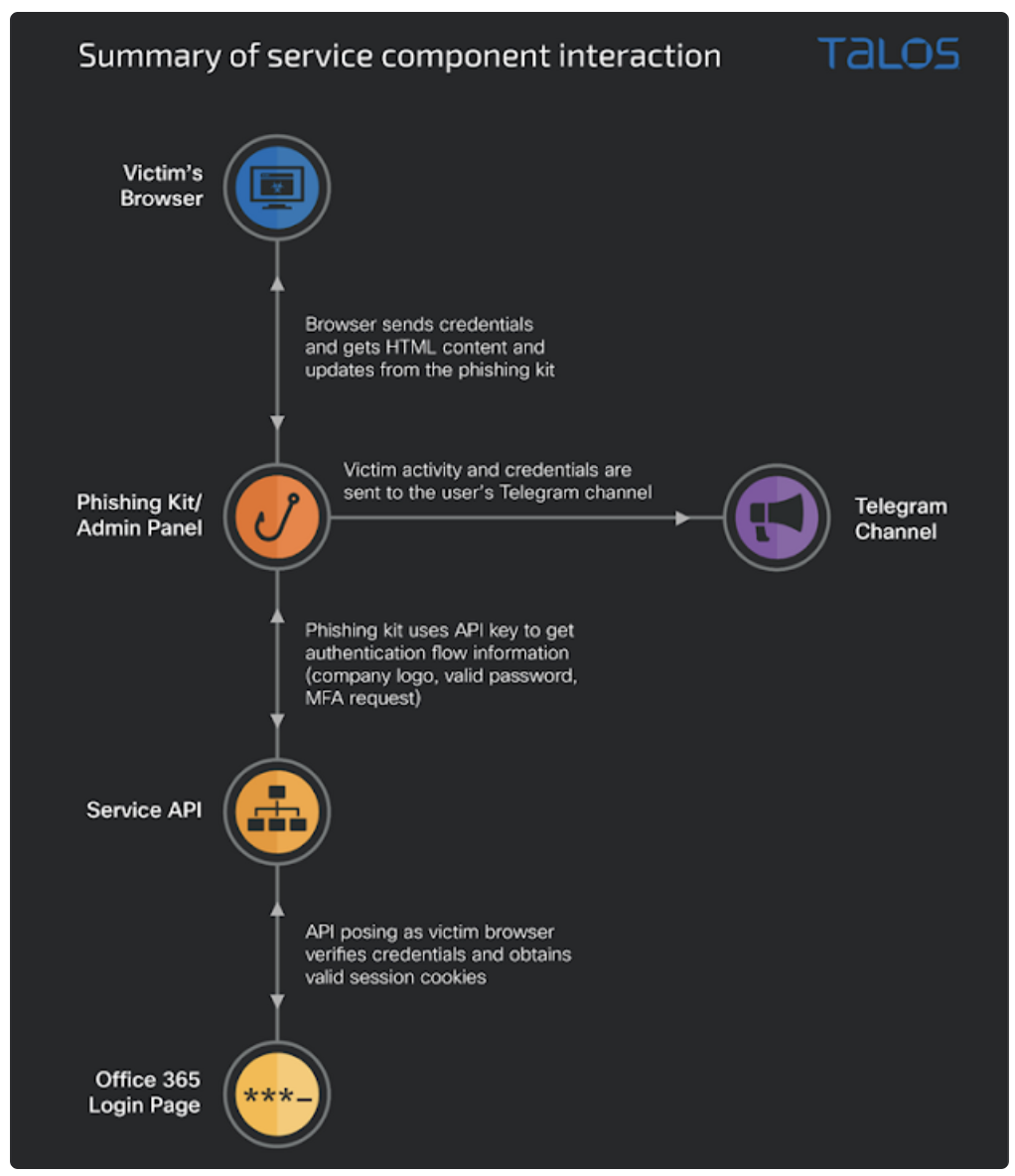

具體來說,看起來真實的誘餌頁面充當反向代理,以獲取受害者輸入的憑據和基于時間的一次性密碼 (TOTP)。

攻擊鏈從包含 HTML 附件的惡意電子郵件開始,打開后會執行混淆的 JavaScript 代碼,將用戶重定向到已預填收件人電子郵件地址的登錄頁面,并提示輸入密碼和 MFA 代碼。

輸入的憑據和令牌隨后被轉發到附屬公司的電報頻道,以獲取對相關帳戶的未授權訪問。

AiTM網絡釣魚工具包還帶有一個管理面板,使附屬機構能夠配置 Telegram 機器人、跟蹤被盜信息,甚至構建誘殺附件或鏈接。

更重要的是,每個聯盟都應該有一個有效的 API 密鑰,以便能夠加載網絡釣魚頁面。API 密鑰還可以防止不需要的 IP 地址查看網絡釣魚頁面,并通過偽裝成受害者來促進與實際 Microsoft 365 登錄頁面的幕后通信。

網絡釣魚工具包和 API 協同工作,執行‘中間人’攻擊,請求受害者提供信息,然后 API 將實時提交到合法登錄頁面,如果受害者使用 MFA,這允許 PaaS 附屬機構竊取用戶名和密碼,以及經過身份驗證的會話 cookie。

據悉,微軟從2023年5月8日起開始在 Microsoft Authenticator 推送通知中強制執行號碼匹配,以改進并保護 2FA 抵御即時轟炸攻擊。