根據Akamai最新發布的DNS數據報告,2022年10%到16%的企業產生過C2流量,指向僵尸網絡和惡意軟件的命令和控制(C2)服務器。

報告稱,超過四分之一的企業惡意流量流向了初始訪問代理人(IAB)的服務器,這些初始訪問代理人負責將公司網絡的訪問權限出售給其他網絡犯罪分子。

2022年,由于安卓惡意軟件FluBot的全球性傳播,以及針對企業的各種有組織網絡犯罪活動,企業和家庭用戶的惡意DNS流量出現過幾次爆發峰值。值得業界高度警惕的是,與初始訪問代理相關的C2流量始終保持著驚人的規模。初始訪問代理人會入侵公司網絡,獲取訪問憑證并兜售給其他網絡犯罪分子(例如勒索軟件即服務RaaS)來獲利。

惡意軟件控制了龐大的互聯網設備池

Akamai為其全球CDN、云服務和安全服務運營著一個大型DNS基礎設施,每天能夠監測多達2萬億個DNS請求。由于DNS查詢會嘗試解析域名的IP地址,因此Akamai可以分析來自公司網絡或家庭用戶的DNS請求是否映射到那些已知的托管網絡釣魚頁面、惡意軟件或C2服務器的惡意域名/IP地址。

根據報告,2022年在發出DNS請求的所有設備中,Akamai發現有9%到13%試圖訪問惡意軟件服務器,4%至6%嘗試解析網絡釣魚域名,0.7%至1%嘗試解析C2服務器地址。

與惡意軟件相比,C2流量的占比似乎很小,但考慮到龐大的聯網設備池每天能夠生成的DNS請求數量高達7萬億次,每天的C2流量規模依然是百億級別。

對惡意軟件托管站點的請求不一定轉化為成功的入侵,因為惡意軟件在設備上執行之前可能會被檢測到并阻止。但是,對C2服務器的查詢表明(企業)存在活躍的惡意軟件感染。

如今大型企業網絡中擁有成千上萬個聯網設備,任何端點設備被感染都可能導致網絡被完全接管。正如我們在大多數勒索軟件案例中看到的,攻擊者會采用橫向移動技術在企業內部系統之間跳轉。

根據對C2服務器的企業DNS數據的統計,去年有超過十分之一的企業遭受過入侵。惡意C2流量的行業分布如下:

- 制造業30%

- 商業服務15%

- 高科技14%

- 商業12%

值得注意的是,惡意DNS數據占比最高的兩個行業(制造業和商業服務),同時也是Conti勒索軟件的主要攻擊對象。

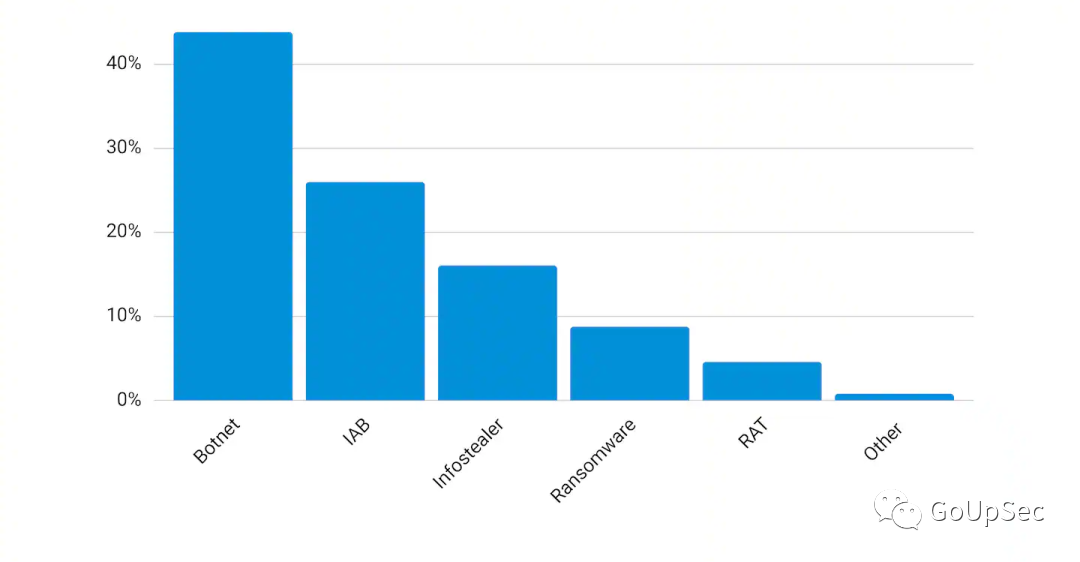

僵尸網絡占惡意流量的44%

Akamai將C2流量細分為幾類:僵尸網絡、初始訪問代理(IAB)、信息竊取程序、勒索軟件、遠程訪問木馬(RAT)等(下圖)。

其中僵尸網絡在惡意C2流量種的占比高達44%(該項數據沒有統計一些著名的僵尸網絡,如Emotet或Qakbot,這些僵尸網絡主要銷售系統訪問權限的業務,因此被計入IAB類別。)但是,從技術上講,大多數僵尸網絡都可用于提供額外的惡意軟件有效負載,即使其所有者不公開銷售此服務,有些僵尸網絡也有私人交易。例如,TrickBot僵尸網絡與Ryuk勒索軟件背后的網絡犯罪分子建立了私人工作關系。

Akamai在來自企業環境的C2流量中觀察到的最大僵尸網絡是QSnatch,后者依賴一種專門感染過時QNAP網絡連接存儲(NAS)設備固件的惡意軟件。QSnatch于2014年首次出現,至今仍保持活躍。根據CISA的公告,截至2020年年中,全球有超過6.2萬臺受感染的QNAP設備。QSnatch會阻止QNAP存儲設備的安全更新,用于憑據抓取、密碼記錄、遠程訪問和數據泄露。

IAB是C2 DNS流量中的第二大類別,其中Emotet占比高達22%,Qakbot占4%。Emotet是規模最大、運行時間最長的僵尸網絡之一,向大量網絡犯罪集團提供企業網絡的初始訪問權限。此外,Emotet還被用于部署其他僵尸網絡,包括TrickBot和Qakbot。

僵尸網絡與勒索軟件關系密切

2021年,來自美國、英國、加拿大、德國和荷蘭等多個國家的執法機構設法接管了僵尸網絡的命令和控制基礎設施。然而,勝利是短暫的,如今僵尸網絡通過迭代卷土重來,甚至變得更強大了。

例如,Emotet最初是一個銀行木馬,但已經進化成一個模塊化的多功能惡意軟件交付平臺,其中一些模塊還能用來竊取電子郵件,發起DDoS攻擊等。Emotet還與勒索軟件團伙有千絲萬縷的聯系,其中最著名的是Conti。

與Emotet類似,僵尸網絡Qakbot也提供額外的有效載荷,并與勒索軟件團伙(例如Black Basta)建立了伙伴關系。Qakbot還利用Cobalt Strike滲透測試工具提供額外的功能,包括駐留和竊取信息的能力。

眾所周知,僵尸網絡會被用于分發勒索軟件,后者一旦成功部署,會啟用自己的C2服務器,此類C2流量也包含在Akamai統計的DNS數據中。超過9%的C2流量指向已知勒索軟件威脅相關域名,其中REvil和LockBit占比最高。

信息竊取惡意軟件是C2流量的第三大類別,占Akamai觀察到的設備總數的16%,其中Ramnit占比最高。Ramnit是一種模塊化信息竊取程序,也可用于部署其他惡意軟件。信息竊取惡意軟件的目標是企業網絡中的高價值信息,例如各種服務的用戶名和密碼、存儲在瀏覽器中的身份驗證cookie以及存儲在本地其他應用程序中的憑據。

其他值得關注的惡意C2流量中的威脅包括:Cobalt Strike、Agent Tesla RAT、Pykspa蠕蟲和Virut多態病毒。

FreeBuf

FreeBuf

看雪學苑

看雪學苑

GoUpSec

GoUpSec

嘶吼專業版

嘶吼專業版

看雪學苑

看雪學苑

商密君

商密君

看雪學苑

看雪學苑

安全圈

安全圈

安全圈

安全圈

RacentYY

RacentYY

安全牛

安全牛

系統安全運維

系統安全運維