回撥網絡釣魚攻擊改變社會工程的伎倆

回撥網絡釣魚團伙已經改變了其社會工程方法,將原來的虛假訂閱誘餌繼續用于攻擊的第一階段,但隨后轉而假裝幫助受害者處理感染或黑客攻擊。

得逞的攻擊使用惡意軟件加載程序感染受害者,該加載程序會投放另外的攻擊載荷,比如遠程訪問木馬、間諜軟件和勒索軟件。

回撥網絡釣魚攻擊是偽裝成高價訂閱的電子郵件活動,旨在讓收件人混淆,因為他們從未訂閱過這些服務。

電子郵件中附有一個電話號碼,收件人可以撥打該號碼,以了解有關此“訂閱”的更多信息并取消它。然而這會導致社會工程攻擊,從而在受害者的設備上部署惡意軟件,并可能引發全面的勒索軟件攻擊。

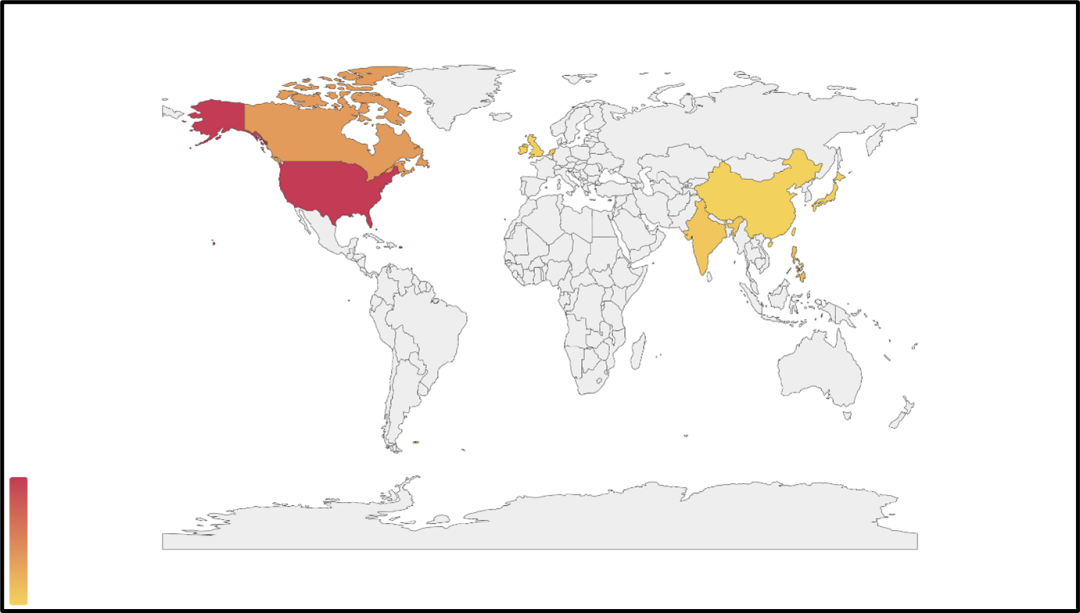

據Trellix的一份新報告顯示,最新的活動針對美國、加拿大、英國、印度、中國和日本的用戶。

圖1. 顯示最近的BazarCall活動目標的熱圖(來源:Trellix)

這一切都始于BazarCall

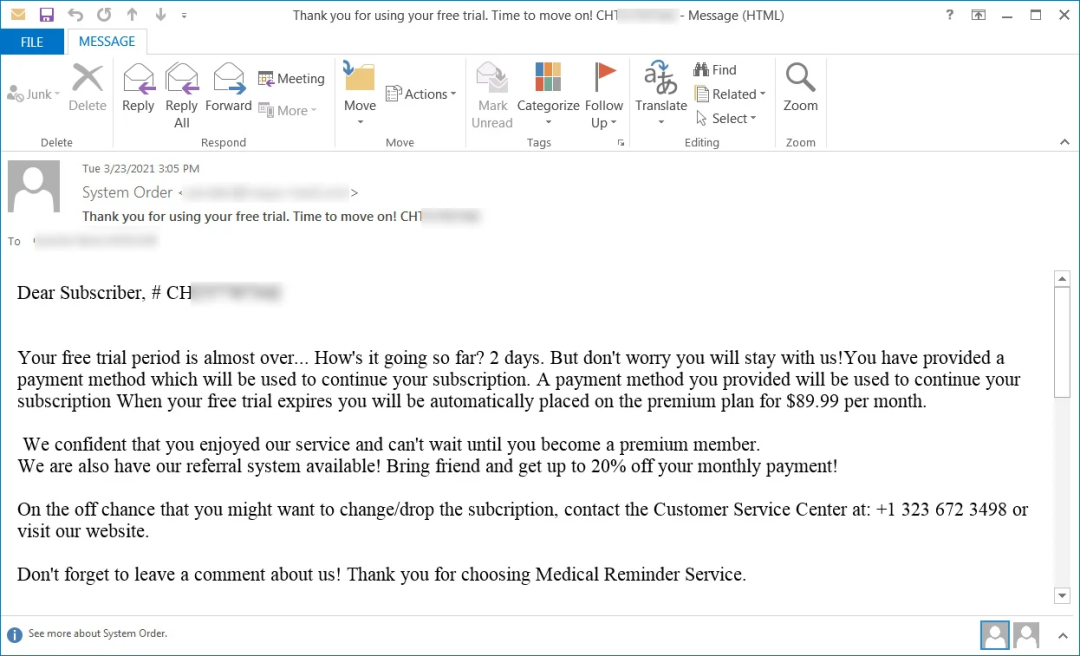

回撥網絡釣魚攻擊在2021年3月首次以“BazarCall”的名義出現,威脅分子開始發送電子郵件,佯稱是訂閱流媒體服務、軟件產品或醫療服務公司。如果收件人想取消訂閱,可撥打提供的電話號碼以便聯系。

圖2. 原始的BazarCall回撥網絡釣魚電子郵件

收件人撥打該號碼后,威脅分子就會逐步引導他們完成一系列步驟,最終導致下載惡意 Excel文件,該文件會安裝BazarLoader惡意軟件。

BazarLoader讓攻擊者可以遠程訪問受感染的設備,并提供對公司網絡的初始訪問,最終導致Ryuk或Conti勒索軟件攻擊。

久而久之,回撥網絡釣魚攻擊已成為一種重大威脅,因為它們現在被眾多黑客組織使用,包括Silent Ransom Group、Quantum和Royal勒索軟件/勒索團伙。

新的社會工程伎倆

在最近的回撥網絡釣魚活動中,社會工程伎倆已發生了變化,不過網絡釣魚電子郵件中的誘餌保持不變,這個誘餌就是發給Geek Squad、諾頓、邁克菲、PayPal或微軟的付款發票。

圖3. Geek Squad回撥網絡釣魚電子郵件示例(來源:BleepingComputer)

一旦收件人通過提供的號碼致電詐騙者,他們會被要求提供發票詳細信息進行“驗證”。接下來,詐騙者聲明系統中沒有匹配的信息,聲稱受害者收到的是垃圾郵件。

然后,所謂的客戶服務代理會提醒受害者:垃圾郵件可能已導致他們的機器感染了惡意軟件,提議為受害者介紹技術專家。

一會兒后,另一個騙子打電話給受害者,聲稱幫助他們處理感染,并將他們引導到一個網站,在那里受害者下載偽裝成殺毒軟件的惡意軟件。

以PayPal為主題的網絡釣魚攻擊中使用了另一種變體,即詢問受害者是否使用PayPal,然后檢查他們的電子郵件是否受到攻擊,聲稱他們的帳戶已被分布在全球各地的八臺設備訪問。

在安全軟件訂閱續訂活動中,詐騙者聲稱預裝在受害者筆記本電腦上的安全產品已過期失效,自動續訂以延長保護。

最終,詐騙者將受害者引導至取消和退款門戶網站,這同樣是投放惡意軟件的網站。

圖4. 最近BazarCall活動中使用的各個網站(來源:Trellix)

所有這些活動的結果是說服受害者下載惡意軟件,而惡意軟件可能是BazarLoader、遠程訪問木馬、Cobalt Strike或其他某種遠程訪問軟件,具體取決于威脅分子。

遠程控制設備

Trellix表示,最近這些活動中的大多數在推送一個名為“support.Client.exe”的ClickOnce可執行文件,該可執行文件在啟動后會安裝ScreenConnect遠程訪問工具。

Trellix解釋道,攻擊者還可以顯示虛假的鎖屏,使受害者無法訪問系統,攻擊者可以在受害者不知道的情況下執行任務。

在安全分析師看到的一些情況下,詐騙者打開了虛假的取消表單,要求受害者填寫個人詳細信息。最后,為了獲得退款,受害者被要求登錄到他們的銀行賬戶,一旦上當受騙,就向詐騙者匯款。

Trellix的報告解釋,這是通過下面這一波操作來實現的:先鎖定受害者的屏幕,并發起轉賬請求,然后在交易需要OTP(一次性密碼)或二級密碼時解鎖屏幕。受害者還會看到一個虛假的退款成功頁面,好讓他相信已收到退款。詐騙者還可能向受害者發送一條短信,附有款已收到的虛假信息,這個花招防止受害者懷疑任何欺詐行為。

當然,金錢損失只是受感染用戶可能面臨的問題之一,因為威脅分子可以隨時投放更多更惡劣的惡意軟件,長期監視用戶,并竊取高度敏感的信息。