基于URL的釣魚郵件在發送成功率上完勝附件的釣魚郵件

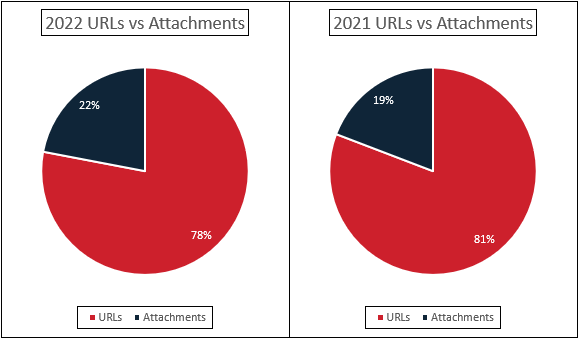

幾十年來,傳統釣魚郵件的頭幾步一直沒有發生變化:郵件含有惡意URL或附件。然而近年來,URL嵌入在網絡釣魚郵件中作為吸引目標受害者的初始手段,其到達目標受害者的速度遠高于同樣目的的附件。我們去年的數據顯示,URL在2022年相比附件繼續占主導地位,這有幾個原因:可濫用的可信域名、互聯網上提供網絡釣魚基礎設施的免費服務以及重定向的規避效果。

與CredPhish相關的基于URL的網絡釣魚占有很高的比例

URL繼續占主導地位的這種趨勢出現在到達企業組織的釣魚郵件中,許多企業組織都受到知名的安全電子郵件網關(SEG)的保護。

圖1. 2021年和2022年,到達收件箱的基于URL的釣魚郵件和基于附件的釣魚郵件各自的份額。

基于URL的釣魚郵件比基于附件的郵件更容易逃脫SEG的檢測,這可能有諸多原因。如果可信域名被濫用,URL可能具有固有的信任級別。SEG在識別惡意文件方面可能比識別URL來得更好。相當高比例的良性營銷郵件含有來自來歷不明的URL,因此很難與來自未知來源的惡意URL區分開來。除了SEG外,威脅分子有更充分的理由使用URL,因為在當今的工作環境中,用戶可能更習慣點擊未知鏈接,而不是點擊未知附件。圖1中的兩張圖表顯示,在2021年至2022年,基于URL的釣魚郵件所占的份額沒有顯著變化,但繼續比使用附件高出四倍。使用附件所占的份額增加了大約3%。

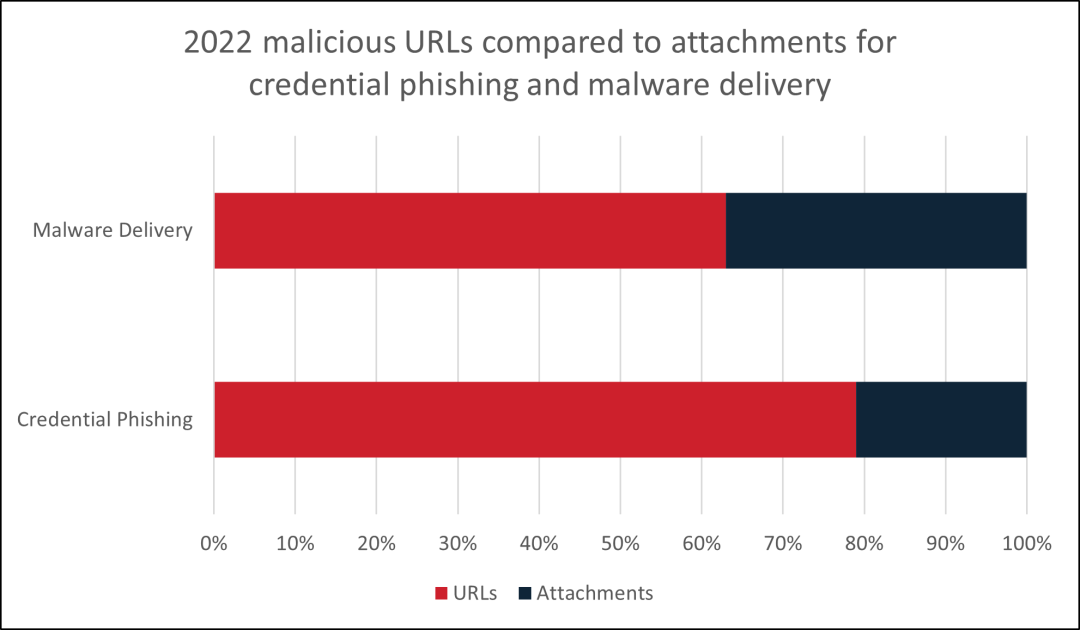

傳統的釣魚郵件通常以竊取憑據或投遞惡意軟件為目標。附加的文件和嵌入的URL都可以用于實現這些目標中的任何一個。圖2顯示,盡管投遞惡意軟件的電子郵件比憑據網絡釣魚郵件更多地使用附件作為引誘受害者的方法,但兩者都主要由嵌入式URL發起。

圖2. 比較2022年用于憑據網絡釣魚和惡意軟件投遞的惡意鏈接和惡意附件。

一般來說,我們預計會看到更高比例的URL出現在憑據網絡釣魚中。這主要是由于大多數憑據網絡釣魚的變體已經要求使用URL。網絡釣魚即服務及其他預構建的網絡釣魚工具常常傾向于使用URL。然而使用附件仍然很常見,HTML和PDF等文件類型是憑據網絡釣魚郵件附件中最常見的類型。

如前所述,使用附件投遞惡意軟件比我們在憑據網絡釣魚活動中看到的更突出。這可能是由于大多數惡意軟件投遞已經要求使用文件作為最終載荷,這意味著威脅分子已經有點熟悉文件的使用。下面這種情況也很常見:威脅分子企圖投遞惡意軟件,將惡意文件包含在受密碼保護的ZIP壓縮包中,以阻撓SEG分析。這增加了我們看到到達最終用戶的釣魚郵件的數量。此外,QakBot和Emotet等一些更高級的大肆傳播的惡意軟件家族已知在郵件中使用附件,但它們也的確使用嵌入式URL。

釣魚URL及其規避策略

釣魚URL是目前最流行的吸引受害者的方法,用在到達收件箱的釣魚郵件中。威脅分子采用的釣魚策略以繞過電子郵件安全基礎設施而出名,助長了這種情形。到達最終用戶的釣魚URL常常在嵌入式URL中使用以下策略之一(不過也存在其他策略):

? 可信域名——云服務等可信服務常常被威脅分子濫用以托管惡意內容。這意味著他們的釣魚網站將托管在被最終用戶和SEG等安全基礎設施視為可信的域名上。濫用這些服務的釣魚郵件常常能成功地到達預定目標,因為這些域名無法被完全屏蔽。

? 公開可用的服務——威脅分子經常尋求免費或廉價的服務,以便在網絡釣魚活動中濫用這些服務。這常常甚至會導致他們的URL也有可信域名。任何免費或廉價的托管平臺都面臨被威脅分子濫用的風險。

? 多次重定向——這是一種常見的策略,嵌入在釣魚郵件中的URL不是釣魚攻擊的第一階段。通過使用多次重定向并創建有待分析的惡意URL鏈,威脅分子常常可以從初始URL重定向到最終頁面,最終頁面被直接用于下載惡意軟件或竊取憑據,而SEG來不及分析。

圖3. 使用惡意鏈接的釣魚郵件示例。

惡意附件經配置后以到達收件箱

為了有效地利用網絡釣魚郵件中的惡意附件,可以采用許多潛在的策略。惡意附件有各種用途,包括直接獲取憑據、加入已壓縮的其他惡意文件、重定向到釣魚URL、充當惡意軟件的第一階段下載器,以及其他許多用途。此外,所使用的附件類型通常取決于所投遞的威脅。我們在含有惡意附件的網絡釣魚郵件中看到的一些最常見的策略如下:

? 受密碼保護的文件——威脅分子通常使用受密碼保護的文件(比如ZIP壓縮包)來繞過安全機制,到達預定目標。Emotet因使用這種策略而臭名昭著,經常傳播大量帶有惡意Office文件的郵件,這些文件被壓縮到受密碼保護的ZIP壓縮包中。密碼常常放在預定目標容易找到的地方,比如郵件正文。

? 不熟悉的附件——威脅分子經常尋找安全研究人員可能不知道、有機會繞過SEG的的新型附件。由于這種威脅簡單、明顯,大多數SEG會輕松捕獲和阻止直接附加的惡意可執行文件。然而威脅分子已意識到了這一點,最近我們看到QakBot威脅團伙發送直接附加的.ONE文件,這似乎有效地逃避了SEG的檢查。

? 編碼過的文件——文件編碼是一種使惡意附件難以分析的常見方法。HTML文件是威脅分子進行編碼的一種非常流行的文件類型,但編碼是眾多文件類型中很常見的一種策略。