基于 TrustZone 的系統安全防護技術研究綜述

21 世紀是信息世紀,伴隨著信息技術的蓬勃發展與廣泛使用,人們既享受著信息技術帶來的便利,又面臨著快速發展且復雜的網絡世界帶來的安全危機。智能手機、平板電腦等嵌入式設備作為人們生活中不可或缺的角色,因此也成為絕大多數網絡攻擊的目標。智能移動設備中大多都存放著個人隱私與財產信息,一旦被攻擊就會對機主造成重大損失。為了保護存儲在移動設備中的金融數據、電子支付系統等敏感信息,業界提出了隱私計算中的可信執行環境(TrustedExecution Environment,TEE)技術,其作為一種可以在保證數據“可用而不可見”的前提下進行數據運算的技術,逐漸被大家所關注。

TEE 是一個隔離的處理環境,代碼和數據在執行期間受到保護,其內存區域與處理器的其他部分分離,并提供機密性和完整性屬性。其目標是確保一個任務按照預期執行,保證初始狀態和運行時的機密性和完整性。

ARM TrustZone 是 ARM 公司推出的 TEE 解決方案,是目前大量應用于智能移動設備上的基 于 硬 件 的 片 上 系 統(System on Chip,SoC)安全體系結構。TrustZone 技術的優勢在于它可以保護數據的安全與完整,避免數據受到惡意攻擊。基于此技術,ARM 為安全敏感的代碼和數據創建一個 TEE,實現了系統級別的隔離。典型的基于 TrustZone 的系統將整個 SoC 的資源(包括硬件組件和正在運行的軟件)劃分為兩個具有不同特權設置和保護的世界。在這兩個世界中,普通世界負責運行富操作系統以及所有的常規應用程序,稱為客戶端應用程序(Client Application,CA)。相比之下,另一個孤立的安全世界執行一個小型的、受信任的安全操作系統,以及一些由可信應用程序(Trusted Application,TA)開發的高級安全管理任務。在TEE 內可以有基于 TrustZone 的操作系統,如高通的 QSEE、開源的 OPTEE等,為安全敏感應用提供安全服務。系統中不需要保護的操作全部在普通世界進行。處理器可以在兩個世界分時使用,從而保證系統的靈活性。

本文重點分析了 ARM TrustZone 技術的基本原理及其框架,并進一步深入探討了基于TrustZone 的安全防護技術;同時,將該技術與其他可信計算技術進行了對比分析,也著重分析了其優勢和不足;最后,結合當前可信執行環境領域存在的安全問題和該技術在安全方面的優勢,對該技術的未來發展方向和應用需求進行了展望。

1

TrustZone 安全架構概述

1.1 TrustZone 硬件架構

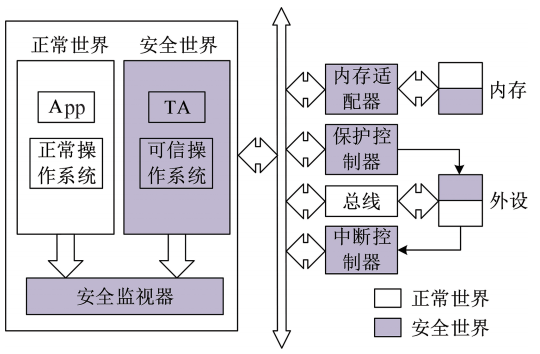

支持 TrustZone 技術的 ARM 處理器被劃分為兩個區域,即單個的物理處理器中包含了兩個虛擬處理器核:安全處理器核和普通處理器核 。這兩個區域都有自己的用戶空間和內核空間,以及緩存、內存和其他資源,其硬件框架如圖 1 所示。安全處理器可以訪問普通處理器的資源,反之則不行,這也是 TrustZone 技術能夠實現對系統資源硬件級別的保護和隔離的根本原因。同時,基于 TrustZone 技術提高系統安全性,需要對系統硬件和處理器核做出相應擴展。這些擴展可以保證安全內存和安全外設,能夠拒絕非安全事務的訪問。因此,它們可以在正常操作系統中很好地隱藏和隔離自己,從而實現真正意義上的系統安全。

圖 1 TrustZone 硬件架構

1.2 TrustZone 軟件架構

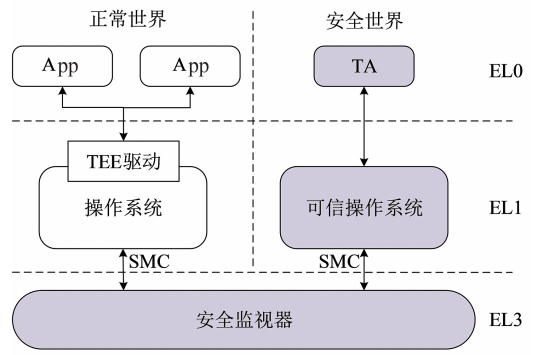

TrustZone 典型的軟件架構如圖 2 所示,不可信操作系統運行在普通世界,也叫富執行環境(Rich Execution Environment,REE)。TEE運行在安全世界,保護環 EL1 為可信操作系統并提供運行時的支持,在用戶模式下運行的保護環 EL0 能夠維持 TA 的生命周期。可信操作系統的核心是可信內核,為調度和管理 TA 提供了基本的操作系統原語。可信操作系統還實現了訪問可信外圍設備的設備驅動程序,通過切換安全監控模式調用 SMC 指令和共享內存處理跨世界的請求,并實現共享庫(例如加密)和TEE 原語,即遠程認證、可信 I/O 和安全存儲。

圖 2 TrustZone 軟件架構

除了可信的操作系統,TrustZone 軟件架構還包括兩個基本的軟件組件:安全監控器和 TEE引導加載程序。安全監視器實現了在不同世界之間進行安全上下文切換的機制,并在保護環 EL3中以最高權限運行。TEE 引導加載程序將 TEE 系統引導到安全狀態,實現受信任引導原語非常關鍵,它被分成兩個步驟,首先在 EL3 中運行,然后在 EL1 中運行。可信操作系統、安全監控和TEE 引導加載程序共同構成了典型 TEE 系統的可信計算基(Trusted Computing Base,TCB)軟件。

2

基于 TrustZone 的系統安全防護技術

2.1 基于 TrustZone 構建可信內核

TEE 系統提供的基本功能包括一個執行環境,讓安全敏感的應用程序可以與富操作系統隔離執行。在使用 TrustZone 的平臺上,通常由安全世界的受信任的特權內核來維持此類應用程序的生命。富操作系統和受信任內核之間的通信需要在兩個世界之間進行上下文切換。

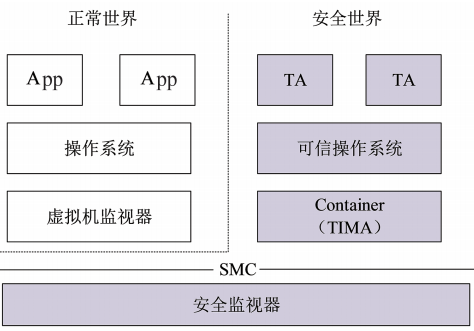

為了獲得商業的競爭優勢,一些公司構建了自有的封閉源代碼的可信內核,例如高通、華為、三星、Nvidia 等公司。其中三星 KNOX[7]是這類系統中最具代表性的。KNOX 是一款旨在為企業數據保護提供強有力保障的國防級移動安全平臺。可以通過幾層數據保護來實現安全, 其 中 包 括 安 全 引 導、 基 于 TrustZone 的 完整 性 度 量 體 系 結 構(Trustzone-based Integrity Measurement Architecture,TIMA) 和 安 全 增 強型 Android(Security Enhancements for Android,SEAndroid),KNOX 架構如圖 3 所示。

圖 3 KNOX 架構

像 KNOX 這樣的封閉系統很難評估其制造商聲稱的安全特性是否能夠在實踐中得到執行。此外,大多數 TEE 操作系統是作為單片內核實現的。在這種設計中,設備驅動程序、內核服務和內核模塊都運行在內核中,這導致內核的攻擊面很大,容易遭受外部攻擊。因此,Ji 等人 提出了一種基于微內核架構的 TEE 操作系統MicroTEE。在 MicroTEE 中,微內核為 TEE 操作系統的基礎服務,例如,為加密服務和平臺密鑰管理服務提供了強大的隔離,避免了當只有一個內核服務時,因其脆弱性造成整個 TEE OS的損失,此外,還增加了一個監視器來執行安全世界和正常世界之間的切換。

傳統的可信內核往往以廠商為核心,忽視了應用開發者的需求。Sun 等人提出了一個輕量級的、以應用開發者為中心的解決方案 LEAP。由 LEAP 提供自動 DevOps 工具,幫助開發人員準備運行代碼,使獨立的代碼并行執行,輕松訪問外圍設備(如移動 GPU),并根據應用程序的請求動態管理系統資源。除此之外,為了解決工業物聯網應用的具體要求,設計了一些可信內核來補充 TEE 的安全特性和實時能力。

2.2 基于 TrustZone 構建可信服務

在啟用 TrustZone 處理器的安全世界構建專用的可信服務時,排除了對底層操作系統的需求,因此可以在依賴相對較小的 TCB 的情況下為最終用戶提供一些特定的功能。相關的可信服務如下文所述。

2.2.1 數據保密

這一類受信任服務旨在對敏感文件提供安全存儲和訪問。Tenório 等人 提出了一種基于TrustZone 的靈活、簡單、高效、低成本的物聯網數據加密解決方案,通過該方案,即使是不受信任的云提供商或對手遠程訪問設備,也可以保障敏感數據安全。Oath 是基于 ARM 平臺提出的一種片上 RAM(On-Chip RAM,OCRAM)輔助敏感數據保護機制,被用于保護敏感數據,特別是敏感 I/O 數據,使其免受軟件攻擊和物理內存泄露攻擊。

2.2.2 身份認證

這一類受信任服務旨在提供安全的身份認 證。例 如,Wang 等 人提出了一種基于TrustZone 的移動遠程認證方案 TZ-MRAS,利用TrustZone 的最高安全權限實現可信認證服務。為 了 防 范 軟 連 接 漏 洞(Time of Check, Time of Use,TOCTOU)攻擊,他們提出了一種基于探針的動態完整性度量模型 ProbeIMA,該模型可以動態檢測內核和進程執行過程中產生的未知指紋。最后,根據改進的動態測量模型的特點,提出了一種基于局域原理(Locality Principle,LPSML)的優化存儲測量日志構建算法,縮短了認證路徑的長度,提高了驗證效率。其他解決方案已經利用 TrustZone 為基于設備的身份驗證和訪問控制提供受信任的服務。

2.2.3 富操作系統自省和控制

研究人員發現了利用 TrustZone 覆蓋富操作系統功能的新方法。Restricted Spaces 是 Brasser等人 提出的一個系統,允許第三方(主機)在特定的物理空間(如工作空間)規范用戶(客戶)如何使用他們的設備(如管理設備資源)。為了實現這一點,Restricted Spaces 利用上下文感知方法安全地提煉富操作系統強制執行的權限。Chang 等 人提 出 了 一 種 基 于 ARM 的 保護富操作系統內存完整性的保護方法,其利用TrustZone 技術創建隔離的執行環境,保護敏感代碼和數據不受攻擊。

2.2.4 可信用戶界面

在移動設備上,安全敏感任務(如移動支付、一次性密碼等)不僅涉及加密密鑰材料等敏感數據,還涉及敏感 I/O 操作,如通過觸摸屏輸入PIN 碼,并在顯示器上顯示認證驗證碼。因此,全面保護這些服務應該強制使用可信用戶界面(Trusted User Interface,TUI),對敏感的用戶輸入和系統輸出進行保護,預防軟件攻擊和物理內存泄露攻擊。Chu 等人開發了一個具有OCRAM 分配機制的可信用戶界面,在安全操作系統和富操作系統之間共享 OCRAM,有效地保護了敏感用戶輸入和系統輸出,同時還可以防止軟件攻擊和物理內存泄露攻擊。Cai 等人提出了一種基于 ARM TrustZone 硬件安全擴展的安全 UI 框架 SuiT。通過該框架,在正常世界中實現一個安全的 UI 驅動和一個影子 UI 驅動。當應用程序需要以一種可靠的方式與用戶交互時,影子 UI 驅動程序會代替原來的 UI 驅動程序完成用戶交互。在 UI 驅動切換過程中,由安全世界中的切換代碼動態構建安全 UI 驅動的臨時可信執行環境,確保安全的 UI 驅動程序以安全的方式執行,來自富操作系統的潛在攻擊不會干擾用戶交互過程。

2.3 基于 TrustZone 構建可信云應用

隨著 ARM64 在服務器市場中的應用越來越廣泛,TrustZone 未來很可能成為云安全的一個關鍵支柱。但是隨著移動云計算的快速發展,目前還沒有針對移動終端訪問可信云架構的安全解決方案。針對上述問題,Xia 等人提出了一種面向可信移動終端的云服務安全接入方案。采用 ARM TrustZone 基于硬件的隔離技術,構建一個可信任的移動終端,保護云服務客戶和終端上的安全敏感操作不受惡意攻擊。提出了物理不可克隆功能(Physical Unclonable Function,PUF)、密鑰敏感數據管理機制。基于可信移動終端,采用可信計算技術,設計了安全訪問協議。該協議兼容可信云架構,在云服務器和移動客戶端之間建立端到端認證通道。同時,該方案實現了移動終端小 TCB 和云用戶高效運行。

考慮到用戶上傳到 Facebook、Instagram 等云服務上的信息中包含很多個人的敏感信息,一旦云服務器被攻擊破壞,可能泄露用戶的隱私信息。雖然在客戶端對敏感內容進行加密可以防止入侵,但在云服務器上通常需要對圖像進行解密,以進行處理,例如,用于壓縮或縮略圖生成。這一過程很容易受到具有管理特權的對手的攻擊。基于此,Brito 等人引入了一個名為 Darkroom 的系統,該系統通過在服務器端由 TrustZone 輔助的 TEE 將變換功能應用于加密的用戶圖像,并以加密的方式保存,從而確保服務器的操作系統無法訪問用戶映像的原始數據。Brenner 等人通過提出針對不可信云環境的分區應用程序的平臺 TrApps,進一步擴展了這種思路。與 Darkroom 類似,該平臺的目標也是通過排除信任本地操作系統的需求來減少服務器端 TCB。TrApps 的優點在于其支持訪客通用分布式應用程序,而不是簡單的圖像轉換功能。

2.4 在虛擬化環境安全防護中的應用

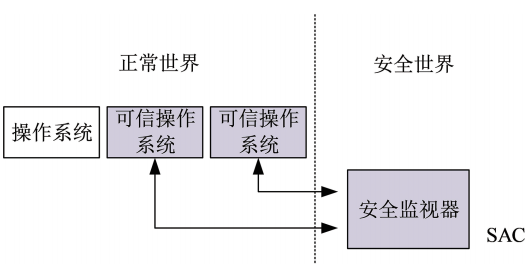

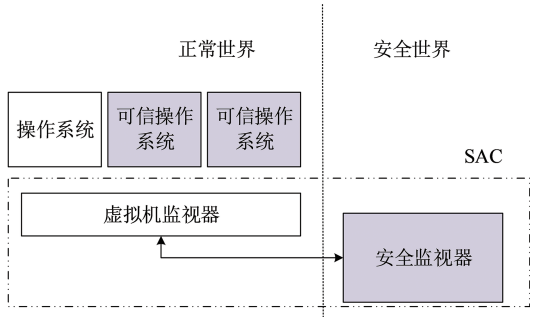

TrustZone 不是為可虛擬化設計的,因為硬件只提供了一個 TEE,這阻止了它被多個虛擬機安全地共享。以往的研究通過實現一個安全訪 問 控 制 器(Security Access Controller,SAC)來私有化一個安全的操作系統,這樣它就可以管理在正常世界中運行的安全操作系統。例如,Sun 等人提出的一種基于 TrustZone 的隔離框架 Trustlce,普通和安全的操作系統都是在普通環境中執行的。當正常操作系統向 TA 請求安全服務時,會啟動 TA 私有的安全操作系統執行。SAC 位于安全世界中,干預操作系統之間的切換,其核心作用是將操作系統隔離,從而阻止外部對安全操作系統的未經授權訪問,其設計如圖 4所示。然而,Trustlce 要求一次只能運行一個操作系統,排他地占據整個正常世界,掛起所有其他操作系統,而沒有詳細的訪問控制機制。這種一次只運行一個操作系統的策略可能會導致低資源利用率,特別是在多核系統中。

圖 4 Trustlce 架構

在虛擬化 TrustZone(Virtualizing ARM TrustZone,vTZ) 中,SAC 是通過組合一個管理程序和TrustZone 中的安全監視器來實現的。它使用管理程序在普通環境中構造虛擬執行環境,每個環境都私有地托管一個客戶的安全操作系統,其設計如圖 5 所示。與 Trustlce 不同的是,vTZ能夠利用多核系統同時執行正常的操作系統和安全的操作系統。然而,普通世界中的虛擬化會帶來額外的性能開銷。同時,vTZ 中的安全監視器使每個客戶的安全操作系統擁有比虛擬機監視器更高的權限,因此安全操作系統可以保護自己免受包括虛擬機監視器在內的任何正常世界實體的攻擊。但是,這種對特權層次結構的更改需要對現有的管理程序代碼進行大量修改,可能會限制該技術的大規模應用。

圖 5 vTZ 架構

Kwon 等人 提出的輕量級私有化安全操作系統(Light-weight Privatized Secure OSes,Pros)是另一種虛擬化實現方案,其中位于安全世界的 SAC 在同一個世界管理安全操作系統虛擬化的多個實例,而不是遠程管理正常世界中的操作系統,設計方案如圖 6 所示。為了完成這一點,Pros 在安全環境中虛擬化 TrustZone。值得注意的是,由于安全操作系統和 Pros 在安全世界中工作,不會影響正常世界軟件的運行,也不會導致正常操作系統執行速度減慢。根據評估,Pros 在正常環境和安全環境下的平均性能開銷分別為 0.02% 和 1.18%,證明了其可用性。

圖 6 Pros 架構

3

TrustZone 技術分析

3.1 與其他 TEE 技術的對比分析

TEE 是一種在多環境共存的同時,建立起策略來保護每個環境的代碼和數據的方法。TEE的初始部署主要用于移動空間,解決諸如安全視頻路徑或安全支付等應用程序的安全問題。然而,在過去的幾年中,在消費電子、智能家電、家庭網關、無人駕駛飛機等應用領域,也出現了類似的需求。本文列舉了一些熱門 TEE 相關技術與 TrustZone 技術進行對比分析。

Sabt 等人 提供了 TrustZone 與使用 GlobalPlatform 標準的其他 TEE 技術進行比較的 3 項指標:功能性、安全性和可部署性。功能性指標包括保護執行、密封存儲、保護輸入、保護輸出和驗證。安全性指標包括數據分離、信息流控制、損害限制。可部署性指標衡量應用的難易程度。

3.1.1 Secure Element

根 據 Global Platform 相 關 標 準, 安 全 元 素(Secure Element)是一個防篡改的獨立平臺,其中存儲安全應用程序及其加密數據。與TrustZone 相比,一方面,安全元素的計算能力更低,因為它運行在單獨的硬件上,不能訪問主系統的 CPU。TrustZone 的可信執行環境與富操作系統運行在同一個 CPU 上。另一方面,安全元素通過提供安全密鑰存儲和信任根來保證更高級別的安全。TrustZone 不提供非易失性存儲的安全性,并且缺乏信任的保證根。

3.1.2 TPM/TCM 與 TPCM

可信平臺模塊(Trust Platform Module,TPM)始于 2000 年可信計算平臺聯盟制定的 TPM1.0規范。與 TPM 相比,國內使用的可信基礎模塊(Trust Cryptography Module,TCM)簡化了 TPM中復雜的密鑰管理。TPM 和 TCM 的構成和功能類似,主要部署在服務器和桌面計算機上。同安全元素一樣,TPM[27] 為加密密鑰存儲提供了信任根,由于 CPU 總線很慢,而且不利用主 CPU,因此其性能也很低。此外,還可以將TPM/TCM 集成到 TrustZone 中,從而為系統提供信任根,并支持可信引導功能。可信平臺控制模塊(Trusted Platform Control Module,TPCM)是基于國產化思路針對 TPM/TCM 的一些安全問題提出的可信標準。相對于TPM 和 TCM,TPCM 對硬件和可信軟件棧(Trusted Software Stack,TSS) 架 構 做 了 較 大 的 改 動。TPCM 最大的優點是具備對軟硬件系統的可信控制、主動度量和主動報告等功能,但受限于硬件設計和制造能力,目前還沒有完全具備設計要求的成品器件 。

3.1.3 Intel TXT

可 信 執 行 技 術(Intel Trusted ExecutionTechnology,Intel TXT)是一種虛擬機保護機制,旨在保護計算平臺免受通用軟件的攻擊,可能的攻擊型通用軟件包括固件、基本輸入輸出系統(Basic Input Output System,BIOS)和 rootkit 攻擊載體。Intel TXT[29] 的設計依賴于 TPM,并提供一種可信的方式來加載和執行系統軟件,如操作系統或虛擬機監視器。TPM 允許 Intel TXT為長期存儲提供保護。然而,這也導致了 TPM比 TrustZone 更依賴于制造商的可信度,而這種對制造商的信賴可能會存在一些安全隱患 。

3.1.4 SGX

英特爾軟件防護擴展(Intel Software GuardExtension,Intel SGX)是 Intel CPU 上 的 一 個硬件擴展,通過內存加密技術保護程序運行態的安全,使得通過內存泄露攻擊獲取關鍵信息的難度增大,系統的可信計算基也縮小到 CPU。相比于以往將整個操作系統或特權軟件(如hypervisor 等)視為可信計算基,SGX 技術可以避免更多的系統攻擊,并且支持虛擬化技術、容器技術,其可用性更強。但是 SGX 本身無法抵御側信道攻擊,同時,SGX 提供的“飛地”可使用內存太小,當程序數量增多、規模增大時,需要換入換出頁面。為了保證安全性,需要對頁面進行完整性和機密性保障,這會對系統性能造成一定影響 。

3.2 TrustZone 技術的優勢與不足

TrustZone 是 ARM 公司提出的嵌入式平臺安全技術,在盡量不影響原有處理器設計的情況下,通過物理隔離保護安全內存、加密塊、鍵盤和顯示器等外設,對功耗、性能和面積的影響微乎其微。因此,該技術在提高嵌入式系統安全方面具有一定優勢。首先,它提供的物理隔離的環境可以為隱私數據和加解密數據的密鑰提供安全的存儲空間,是一種天然的保密途徑。其次,TrustZone 可以保證整個存儲空間的總線帶寬,這使其不同于其他的安全技術,對性能的影響極小。此外,TrustZone 系統架構是由軟硬件相結合的,在硬件架構固定的情況下,用戶可以通過在 TEE 中開發相應的 TA 來滿足定制和升級保密系統的需求。

但是 TrustZone 技術也不是萬能的,其自身存在許多不足,主要體現在以下幾個方面。首先,它只能防御各種軟件攻擊,難以防御物理攻擊,比如物理篡改設備的主存。其次,它僅僅提供了一個隔離的執行環境,并沒有向用戶或遠程者證明這個環境是可信的。另外,雖然用戶可以通過在 TEE 中開發相應的 TA 來滿足定制和升級保密系統的需求,但是一些依托于硬件的新技術可能無法應用在舊的硬件架構上,從而無法抵御新型攻擊。最后,為系統平臺提供一個可靠的可信根是保障整個系統安全的基石,而目前該技術是通過在片上系統固化設備密鑰作為可信根,這種方法存在密鑰更新困難,一旦泄露會導致整個平臺無法使用的弊端,并且這種方式需要將設備密鑰長期存儲在設備上,其安全很難保證,比如如何防御旁道攻擊、故障攻擊,以及逆向工程等類型的攻擊。

4

未來展望

4.1 TrustZone 技術應用于物聯網

近幾年,物聯網(Internet of Things,IoT)行業蓬勃發展的同時,也吸引了不計其數的網絡罪犯。物聯網具有廣泛的應用領域,如家用電器、醫療器械、工業自動化、智能建筑等。據報道,全球已有超過 200 億臺物聯網設備,到 2027 年,這一數字將達到 410 億臺。可穿戴設備和物聯網設備在現代社會越來越普遍。據思科公司材料顯示,到 2030 年,物聯網設備將達到 5 000 億臺。這些設備持續地從各種傳感器中產生與隱私相關的數據。問題是,由于硬件需求和成本限制推動了不同的設計方向,確保物聯網設備的安全可能是一個難題 。為了解決這個問題,ARM 將 TrustZone 擴展到新一代微控制器(ARMv8-M),使安全在規模和整個價值鏈上變得切實可行。通過內置 TrustZone,ARM 減輕了安全的經濟性,降低了風險、成本和實現健壯的安全措施 的復雜性。

目前,有關 ARMv8-M 安全運行時環境、框架、服務或產品開發的可用信息還很少。咨詢 機 構 Prove&Run 推 出 的 ProvenCore-M是一個使用正式驗證代碼實現的微內核。對于ARMv8-M 而 言,ProvenCore-M 是 下 一 代 經 過正 式 驗 證 的 安 全 TEE, 它 提 供 了 一 個 運 行 在ARMv8-M TrustZone 內的基于信任根的安全層。Sequitur Labs 公 司 推 出 的 CoreLockr-TZ 是 一個輕量級的服務分派層,它簡化了 ARMv8-M TrustZone 提供的訪問安全功能。CoreLockr-TZ通過提供一套服務來簡化編寫非安全應用程序的開發人員對安全資源和功能的訪問,從而抽象出 TrustZone-M 體系結構的復雜方面。為了彌補目前物聯網設備傳感器系統的不足,Liu 等人 提出的虛擬傳感系統 VirtSense,為每個傳感應用提供了一個虛擬傳感器實例,實現了不同傳感應用程序之間的傳感隔離,并在不可信的環境中強制執行訪問規則。這些目標能夠同時合法地訪問來自不同應用程序的傳感器,而不會相互影響,進一步實現物聯網設備上安全、靈活和隔離的傳感環境。Oliveira 等人 提出了 utango 第一個面向現代物聯網設備的多世界 TEE。utango 提出了一種新穎的體系結構。該架構利用了雙世界實現相同的 ARMv8-M TrustZone 硬件原語,以提供多個同等安全的執行環境和增強的 TEE 功能(類似于 SGX 的“飛地”),能夠在高度隔離的區域內執行多個環境,可在物聯網環境中提供更高的靈活性,并增加安全保障。

4.2 TrustZone 技術與區塊鏈技術結合

區塊鏈技術有望驅動整個制造業革命的到來。例如,一些供應鏈用例可能受益于使用智能合約的透明資產跟蹤和自動化流程。在一些實際的部署中,區塊鏈的透明性既是優點也是缺點。資產和業務交互的暴露,可能引發嚴重的安全風險。然而,通常沒有保密方案來保護智能合約邏輯以及處理過的數據。TZ4Fabric[39]是 一 種 Hyperledger Fabric 的 擴 展, 利 用 ARM TrustZone 來安全執行智能合約。該設計通過避免在 TEE 中執行整個 Hyperledger Fabric 節點(繼續在不受信任的環境中運行),最大限度地減少了執行的可信計算大小。同時 TZ4Fabric 將其限制為僅執行智能合約,這種設計不僅可以利用 ARM TrustZone,還可以利用模塊化架構,將TZ4Fabric 擴展到未來的 TEE。隨著數字貨幣總價值的不斷增長,加密錢包的安全性變得越來越重要。基于硬件的錢包是安全的,但是不方便,因為用戶需要攜帶額外的物理設備;基于軟件的錢包是方便的,但是其安全性不能保證。所有錢包都需要同步區塊鏈,而目前大多數移動設備沒有存儲所有塊的能力。為了解決這些問題,移動設備可以使用簡化支付驗證(Simplified Payment Verification,SPV)。然而,在現有的方法中,并沒有很好的方法來保護交易的驗證過程。Dai 等人 設計了一個基于 TrustZone 的區塊鏈輕量級安全錢包來保護 SPV。它比硬件錢包更便攜,比軟件錢包更安全。通過隔離,無論富操作系統是否惡意,都可以保護私鑰和錢包地址不被攻擊者竊取。