一. 俄烏網絡攻擊

隨著信息技術的快速發展與廣泛應用,通過網絡攻擊在戰爭中取得優勢在近年來已成為一種有效的手段,一些國家的軍隊甚至出現了專門負責網絡戰的部隊。本次烏克蘭危機中也涌現了大量網絡攻擊。

1.1

俄羅斯的戰前準備

俄羅斯在戰前進行了相應的準備工作,包括數據擦除攻擊、拒絕服務攻擊以及否認軍事行動(見認知戰章節)以迷惑對方。

1.1.1

數據擦除攻擊

2022年1月,出現了一款針對烏克蘭政府和商業實體的新型破壞性惡意軟件“ WhisperGate ”,目標指向烏克蘭的政府、非營利組織和信息技術實體。該威脅實際上是一種破壞性的擦除惡意軟件,以多階段攻擊進行執行,“WhisperGate”的唯一目的是破壞數據,以破壞或癱瘓目標組織。2022年2月23日,在俄羅斯發動特別軍事行動的前一天,一款名為“HermeticWiper ”(又名KillDisk.NCV)的新型數據擦除惡意軟件在烏克蘭的數百臺重要的計算機上被發現,這成為開戰后新一輪的針對性破壞型網絡攻擊。

類似的,3月9日,國外安全廠商發布題為《新的RURansom Wiper針對俄羅斯》的報告。報告中提到其發現了名為“RURansom”的惡意軟件,其一些版本的代碼當中會檢查是否當前IP處于俄羅斯,由此可判斷此惡意軟件是針對俄羅斯的文件擦除器。這反映出俄羅斯的對手也使用 “擦除”戰術反擊。

1.1.2

拒絕服務致癱攻擊

2月中旬,就出現過一波針對烏克蘭政府及銀行網站的DDoS攻擊,并導致國防部、武裝部隊等網站被迫下線。對于這些集中的攻擊,無法確認是俄羅斯政府還是黑客組織的行為,美國國家安全副顧問Anne Neuberger表示,俄情報總局與此次事件有關,其基礎設施曾向烏克蘭方面的IP地址和域名傳輸大量通信內容。

在沖突爆發前,烏克蘭一直遭受網絡攻擊。烏克蘭安全局在2月初曾經提到,他們已經在2022年1月期間阻止過120多次指向烏克蘭國家機構的網絡攻擊。

2月23日,烏克蘭境內的多個政府機構,包括外交部、國防部、安全局、大型銀行等就遭受了不同程度的DDoS攻擊,陷入短暫的癱瘓狀態[01]。

1.2

相互間的網絡攻擊

沖突期間,俄羅斯和烏克蘭及美西方相互發起了大量的網絡攻擊。

1.2.1

俄羅斯對烏攻擊

微軟宣稱[02],自2021年3月至2022年4月27日,監測到俄羅斯對烏克蘭的數百個系統進行了接近40次的破壞性網絡攻擊。其中,32%的攻擊針對烏克蘭政府機構,超過40%的攻擊針對烏克蘭關鍵基礎設施。

為實施這些攻擊,至少有8個惡意軟件被部署在烏克蘭網絡。其中3個惡意軟件被微軟歸因為俄羅斯武裝力量總參謀部情報總局(GRU)特殊技術主要中心(GTsST)74455部隊的軍事黑客。

在烏克蘭危機的對峙階段中,微軟發現針對烏克蘭的一些網絡攻擊與俄羅斯軍事行動保持同步。

3月1日,烏克蘭一大型廣播公司受到網絡攻擊的當日,俄羅斯宣布將對烏克蘭“虛假信息”進行打擊,使用導彈襲擊了基輔的一座電視塔。

3月13日,在核電廠受到攻擊并引起國際關注數周后,微軟宣稱為俄羅斯行為體的攻擊者竊取了一個核安全組織的數據。

俄羅斯軍團圍攻馬里烏波爾市時,烏克蘭民眾收到大量郵件宣稱烏政府“拋棄”烏克蘭公民。

3月3日俄羅斯黑客組織Killnet宣稱攻入了匿名者的老巢,對匿名者的網站進行了攻擊,關閉了其訪問權限。這也是社交網絡上公開宣戰的俄羅斯黑客組織。這兩個頂級黑客組織倒也沒有為難烏克蘭,針對的都是其他參戰攻擊俄羅斯的黑客[03]。

1.2.2

“烏”合之眾——烏克蘭及西方的攻擊

2月27日,烏克蘭副總理兼數字化轉型部長米哈伊洛·費多羅夫(Mykhailo Fedorov)稱,烏方已組建由來自全球的網絡特工和志愿黑客組成的“IT軍隊”,開始對俄羅斯執行網絡作戰任務。“IT軍隊”的Facebook賬號和Telegram頻道列出了大量俄羅斯和白俄羅斯政府、企業的網站及網絡資源作為目標,組織協調其“網絡聯軍”開展大規模的網絡攻擊。在此前幾天里,大規模的DDoS攻擊已經使包括俄羅斯克里姆林宮(kremlin.ru)、聯邦政府(government.ru)和國防部(mil.ru)在內的許多網站下線。3月1日,烏克蘭網絡警察搭建了一個新的信息收集和分享平臺,以便向黑客組織分享和交流其發現的俄羅斯網絡漏洞和關鍵系統的入侵情況[04]。

9月12日,烏克蘭數字化轉型部宣布,8月29日至9月11日,烏克蘭方面通過網絡攻擊致使2400多個俄羅斯網站癱瘓,其中包括俄羅斯媒體、俄羅斯最大銀行和俄羅斯最大的汽車和零部件在線銷售平臺等[05]。

11月8日,俄羅斯塔斯社援引日本共同社報道,烏克蘭數字轉型部副部長杜賓斯基日前在線接受共同社專訪時透露,烏克蘭的“IT軍”針對與俄羅斯防衛產業和克里姆林宮關系較近的媒體等約8000個目標實施了網絡攻擊。特別是針對俄政府系企業俄羅斯天然氣工業股份公司和克里姆林宮的攻擊“大獲成功”。烏克蘭IT軍估計規模達21.5萬人。他們并非正規軍隊,而是無法鎖定身份的一群人,杜賓斯基介紹稱“很多是志愿者”[06]。

12月7日,IT軍攻擊了俄羅斯第二大金融機構VTB銀行。VTB銀行表示,在其網站和移動應用程序因持續的DDoS(分布式拒絕服務)攻擊而下線后,他們正面臨著其歷史上最嚴重的網絡攻擊[07]。

此外,還有攻擊組織發布了攻擊資源眾籌用于DDoS俄羅斯重要基礎設施的工具,這是一種較為新穎的攻擊方法。

圖1 眾籌DDoS攻擊說明

1.3

相互間的信息竊取攻擊

信息竊取作為獲取對方敏感信息的重要手段。3月1日,烏克蘭國防戰略中心展示了其在網絡戰中的成果,在烏克蘭作戰的12萬俄羅斯軍人的個人信息首次被烏克蘭官方媒體烏克蘭真理報公布,這12萬條個人資料,有6616頁表格之多,詳細記錄了12萬俄軍的名字,注冊編號,服役地點,出生日期,職務,護照等信息,這些信息對于威懾俄羅斯參戰士兵、打擊俄士氣具有重要作用。

11月30日,據俄羅斯媒體報道,俄羅斯黑客組織日前侵入烏克蘭總參謀部的官方文件,從該文件中找到了烏克蘭軍隊的損失記錄。據悉,截至今年11月30日,烏克蘭軍隊在戰爭中的失蹤人數為35382人,其中相當一部分很可能在戰場上未找到遺體。烏克蘭軍隊戰死人數突破10萬人大關。

1.4

美西方的網絡“圍堵”

在烏克蘭危機中,烏克蘭及其背后的支持者在烏克蘭危機開始后,對俄羅斯也發動了網絡攻擊。

2月25日,美國前國務卿希拉里在接受微軟全國廣播公司采訪時號召美國黑客對俄羅斯進行網絡攻擊。全球最大黑客組織“Anonymous”隨機宣布對俄羅斯發起網絡戰爭,并宣稱對“今日俄羅斯”遭受的DDoS攻擊負責[08]。

2月28日,Anonymous宣布關閉了300多家俄政府網站、國家媒體和銀行網站。

3月17日,Anonymous在成功入侵了俄羅斯緊急情況部的網站后,對其網站進行了破壞。

3月18日,俄羅斯國家核能公司(Rosatom)遭到了攻擊,黑客從企業竊取了大量數據,并泄露了其中部分數據。

3月21日,Anonymous成功入侵了世界最大石油管道公司Transneft的內部研發部門Omega公司,共竊取其79GB的電子郵件信息,并將它們發布在DDoSecrets網站上。

3月28日,Anonymous侵了俄羅斯央行,并竊取了3.5萬份文件。事后,這群激進的黑客已通過其推特賬號(@Thblckrbbtworld)將被盜文件泄露。

3月,美國對俄羅斯進行“斷網”

據俄羅斯科技媒體CNEWS報道,以美國為首的多家外國互聯網服務運營商立即對俄羅斯實施制裁,對俄羅斯發起了“斷網行動”。這些制裁包括:Cogent通信干線切斷了與俄羅斯供應商的聯系、Sectigo停止了向俄羅斯人發布SSL證書、Namecheaper也停止了對俄羅斯域名的維護等。

1.5

認知戰

1.5.1

俄羅斯的戰前否認

2022年2月24日,俄羅斯總統普京宣布在烏克蘭東部的頓巴斯地區進行特別軍事行動。在軍事沖突開始前的2021年11月初,就有美國媒體報道俄羅斯將要進攻烏克蘭,而俄羅斯方面則否認了這一消息,聲稱美國的宣言是危言聳聽,俄羅斯將不會對任何國家造成威脅。此后,網絡上開始頻繁報道美國與俄羅斯兩方高層的行動并由媒體自行進行了分析,期間涉及的一些新聞報告有:美國開始與北約和歐盟進行史無前例的情報共享以共同制裁俄羅斯、普京在與拜登視頻會談后立即訪問印度、俄羅斯堅決否認將對烏克蘭開戰、美國宣布對在烏克蘭的美國公民進行撤僑等。總的來說,即美方篤定俄羅斯將對烏克蘭開戰,而俄方堅決否認對其將對烏克蘭進行戰爭。俄羅斯外長不光在新聞發布會上再三否認將對烏克蘭進行軍事行動,更稱美國宣稱俄羅斯即將對烏開戰的消息是西方的“信息恐怖主義”。

點評:俄羅斯堅持否認將出兵,從開戰初期的閃電戰態勢推測,俄方散布的輿論對民眾和烏基層單位造成了影響,使其即使在美國的警示下仍放松警惕。原因是互聯網散布的虛假輿論信息可以不經烏政府控制直接抵達民眾與基層。

1.5.2

沖突初期,俄羅斯配合軍事行動的宣傳

在俄羅斯展開軍事行動之初,俄軍以閃電戰的姿態快速逼近烏克蘭首都基輔。2022年2月24日當日,各類網絡媒體與視頻平臺紛紛即時報道了俄軍快速進軍的消息,甚至更有媒體將指揮此次軍事行動的將領比作二戰中的蘇聯名將朱可夫元帥。在開戰當天與隨后的數日內,網絡上對于烏克蘭危機的主流觀點是俄羅斯將快速達成其軍事目的并獲得烏克蘭危機的勝利。雖然根據當前的形勢,我們有理由推斷,俄羅斯當時的軍事行動不像網絡信息所流傳的一樣順利,但當時網絡上流傳的信息仍對一些民眾甚至政府官員決策產生了影響。

在烏克蘭危機開始后的數天內,英國、美國紛紛建議澤連斯基撤出烏克蘭組建流亡政府,這意味著以美國為首的北約方面也并不看好烏克蘭能撐過俄羅斯的第一波進攻。有理由認為,在這一時期,網絡上流傳的大量有宣稱俄軍進展順利的信息,對烏軍士氣、民眾情緒,以及相關陣營的一些決策都造成了一定影響。

點評:俄羅斯過度宣傳其軍事進展成效,在國際上營造出不可戰勝的姿態,使得部分國際勢力在沖突早期對烏克蘭局勢保持觀望姿態,總體上在沖突初期沒有出現大規模、積極地對烏克蘭的支持。

1.5.3

烏克蘭大打悲情牌

烏克蘭方在這一時期利用網絡信息大打感情牌。烏克蘭不光在網絡上宣傳軍事沖突對其領土設施和民眾生活造成的破壞,總統澤連斯基更是在視頻平臺直播自己在基輔的行動并宣稱與基輔共存亡。一些烏克蘭境內民眾發布的關于戰爭造成破壞的視頻也在網絡上傳播,這些視頻的流傳也影響了國際輿論。其中一些已證明是虛假消息,如“一名烏克蘭父親在上戰場與俄軍作戰前,與女兒揮淚訣別”的視頻,后來被證實視頻中的父親是親俄人士,準備將女兒送往俄羅斯,然后與“入侵”他家園的烏克蘭軍隊拼命[09]。

圖2 父女訣別

1.5.4

外媒移花接木,混淆視聽

媒體虛構消息、混淆視聽的案例也比比皆是,例如德國媒體《圖片報》(Bild)在2月25日的節目上稱俄羅斯轟炸了烏克蘭首都基輔,而它在報道中使用的竟是2015年發生在中國的“8·12天津濱海新區爆炸事故”現場畫面,并且相關視頻在這期節目中被多次引用[10]。

圖3 移花接木,上圖為虛假視頻,下圖為原始視頻

1.6

違規通信,泄露敏感信息

俄羅斯軍人違規使用手機,造成重大傷亡。

在2023年1月1日零點,俄軍駐扎在馬卡耶夫卡第19職業技術學校的部隊遭到烏軍“海馬斯”火箭炮的打擊。據悉,烏克蘭軍方探測到了大量的民用手機信號集中在這個學校的蜂窩網絡,同時,這些民用手機信號的SIM卡屬地還都是俄羅斯內地,可能是薩拉托夫一帶的,由此推知當地集中了來自俄羅斯薩拉托夫一帶的軍人。

事實上,早些年就有臺灣省和美國軍人使用運動手環,由于其規律性的活動泄露了出操等敏感信息,進而泄露軍事基地其他相關信息的案例。

點評:軍事人員在執行戰斗任務期間,應該禁止攜帶或嚴格管控使用民用電子設備。

1.7

殃及池魚

就像烏克蘭的炮彈會飛向其他國家(無論有意還是無意),網絡戰的波及范圍也不僅限于直接參戰的雙方。網絡信息戰不僅僅是只有俄烏兩國受害,匿名者組織對于一些站隊俄羅斯的國家也進行了網絡攻擊,在其公布的攻陷網絡站點名單中,白俄羅斯和車臣也深陷其中。白俄羅斯的國家軍事工業管理局被黑客攻擊曾經陷入癱瘓;車臣因為無條件的站隊俄羅斯,其領導人拉姆贊·卡德羅夫是普京的盟友,并且將部隊已部署到烏克蘭。因為立場,車臣政府的網站也曾經遭匿名者的攻擊并下線。

2022年2月底烏克蘭危機爆發不久,美國公司Viasat的高通量通信衛星KA-SAT位于烏克蘭境內的調制解調器遭到攻擊斷線,接著法國有近9,000家用戶、以及歐洲電信衛星(Eutelsat)1萬多名用戶網絡斷線,并導致德國5,800多架用于發電的風機無法遠程監控與控制[13]。

二. 俄烏網絡戰總結

2.1

現象總結

烏克蘭危機的網絡戰是有史以來第一次較大規模的網絡戰,也是第一次較大規模的認知戰。攻擊手段以拒絕服務、信息竊取、輿情輿論為主,拒絕服務最為簡單直接,輿情輿論可提振自身/瓦解敵方士氣;被攻擊目標從軍、政、基礎設施泛化到普通民用設施/覆巢無完卵/趁火打劫。

本次烏克蘭危機中,網絡戰的烈度相對較低,整體攻擊效果也不大。其中,俄羅斯除在戰前和開戰初期對烏克蘭的信息系統造成一定的影響外,中后期的影響很小。而烏克蘭和西方反俄勢力的網絡攻擊,對于俄羅斯的影響也很有限,其中烏克蘭軍民通過發送俄軍官所在地,導致多名俄軍官被無人機精確斬首,但這不屬于網絡戰范疇,屬于戰場情報。

2.2

原因分析

我們對上述現象初步分析如下:

1. 俄烏雙方的信息化水平相對都不是很高,網絡攻擊除了帶來些困擾,的影響有限,帶來的軍事影響就更有限,因此,攻擊意愿和力度都不是很強。

2. 烏克蘭危機,陷入持久戰。而網絡戰在短期內可能會有明顯的效果,長期效果卻不那么明顯。

3. 俄羅斯對于信息戰的應用,主要針對于國內,用于政權的穩定。俄羅斯沒有把信息武器當作對外的主要武器。他們認為,俄羅斯很少在軍事上被其對手擊敗,除非對手利用信息和心理效應來“從內部”攻擊[11]。如蘇聯的解體,并非因為外部的軍事打擊。這一點上,俄羅斯可謂有切膚之痛。事實上,美國在大搞顏色革命,支持他國內部叛亂、暴亂方面劣跡斑斑。

三. 俄烏網絡戰帶給我們的啟示

鑒于中西方在信息化程度方面較俄烏要高,我們的業務對于信息技術的依賴程度高于俄烏,而我們的對手(西方國家)在中西沖突中持續發動攻擊的意愿和能力也更強(關于這一點,可以從2001年王偉撞機事件后中美黑客大戰就可以看出來)。因此,我國與西方邪惡勢力沖突中如發生網絡戰,其烈度將遠大于烏克蘭危機中的網絡戰。為此,我們需要做好相應的應對準備。

3.1

居安思危、未雨綢繆

居安思危,在平時的時候也要做好戰爭的準備,一是做好自我防護,防范攻擊,二是做好攻擊的準備,以備反擊的需要。

3.1.1

網絡關鍵基礎設施的保護

3.1.1.1

建立健全具有韌性的國內域名解析體系

建立抗毀損、抗封堵的韌性域名解析體系,使得即便出現與國際互聯網斷開的情況下,國內網絡能夠正常運行。

3.1.1.2

建立可控的獲得國際認可的域名證書體系及權威機構域名白名單機制

戰時,國內的正常域名,可能因敵手施予壓力而被惡意注銷證書。例如,烏克蘭第一副總理就曾經請求ICANN和歐洲互聯網協調中心(RIPE NCC),從互聯網中刪除俄羅斯“.ru”、“.рф”、“.su”等頂級域名,在DNS 根域名服務器中關閉對俄羅斯的解析服務,并促成撤銷這些域名的相關TLS/SSL證書。頂級域名控股公司(Top Level Domain Holdings)、域名注冊商Namecheap表示支持。雖然ICANN和歐洲互聯網協調中心(RIPE NCC)沒有采納,但當面對更加強大的中國時,敵手是否會采取類似措施是不確定的。因此,需要建立可控的受國際認可的域名證書體系,一方面防止國外的證書惡意吊銷,另一方面對證書惡意吊銷也起到一種牽制的作用。

同時,要摸清國內權威機構域名使用情況,鼓勵國內權威機構申請可控域名證書,建立白名單保護機制,以針對敵手的假冒攻擊。西方國家利用偽造的或臨時注冊更改域名的方式,假冒我方權威機構。有研究表明,在標識中國的頂級域名.cn下,有大量域名掌控在外國人員或外國機構的手中,敵對勢力完全可以利用此,假冒我國權威機構發送虛假信息。這樣的欺騙性極強。采用這種白名單機制,讀者/用戶可以進行甄別,進而可以在一定程度上減少假冒攻擊的危害。

3.1.1.3

構建韌性的網絡

建立有線網、電信網、廣電網以及衛星網絡的互為補充與備份的網絡機制,實現網絡基礎設施的可靠運行。還可組建應急通信車、應急通信無人機與浮空器等災備系統(如地震救災的應急通信系統、2022年鄭州水災時的無人機應急通信系統)。

在構建韌性通信網絡的同時,民用通信可以作為補充,但軍事應用不能過于依賴民用通信系統。

3.1.2

凝聚各方力量,構建網絡戰備

基于自發的“散兵游勇”式的網絡攻擊,效果極為有限。烏克蘭國防部征集“IT志愿軍”,以幫助烏克蘭軍方針對俄羅斯軍隊開展網絡攻擊行動;西方國家的政府機構、黑客組織也加入了對俄羅斯的“網絡戰”,并起到了一定的效果。然而,我們認為,相比于熱武器的軍事行動,西方的加入大大削弱了俄羅斯軍隊相對于烏克蘭軍隊的優勢,其網絡攻擊的效果與其整體實力的不匹配的。因為,散兵游勇式的攻擊是效力很低的。我們應該將國家力量和潛在的民間力量聚合起來,進行網絡戰備,統一調度統一行動,實現效力的最大化。在其他領域已有類似做法,如交通戰備,將民間的交通運輸能力(在所有者自愿的前提下)統一編入的交通戰備信息庫,一旦需要,可即時調用,極大提高了可用的軍事交通運輸能力。

3.1.3

加強本國網絡安全建設

一是加強系統安全建設和數據安全防護。

做好數據和系統的異地容災備份,一方面可以應對擦除式攻擊,另一方面也在受到勒索攻擊時減輕危害。目前,國內在政務、銀行等重要領域已有相應的數據災備系統,但是普通企業的災備尚不完善。

二是強化用戶安全意識,加強終端安全保護。

強化用戶安全意識,加強終端安全保護包括補丁和防病毒等,避免淪為跳板機和拒絕服務攻擊的傀儡機。做到這一點后,攻擊主要來自外部,這種情況下,采取阻斷等防御手段將更為有效。

3.1.4

強化態勢感知體系以及網絡測繪體系

構建、夯實態勢感知體系。主要作用有:一是通過態勢感知可以發現一些異常情況,從而實現提前預警;二是時刻監控不友好國家的攻防動態,做到知己知彼;三是態勢感知可以掌握網絡攻防的全貌,為攻防提供“作戰”地圖,有利于戰時的運作。

網絡測繪體系,可在事前搜集地方網絡地圖等信息,進行網絡“作戰”圖的繪制。

3.1.5

加強后備人才尤其是攻擊性人才培養

加強攻防人才的培養,尤其是攻擊性人才培養。一方面,網絡攻擊處于法律許可的邊沿地帶,民間難有條件進行合理合法的攻擊性訓練,雖然一些競賽等場合可提供部分的訓練場所(實際上是以賽代訓),但是參與人數較少,且難以有系統的訓練。國家層面可以有步驟、系統地進行攻擊性人才的培養。

3.1.6

加強武器庫建設

攻擊是最好的防御,平時需要有意識地建立國家網絡武器庫,以備不時之需。具體而言,對于那些能夠給潛在敵手造成較大危害的武器,應優先儲備,始終維持一個戰備武器庫。

3.1.7

加強認知戰的研究以及實施

西方國家對于認知戰極為重視,例如,2019年北約就出版了《應對認知安全挑戰》(RESPONDING TO COGNITIVE SECURITY CHALLENGES)的文獻。北約各國2021年11月30日在加拿大渥太華舉行安全會議,議題就是“認知戰爭”。俄羅斯《消息報》認為,北約將這一新概念戰爭對準俄羅斯,試圖在不用暴力干預之下影響俄羅斯民眾的意識,從而不戰而屈人之兵[12]。

在烏克蘭危機中,我們可以看到,西方國家的認知戰更是層出不窮,也起到了一定的效果。因此,我們應該加強認知作戰的研究,包括水軍的運行與作用研究。事實上,各國都在利用水軍進行相關輿論操控,典型的是當前以民進黨主導的臺灣當局,利用網軍打壓競爭對手。通常情況下,水軍可以帶節奏,可以淹沒那些于對方有利的信息,而不斷重申于自己有利的信息。此外,在烏克蘭危機中,西方封禁俄羅斯的賬號,則是一種最為野蠻的方式,意圖彰顯。反而不如水軍會在不知不覺中起作用,而且難以舉證反駁。

而持久戰中采用認知戰,則需要謹慎設計,優先考慮模棱兩可、難以判別的“消息”,避免因明顯的漏洞或極易證偽的“消息”導致打臉。

3.2

不懼外敵,勇于應戰

3.2.1

網絡攻擊

戰爭狀態下的網絡攻擊主要以信息竊取和拒絕服務攻擊為主。信息竊取為常規行為,不做贅述。而拒絕服務攻擊則應視不同的戰爭強度采取不同的策略,對于閃電戰,即短時高強度的戰爭,大規模高強度的拒絕服務攻擊是有效的,而對于持久戰,拒絕服務攻擊尤其是不能造成物理和軟件毀損的拒絕服務攻擊的效果比較有限。因此對于持久戰,不能造成毀損的拒絕服務攻擊如DDoS攻擊,可僅用于關鍵節點。

3.2.2

輿論引導

3.2.2.1

還真相于民,守護正義,占領輿論制高點

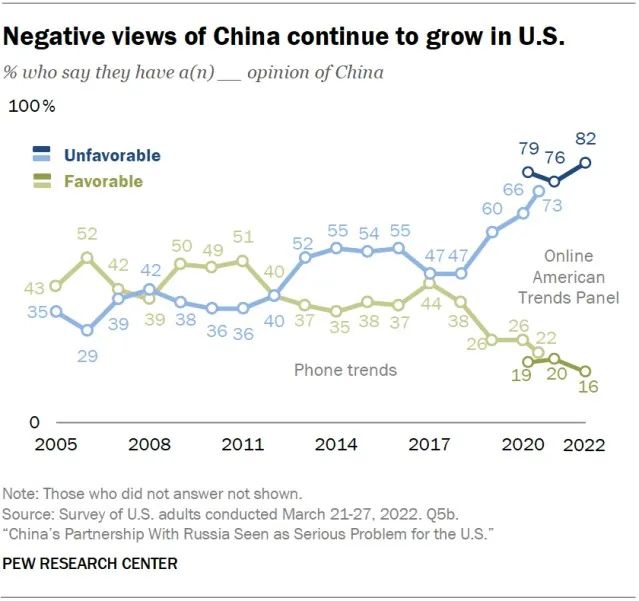

民意會被政治所利用所左右。例如,下圖為美國一項調查的數據,從圖中可以看出,2018年開始,美國民眾對中國好感逐漸下降,而持不友善態度的比例逐漸上升,這與前任總統川普(川普執政時期從2018年開始)和現任總統拜登推行的對華貿易戰、科技戰分不開的,因為美國在政治上對中國不友善,其媒體必然有選擇性地炒作中國的負面報道新聞甚至是假新聞而少有對中國的正面報道。

圖4 美國政府和主流媒體攻擊中國導致其民眾對中國的負面情緒

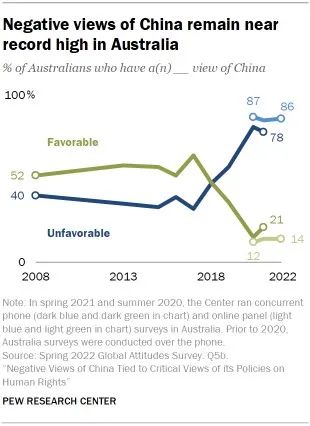

又比如,澳大利亞前總理莫里森(任期2018-2022.05)甘當美國棋子,追隨美國極為反華,同樣導致澳大利亞民調對中國的好感下降。直至2022年,澳大利亞由于受到中國制裁導致其大量商品不能銷往中國,經濟受到打擊,新任總理基于與中國改善關系,其民調顯示對中國的好感有所上升。

圖5 澳大利亞政府對話態度左右其民眾對中國的態度

因此,要加強輿論引導,一定要讓國內外民眾了解真相及是非曲直。因為西方媒體善于有選擇性報道及歪曲報道。

3.2.2.2

一圖勝千言,采取更有說服力的方式

常說有圖有真相,圖的說服力遠高于文字。因此,在對于事實的描述時應盡可能配上圖片、音頻、視頻等。但是,圖的使用,需要考慮真實性以及可能被攻擊的地方。對于確認真實的,可以通過權威人士或權威機構發布。對于不太確認的,可以通過非正式、非權威渠道攻擊,以免戳破打臉。

2022年12月21日,一架中國海軍航空兵的殲11戰斗機,將到南海竊取情報的美軍RC-135偵察機驅離。時隔數天后,美國軍方公布一段很短的視頻,稱我軍對于到南海竊取我軍信息的美國偵察機實施危險的貼近操作,隨后,我軍公布一段更長更完整的視頻,證明是美方在進行突然轉向的危險操作,從而有力地反駁了美方的污蔑。此例中,我方巧妙地利用了視頻地作用以及迷惑敵方地作用(美方在時隔數天后,而不是立即公布視頻,可能是覺得我方沒有證據)。

3.2.2.3

假新聞、假消息的檢測與應對

預先建立假新聞、假消息的識別檢測機制,具備相應的檢測能力,如對于deepfake的檢測能力。因為敵手也會通過裁剪、篡改、偽造的圖像、音頻、視頻等進行輿論引導、栽贓等。

很多的假消息,被戳破后打臉,只能起到反作用。多次打臉以后,“信譽”降低,同時會造成疲勞,特別是對于持久戰場合,容易戳破的假消息只能起到反作用。

要利用假消息,最好的是在其有效期內不被戳破,如戰爭進行期間或關鍵節點之前不被戳破。因此,需要考慮消息的有效期(類似于保密期),如國外的選舉,即使選舉結束后,被戳破,其影響已經造成了。

3.2.3

參戰人員信息的保護

如果參戰人員信息泄露,參戰人員及其家屬,可能受到網絡暴力或人身安全威脅,從而影響軍心的穩定。因此,一是嚴格管控參戰人員信息,二是加強軍人保密意思,教育軍人不要向無關人員(包括親人)泄露其所在單位編號等信息。避免出現烏克蘭危機中12萬名俄羅斯軍人的個人信息遭到泄露的類似事件。

3.2.4

完善各種預案

除通常的網絡安全預案外,還需應對假新聞、假消息等網絡信息攻防的預案。例如,敵手可能誣蔑我方的消息為假消息,這種情況下須有相應的應對措施。

攻防雙方,都存在謊言及戳穿的情況,那么在發布任何消息的時候,都需要考慮謊言被戳穿或者真實信息被誣為謊言的情況。

安全牛

安全牛

一顆小胡椒

一顆小胡椒

嘶吼專業版

嘶吼專業版

一顆小胡椒

一顆小胡椒

GoUpSec

GoUpSec

安全圈

安全圈

看雪學苑

看雪學苑

E安全

E安全

安全圈

安全圈

嘶吼專業版

嘶吼專業版

CNCERT國家工程研究中心

CNCERT國家工程研究中心

網絡研究院

網絡研究院