編者按:烏克蘭國家安全局8月8日發布題為《俄羅斯情報部門網絡行動是戰場對抗一部分》的技術報告,曝光俄羅斯軍事黑客組織“沙蟲”(Sandworm)(第74455部隊)試圖滲透烏克蘭軍事規劃操作系統。

報告稱,烏克蘭國家安全局與烏克蘭武裝部隊聯合開展防御性網絡行動,阻止了俄羅斯軍事情報部門訪問烏克蘭武裝部隊作戰數據交換系統并獲取敏感信息的嘗試,包括烏克蘭武裝部隊的活動、部署和技術供應等;俄羅斯黑客的目標是開展大規模網絡攻擊,以訪問烏克蘭軍事人員用于規劃和執行作戰任務所用的安卓設備;俄羅斯利用在戰場上截獲的設備以及可用訪問和軟件作為初始訪問和惡意軟件散布的主要媒介;俄羅斯在行動中共使用了7種惡意軟件,包括用于駐足系統并搜集情報的NETD、用于確保對設備遠程訪問權限的TOR和DROPBEAR、用于從Starlink衛星系統收集數據的STL、用于下載Mirai.A型木馬的WGET和W.SH、用于從安卓設備中竊取數據的DEBLIND。

報告總結認為:俄羅斯為此次網絡行動進行了長期和全面的準備;俄羅斯針對安卓設備設計了一系列新的定制惡意軟件樣本;相關惡意軟件使用了多種躲避檢測技術,包括利用合法進程和文件名來掩蓋自身,以確保在重新啟動、更新和恢復出廠設置后在設備上的持久立足;部分惡意軟件被調整為特殊軟件,并利用了視障人士功能;俄羅斯黑客使用惡意文件來下載有關Starlink衛星終端的配置信息;俄羅斯黑客設置了多個備用通信渠道以確保持久立足并收集數據;俄羅斯黑客以自動化且隱蔽的方式來發現新設備并收集數據。

奇安網情局編譯有關情況,供讀者參考。

烏克蘭情報官員曝光有關俄羅斯國家黑客試圖滲透烏克蘭軍事規劃操作系統的細節。

烏克蘭國家安全局(SBU)網絡安全態勢中心8月8日發布一份技術報告稱,俄羅斯軍事情報部門的黑客截獲了烏克蘭前線軍官使用的Android平板電腦設備,試圖開展間諜活動。

烏克蘭國家安全局表示,該機構網絡專家阻止了俄羅斯軍事情報部門訪問烏克蘭武裝部隊作戰數據交換系統的嘗試;經過調查行動,俄羅斯黑客旨在滲透烏克蘭軍事網絡并收集情報的活動被曝光并被阻止;此次行動響應阻止了俄羅斯情報部門獲取敏感信息,包括烏克蘭武裝部隊的活動、部署和技術供應等;該機構與烏克蘭武裝部隊聯合開展此次防御性網絡行動。

烏克蘭國家安全局網絡安全部門負責人伊利亞·維蒂克表示,“自俄烏全面戰爭開始以來,我們一直在抵御俄羅斯情報部門的網絡攻擊,這些攻擊旨在破壞我們的軍事指揮系統等。我們現在開展的行動是我們部隊的網絡防御。”

烏克蘭國家安全局將此次網絡攻擊行動歸咎于俄羅斯聯邦武裝力量總參謀部情報總局(GRU),具體是名為“沙蟲”(SandWorm)的黑客組織。該組織在俄烏戰爭前和戰爭期間都非常活躍,目標是烏克蘭能源部門、全球經濟等。調查結果使烏克蘭國家安全局網絡專家得出結論,俄羅斯在戰場上截獲了烏克蘭平板電腦,其目的是傳播惡意軟件并濫用可用訪問權限來滲透系統。根據報告,烏克蘭國家安全局在早期階段就發現了俄羅斯的行動,從而阻止了對軍事行動系統的全面訪問。

這并不是俄羅斯第一次試圖滲透Delta系統。2022年12 月,俄羅斯黑客侵入烏克蘭軍方電子郵件賬戶,向Delta 用戶發送網絡釣魚電子郵件。烏克蘭計算機應急響應小組公布了有關此次行動的詳細信息。2022年夏天,俄羅斯人員創建了一個假版本的Delta網站,以欺騙合法用戶提供其憑據。

烏克蘭戰斗控制和信息處理系統Delta已成功通過北約測試,包括與F-16戰斗機的互操作性測試。烏克蘭負責創新的副總理兼數字化轉型部長米哈伊洛·費多羅夫表示,“今年 6 月,年度北約聯軍戰士互操作性演習(CWIX)培訓在波蘭舉行,主題是國家作戰和信息系統與北約系統和協議的互操作性。Delta已成功通過來自10個國家的15個系統的測試,其中包括3個由北約直接開發的系統。所有互操作性測試均取得成功,Delta再次證明了其獨特的能力。”

此次最近行動中收集的惡意軟件樣本提供了關于俄羅斯黑客最感興趣的有趣線索。烏克蘭國家安全局網絡專家在相關設備上發現的一些惡意軟件樣本旨在收集有關SpaceX公司開發的衛星互聯網設備 Starlink 連接的信息。伊利亞·維蒂克表示,“這是非常有趣的惡意軟件......它使他們有可能獲得Starlink的配置,最終他們可以了解特定軍事單位的位置。因此,他們可以在發動攻擊時使用這些信息。”

附:烏克蘭國家安全局關于俄羅斯網絡行動的技術報告

俄羅斯情報部門網絡行動

是戰場對抗一部分

1?

介紹

烏克蘭國家安全局網絡安全態勢中心與烏克蘭武裝部隊總參謀部J6和烏克蘭武裝部隊聯合網絡安全中心共同阻止了俄羅斯軍事情報機構針對烏克蘭國防軍的網絡行動。

據證實,俄羅斯GRU網絡部門的目標是開展大規模網絡攻擊,以未經授權訪問烏克蘭軍事人員為規劃和執行作戰任務而擁有的 Android 設備。

在反情報活動后,烏克蘭國家安全局識別并消除了俄羅斯網絡情報部門選定的一系列將部署在 Android 操作系統的設備上的惡意軟件。

根據烏克蘭國家安全局收集的非法活動證據,此次網絡行動是由俄羅斯軍事情報部門,特別是黑客組織Sandworm(第74455部隊)實施的。

2?

技術細節

調查顯示,長期和全面的準備階段與第一個惡意軟件樣本的開發以及命令和控制(C2)基礎設施的部署有關。

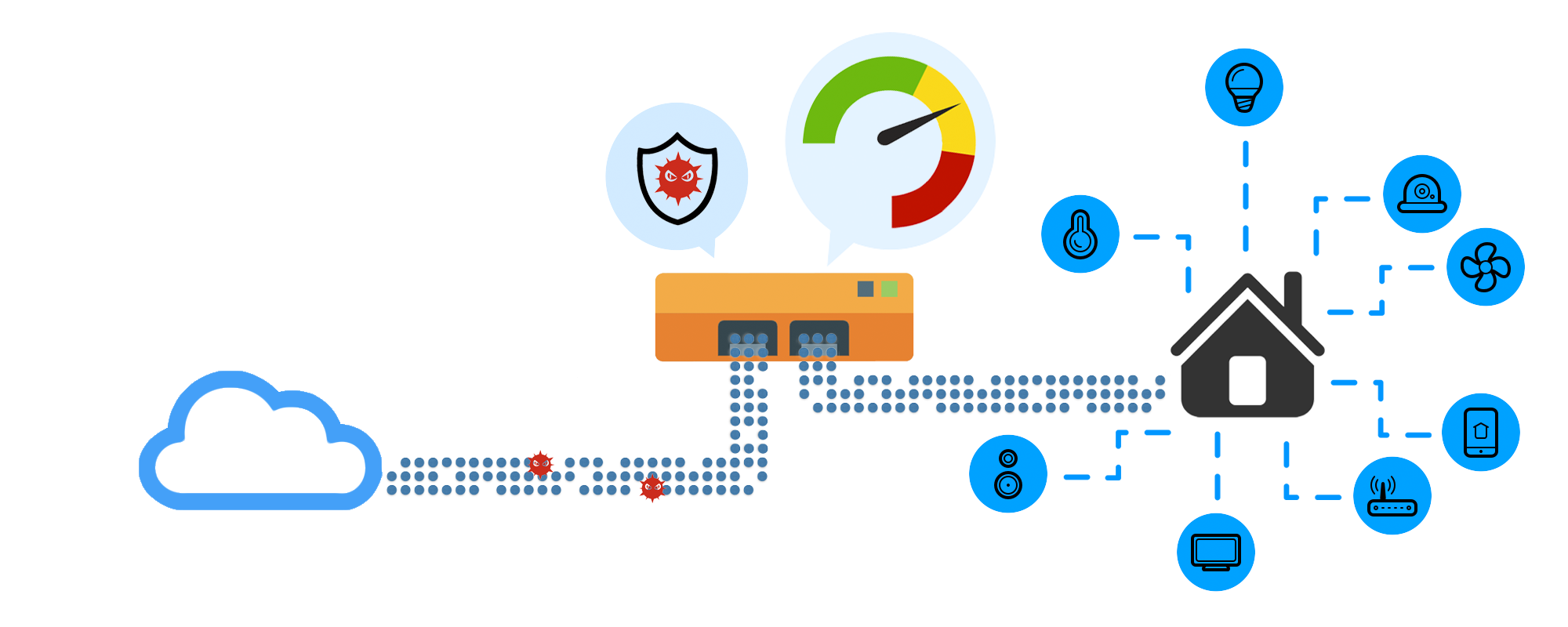

通過對惡意軟件樣本的分析,烏克蘭國家安全局得出結論:戰場上設備的俘獲、詳細檢查以及可用訪問和軟件的使用成為初始訪問和惡意軟件散布的主要媒介。

黑客組織的目標是濫用某些設備中預先配置的本地網絡訪問權限,以采取適當的情報措施并發現保護惡意文件并將其散布到其他設備的方法。

據稱,攻擊者可能會濫用使用被盜密鑰訪問網絡的方式與其他在線用戶進行交互。

(掃描內部網絡并識別漏洞以開展進一步入侵的示例)

網絡掃描能夠識別具有開放端口 5555(Android 調試橋模式)的已連接 Android 設備,攻擊者計劃利用這些開放端口遠程訪問具有 root 權限的設備。

3?

初始訪問

Linux adb 軟件包被用來滲透檢測到的服務。

一個滲透攻擊實例:

1. 使用 adb 與遠程設備建立連接;

2. 驗證連接;

3. 在連接后驗證root權限

4. 接收有關當前設備配置的數據。

使用啟用的 adb 模式,敵人計劃安裝以下惡意文件以在設備上持久立足。

4?

惡意軟件1:NETD

功能目的是確保系統的持久立足并開展內部情報活動。

1. 它通過 adb 部署在設備上,分配給使用此包的用戶的 shell 組就證明了這一點。

2.它將合法軟件從 netd 重命名為netd_/netd.backup,將其替換在設備上的/system/bin/netd中。

3. 鑒于netd 是隨操作系統自動運行的系統進程,位置和名稱不是隨機的。/system/etc/init/hw/init.rc中的相應條目證明了這一點。

4. /system 被認為是 Android 中的主系統目錄,存儲操作系統配置。因此,該目錄在恢復出廠設置期間保持不變,并確保惡意軟件的持久性。

5. 啟動后,該進程會重復運行bash腳本 /data/local/tmp/.android.cache.sh,并復制所有命令。

6. .android.cache.sh腳本內容。

5?

惡意軟件2:TOR

功能目的是確保對設備的遠程訪問權限。

1. 攻擊者通過啟動隱藏的TOR服務來使用端口轉發,通過互聯網訪問本地網絡上的設備。

2. 相關憑據適用于通過 TOR 網絡進行連接:TOR 隱藏服務更名為hs;TOR 主機名是domain.onion Public +Private Key。

3. 檢測到 TOR 連接的配置文件prx.cfg。攻擊者利用它訪問端口34371。

6?

惡意軟件3:DROPBEAR

功能目的是確保對設備的遠程訪問權限。

1. 該軟件是一個 SSH 客戶端/服務器,用于遠程訪問設備。

2. 服務器通過端口 34371 啟動,并在某些設備上重命名為 0。

3. 公鑰位于/data/local/local/tmp/

sessions.log.d/ssh/目錄。

4. 與該軟件一起,在一些以 O 名稱運行的設備上檢測到 sshd 進程。

7?

惡意軟件4:STL

功能目的是從Starlink衛星系統收集數據。

1. 它是為在移動 ARM 架構的系統上運行而開發的。它包含一組命令以及內部終端和路由器 IP 地址(192.168.100.1、192.168.1.1),用于通過內部網絡與 Starlink 連接。運行時,通過 POST 請求發送 HTTP 請求正文中的十六進制數據來建立 TCP 連接。結果保存在本地設備上。

2. 該惡意軟件通過 API 功能收集有關系統的所有可用數據,如屏幕截圖所示(根據Starlink文檔)。因此,該惡意軟件用于情報目的。

8?

惡意軟件5:WGET

功能目的是下載Mirai.A型木馬(根據Eset分類)。

1. 它連接到遠程C2服務器(93.123.16(.)205)。

2. 它從C2服務器下載名為arm、arm5、arm6、arm7、m68k、mips、mpsI、ppc、sh4、×86_64的文件,并使用adbl屬性運行它們。

3. 啟動后,這些文件將從設備中刪除。

9?

惡意軟件6:W.SH

功能目的是下載Mirai.A型木馬(根據Eset分類)。

1. 它連接到遠程 C2 服務器(107.182.129(.)219)。

2. 它從 C2服務器下載名為 b4ngl4d3shS3N941 和擴展名為.×86、.mips、.mpsl、.arm、.arm5、.arm6、.arm7、.ppc、.spc、.m68k、.sh4、.aarch64、.mips64、.i486、.586、.i686、.mipsel的文件,將其重命名為.0215152are3fd52s,運行它并重新檢查“Who loves the sun”這一行是否到位。失敗后,它會刪除創建的文件并繼續進行。

3. 失敗后,該文件將被刪除并檢查下一個文件。成功后,Mirai.A 型木馬被部署。

10?

惡意軟件7:DEBLIND

功能目的是使用系統更新應用程序(com.android.system.update)從 Android 設備中竊取數據。

1. 它在系統中獲取權限,以確保設備重啟和 Android 更新后的持久立足。此外,還會檢查 Open VPN 進程是否在系統中運行。

2. 在設備上激活了開發者模式和Accessibility Event(針對視障人士的功能),旨在繞過加密。

3. 一旦檢測到 OpenVPN,一個應用程序就會請求 PREFS.xml文件更改負責通知用戶有關adb的代碼行。

4. 應用Android系統的該功能從設備屏幕收集信息。

5. 它被偽裝成更新。安裝并激活后,它會切換到啟動服務的后臺模式。

完成操作后,該惡意應用程序使用 DropBear 竊取結果。

11?

總結

在分析了網絡行動的所有組成部分后,烏克蘭國家安全局得出以下結論:

● 網絡行動準備階段是長期和全面的;

● 一系列新的定制惡意軟件樣本專為 Android 設備而設計;

● 惡意軟件應用多種技術來避免檢測,在合法進程和文件名下掩蓋自身,確保在重新啟動、更新和恢復出廠設置后在設備上持久存在;

● 惡意軟件部分被調整為特殊軟件,并利用了視障人士功能;

● 惡意文件被用來下載有關連接的Starlink衛星終端的配置信息;

● 安排了多個備用通信渠道以確保持久立足并收集數據;

● 新設備的發現和數據收集是自動化且隱蔽的。

該報告展示了網絡行動的分階段。初始訪問、持久立足機制、自定義后門和備份通信通道屬于APT組織固有的策略、技術和程序(TTP)。

烏克蘭國家安全局高度確信這一活動源自俄羅斯軍事情報部門,特別是黑客組織“沙蟲”(Sandworm)(第74455部隊)。

12?

失陷指標

嘶吼專業版

嘶吼專業版

關鍵基礎設施安全應急響應中心

關鍵基礎設施安全應急響應中心

看雪學苑

看雪學苑

E安全

E安全

安全牛

安全牛

黑白之道

黑白之道

安全圈

安全圈

一顆小胡椒

一顆小胡椒

看雪學苑

看雪學苑

安全圈

安全圈

安全圈

安全圈

虹科網絡安全

虹科網絡安全