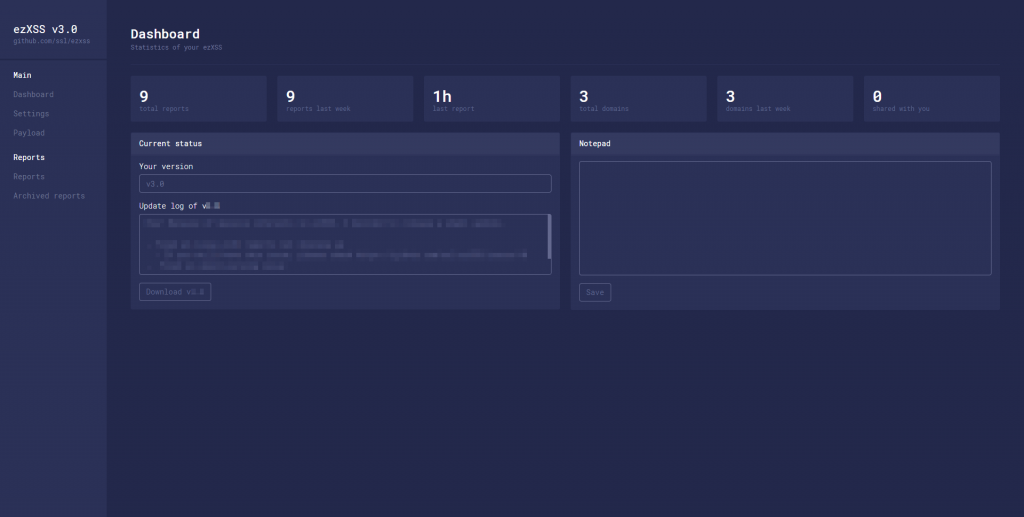

Update

1.掃描的判斷邏輯,通過返回的rememberMe個數進行判斷

2.添加了bypass功能,可以發送隨機的請求方法

學習

原理

<1.2.4 shiro550 <1.4.2 shiro721 https://cloud.tencent.com/developer/article/1944738 需要成功登錄(目前還沒有添加 >1.4.2 換加密方法 aes cmg

使用

暴力破解key

java -jar ScanShiro.jar -u http://0.0.0.0 -k key.txt

批量暴力破解key

java -jar ScanShiro.jar -f url.txt -k key.txt

根據正確的key生成payload 適合在有key無gadgets的情況下

java -jar ScanShiro.jar -p payload.ser -c kPH+bIxk5D2deZiIxcaaaA==

-n 參數是值修改shiro中cookie的名字少部分環境存在,默認是rememberMe

-proxy 參數是代理 目前只支持socks5代理并且沒有用戶名密碼

支持 -bypass 1

發送數據的請求方法

說明:默認是先跑常規的模式如果沒有跑出key就自動跑AES/GCM,并且生成payload的時候生成這兩種的payload。怎么說呢工具肯定是存在誤報的!!!

問題

- 少部分環境存在shiro rememberMe參數為于post請求中 等待解決

- 經過大量測試,發現當跑批量的時候小幾率出現連接異常的問題.所以為了保證工具準確性建議提前測試目標連接情況

LemonSec

LemonSec

中國信息安全

中國信息安全

HACK學習呀

HACK學習呀

LemonSec

LemonSec

系統安全運維

系統安全運維

HACK學習呀

HACK學習呀

FreeBuf

FreeBuf

LemonSec

LemonSec

系統安全運維

系統安全運維

一顆小胡椒

一顆小胡椒

0x00實驗室

0x00實驗室

LemonSec

LemonSec