綠盟科技抗拒絕服務系統獲國際知名研究咨詢機構認可

近日,綠盟科技憑借抗拒絕服務系統(簡稱“ADS”)入圍國際權威研究和咨詢機構Forrester報告《The Forrester Tech Tide?: Zero Trust Threat Prevention, Q4 2022》(以下簡稱“報告”)。該報告對14家知名抗DDoS安全廠商針對技術的成熟度及商業價值進行了深度剖析,為客戶選擇專業的安全產品提供了重要的參考依據。

近年來,隨著5G網絡、IoT等技術和應用的落地,接入網絡的終端設備爆發式的增加,大量的設備接入網絡也為黑客控制更多的肉機提供了機會,因此,黑客控制大量肉機發起的暴力破解、DDoS攻擊、惡意掃描等各種攻擊事件也越來越頻繁,且攻擊流量也越來越大。

2020年2月,亞馬遜AWS經歷了有史以來最大的DDoS攻擊,峰值流量高達2.3Tbps,超過了2018年3月所記載的1.7Tbps攻擊。

2022年2月起,俄烏沖突加劇,沒有硝煙的網絡空間成為新的作戰場域,DDoS攻擊造成眾多關鍵基礎設施和網絡系統癱瘓,嚴重影響社會秩序。

2022年7月,巴西大選期間,境內多個政府網站、網絡運營商、教育機構、新聞門戶遭遇目的性強且持續性DDoS攻擊。

2022年9月,《羊了個羊》游戲火爆出圈,遭至頻繁DDoS/CC攻擊,導致業務掉線,嚴重影響客戶體驗,導致客戶流失。

流量巨大且頻繁的DDoS攻擊不僅直接影響客戶業務的正常運營,帶來巨額損失,還會對系統造成諸多其他破壞,從而被更多的手段所攻擊,如勒索病毒、數據泄露等風險。DDoS攻擊破壞力極強,而目前常見的DDoS攻擊類型主要分為三種:

帶寬消耗型

攻擊者利用發包機或攻擊工具等手段構造大流量攻擊,通過消耗帶寬資源和路由過載影響網絡連接。常見攻擊類型有SYN flood、UDP flood和ACK flood。

資源消耗型

通過控制僵尸主機對目標業務和應用發起請求,模擬正常客戶端行為,消耗主機資源使服務器運行緩慢或過載。常見攻擊類型有HTTP GET Flood和DNS Flood。

應用利用型

結合目標業務的特征發起大量請求,利用受害主機的業務邏輯缺陷造成服務器性能驟降,無法響應所有訪問請求。例如在網絡購物車中添加過多的產品造成異常。

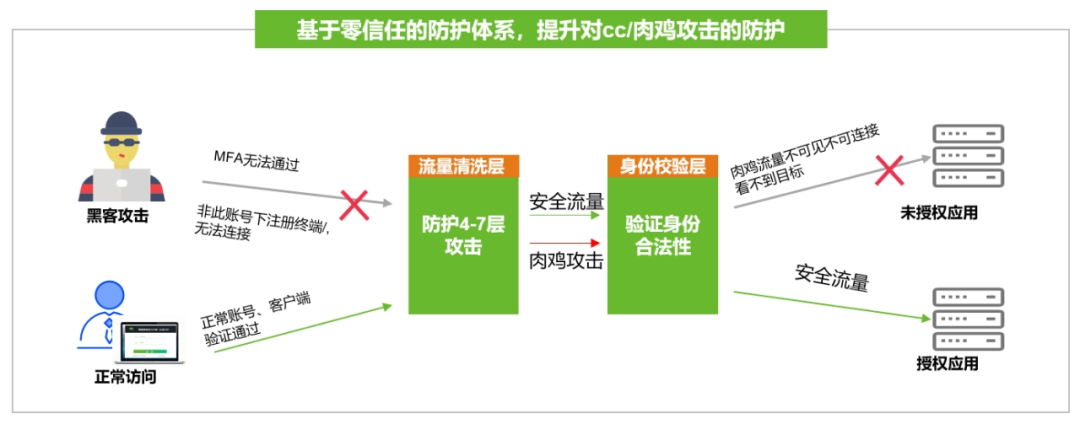

以上的攻擊類型無一例外的都跟僵尸主機相關聯,如何針對這些不同類型的DDoS攻擊進行有效地防護,并且能夠靈活應對各種變種DDoS攻擊,成為困擾各企業的主要難題。綠盟科技結合二十多年的抗DDoS防護經驗,基于自主研發的零信任安全防護體系,創新性地推出零信任抗DDoS防護方案,極大提升對CC攻擊/肉雞攻擊等類型的防護水平。

綠盟零信任抗D防護方案基于零信任安全防護體系,通過授權設備上的客戶端將有關安全環境信息發送至控制器,由控制器驗證身份并返回安全的應用程序列表,避免服務器直接暴露于公網,有效防護L4-L7的各種DDoS攻擊;不僅如此,方案還具備實時分析用戶行為、監控設備狀態的能力,持續保障可信訪問主體的最小授權,從而實現對服務器全方位的保護。與傳統的抗DDoS防護方案相比,綠盟零信任抗D防護方案不僅具備超強的DDoS攻擊流量清洗能力,還能夠通過可信認證的方式持續監控用戶流量數據,進一步過濾攻擊流量,并且能夠將流量特征傳遞到清洗設備,實現精準的、智能的策略聯動和互補,為客戶提供更加智能便捷、安全可信的防護能力。