PlugX 惡意軟件隱藏在 USB 設備上,以感染新的 Windows 主機

安全研究人員近日分析了 PlugX 惡意軟件的一個變種,這個變種可以將惡意文件隱藏在可移動 USB 設備上,然后伺機感染 USB 設備所連接的 Windows 主機。

這種惡意軟件使用了研究人員所說的 " 一種新穎技術 ",可以讓它在較長時間內不被發現,并且有可能傳播到嚴加保護的系統。

派拓網絡公司(Palo Alto Network)的 Unit 42 團隊在響應 Black Basta 勒索軟件攻擊時發現了這個 PlugX 變種的樣本,而 Black Basta 勒索軟件攻擊依賴 GootLoader 和 Brute Ratel 后利用(post-exploitation)工具包用于紅隊攻擊活動。

Unit 42 團隊在尋找類似的樣本時還在 Virus Total 掃描平臺上發現了 PlugX 的一個變種,它可以找到受攻擊系統上的敏感文件,并將它們復制到 USB 驅動器上的一個隱藏文件夾中。

將 PluxX 隱藏在 USB 驅動器中

PlugX 是一種頗有些年頭的惡意軟件,至少從 2008 年開始使用,最初只被亞洲的黑客組織使用。如今其中一些黑客組織將其與數字簽名軟件結合使用,以便側加載加密的攻擊載荷。

然而隨著時間的推移,PlugX 變得極其廣泛,多個威脅組織在攻擊中采用了它,因而對其的使用進行追根溯源顯得困難重重。

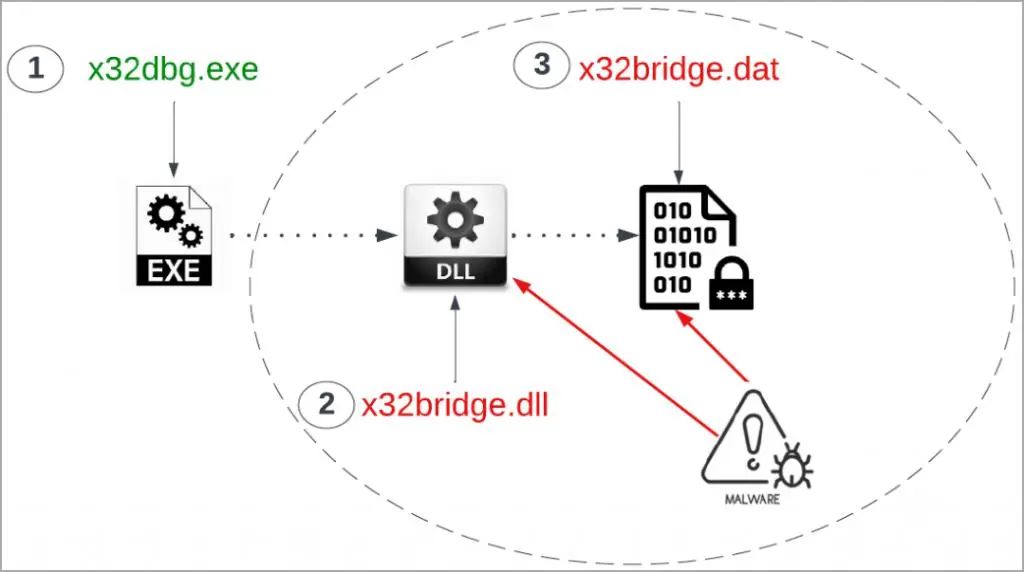

在 Unix 42 團隊觀察到的近期攻擊中,威脅分子使用了 "x64dbg.exe" 這個 Windows 調試工具的 32 位版本和 "x32bridge.dll" 被投毒的版本,后者加載 PlugX 攻擊載荷(x32bridge.dat)。

圖 1. 感染鏈示意圖(圖片來源:Unit 42 團隊)

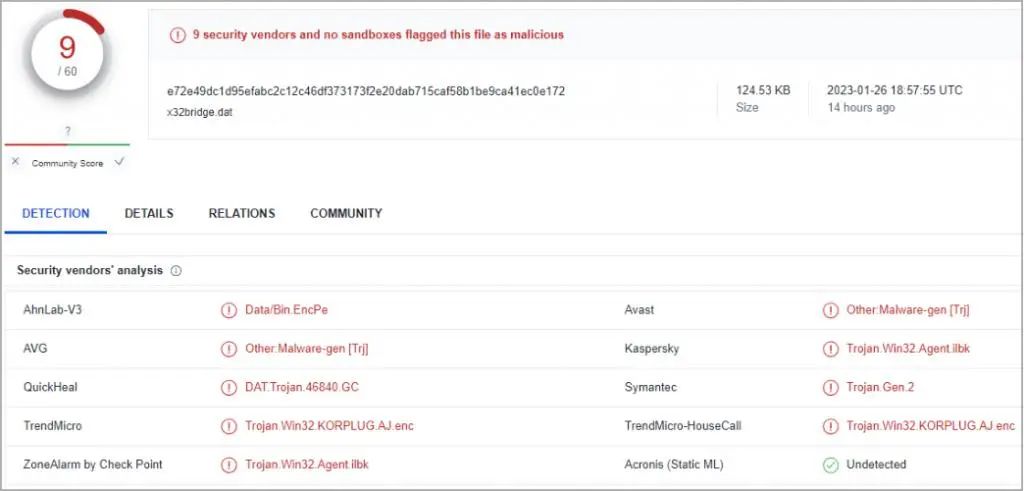

撰寫本文時,Virus Total 掃描平臺上的大多數防病毒引擎都并未將該文件標記為惡意文件,61 個產品中只有 9 個檢測出了它。

圖 2. VirusTotal 掃描結果(圖片來源:BleepingComputer.com)

PlugX 惡意軟件的最近樣本被 Virus Total 上數量更少的防病毒引擎檢測出來。其中一個樣本(去年 8 月份添加)目前僅被該平臺上的三個產品標記為是威脅。很顯然,實時安全代理依賴多種檢測技術,這些技術查找由系統上的文件生成的惡意活動。

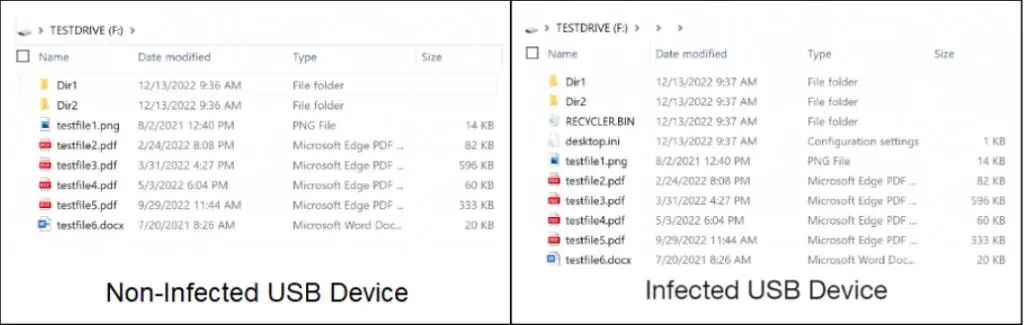

研究人員解釋道,他們遇到的 PlugX 版本使用 Unicode 字符在被檢測的 USB 驅動器中創建一個新目錄,這使得它們在 Windows 資源管理器和命令 shell 中不可見。這些目錄在 Linux 上是可見的,但在 Windows 系統上隱藏起來。

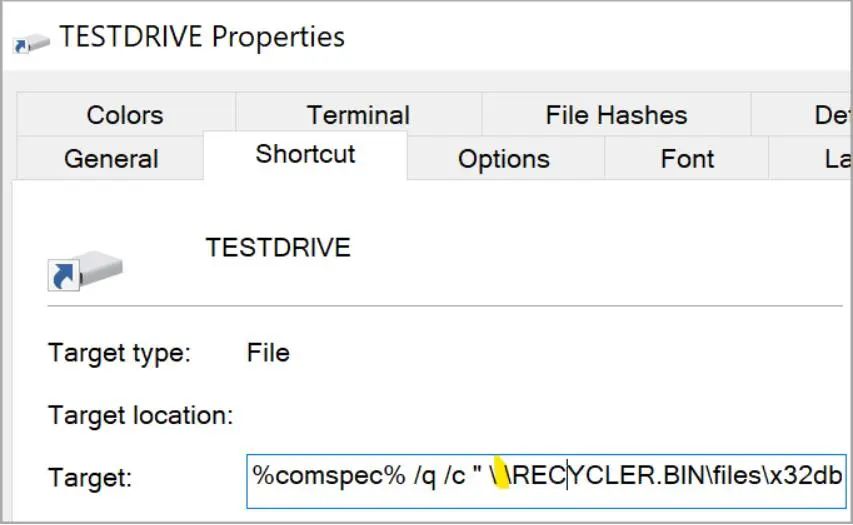

Unit 42 團隊稱:" 惡意軟件為了實現從隱藏的目錄執行代碼,在 USB 設備的根文件夾上創建了一個 Windows 快捷方式(.lnk)文件。"

" 惡意軟件的這個快捷路徑含有 Unicode 空白字符,這是一個不會導致斷行,但在通過 Windows 資源管理器查看時不可見的空格。"

惡意軟件在隱藏目錄上創建一個 "desktop.ini" 文件,以指定根文件夾上的 LNK 文件圖標,使其看起來像一個 USB 驅動器,以欺騙受害者。與此同時,"RECYCLER.BIN" 子目錄起到了偽裝作用,在 USB 設備上存放惡意軟件的副本。

圖 3. 快捷方式文件屬性(圖片來源:Unit 42 團隊)

Sophos 研究人員在 2020 年底分析 PlugX 的舊版本時已經目睹了這種技術,不過當時研究的重點是作為執行惡意代碼的一種方式的 DLL 側加載。

受害者點擊 USB 設備根文件夾上的快捷方式文件,該文件通過 cmd.exe 執行 x32.exe,從而導致主機感染上 PlugX 惡意軟件。

同時,一個新的資源管理器窗口將打開,顯示用戶在 USB 設備上的文件,使一切看起來很正常。

在 PlugX 潛入設備后,它會持續監測新的 USB 設備,一旦發現它們,就企圖感染。

圖 4. 干凈的 USB 驅動器與被感染的 USB 驅動器比較(圖片來源:Unit 42 團隊)

Unit 42 團隊在研究過程中還發現了 PlugX 惡意軟件同樣針對 USB 驅動器的的竊取文檔的變種,但這個變種多了一項本領:可以將 PDF 和微軟 Word 文檔復制到隱藏目錄中一個名為 da520e5 的文件夾。

目前還不清楚這伙威脅分子如何從 USB 驅動器中獲取這些 " 從本地向外泄露 " 的文件,但物理訪問可能是其中一種手段。

雖然 PlugX 通常與政府撐腰的威脅分子有關聯,但這種惡意軟件可以在地下市場上買到,網絡犯罪分子也使用過它。

Unit 42 團隊的研究人員表示,鑒于新的發展動向使 PlugX 更難被發現,因而得以通過可移動驅動器傳播開來,它有可能進入到嚴加保護的網絡。