2022俄烏沖突網絡戰場攻擊全景回顧

2022年2月24日,俄羅斯宣布對烏克蘭采取特別軍事行動,目的是在烏克蘭“去軍事化、去納粹化和迫使烏克蘭保持中立”。俄軍行動開始后,美國聯合其盟友對俄羅斯發起了前所未有的制裁,同時向烏克蘭提供大量軍事援助。俄烏沖突至今已持續了10個多月,造成大量人員和財產損失。這場沖突從一開始就有兩個戰場,一個是物理戰場,另一個則是網絡戰場,其中網絡戰場既有網絡戰,也包括輿論戰、宣傳戰、認知戰,甚至還有網絡領域的經濟戰。因此,俄烏之間爆發的,實際是一場名副其實的混合戰爭。

2022年一季度

(1)1月24日,白俄羅斯黑客組織“網絡游擊隊”攻擊,方式是勒索軟件,目標是交通,影響是信息不可用。使用勒索軟件感染了白俄羅斯鐵路系統內部網絡,大部分服務器、數據庫以及工作站被加密。目的是向白俄羅斯政府施壓,要求其釋放政治犯,并阻止俄羅斯軍隊進入白俄羅斯,利用其領土對烏克蘭進行攻擊。

(2)2月24日,國際黑客組織“匿名者”攻擊,方式是DDoS,目標是公共通信和信息服務,影響是信息不可用。今日俄羅斯電視臺(RT)網站遭到DDoS攻擊,持續了6個小時,其中1/4的攻擊來自美國境內。

(3)2月25日,國際黑客組織“匿名者”攻擊,方式是DDoS,目標是電子政務,影響是信息不可用。俄多個政府網站被黑下線,總統普京的官方克里姆林宮、俄羅斯國防部、俄羅斯議會、今日俄羅斯電視臺等核心政府門戶關閉。

(4)2月25日,國際黑客組織“匿名者”攻擊,方式是DDoS,目標是能源,影響是信息不可用。俄羅斯天然氣工業股份公司Gazprom被DDoS攻擊。Gazprom是一家能源企業,專注于上下游石油、天然氣業務、熱力和發電,是俄羅斯四大石油生產商之一,擁有世界上最多的天然氣儲量之一。

(5)2月27日,白俄羅斯黑客組織“網絡游擊隊”攻擊,方式是DDoS,目標是交通,影響是信息不可用。黑客攻擊了白俄羅斯的鐵路系統,導致部分火車在明斯克、奧沙市、奧西波維奇鎮停了下來。此次襲擊的目的是阻止并延緩俄羅斯軍隊從白俄羅斯基地向烏克蘭北部的轉移,為烏克蘭人爭取更多時間。黑客表示,他們已將列車系統置于“手動控制”模式,該模式將“顯著降低列車運行速度,但不會造成緊急情況”。

(6)2月27日,國際黑客組織“匿名者”攻擊,方式是DDoS,目標是電子政務,影響是信息不可用。車臣政府官方網站遭受網絡攻擊被迫停止運營。

(7)2月28日,國際黑客組織“匿名者”攻擊,方式是DDoS,目標是電子政務,影響是信息不可用。黑客對白俄羅斯國防部軍事信息門戶發動DDoS攻擊。

(8)2月28日,國際黑客組織“匿名者”攻擊,方式是DDoS,目標是公共通信和信息服務、金融、電子政務,影響是信息不可用。黑客在48小時內關閉了300多個俄羅斯政府、國家媒體和銀行網站。

(9)3月1日,國際黑客組織“匿名者”攻擊,方式是DDoS,目標是金融,影響是信息不可用。黑客對白俄羅斯Priorbank銀行官方網站、白俄羅斯儲蓄銀行官方網站發起DDoS攻擊。

(10)3月1日,未知組織攻擊,方式是非法入侵,目標是軍事機構,影響是信息不保密。在烏克蘭作戰的12萬俄羅斯軍人的個人信息被發布在《烏克蘭真理報》網站上,烏克蘭媒體稱這些信息由烏克蘭國防戰略中心獲取,這些資料詳細地記錄了12萬俄軍軍人的名字、注冊編號、服役地點、職務等信息,頁數多達6616頁。

(11)3月1日,烏克蘭IT軍攻擊,方式是DDoS,目標是金融,影響是信息不可用。俄羅斯最大銀行俄羅斯聯邦儲蓄銀行(Sberbank)、莫斯科交易所的網站遭受DDoS攻擊,被迫下線。

(12)3月2日,國際黑客組織“匿名者”攻擊,方式是DDoS,目標是公共通信和信息服務、電子政務,影響是信息不可用。黑客對俄羅斯駐丹麥大使館領事處官方網站和4家俄羅斯媒體發起DDoS攻擊。

(13)3月2日,國際黑客組織“匿名者”攻擊,方式是非法入侵,目標是電子政務,影響是信息不保密。黑客入侵并泄漏了俄羅斯經濟發展部等政府單位數據。

(14)3月3日,國際黑客組織“匿名者”攻擊,方式是DDoS,目標是交通,影響是信息不可用。黑客對俄羅斯航空公司PegasusFly官網發起DDoS攻擊。

(15)3月4日,國際黑客組織“匿名者”攻擊,方式是非法入侵,目標是能源,影響是信息不保密。黑客入侵俄羅斯國家原子能公司Rosatom并泄漏相關數據,Rosatom是俄羅斯較大的發電公司,作為一個超級核電企業,該公司所從事的業務非常廣泛,涉及核醫學、科學研究、材料科學、超級計算機和軟件的生產以及生產各種核和非核類新型產品。

(16)3月4日,國際黑客組織“匿名者”攻擊,方式是非法入侵,目標是國防科技工業,影響是信息不保密。黑客破壞了一個屬于俄羅斯空間研究所的網站,并在推特上發布了指向俄羅斯聯邦航空局(Roscosmos)泄露數據的緩存頁面的鏈接。

(17)3月4日,國際黑客組織“匿名者”攻擊,方式是DDoS,目標是國防科技工業,影響是信息不可用。俄羅斯國防產品出口公司(Rosoboronexport)官方網站遭受DDoS攻擊。俄羅斯國防產品出口公司由負責出口新式武器裝備的原“俄羅斯國家武器裝備和軍事技術進出口公司”,以及負責銷售蘇聯時期舊武器系統及其改進型系統的原“俄羅斯工業品出口公司”合并組建而成,該公司在俄羅斯國防工業中占有十分重要的地位。

(18)3月6日,黑客組織AnonGh0st攻擊,方式是非法入侵,目標是公共服務,影響是信息不可控。俄羅斯SCADA系統被黑客入侵,黑客共享了與供水系統有關的各種泵和管道的屏幕截圖。SCADA系統是每個行業處理工業設備的核心,尤其是在處理“核操作”的工廠。

(19)3月7日,國際黑客組織“匿名者”攻擊,方式是非法入侵,目標是公共通信和信息服務,影響是信息不可控。黑客入侵了俄羅斯最流行的流媒體服務平臺,將播放內容篡改為與俄烏戰爭相關的畫面。俄羅斯國內受影響的流媒體服務包括Wink和Lvi,以及全天電視頻道Russia 24、Channel One和Moscow 24,大部分畫面轉變成了烏克蘭戰場現況的紀錄片段。

(20)3月9日,未知組織攻擊,方式是蠕蟲病毒導致數據擦除,目標未知,影響是信息不完整。黑客通過“RURansom”惡意軟件對俄羅斯進行數據擦除攻擊,該軟件以蠕蟲病毒的形式傳播,并且會在目標機器上對文件進行不可逆的加密,從而造成數據擦除。

(21)3月16日,國際黑客組織“匿名者”攻擊,方式是非法入侵,目標是能源,影響是信息不保密。黑客入侵了俄羅斯能源巨頭Rosneft德國子公司的系統,并竊取了20TB的數據。

(22)3月17日,國際黑客組織“匿名者”攻擊,方式是非法入侵,目標是電子政務,影響是信息不可用。黑客入侵了俄羅斯緊急情況部的網站,并對其進行了破壞。

(23)3月18日,國際黑客組織“匿名者”攻擊,方式是非法入侵,目標是能源,影響是信息不保密。黑客對俄羅斯國家原子能公司Rosatom發動網絡攻擊,從該企業竊取了大量數據,并泄露了其中部分數據。

(24)3月21日,國際黑客組織“匿名者”攻擊,方式是非法入侵,目標是能源,影響是信息不保密。黑客入侵了世界最大的石油管道公司Transneft的內部研發部門Omega公司,共竊取其79GB的電子郵件信息,并將它們發布在DDoSecrets網站上。Transneft是俄羅斯國有壟斷石油運輸公司,也是全球首屈一指的輸油管公司,負責運輸俄羅斯90%以上原油及30%以上原油產品的運輸。

(25)3月22日,國際黑客組織“匿名者”攻擊,方式是非法入侵,目標是非國家關鍵信息基礎設施,影響是信息不保密。雀巢公司遭到黑客攻擊,致10GB敏感資料外泄,包括公司電子郵件、密碼和與商業客戶相關的數據,攻擊者稱此舉是為懲罰該公司拒絕停止在俄羅斯的業務。

(26)3月24日,國際黑客組織“匿名者”攻擊,方式是非法入侵,目標是金融,影響是信息不保密。黑客入侵了俄羅斯中央銀行,聲稱將公布超過3.5萬份文件,其中包括一些秘密協議文件。

2022年一季度

(1)1月13日,未知組織攻擊,方式是非法入侵,目標是電子政務,影響是信息不真實。烏克蘭政府網站遭到篡改,網站頁面發布了旨在引發恐慌的虛假信息。

(2)1月13日,APT組織DEV-0586攻擊,方式是蠕蟲病毒導致數據擦除,目標是公共通信和信息服務、電子政務,影響是信息不完整。黑客使用了一款新型破壞性擦除惡意軟件WhisperGate,可執行多階段攻擊,目標指向烏克蘭的政府、非營利組織和信息技術實體。

(3)1月16日,未知組織攻擊,方式是DDoS,目標是電子政務,影響是信息不可用。黑客對烏克蘭政府網站發動攻擊,致使包括教育部、外交部、國家緊急事務局、部長內閣、能源部等在內的政府網站陷入癱瘓。

(4)2月15日,未知組織攻擊,方式是DDoS,目標是金融、電子政務,影響是信息不可用。黑客對烏克蘭國防和武裝力量部、PrivatBank和Oschadbank發動攻擊,使其陷入癱瘓狀態。

(5)2月23日,未知組織攻擊,方式是勒索軟件,目標是金融、國防科技工業、交通、公共通信和信息服務,影響是信息不可用。黑客使用了一種名為“HermeticRansom”的勒索病毒,該勒索病毒的主要目標是位于烏克蘭境內的金融、國防、航空及網絡服務機構。一旦被感染,該勒索病毒會自動識別計算機硬盤當中的所有目錄和文件(不包括Windows根目錄和Program Files文件夾),并對它們進行加密。

(6)2月23日,未知組織攻擊,方式是蠕蟲病毒導致數據擦除,目標是金融、國防科技工業、交通、公共通信和信息服務,影響是信息不完整。黑客使用了一種復雜新型惡意軟件Hermetic Wiper(又名KillDisk.NCV),烏克蘭國防、金融、航空和IT服務部門的數百臺設備受到影響。該惡意軟件利用頒發給Hermetica Digital Ltd的代碼簽名證書進行簽名,并調用磁盤分區管理軟件“EaseUS Partition Master”的合法驅動程序,可避開系統中的防病毒保護,清除或破壞系統數據,具有極大的危害性。

(7)2月23日,未知組織攻擊,方式是DDoS,目標是電子政務,影響是信息不可用。烏克蘭境內多個政府機構(包括外交部、國防部、內政部、安全局及內閣等)以及烏克蘭最大銀行Privatbank、國家儲蓄銀行Oschadbank的網站也在攻擊中遭受重創,在事發后與政府網站一同陷入癱瘓狀態。

(8)2月24日,俄羅斯組織攻擊,方式是DDoS,目標是公共通信和信息服務,影響是信息不可用。黑客對覆蓋烏克蘭地區的美國衛星運營商Viasat開展網絡攻擊,導致數千烏克蘭用戶、數萬名歐洲其他地區用戶斷網。攻擊者利用錯誤配置的VPN設備入侵衛星網管理后臺,向數萬用戶側Modem下發破壞性指令,從而造成斷網。為恢復網絡服務,Viasat為用戶更換了近3萬個調制解調器。

(9)3月1日,未知組織攻擊,方式是蠕蟲病毒導致數據擦除,目標未知,影響是信息不完整。黑客使用了破壞數據惡意軟件“CaddyWiper”,該軟件會從連接的驅動器中刪除用戶數據和分區信息。

(10)3月14日,未知組織攻擊,方式是蠕蟲病毒導致數據擦除,目標未知,影響是信息不完整。黑客使用了數據擦除“破壞式”攻擊的惡意軟件CaddyWiper,這也是2022年以來公開披露的第四款針對烏克蘭的數據擦除惡意軟件。

(11)3月16日,未知組織攻擊,方式是DDoS,目標是公共通信和信息服務,影響是信息不可用。烏克蘭互聯網服務提供商 Triolan 受到攻擊,導致其烏克蘭用戶的互聯網嚴重中斷。

(12)3月17日,未知組織攻擊,方式是偽造信息,目標是公共通信和信息服務,影響是信息不真實。黑客在Facebook上傳播了一段假視頻,在這則假視頻中,烏克蘭總統澤連斯基要求烏克蘭軍隊放下武器投降。

(13)3月22日,俄羅斯有關APT組織InvisiMole攻擊,方式是木馬、魚叉攻擊,目標是電子政務,影響是信息不可控。黑客主要針對烏克蘭國家機構發起了魚叉式網絡釣魚郵件攻擊。

(14)3月28日,未知組織攻擊,方式是偽造信息,目標是公共通信和信息服務,影響是信息不真實。烏克蘭摧毀了5個從事恐嚇烏克蘭公民活動的機器人農場。機器人農場的總容量至少有10萬個傳播有關俄羅斯入侵烏克蘭的錯誤信息和假新聞的賬戶。烏克蘭聲稱,這些機器人農場試圖在烏克蘭公民中引發恐慌,并破壞不同地區的社會政治局勢。

(15)3月28日,未知組織攻擊,方式是DDoS,目標是公共通信和信息服務,影響是信息不可用。烏克蘭主要的通信運營商Ukrtelecom遭到了大規模的網絡攻擊,造成嚴重的網絡中斷。根據互聯網監控服務NetBlock的數據,實時網絡數據顯示連接性下降到正常水平的13%。

(16)3月28日,未知組織攻擊,方式是DDoS,目標是電子政務、金融,影響是信息不可用。黑客利用WordPress中的漏洞入侵了上百個網站,然后插入該惡意腳本對烏克蘭的網站執行DDoS攻擊,涉及烏克蘭政府機構、智囊團、國防軍招募和金融等相關網站。

相關各方受網絡攻擊次數統計

如圖1所示,從中可以發現,俄羅斯、烏克蘭受網絡攻擊次數都是40次,各自相關盟友也受到不同程度的網絡攻擊,俄羅斯盟友白俄羅斯受網絡攻擊5次,烏克蘭盟友美國、英國各受攻擊3次,意大利受攻擊2次,保加利亞、波蘭、德國、法國、立陶宛、瑞士各受攻擊1次,此外,北約、歐盟兩個組織也各受到1次網絡攻擊。

圖1 俄烏沖突中網絡安全受攻擊次數統計

網絡安全事件時間統計

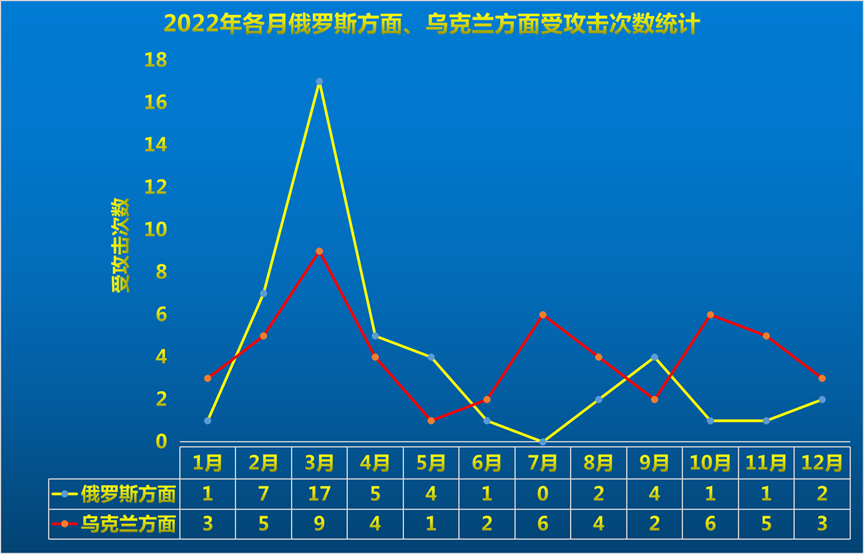

如圖2所示,顯示了俄羅斯方面、烏克蘭方面在2022年各月受攻擊次數,明顯可以發現,在開戰后不久,3月是網絡安全事件高發時段。俄羅斯方面對烏克蘭方面的網絡攻擊持續性比較好,烏克蘭方面對俄羅斯方面的網絡攻擊在3月經過一個高潮后,逐漸趨于平緩。

圖2 2022年各月俄羅斯方面、烏克蘭方面受攻擊次數統計

圖2 2022年各月俄羅斯方面、烏克蘭方面受攻擊次數統計

網絡攻擊目標類型統計

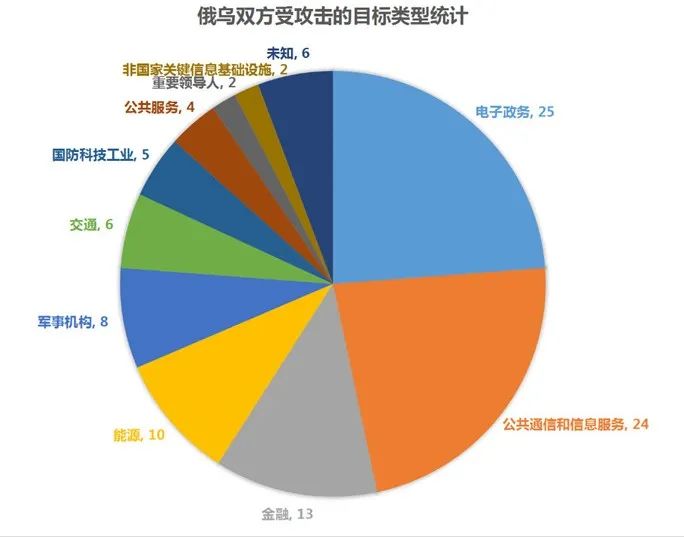

如圖3所示,俄烏雙方受網絡攻擊的目標類型總數統計,從中可以發現,絕大多數都是關鍵基礎設施,其中電子政務、公共通信和信息服務、金融、能源、軍事機構、交通、國防科技工業占比最大,尤其是電子政務、公共通信和信息服務。

圖3 俄烏雙方受網絡攻擊的目標類型總數統計

圖3 俄烏雙方受網絡攻擊的目標類型總數統計

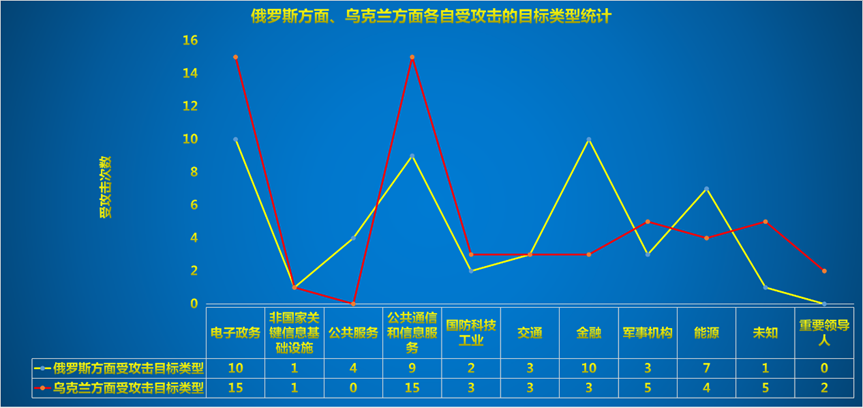

如圖4所示,是俄羅斯、烏克蘭兩國各自受攻擊的目標類型統計,從中可以發現,俄烏兩國受攻擊都比較多的是電子政務、公共通信和信息服務,除此之外,俄羅斯方面受攻擊比較多的還有金融、能源。

圖4 俄羅斯、烏克蘭兩國各自受攻擊的目標類型統計

圖4 俄羅斯、烏克蘭兩國各自受攻擊的目標類型統計

網絡攻擊方式統計

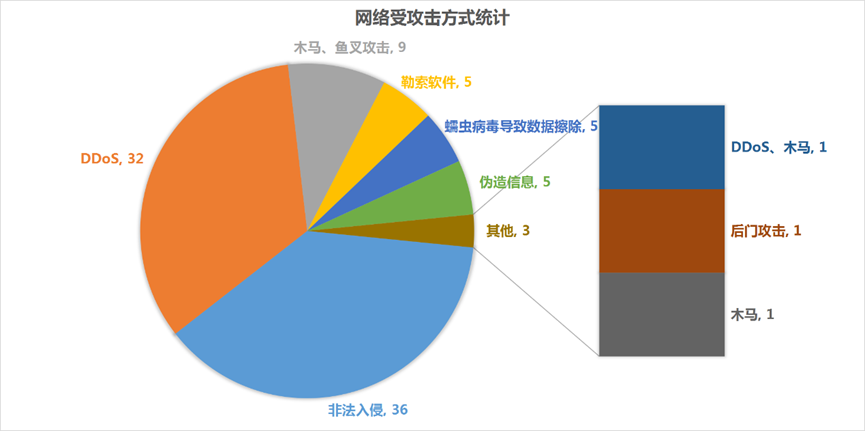

如圖5所示,是俄烏雙方受攻擊的方式統計,從中可以發現,黑客組織使用最多的攻擊方式是非法入侵、DDoS。

圖5 俄烏雙方網絡受攻擊方式統計

圖5 俄烏雙方網絡受攻擊方式統計

如圖6所示,是俄羅斯、烏克蘭兩國各自受攻擊的方式統計,從中可以發現,俄羅斯方面受攻擊方式最多的是非法入侵,其次是DDoS,烏克蘭方面受攻擊方式最多的是DDoS,其次是非法入侵,除此之外,木馬、魚叉攻擊的次數也較多。整體而言,反映出俄羅斯在網絡攻擊的手段利用上比較均衡,能綜合利用多種方式展開攻擊。

圖6 俄羅斯方面、烏克蘭方面各自受攻擊的方式統計

圖6 俄羅斯方面、烏克蘭方面各自受攻擊的方式統計

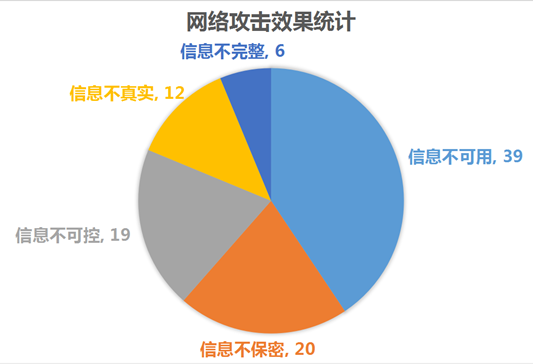

網絡攻擊效果統計

如圖7所示,是俄烏雙方網絡攻擊效果統計,可以發現,網絡攻擊導致信息不可用、信息不保密、信息不可控的情況占絕大多數。

圖7 俄烏雙方網絡攻擊效果統計

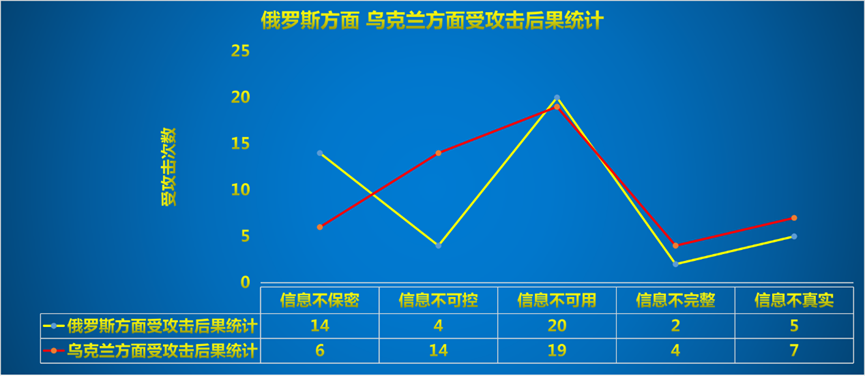

如圖8所示,是俄羅斯、烏克蘭各自受網絡攻擊的后果統計,從中可以發現,俄羅斯方面受網絡攻擊后,最多的后果是信息不可用、信息不保密,烏克蘭方面受網絡攻擊后,最多的后果是信息不可用、信息不可控。

圖8 俄羅斯方面、烏克蘭方面受攻擊后果統計

圖8 俄羅斯方面、烏克蘭方面受攻擊后果統計