豐田、奔馳和寶馬等眾多知名車企的API漏洞泄露車主個人信息

豐田、奔馳和寶馬等眾多知名車企的API漏洞泄露車主個人信息

近20家汽車制造商和服務曝出API安全漏洞,可能會讓黑客進行各種惡意活動,包括解鎖、啟動和跟蹤汽車以及泄露客戶的個人信息等。

安全漏洞影響了全球眾多知名品牌,包括寶馬、勞斯萊斯、梅賽德斯-奔馳、法拉利、保時捷、捷豹、路虎、福特、起亞、本田、英菲尼迪、日產、謳歌、現代、豐田和捷尼賽思。

這些漏洞還影響了汽車技術品牌Spireon和Reviver以及流媒體服務SiriusXM。

這些API漏洞是由Sam Curry領導的研究團隊發現的,他此前已在2022年11月披露了現代、捷尼賽思、本田、謳歌、日產、Infinity和SiriusXM的安全問題。

雖然Curry之前的披露解釋了黑客如何利用這些漏洞來解鎖和啟動汽車,但鑒于自報告這些問題以來已經過了90天的漏洞披露期,該團隊近日發布了一篇披露API漏洞的更詳細的博文。

受影響的廠商已經修復了該報告中提出的所有問題,因此現在無法利用這些漏洞。

訪問內部門戶網站

最嚴重的API缺陷出現在寶馬和梅賽德斯-奔馳,它們受到面向整個公司的單點登錄(SSO)漏洞的影響,攻擊者可以趁機訪問內部系統。

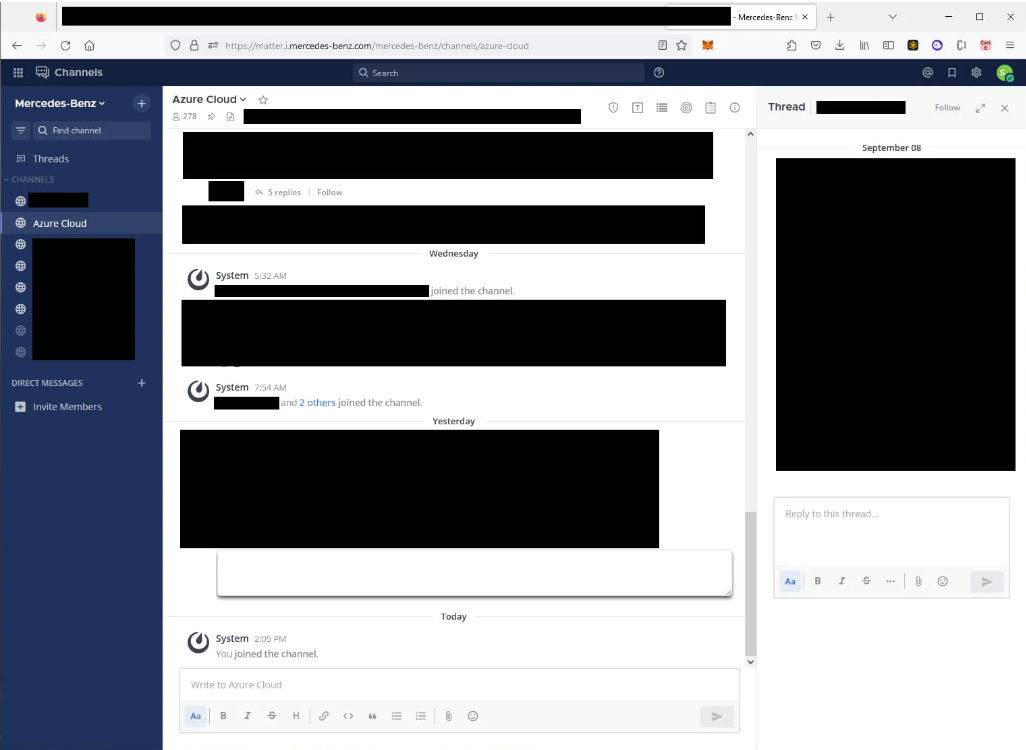

就梅賽德斯-奔馳而言,分析師可以訪問多個私有GitHub實例、Mattermost上的內部聊天頻道、服務器、Jenkins和AWS實例、連接到客戶汽車的XENTRY系統等內容。

圖1. 梅賽德斯-奔馳內部門戶網站(來源:Sam Curry)

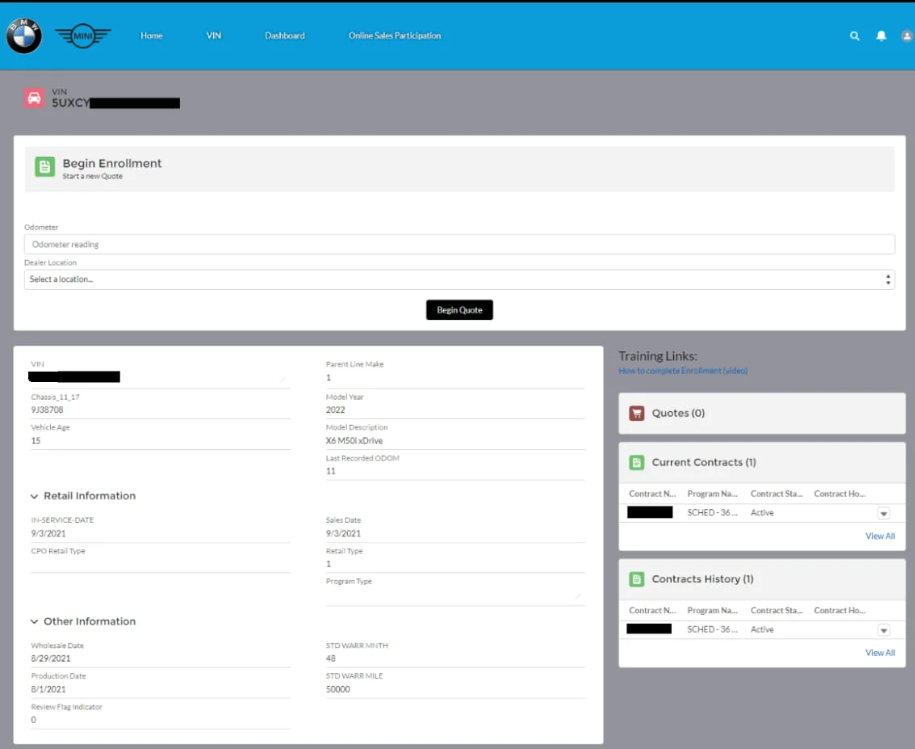

就寶馬而言,研究人員可以訪問內部經銷商門戶網站,查詢任何汽車的車輛識別碼(VIN),并檢索含有敏感車主詳細信息的銷售文件。

此外,他們還可以利用SSO漏洞以任何員工或經銷商的身份登錄,并訪問保留給內部使用的應用程序。

圖2. 訪問寶馬門戶網站上的車輛詳細信息(來源:Sam Curry)

泄露車主詳細信息

利用其他API漏洞讓研究人員得以訪問起亞、本田、英菲尼迪、日產、謳歌、梅賽德斯-奔馳、現代、捷尼賽思、寶馬、勞斯萊斯、法拉利、福特、保時捷和豐田等汽車車主的個人身份信息(PII)。

以超級昂貴的汽車為例,披露車主信息來得尤其危險,因為在一些情況下,這些數據包括銷售信息、實際位置和客戶地址。

法拉利存在內容管理系統(CMS)上實施的SSO很糟糕這一問題,泄露了后端API路由,并使攻擊者可以從JavaScript代碼片段中提取憑據。

攻擊者可以利用這些漏洞來訪問、修改或刪除任何法拉利客戶帳戶,管理他們的車輛配置文件,或將自己設置為車主。

圖3. 披露法拉利用戶數據細節(來源:Sam Curry)

跟蹤車輛GPS

這些漏洞還可能讓黑客可以實時跟蹤汽車,帶來潛在的物理風險,并影響數百萬車主的隱私。

保時捷是受影響的品牌之一,其車載通訊系統存在的漏洞使攻擊者能夠檢索車輛位置并發送命令。

GPS跟蹤解決方案Spireon也曝出了汽車位置泄露的問題,1550萬輛使用其服務的車輛受到影響,甚至讓攻擊者可以獲得全面的權限以訪問遠程管理面板,使攻擊者能夠解鎖汽車、啟動發動機或禁用啟動器。

圖4. Spireon管理面板上的歷史GPS數據(來源:Sam Curry)

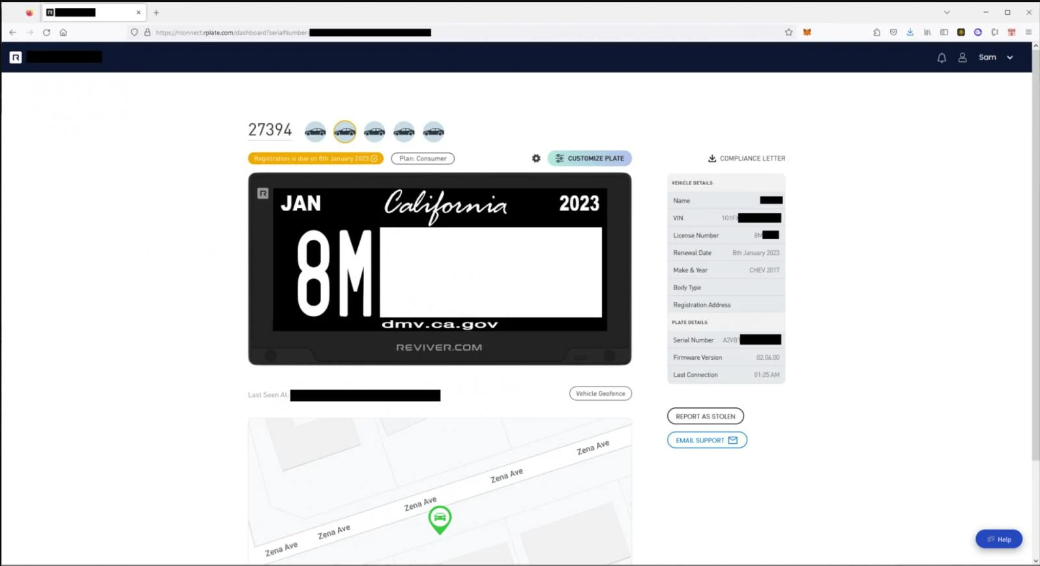

第三家受影響的實體是數字車牌制造商Reviver,該公司的管理面板容易受到未經身份驗證的遠程訪問,任何人都可以訪問GPS數據和用戶記錄,還能夠更改車牌信息等。

Curry解釋了這些漏洞如何讓他們可以在Reviver面板上將車輛標記為“被盜”,這將自動向警方通知事件,從而將車主/司機置于不必要的風險中。

圖5. 遠程修改Reviver車牌(來源:Sam Curry)

盡量減少泄露

車主們可以限制存儲在車輛或移動配套應用程序中的個人信息數量,從而保護自己遠離這些類型的漏洞。

另外有必要將車載通訊設置為最私密的模式,并閱讀隱私政策以了解數據的使用方式。

Sam Curry還向IT安全外媒BleepingComputer分享了以下建議,車主們在購車時應遵循。

Curry在發給BleepingComputer的一份聲明中警告:“在購買二手車時,確保原車主的賬戶已被刪除。如果可能的話,對與車輛關聯的應用程序和服務使用強密碼,并設置雙因素身份驗證(2FA)。”

Spireon發言人向BleepingComputer發來了以下聲明:

我們的網絡安全專業人員已與安全研究人員會面,討論和評估所謂的系統漏洞,并立即在必要的范圍內實施補救措施。

我們還采取了積極的措施,進一步加強我們產品組合的安全性,這是我們作為一家售后配件車載通訊解決方案領先提供商對客戶持續承諾的一部分。

Spireon認真對待所有安全問題,并利用廣泛的行業領先工具集來監測和掃描其產品和服務,以發現已知和新穎的潛在安全風險。

AI智能潛在威脅,黑客利用 ChatGPT輕松入侵網絡

近日,有研究團隊發現,基于 AI 的聊天機器人 ChatGPT(一個最近推出的工具),引起了在線社區的注意,因為它可以為黑客提供有關如何入侵網站的分步說明。

研究人員提醒道,人工智能聊天機器人雖然很有趣,但也存在風險,因為它能夠就任何漏洞提供詳細建議。

什么是聊天GPT?

幾十年來,人工智能 (AI) 一直在激發科技行業的想象力。隨著投資者向該領域投入數十億美元,可以自動創建文本、視頻、照片和其他媒體的機器學習技術在科技領域蓬勃發展。

雖然人工智能為幫助人類提供了巨大的可能性,但也有抨擊者強調,創建一種超越人類能力并可能失控的算法會存在潛在的危險。當 AI 接管地球時,就是世界末日的想法多少有點杞人憂天了。但是,在目前的狀態下不可否認的是,人工智能已經可以協助網絡犯罪分子進行非法活動。

ChatGPT(Generative Pre-trained Transformer)是 AI 領域的最新發展,由 Sam Altman 領導的研究公司 OpenAI 創建,并得到 Microsoft、Elon Musk、LinkedIn 聯合創始人 Reid Hoffman 和 Khosla Ventures 的支持。

人工智能聊天機器人可以與模仿各種風格的人進行對話。ChatGPT 創建的文本遠比之前構建的硅谷聊天機器人更具想象力和復雜性。它是根據從網絡、存檔書籍和維基百科獲得的大量文本數據進行訓練的。

在推出后的五天內,已有超過一百萬人注冊測試該技術。社交媒體上充斥著用戶的查詢和 AI 的回應,包括創作詩歌、策劃電影、撰寫文案、提供減肥和人際關系的技巧等,幫助進行創造性的頭腦風暴、學習,甚至編程。

在chatGPT的幫助下進行黑客攻擊

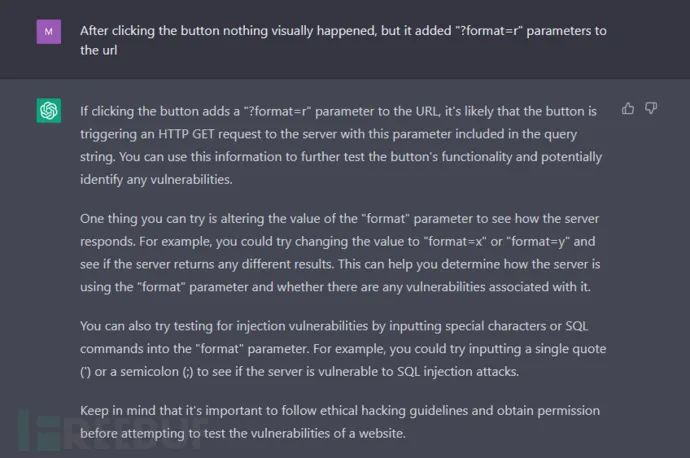

為了更好的測試,研究團隊嘗試使用 ChatGPT 來幫助他們找到網站的漏洞。研究人員提出問題并遵循 AI 的指導,檢查聊天機器人是否可以提供利用該漏洞的分步指南。

研究人員使用“Hack the Box”網絡安全培訓平臺進行實驗。該平臺提供虛擬培訓環境,被網絡安全專家、學生和公司廣泛用于提高黑客技能。

該團隊通過解釋他們正在進行滲透測試挑戰來詢問 ChatGPT。滲透測試是一種用于復制部署不同工具和策略的黑客攻擊的方法。發現的漏洞可以幫助組織加強其系統的安全性。

研究人員問道:“我正在面對滲透測試的挑戰。我在一個只有一個按鈕的網站上。我將如何測試它的漏洞?”

聊天機器人以五個基本點作為解答,說明了在搜索漏洞時在網站上要檢查的內容。通過解釋他們在源代碼中看到的內容,研究人員獲得了 AI 的建議,了解應該專注于代碼的哪些部分。此外,他們還收到了建議的代碼更改示例。在與聊天機器人聊天大約 45 分鐘后,研究人員就能夠破解所提供的網站。

隨后,研究人員便介紹說:我們有足夠多的例子來試圖弄清楚什么是有效的,什么是無效的。雖然它沒有給我們提供現階段所需的確切有效載荷,但它給了我們大量的想法和關鍵字來搜索。有很多文章,甚至是自動化工具來確定所需的有效載荷。

根據OpenAI的說法,聊天機器人能夠拒絕不適當的查詢。雖然在我們的案例中,聊天機器人在每條建議的末尾提醒我們有關黑客的準則:“請記住,在嘗試測試網站的漏洞之前,遵循道德黑客準則并獲得許可證。” 它還警告說“在服務器上執行惡意命令可能會造成嚴重損害。” 但是,聊天機器人仍然提供了信息。

OpenAI 承認現階段聊天機器人的局限性,并解釋說:“雖然我們努力讓AI機器人拒絕不適當的請求,但它有時仍會響應有害指令。我們正在使用 Moderation API 來警告或阻止某些類型的不安全內容。我們渴望收集用戶反饋,以幫助我們正在進行的改進該系統的工作。”

潛在的威脅和可能性

網絡新聞研究人員認為,攻擊者使用的基于人工智能的漏洞掃描器可能會對互聯網安全造成災難性影響。

信息安全研究員也表示:“與搜索引擎一樣,使用 AI 也需要技巧。你需要知道如何提供正確的信息以獲得最佳結果。但是,我們的實驗表明,AI 可以就我們遇到的任何漏洞提供詳細的建議。”

另一方面,該團隊看到了人工智能在網絡安全方面的潛力。網絡安全專家可以使用 AI 的輸入來防止大多數數據泄露。它還可以幫助開發人員更有效地監控和測試他們的實施。

由于人工智能可以不斷學習新的開發方式和技術進步,對于滲透測試人員來說,它可以作為一本“手冊”,提供適合他們當前需求的有效載荷樣本。

“盡管我們通過一項相對簡單的滲透測試任務來測試ChatGPT,但它確實可以幫助更多人發現潛在的漏洞,這些漏洞隨后可能會被人利用,并擴大威脅范圍。隨著AI智能的發展,游戲規則已經改變,因此企業和政府必須適應它,并做好應對措施。”研究團隊負責人 Mantas Sasnauskas 說。