測量俄羅斯對 Twitter 的大規模攔截

工作來源

IMC 2021

工作背景

俄羅斯的網絡由數千個自治系統和大量的 ISP 組成,并且使用分散的信息控制機制,不同的機構實施不同的審查策略。俄羅斯官方的信息控制機構名為 Roskomnadzor,由它給出各個機構應該阻止的列表,列表中包含超過十萬個域名/ IP。不同的機構使用不同的審查方案,有的使用商用硬件級解決方案,有的使用開源過濾軟件或者自研軟件。

2021 年 3 月,俄羅斯開始在全國范圍內限制 Twitter,要求其接受內容刪除的要求。2021 年 5 月,俄羅斯再度施壓谷歌要求 YouTube 接受內容刪除。

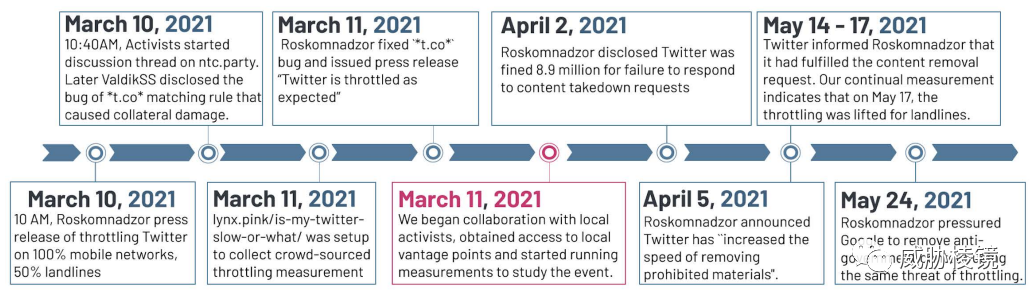

整件事的時間線如下所示:

監測發現 TLS Client Hello SNI 中出現與 Twitter 相關的域名(*.twimg.com、 twitter.com、 t.co)時會觸發限制。當速率達到 130 kbps 到 150 kbps 時,任意方向的數據包都會被丟棄。

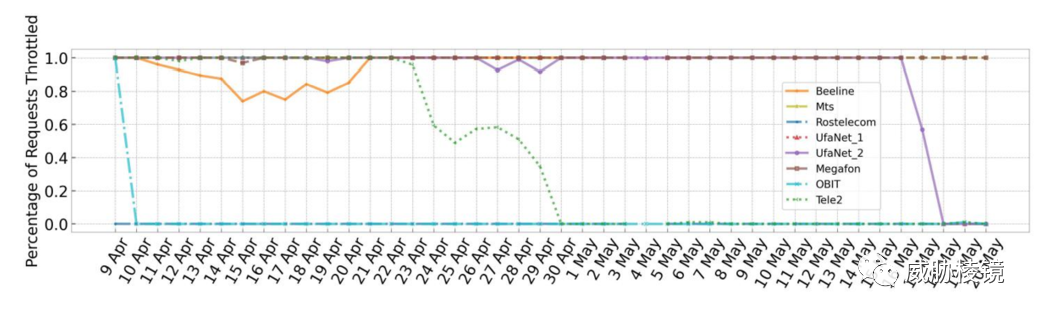

2021 年 3 月 10 日,Roskomnadzor 宣布政府開始采取措施保護俄羅斯公民免受非法內容的干擾和影響。即日起,在俄羅斯全境限制 Twitter 的訪問(移動互聯網中限制 100%,固網中限制 50%)。2021 年 4 月 5 日,Roskomnadzor 向 Twitter 發出最后通牒,警告其將會在 5 月 15 日被完全限制。迫于壓力,Twitter 刪除了 91% 的反政府相關內容。五月,固網中的限制被解除,但對移動互聯網仍然存在限制。

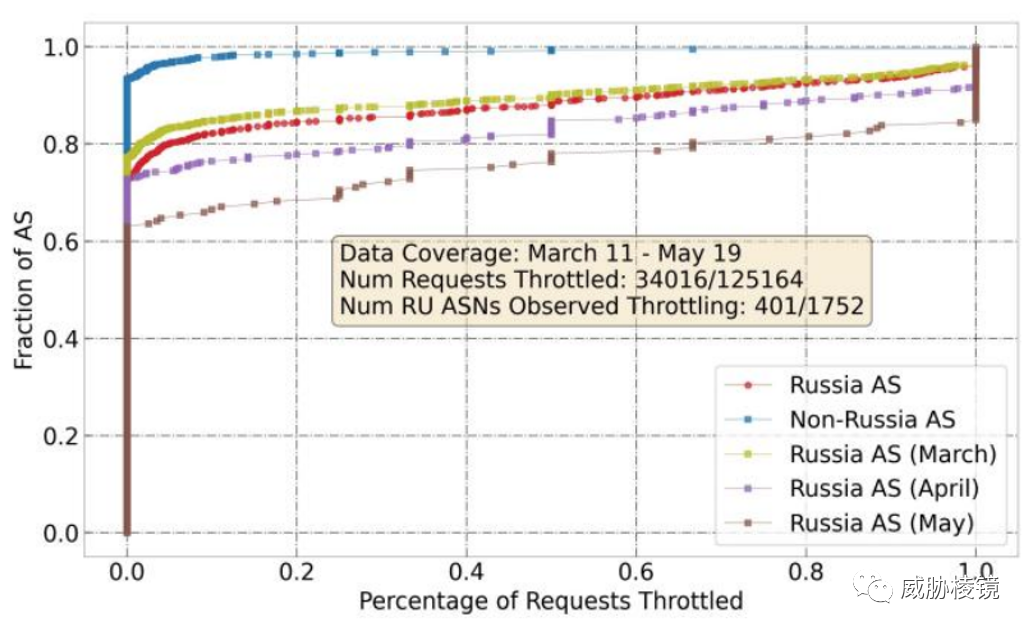

針對 Twitter 的流量限制在俄羅斯非常常見,如下所示:

在 3 月 11 日至 5 月 19 日期間,對 401 俄羅斯自治系統的 34016 次測量顯示 Twitter 的請求速度出現大幅下降。

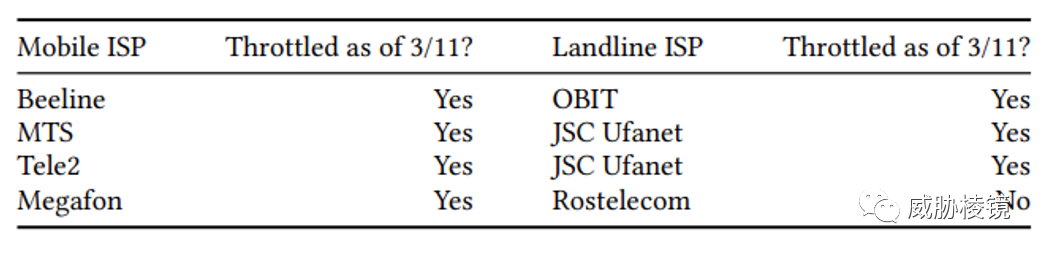

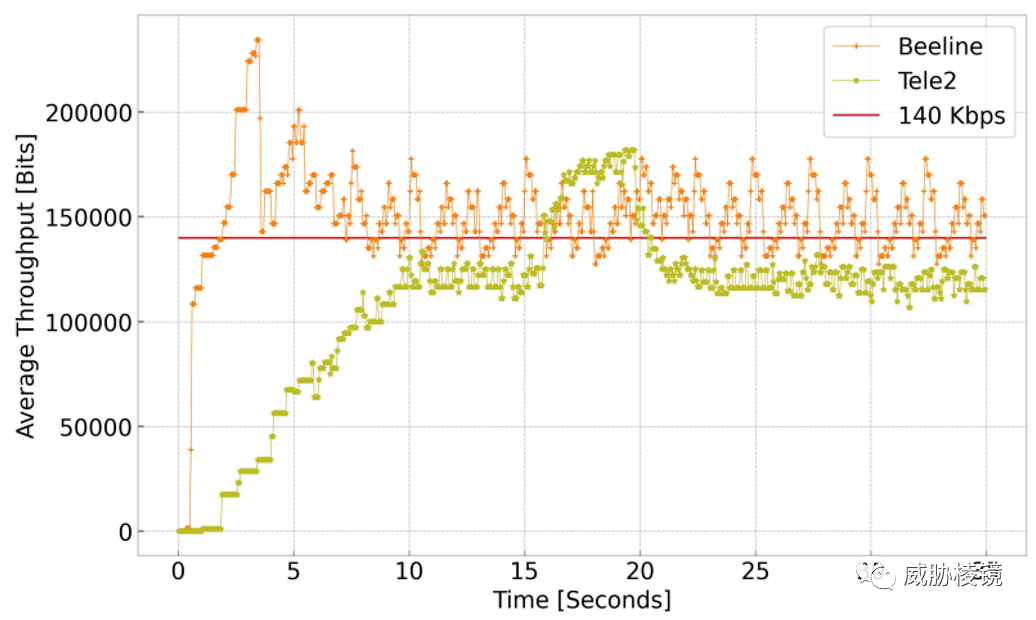

在八個測量位置里,有七個都限制了 Twitter 的流量:

控制流量的設備與攔截流量的設備是分開的,但控制流量的設備應該是集中控制的。流量控制通過名為 TSPU(technical solution for threat countermeasures,威脅應對技術解決方案)的設備實現,該設備為一個 DPI 硬件。TSPU 由 Roskomnadzor 委托 RDP.RU 專門開發,且受到 Roskomnadzor 的集中控制。

工作設計

流量控制可以通過兩種方式實現:① 超過指定速率的數據包予以延遲 ② 超過限額的數據包直接丟棄。流量限制可以針對特定的協議或者用戶,也可以限制所有流量。

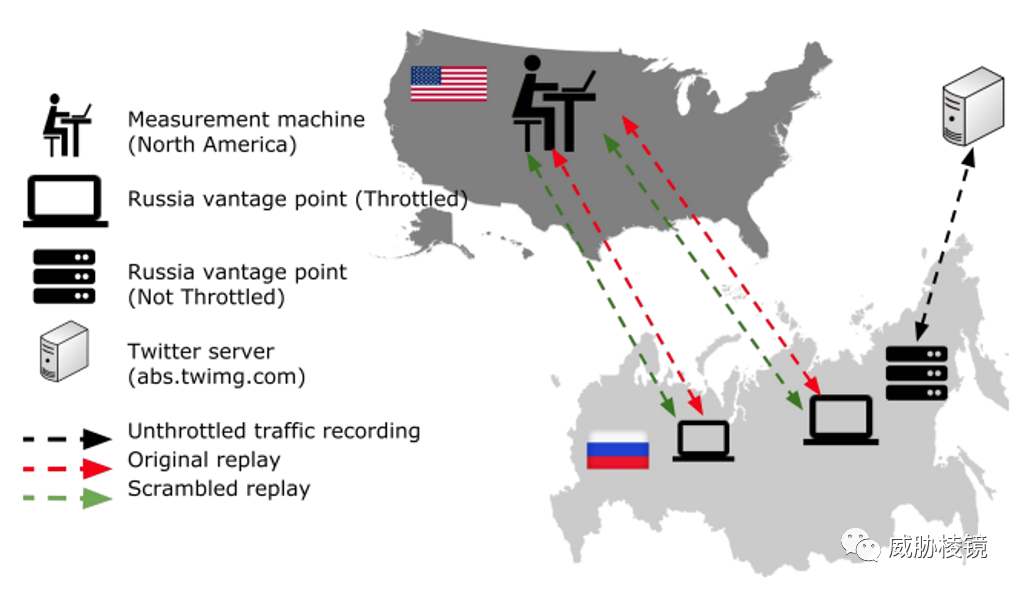

通過《Identifying traffic differentiation in mobile networks》中發明的“記錄&回放”技術進行分析。相同的圖片在 Twitter 的服務器上部署一份,在研究人員自己的服務器上部署一份。基本如下所示:

工作評估

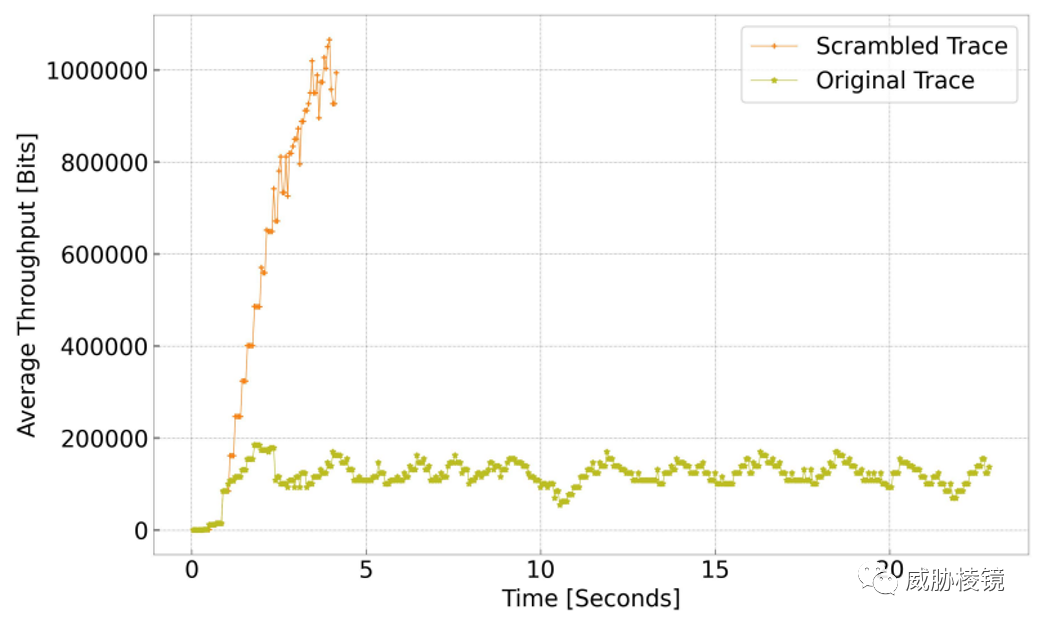

流量被限制在大概 130 kbps 到 150 kbps 之間:

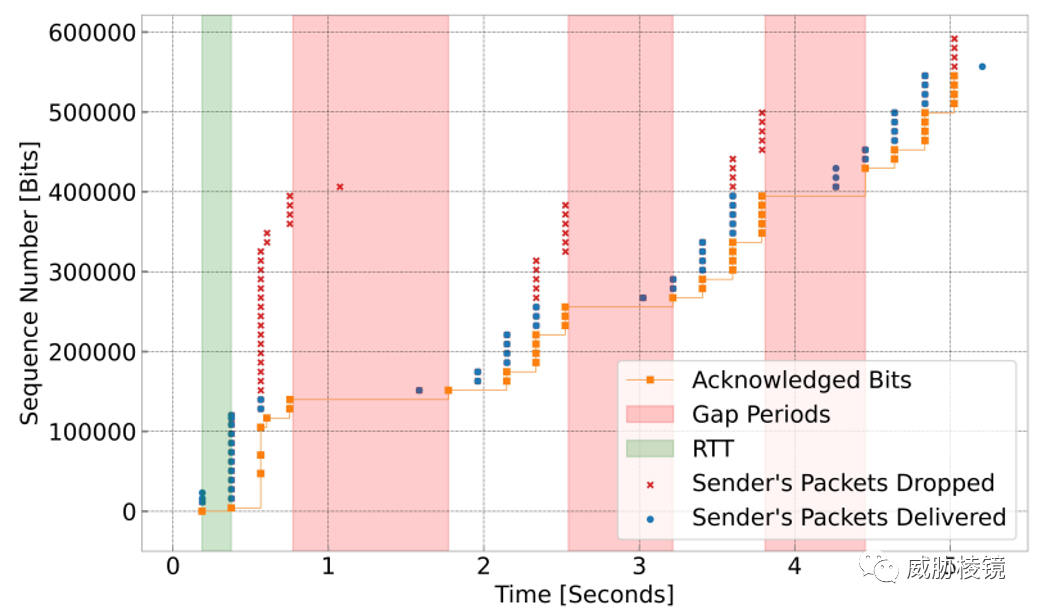

流量控制設備通過將超過速率限制的數據包丟棄來實現流量控制,如下所示:

也有一部分是增大延遲減慢速率,如下所示:

流量限制設備同時檢查上下行流量,最明顯的就是 Client Hello 中的敏感 TLS SNI 即可觸發流量限制。

流量限制設備發現無法解析為所支持的協議時,不會對后續所有數據包進行檢查,可能是為了節省 DPI 設備的資源。如果發現是有效的 TLS 流量、HTTP 代理流量、SOCK5代理流量或者小于 100 字節的隨機數據包,流量限制設備都會檢查會話中的 3-15 個數據包。這種方式很可能是針對那些規避技術進行檢查的,例如 GoodbyeDPI 與 Zapret 會插入虛假 Client Hello 數據包或者通過未加密的代理路由進行通信。

通過不斷實驗可以確認,如果屏蔽 TLS_Content_Type、Handshake_Type、Server_Name_Extension 或 Servername_Type 等字段,就不會觸發流量限制。這表明流量限制設備并不是對所有數據包進行完整的正則匹配,而是只檢查某些 TLS 數據包。與此同時,篡改了 TCP_Length、TLS_Record_Length 或 Handshake_Length 字段后也可以繞過流量限制,這表明流量限制設備并不能重組碎片化的 TLS 數據包。實驗了 Alexa 排名前 10 萬的域名,只有 t.co 與 twitter.com 被限制流量,另有近 600 個域名被徹底封禁。

必須說明的是,流量控制設備使用的字符串匹配策略并不完善。起初,例如 throttletwitter.com 等 *twitter.com 類域名也在被限制范圍內,后來才解除了這種限制。

通過 TTL 測量,確定流量控制設備的位置更靠近用戶。這與官方給 ISP 服務商的通知是一致的,官方稱 TSPU 設備最好部署在運營商級 NAT 設備前。由于設備部署在靠近用戶的一側而不是國家邊境,國內的通信流量也會受到 TSPU 設備的檢查。

使用類似的方法測量攔截設備的位置,發現攔截設備與流量控制設備并不在相同的位置。并且,有時候是由流量控制設備來進行直接攔截,不通過攔截設備也可實現攔截。

必須說明的是,這種流量控制并不是雙向的。只有從俄羅斯境內向境外的連接才能夠觸發流量控制,這使得外國的研究人員很難真正了解這一機制。由于流量控制設備本身的限制,對非活動會話的流量控制狀態會保持約十分鐘,而活動會話的流量控制狀態會維持超過兩個小時以上。

流量控制狀態有可能會根據路由變更和負載均衡策略而改變,并且該流量控制設備其實仍然在不斷測試與開發中。

作者提出了幾種繞過流量控制設備的方式,這里就不再介紹了,想要了解的去下載原文查看吧。

工作思考

由于是通過主動測量與眾包獲取數據,所以作者聯系了美國監管機構,得知美國對此類數據不予監管,不會對這些人進行逮捕或者罰款,才進行的研究。倫理審查和法律合規問題應該是首先要考慮的事情,每一個研究人員都必須時刻警惕。

作者認為俄羅斯對 Twitter 的審查是該國政府對社交媒體施壓的手段,俄羅斯政府除 Twitter 外也要求 Google、YouTube 將反政府的內容予以限制。盡管此類研究不可避免地帶有意識形態色彩,但必須強調的是其他非技術角度并不在本文的探討范圍之內,也不代表任何筆者觀點。