加碼主動防御,從關基保護條例看迷網欺騙誘捕防御系統

《關鍵信息基礎設施安全保護條例》是根據《中華人民共和國網絡安全法》制定的法規條例,經2021年4月27日國務院第133次常務會議通過,于2021年7月30日公布,自2021年9月1日起施行。

關鍵信息基礎設施主要包括公共通信和信息服務、能源、交通、水利、金融、公共服務、電子政務等重要行業和領域,以及其他一旦遭到破壞、喪失功能或者數據泄露,可能嚴重危害國家安全、國計民生、公共利益的網絡設施和信息系統。

隨后國家標準委頒布了《信息安全技術關鍵信息基礎設施安全保護要求》(GB/T 39204-2022)國家標準,規定了關鍵基礎設施運營者在分析識別、安全防護、檢測評估、監測預警、主動防御、事件處置等方面的安全要求,適用于關鍵信息基礎設施的規劃設計、開發建設、運行維護、退出廢棄等階段。該標準自2023年5月1日開始實施。

關鍵信息基礎設施安全保護條例和標準

此標準中提到了主動防御方面的要求,一直以來,被動防御是通過面向已知特征的威脅,基于特征庫精確匹配來發現可疑行為,將目標程序與特征庫進行逐一比對,實現對異常行為進行監控和阻斷,這些特征庫是建立在已經發生的基礎之上,這就很好的解釋了為什么被動防御是一種“事后”的行為。典型的技術有防火墻、入侵檢測等。但是對于未知的攻擊如0day,依賴于特征庫匹配的防御是無法有效應對的,為了應對這種不對等的格局,主動防御技術出現了,典型的技術如沙箱、蜜罐、擬態防御等等。

迷網欺騙誘捕防御系統是安恒信息根據多年在安全領域的攻防經驗,基于蜜罐、蜜餌等欺騙技術,打造的一款實戰化欺騙誘捕,主動防御產品。迷網踐行“欺騙防御體系構建”理念,利用自身技術特性,聯動Ailpha、態勢感知、情報中心、EDR、APT、下一代防火墻、AXDR和SOAR等產品共同構建主被動一體的欺騙防御體系,讓安全運營更有成效!迷網的核心能力總結如下:

豐富的情報干擾手段

集蜜罐、蜜餌、流量重定向、影子服務、流量黑洞、預置漏洞等手法構建欺騙誘捕網絡,多方位吸引攻擊,干擾攻擊情報收集。

傳統蜜罐+流量檢測的精準感知能力

基于驅動級監控技術捕獲攻擊交互行為、投放文件,同時結合APT檢測引擎進行攻擊行為的精細化分析,提供精準感知能力。

強大的主動獲情能力

主動溯源支持通過Web、MySQL、Git等溯源手段獲取攻擊者賬號、手機號信息。主動反制支持Windows、Linux平臺可執行程序反控攻擊者主機。

東西向接口聯動

提供豐富的東西向接口,支持與其他防御產品進行正向賦能及反向賦能,形成與多種安全產品的深度聯動,構建主動防御體系。

完善的自身安全防護技術

使用反虛擬化檢測、自動降權、數據過濾、監控進程隱藏、通信加密、消息中轉、回滾重置、東西向隔離等八大技術保護系統自身安全。

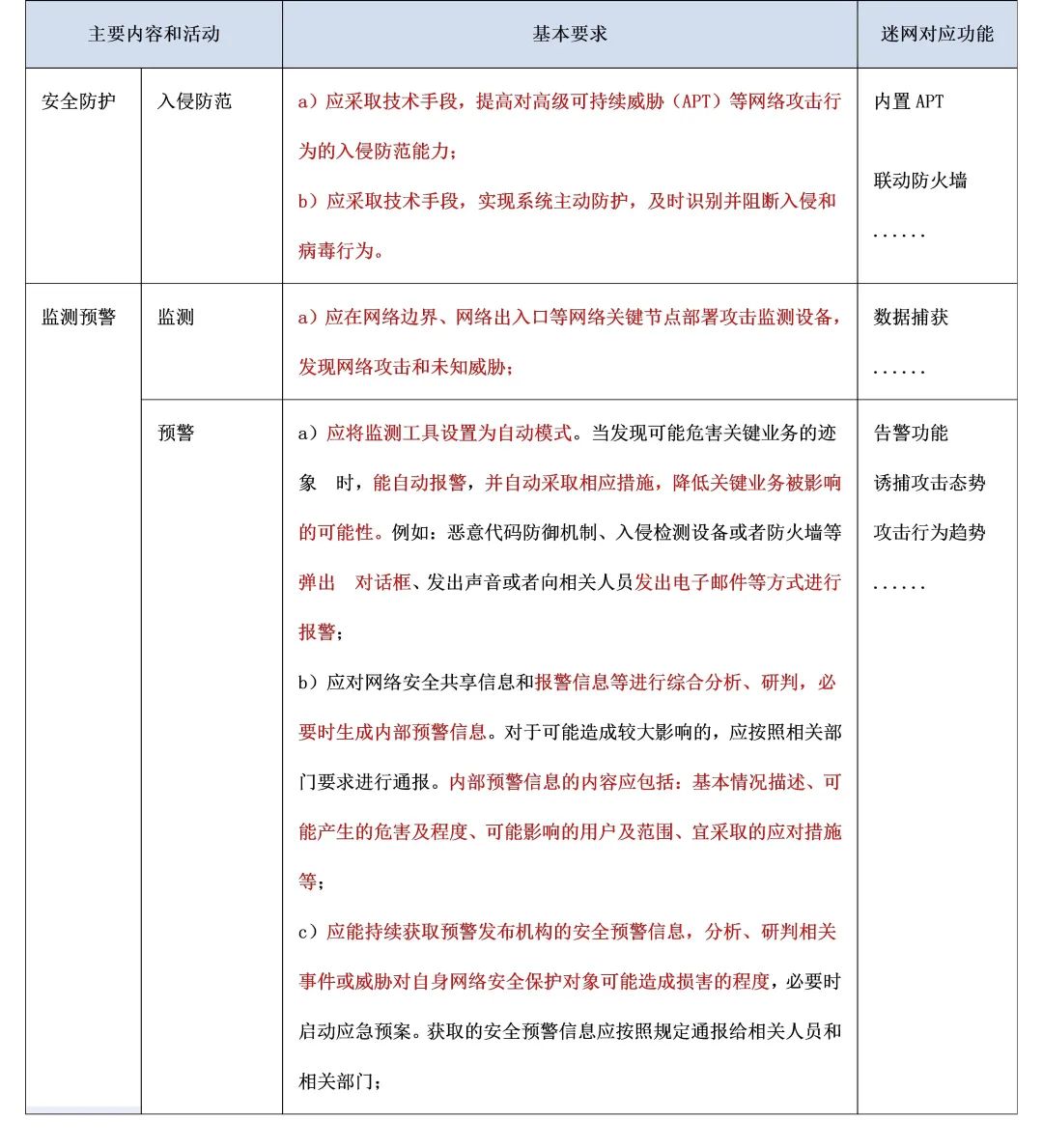

本次頒布的《信息安全技術關鍵信息基礎設施安全保護要求》國家標準里,迷網的能力能夠覆蓋到的范圍如下表中紅色部分所示:

關基標準中迷網覆蓋范圍總結

由此可見:迷網可以涵蓋該標準中主動防御部分的所有要求,可為用戶通過測評提供強有力的支撐。不僅如此,迷網出色的主動防御功能還在多次攻防演練實戰中發揮過重大的作用,例如某央企集團遭受到的水坑攻擊事件:

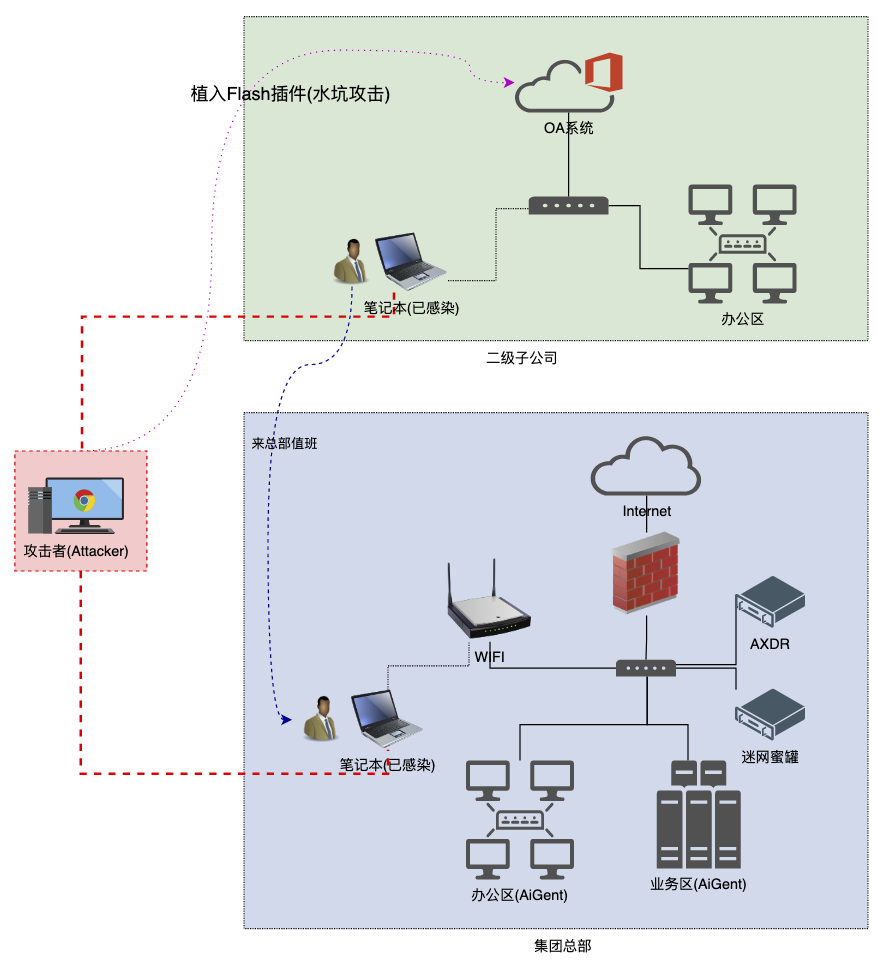

某央企集團水坑攻擊事件

本次攻擊事件起因是由于集團二級子公司因攻防演練需要輪流到總部來值班,因子公司OA系統被植入惡意Flash插件(水坑攻擊),所有訪問OA的人必須下載安裝該插件才能使用,導致來總部值班人員在當地網絡時已被植入水坑攻擊程序。當到總部接入網絡時攻擊程序對集團網絡進行橫向掃描滲透,因迷網第一時間捕捉到了該攻擊行為,并通過和AXDR及時聯動,使事件從發生、發現、研判到隔離處置僅僅用了8分鐘便完成,經過評估本次攻擊未對集團資產產生橫向擴散影響,受到了客戶的好評!

目前迷網成功案例已覆蓋公安、政府、金融、運營商、大數據局、能源、教育、軍隊、醫療等多個行業,今年隨著《信息安全技術關鍵信息基礎設施安全保護要求》的開始實施,迷網將會繼續深耕于網絡安全領域,不忘初心、砥礪前行,發揮更大的作用!