Modbus Slave緩沖區溢出漏洞CVE-2022-1068分析與復現

king2023-01-13 14:30:28

Modbus Slave是一個模擬工業領域通信協議Modbus從站的上位機軟件,主要用于測試和調試Modbus從設備。該軟件7.4.2以及以前的版本,在注冊時,未對注冊碼長度進行安全檢查,存在緩沖區溢出漏洞,導致軟件崩潰。

影響范圍

Modbus Slave 7.4.2以及以前的版本

復現環境

操作系統:Win7 sp1 32位操作系統

分析工具:IDA、OD、Windbg、Procexp

漏洞分析

分析時使用的版本為7.1.2.1357。

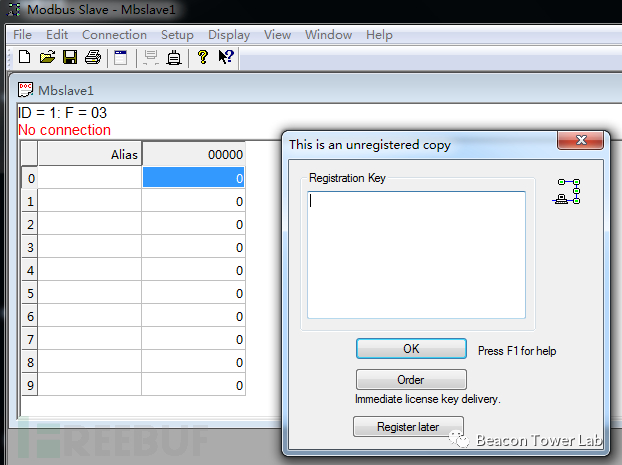

首先安裝modbusslavesetup32bit_7.1.2.1357.exe程序,默認安裝后主程序路徑為C:\Program Files\Modbus Tools\Modbus Slave\mbslave.exe。

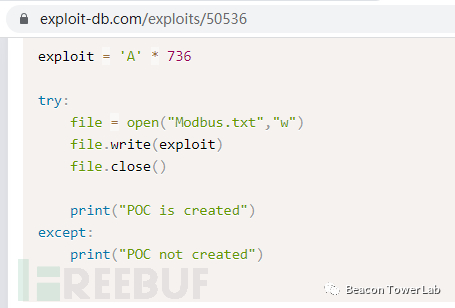

根據exploit-db上已公開的poc.py生成Modbus.txt,Poc比較簡單,Modbus.txt的內容為736個字符“A”,如下圖所示:

使用Windbg調試器調試主程序mbslave.exe,然后點擊mbslave.exe菜單欄的“Connection”按鈕,在彈出的菜單中選擇“Connect”,此時將彈出注冊對話框,如下圖所示:

復制poc文件Modbus.txt中的字符串內容,

復制poc文件Modbus.txt中的字符串內容,

king

暫無描述