在全球著名黑客大賽中,三星首日被攻破

Pwn2Own Toronto 2022 黑客大賽于12月6日正式拉開帷幕,這也是面向消費級產品的第 10 屆大賽。Pwn2Own Toronto 2022 黑客大賽由趨勢科技的零日計劃(ZDI)組織。

在大賽上,安全研究人員可以針對手機、家庭自動化集線器、打印機、無線路由器、網絡附加存儲、智能揚聲器和其它設備,所有這些設備都是最新的,并處于默認配置。

黑客們破解 Google Pixel 6 和 Apple iPhone 13 智能手機后,可以贏得手機類別中的最高獎勵,高達200,000 美元。

如果攻擊以內核級權限執行,攻擊谷歌和蘋果設備也可以獲得 50,000 美元的獎金,對于具有內核級訪問權限的完整攻擊鏈,單次挑戰的最高獎勵總額達到 250,000 美元。

在大會開幕首日,三星的 Galaxy S22 手機就兩度被攻破,成功破解的團隊獲得了不菲的獎金收入。

每個目標的第一名獲勝者將獲得全額現金獎勵和被測設備,對于每個目標的第二輪和后續輪次,所有其他獲勝者將獲得 50% 的獎金包,但是,他們仍將獲得完整的 Master of Pwn 積分。

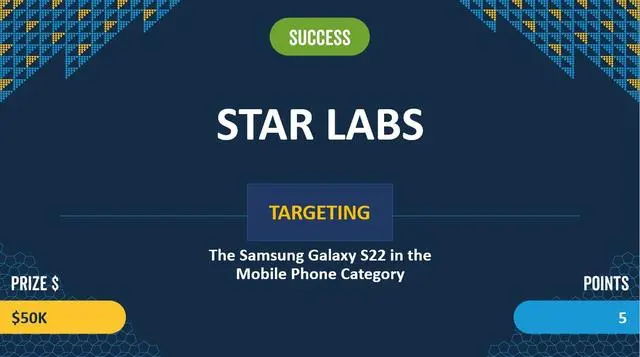

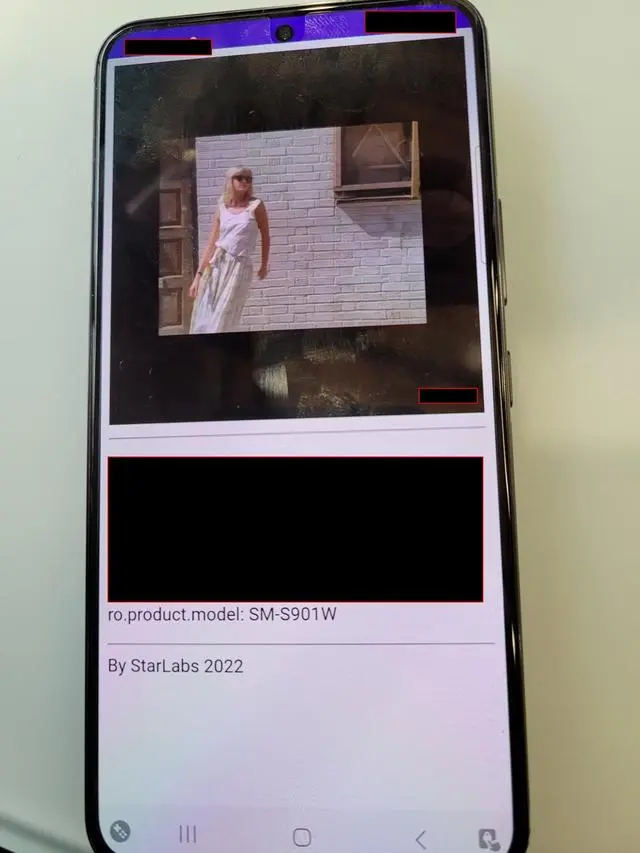

STAR 實驗室團隊利用 S22 上存在的一個零日漏洞,在第三次嘗試中成功執行了輸入驗證攻擊,因此該團隊獲得了 50000 美元(約 34.9 萬元人民幣)和 5 分 Master of Pwn 積分。

另一位參賽者 Chim 也成功演示了針對三星 Galaxy S22 的漏洞利用,并能夠執行不正確的輸入驗證攻擊,獲得 25,000 美元(約 17.4 萬元人民幣)和 5 個 Master of Pwn 積分。

據了解,根據比賽的規則,在這兩種情況下,Galaxy S22 設備運行的是最新版本的安卓操作系統,并安裝了所有可用的更新。

在比賽的第二天,三星 Galaxy S22 將再次接受漏洞研究公司 Interrupt Labs 黑客的測試。

在比賽的第一天,參賽者還成功演示了針對來自多家供應商的打印機和路由器中的零日錯誤的攻擊,包括 Canon、Mikrotik、NETGEAR、TP-Link、Lexmark、Synology 和 HP。

主辦方(ZDI)在比賽首日為26個獨特且成功展示的零日漏洞獎勵了 400,000 美元。在 26 支隊伍和參賽者注冊利用所有類別的 66 個目標后,Pwn2Own 多倫多以消費者為中心的活動已延長至四天(12 月 6 日至 12 月 8 日)。