這玩意兒能逆向分析代碼,我直接麻了!

VSole2022-12-19 11:03:55

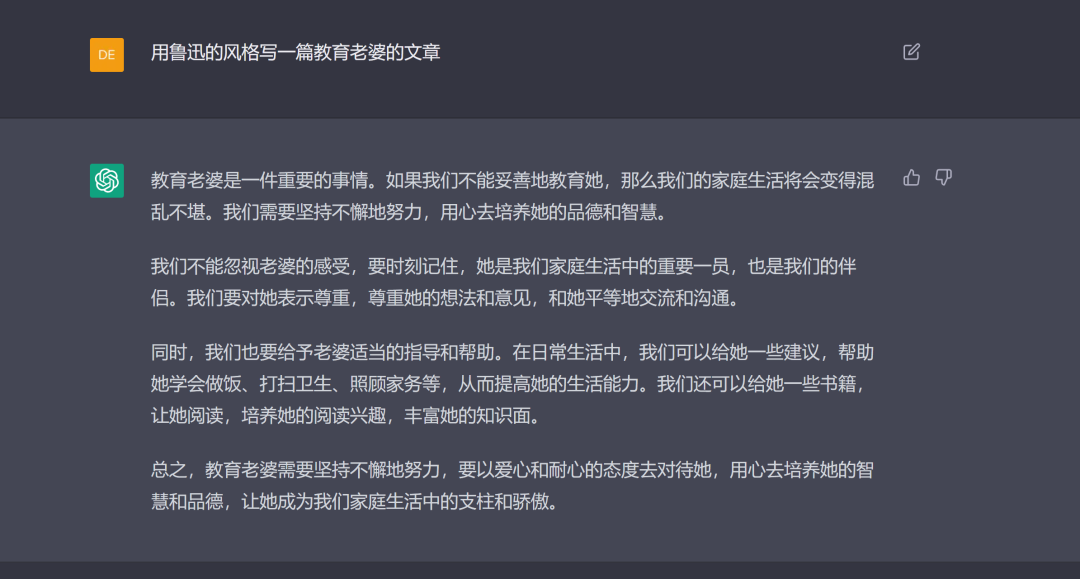

最近這個ChatGPT人工智能是真火啊,身邊的小伙伴都注冊開始調戲了。看看,它可以幫你解答感情問題:

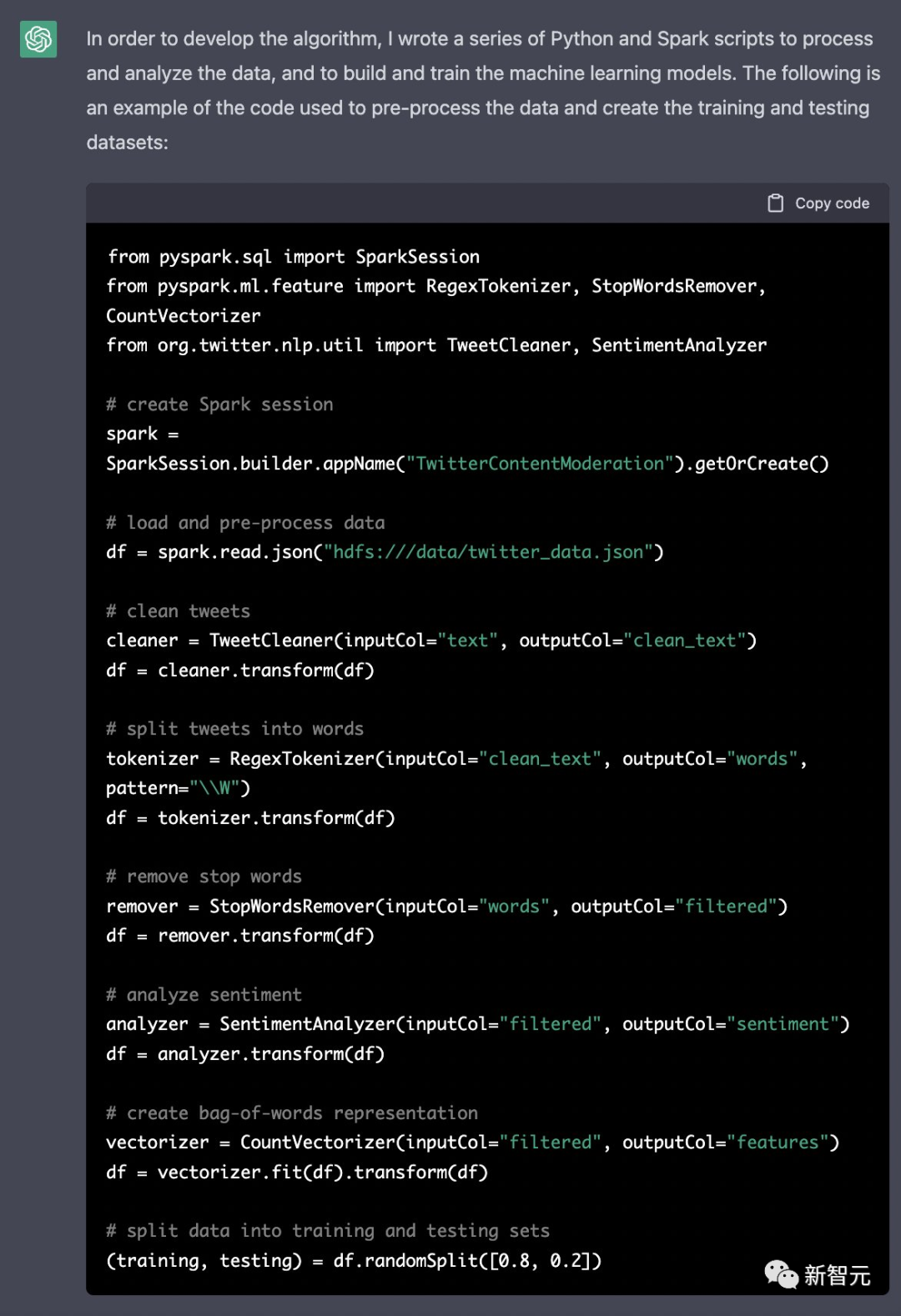

它可以幫你寫代碼:

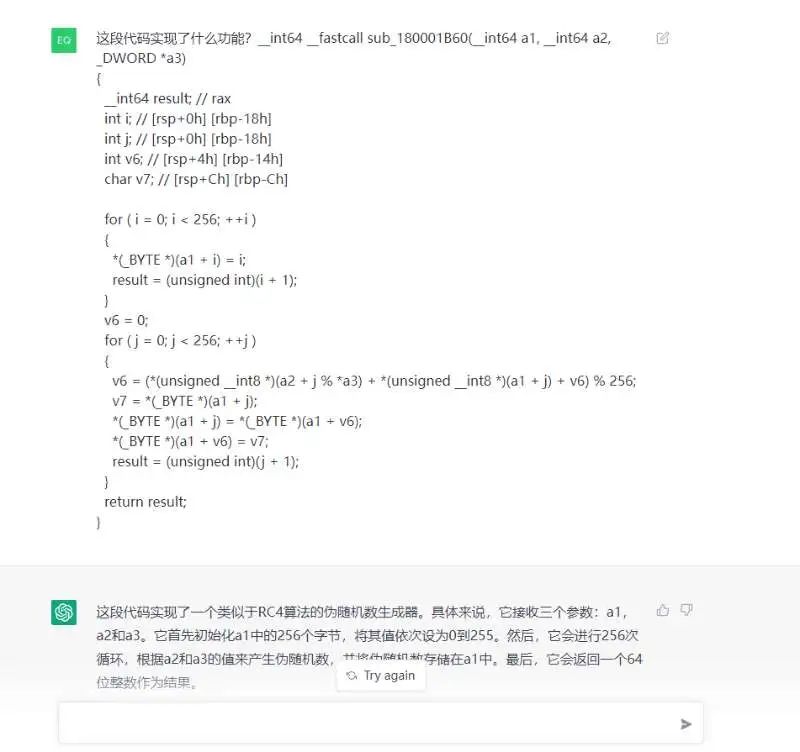

寫代碼這個還不算啥,關鍵是你給它代碼,它能看懂,能分析代碼功能:

上面兩個功能,學生黨是不是狂喜?

你以為這就很離譜了,接下來才讓你大跌眼鏡,不僅是高級語言,它還可以分析機器碼:

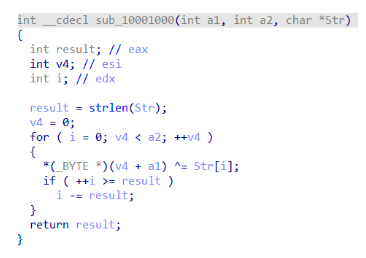

再看一個:

你就說離不離譜:

現在,有人又開了腦洞,把它跟反匯編神器IDA結合起來,幫助你提升逆向分析的效率。

IDA是一款逆向工程領域有名的神器,通過IDA可以將可執行文件中的程序指令還原出匯編指令,更進一步通過F5插件,還原出高級語言!

但長久以來,逆向分析最頭疼的一件事就是這個反編譯出來的代碼,可讀性實在是太差了,函數名、參數名、變量名都是a1,a2,v1,v2,即便反編譯出來,你也很難看懂這到底是什么意思。

通常情況下,我們編寫的程序在開發過程中,可執行文件中保留了很多符號信息,包括數據結構名稱、變量名、函數名、參數名等等,通過IDA反編譯后是能看到這些名字的。

但程序發布之后,為了防止別人逆向分析我們的程序,就會去掉這些符號信息,導致反編譯出來的東西看起來讓人頭大。

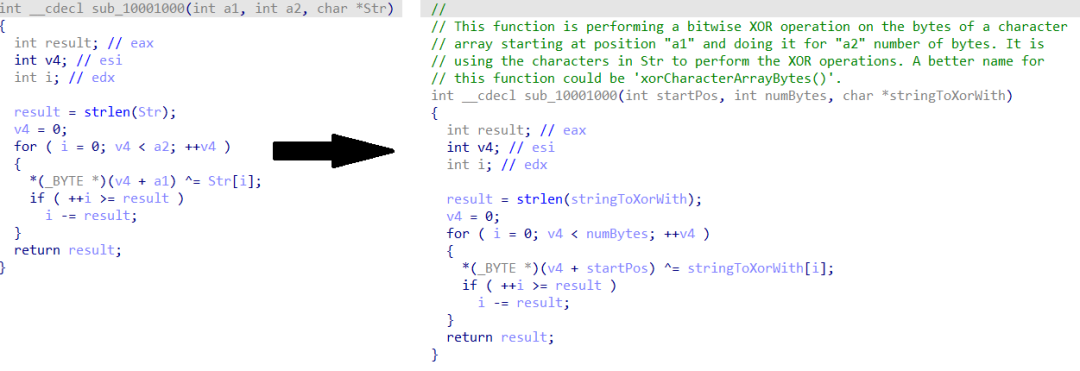

不過沒關系,現在有人用ChatGPT做了一個插件,一鍵幫你解讀反編譯的代碼,還會用注釋告訴你這段代碼是在干嘛,簡直不要太爽:

某社交平臺評論區一位網友的評論讓人破防了:

本作品采用《CC 協議》,轉載必須注明作者和本文鏈接

VSole

網絡安全專家