谷歌發布開源漏洞掃描工具OSV-Scanner

12月13日,谷歌發布開源漏洞掃描器OSV-Scanner,旨在提供輕松獲取各項目漏洞信息的渠道。

谷歌軟件工程師Rex Pan在安全媒體The Hacker News的文章中表示,這款基于Go語言的工具依托開源漏洞(OSV)數據庫,能將“項目的依賴項列表與影響其中依賴項的漏洞相關聯”。

Pan補充道:“OSV-Scanner能生成可靠的高質量漏洞信息,彌合開發者的包列表與漏洞數據庫中信息之間的差距。”

該工具利用從OSV.dev數據庫中提取的數據來識別項目的所有可傳遞依賴項,凸顯出相關漏洞。

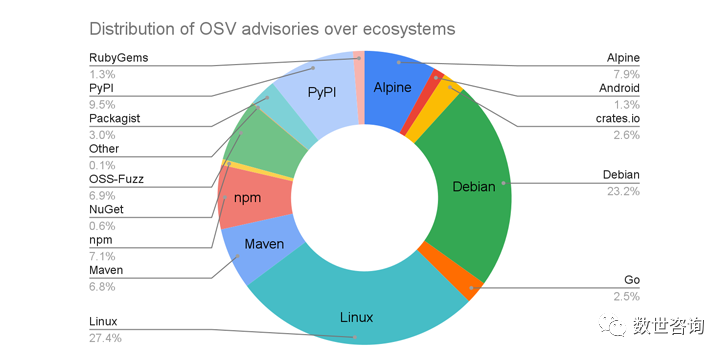

谷歌進一步表示,此開源平臺支持16個生態系統,覆蓋所有主流編程語言、Linux發行版(Debian和Alpine),以及Android、Linux內核和OSS-Fuzz。

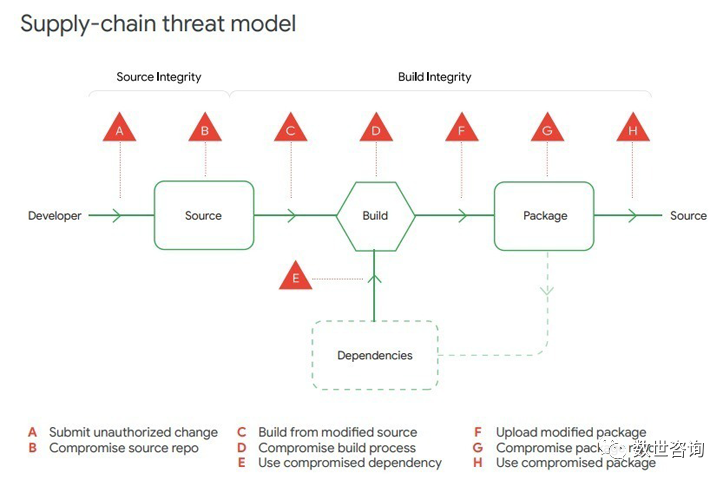

圖1:供應鏈威脅模型

圖1:供應鏈威脅模型

這種擴展令OSV.dev從一年前的1.5萬個安全警報提升至超過3.8萬個咨詢的存儲庫,其中Linux(27.4%)、Debian(23.2%)、PyPI(9.5%)、Alpine(7.9%)和npm(7.1%)占據了前五位。

至于未來走向,谷歌指出,公司計劃通過構建“高質量數據庫”的方式納入對C/C++漏洞的支持,其中涉及向CVE添加“精確的提交級元數據”。

圖2:OSV咨詢在開源生態中的分布

圖2:OSV咨詢在開源生態中的分布

作為谷歌加強軟件供應鏈安全工作的一部分,OSV-Scanner在GUAC(Graph for Understanding Artifact Composition:工件構成圖)發布近兩個月后推出,補充軟件工件供應鏈級別(SLSA)。

上周,谷歌還發布了新一期“安全視角”報告,呼吁機構和企業開發并部署通用SLSA框架,從而防止篡改、提高完整性和保護軟件包免遭潛在威脅破壞。

谷歌提出的其他建議還包括承擔額外的開源安全責任和采取更全面的方法來應對風險,如近年來Log4j漏洞和SolarWinds事件所帶來的風險。

谷歌宣稱:“軟件供應鏈攻擊通常需要強大的技術能力和長期的不懈努力才能做成。高端攻擊者更有可能同時具備實施此類攻擊的意圖和能力。”

“大多數機構和企業都對供應鏈攻擊防不勝防,因為攻擊者肯花時間入侵與客戶網絡建有可信連接的第三方提供商,然后利用此信任關系深入挖掘其最終目標的網絡。

OSV-Scanner開源地址:https://github.com/google/osv-scanner