新的勒索軟件變種如雨后春筍般涌現

Fortinet的FortiGuard實驗室的安全研究人員本周正在跟蹤威脅三個勒索軟件變體,Vohuk、ScareCrow和AESRT。與大多數勒索軟件工具一樣,這三個勒索軟件均以Windows系統為目標,并且似乎在屬于多個國家/地區的用戶的系統上迅速擴散。FortiGuard建議企業安全團隊可以將這三種勒索軟件變體添加到他們需要監控的不斷增長的勒索軟件威脅列表中。

Fortinet建議組織將需要對數據備份的頻率、位置和安全性進行根本性的改變,以有效地應對不斷演變和迅速擴大的勒索軟件風險。同時警告企業和組織,遵照CISA、NCSC、FBI和HHS等機構的警告,勒索軟件受害者不要支付贖金,部分原因是支付贖金并不能保證文件會被恢復。因為根據美國財政部外國資產控制辦公室(OFAC)的一份咨詢報告,支付贖金也可能會鼓勵對手瞄準更多的組織,鼓勵其他犯罪行為者分發勒索軟件,和/或資助可能是非法的非法活動。對于受勒索軟件影響的組織和個人,FBI有一個勒索軟件投訴頁面,受害者可以通過他們的互聯網犯罪投訴中心(IC3)提交勒索軟件活動樣本。

越來越多的變體

Fortinet對這三種威脅的分析表明,它們是那種標準的勒索軟件工具,但在加密受感染系統上的數據方面非常有效。Fortinet的警報沒有確定新勒索軟件樣本的運營商如何分發他們的惡意軟件,但它指出網絡釣魚電子郵件通常是勒索軟件感染的最常見載體。

Fortinet的FortiGuard實驗室高級安全工程師Fred Gutierrez表示:“如果2022年勒索軟件的增長預示著未來,那么各地的安全團隊應該會看到這種攻擊媒介在2023年變得更加流行。”

他說,僅在2022年上半年,FortiGuard實驗室發現的新勒索軟件變種的數量就比前六個月增加了近100%。該實驗室團隊在2022年上半年記錄了10,666個新的勒索軟件變體,而2021年下半年只有5,400個。

“新勒索軟件變體的增長主要歸功于更多的攻擊者利用暗網上的勒索軟件即服務(RaaS),”他說。

Gutierrez補充說:“此外,也許最令人不安的方面是,我們看到更具破壞性的勒索軟件攻擊在規模上和幾乎所有行業類型中都有所增加,我們預計這種情況將持續到2023年。”

標準但有效的勒索軟件毒株

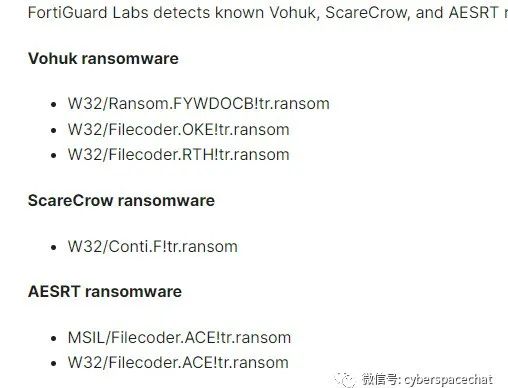

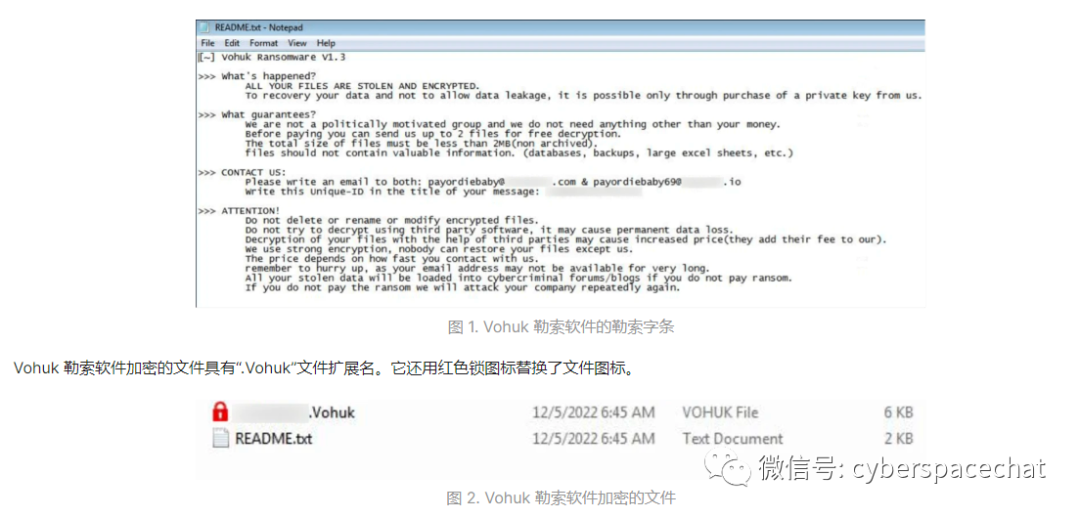

Fortinet研究人員分析的Vohuk勒索軟件變體似乎處于第三次迭代,表明其作者正在積極開發它。

Fortinet表示,該惡意軟件會在受感染的系統上投放贖金票據“README.txt”,要求受害者通過帶有唯一ID的電子郵件與攻擊者聯系。該說明告知受害者,攻擊者并非出于政治動機,而是只對經濟利益感興趣——大概是為了讓受害者放心,如果他們支付了所要求的贖金,他們就會取回數據。

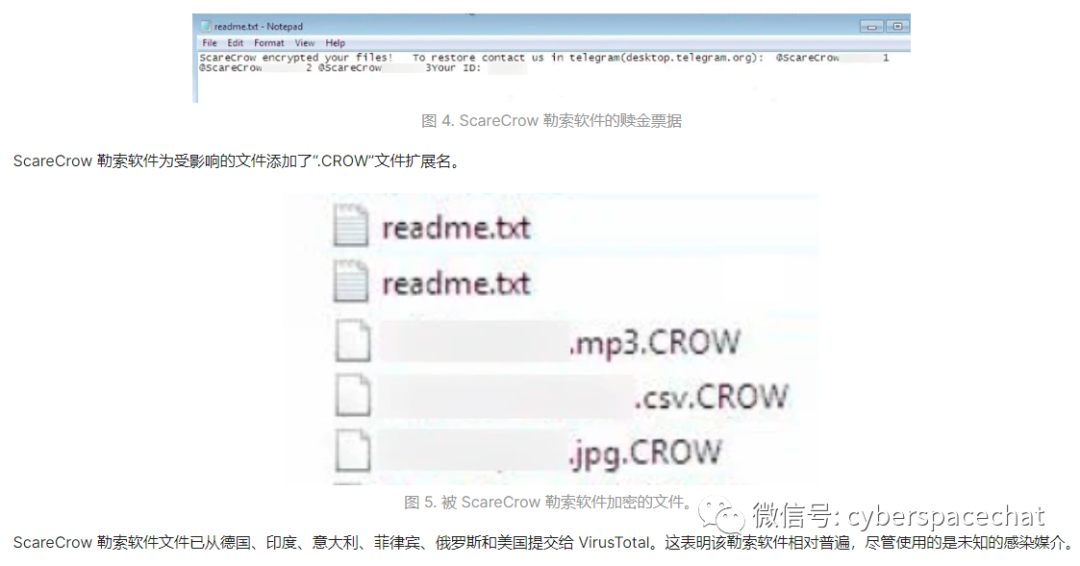

與此同時,“ScareCrow是另一種典型的勒索軟件,它會加密受害者機器上的文件,”Fortinet說。“它的贖金票據也名為‘readme.txt’,包含三個Telegram頻道,受害者可以使用這些頻道與攻擊者交談。”

Fortinet表示,雖然贖金票據不包含任何具體的財務要求,但可以安全地假設受害者需要支付贖金才能恢復加密的文件。

該安全供應商的研究還表明,ScareCrow與臭名昭著的Conti勒索軟件變體之間存在一些重疊,后者是有史以來最多產的勒索軟件工具之一。例如,兩者都使用相同的算法來加密文件,而且就像Conti一樣,ScareCrow使用WMI命令行實用程序(wmic)刪除卷影副本,使受感染系統上的數據無法恢復。

向VirusTotal提交的信息表明,ScareCrow已經感染了美國、德國、意大利、印度、菲律賓和俄羅斯的系統。

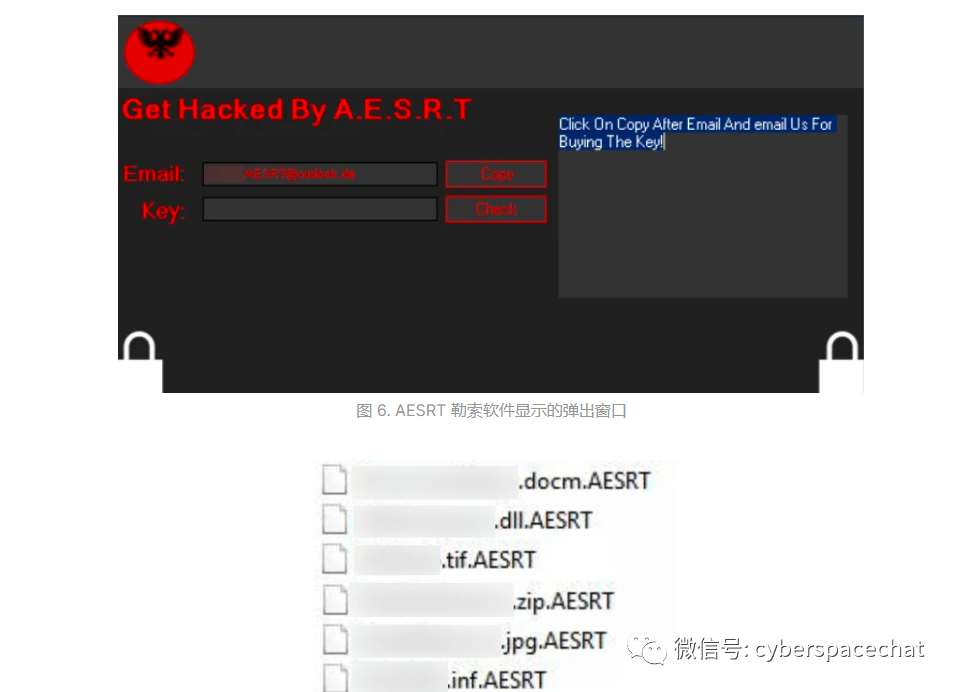

第三個勒索軟件AESRT,這是Fortinet最近在野外發現的第三個新勒索軟件系列,其功能與其他兩種威脅相似。主要區別在于,惡意軟件沒有留下勒索字條,而是提供了一個彈出窗口,其中包含攻擊者的電子郵件地址,以及一個顯示密鑰的字段,一旦受害者支付了所要求的贖金,就可以解密加密文件。

加密貨幣崩潰會減緩勒索軟件威脅?

隨著勒索軟件運營商不斷不懈地打擊企業組織,新的變體增加了組織現在每天必須處理的長期且不斷增長的勒索軟件威脅列表。

LookingGlass今年早些時候分析的勒索軟件攻擊數據顯示,僅在2022年上半年,就有大約1,133起已確認的勒索軟件攻擊,其中超過一半(52%)影響了美國公司。LookingGlass發現最活躍的勒索軟件組是LockBit變體背后的勒索軟件組,其次是Conti、Black Basta和Alphy勒索軟件背后的組織。

然而,活躍率并不穩定。一些安全供應商報告說,在一年中的某些時候,勒索軟件活動略有放緩。

例如,在一份年中報告中,SecureWorks表示,其在5月和6月的事件響應活動表明,新的勒索軟件攻擊成功發生的速度有所放緩。

SecureWorks認為,這一趨勢可能至少部分與今年Conti RaaS運營中斷以及烏克蘭戰爭對勒索軟件團伙的破壞性影響等其他因素有關。

身份盜竊資源中心(ITRC)的另一份報告稱,與今年第一季度相比,2022年第二季度導致數據泄露的勒索軟件攻擊減少了20% 。與 SecureWorks一樣,ITRC認為這種下降與烏克蘭戰爭有關,而且更重要的是,與勒索軟件運營商青睞的用于支付的加密貨幣崩潰有關。

LookingGlass首席執行官Bryan Ware表示,他相信加密貨幣崩潰可能會在2023年阻礙勒索軟件運營商。

“最近的FTX丑聞讓加密貨幣陷入困境,這影響了勒索軟件的貨幣化,并從根本上使其變得不可預測,”他說。“這對勒索軟件運營商來說不是好兆頭,因為從長遠來看,他們將不得不考慮其他形式的貨幣化。”

Ware說,圍繞加密貨幣的趨勢讓一些勒索軟件組織考慮使用他們自己的加密貨幣:“我們不確定這是否會實現,但總的來說,勒索軟件組織擔心他們將如何貨幣化并保持一定程度的匿名性。”