美國CISA最新收錄高危漏洞,系與甲骨文有關

近日,美國網絡安全和基礎設施安全局 (CISA) 將一個影響美國甲骨文(Oracle)公司融合中間件的嚴重漏洞跟蹤為CVE-2021-35587(CVSS 3.1 基本分數 9.8)。該漏洞是由于yizhi Access Manager(Oracle融合中間件)未對HTTP請求進行有效的驗證,攻擊者可利用該漏洞在未授權的情況下,構造惡意數據進行遠程代碼執行漏洞攻擊,最終獲取服務器最高權限。

美國甲骨文(Oracle)公司

Oracle Access Manager是Oracle公司出品的一款單點登陸認證管理系統。提供了基于Web的身份4管理,以及對運行于異類環境中的Web應用程序和資源的訪問控制。它提供用戶和組管理、委托管理、口令管理和自助服務功能,以便在復雜的、以目錄為中心的環境中管理大量用戶。據統計,全球總計30000以上的資產使用了Oracle Fusion Middleware。國內使用地區主要在廣西、北京、遼寧等省份。

目前受影響的版本為Oracle Access Manage 11.1.2.3.0、Oracle Access Manage 12.2.1.3.0 和Oracle Access Manage 12.2.1.4.0在漏洞被發現后不久,Oracle公司就發布了針對該漏洞的補丁,及時修復系統。

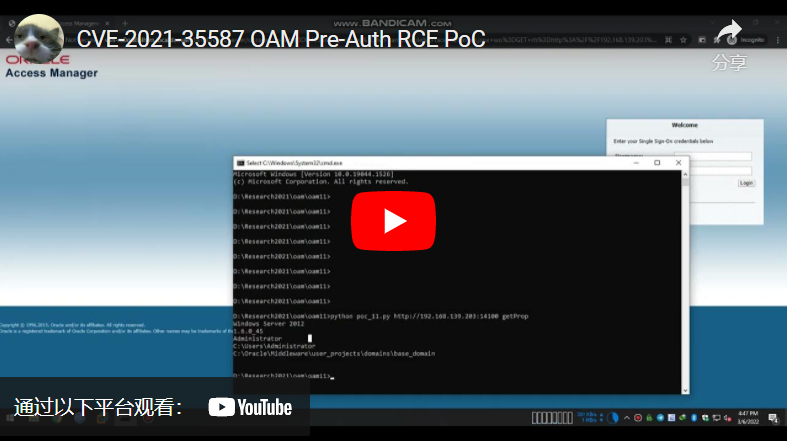

Nguyen Jang 發布的視頻 PoC

據悉,該漏洞是由安全研究員 Nguyen Jang ( Janggggg ) 與peterjson一起報告的: “這個漏洞是我和Peterjson在我們為另一個mega-0day 分析和構建 PoC 時偶然發現的(目前仍未修復)。訪問入口點并利用漏洞非常容易,因此建議立即應用補丁!它可能會讓攻擊者訪問 OAM 服務器,創建具有任何權限的任何用戶,或者只是在受害者的服務器上執行代碼。”

目前,CISA 已將該漏洞列入已知利用漏洞目錄。據統計,該目錄目前列出了近四百個漏洞,其中一些老漏洞是2010年就被發現,但現在仍在外部被利用。這其中還包括思科、Google、微軟、蘋果、甲骨文、Adobe、Atlassian、IBM和其他許多大小公司的產品的漏洞。

CISA在一個具有約束力的操作指令中說:"這個漏洞和之前記錄的漏洞一項,給各機構帶來了重大風險。必須積極補救已知的被利用的漏洞,以保護聯邦信息系統和減少網絡事件,"為此,CISA已命令聯邦機構在 2022 年 12 月 19 日之前修復這些漏洞。