無線網絡加密方式有3種,分別如下。

1.WEP

WEP(Wired Equivalent Privacy,有線等價私密算法)加密是最早在無線加密中使用的技術,可以對無線通信的數據進行有效的加密以保障通信安全。

WEP使用RC4(RivestCipher)串流加密技術保證機密性。WEP密鑰有兩種,一種是64位密鑰,另外一種是128位密鑰。第一種是使用40位的密鑰加上24位的IV(Initialization Vector,初始化向量),第二種是使用104位的密鑰加上24位的IV。IV的主要作用是解決固定密鑰容易被攻擊者識破的問題,加上IV后,因為它的值總在變化,即使相同的明文,加密后的密文也是不一樣的,這樣可以增加安全性。

為了防止數據被篡改,WEP中除了CRC-32校驗外,還使用完整性校驗值(ICV,占4個字節),將ICV附加到數據的尾部。

由于WEP的缺陷,現在的攻擊者使用很多應用軟件去破解捕獲的幀中的密碼,所以用戶要多加注意。

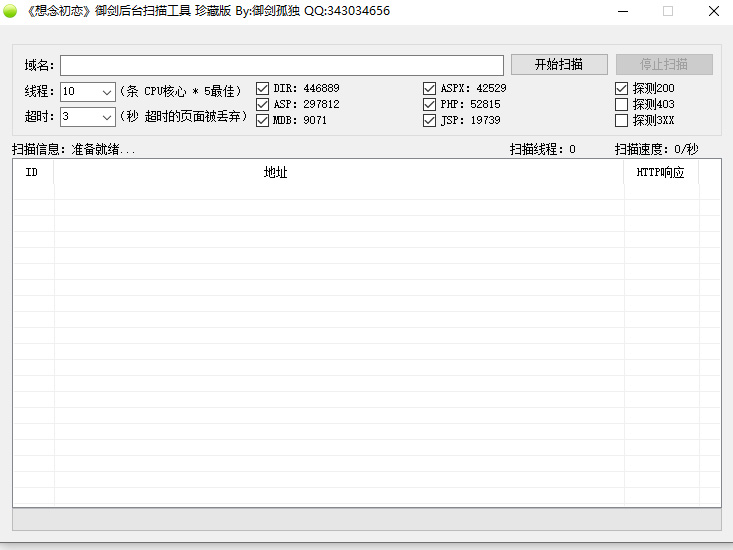

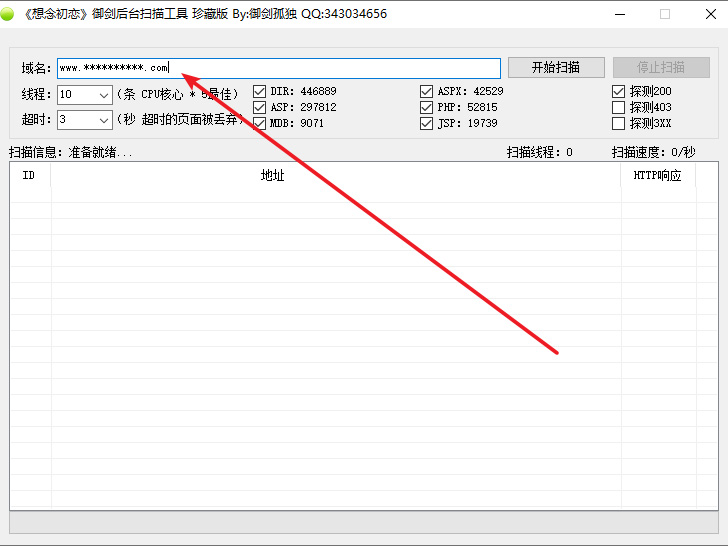

WEP的配置如圖2所示。

選擇64位密鑰需輸入十六進制數字符10個,或者ASCII碼字符5個。選擇128位密鑰需輸入十六進制數字符26個,或者ASCII碼字符13個。選擇152位密鑰需輸入十六進制數字符32個,或者ASCII碼字符16個。

2.WPA-PSK(TKIP)

WPA加密是Wi-Fi Protected Access的簡稱,WPA一般由用戶認證、密鑰管理、數據完整性保證3部分構成,其加密方式決定了它比WEP更難以入侵。

WPA對安全需要程度較高的場合可以使用企業模式認證,在這種模式中會使用認證服務器,同時認證機制較復雜,大型企業為了保證安全可以使用“802.1x+EAP”認證方式。對于一般的家庭用戶或者安全要求不高的企業可以采用家庭模式,無須采用認證服務器而是采用預共享密鑰的方式,在連接AP之前輸入一個密碼進行驗證。當然這個密碼僅僅是認證時的密碼,它和真正對數據加密采用的密碼是不同的,數據加密的密鑰是在認證后動態生成的。

WPA使用TKIP(臨時密鑰完整性協議),使用RC4加密算法,并用TKIP進行密鑰管理和更新。TKIP采用動態生成的密鑰,同時增加了密鑰首部長度來確保安全性。在認證通過后,會產生一個唯一的數據加密密鑰并告知AP和接入設備,隨后的通信就使用這個密鑰來加解密。

為了保證數據完整性,每一個明文消息尾部都會有一個信息完整性編碼(MIC),主要是為防止攻擊者篡改信息。

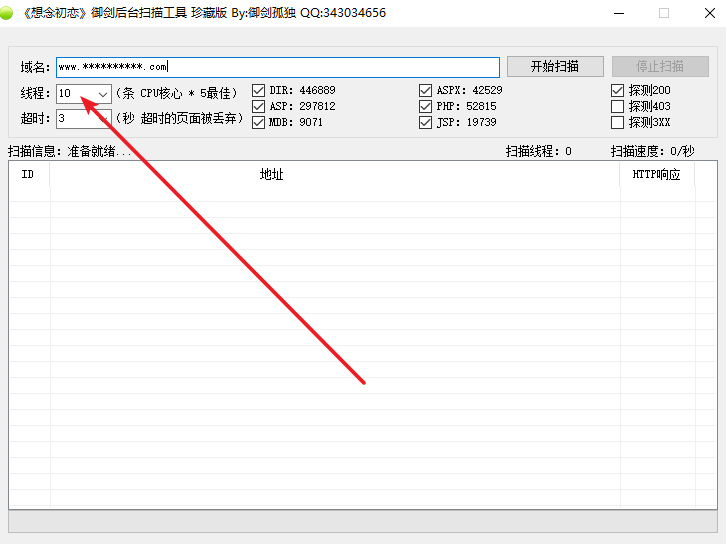

WPA的配置如圖2所示。

3.WPA2-PSK(AES)

WPA2是WPA的第2個版本,WPA2可以支持AES(高級加密標準算法)。在WPA/WPA2中,使用兩種密鑰:一種是PTK(成對瞬時密鑰),每個客戶端唯一,保護單點流量;另外一種是GTK(組臨時密鑰),保護網絡內發送至多個客戶端的數據。

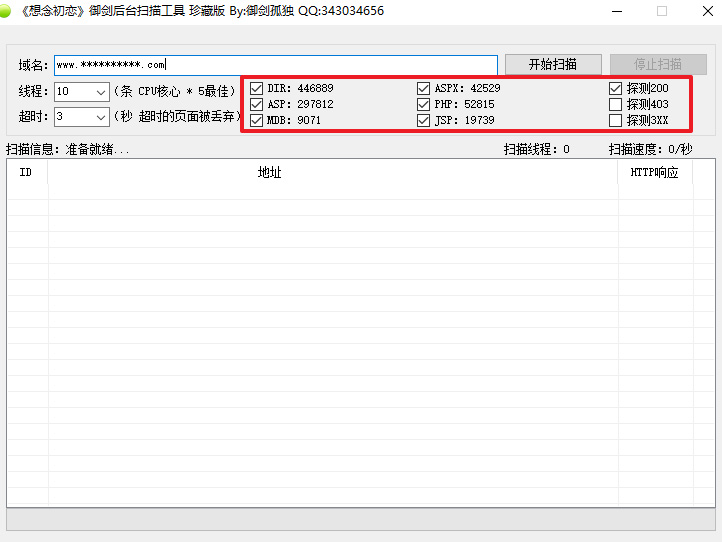

圖1 WEP加密方式

圖2 WPA加密方式

PTK的生成依賴PMK,而PMK獲得有兩種方法,一種是預共享密鑰(PSK),在這種方式中PMK就是PSK,而在另一種方法中,需要認證服務器和移動設備進行協商來產生PMK。

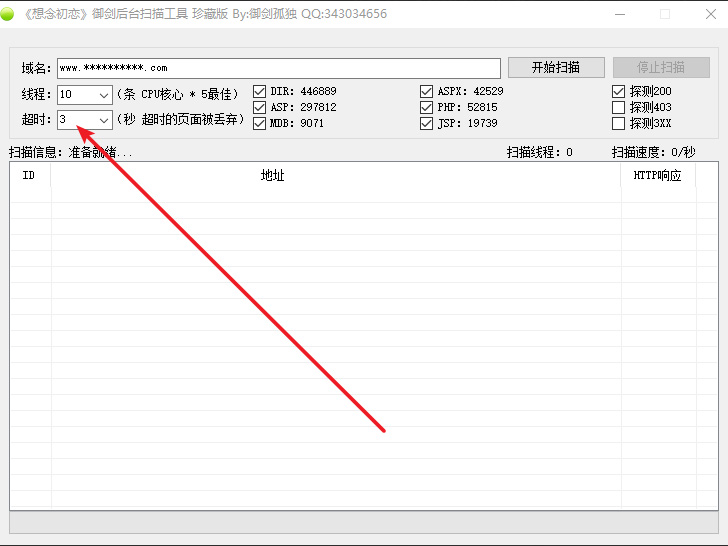

WPA2-PSK的配置如圖3所示。

圖3 WPA2-PSK加密方式