數據存儲不安全

移動設備用戶面臨的最大風險是設備丟失或被盜。任何撿到或偷盜設備的人都能得到存儲在設備上的信息。這很大程度上依賴設備上的應用為存儲的數據提供何種保護。很多智能硬件手機客戶端的開發者對于智能硬件的配置信息和控制信息都沒有選擇可靠的存儲方式。

服務端控制措施部署不當

現有智能硬件的安全策略由于要降低對于服務端的性能損耗,很多情況下是把安全的過規則部署在客戶端,沒有對所有客戶端輸入數據的輸入檢查和標準化。使用正則表達式和其他機制來確保只有允許的數據能進入客戶端應用程序。

傳輸過程中沒有加密

在智能硬件的使用過程中,存在連接開放Wi-Fi網絡的情況,我們列一個清單,確保所有清單內的應用數據在傳輸過程中得到保護(保護要確保機密性和完整性)。清單中應包括身份認證令牌、會話令牌和應用程序數據。確保傳輸和接收所有清單數據時使用SSL/TLS加密(SeeCFNetworkProgrammingGuide)。

手機客戶端的注入

手機客戶端和Web應用程序的輸入驗證和輸出過濾應該遵循同樣的規則。要標準化轉換和積極驗證所有的輸入數據。

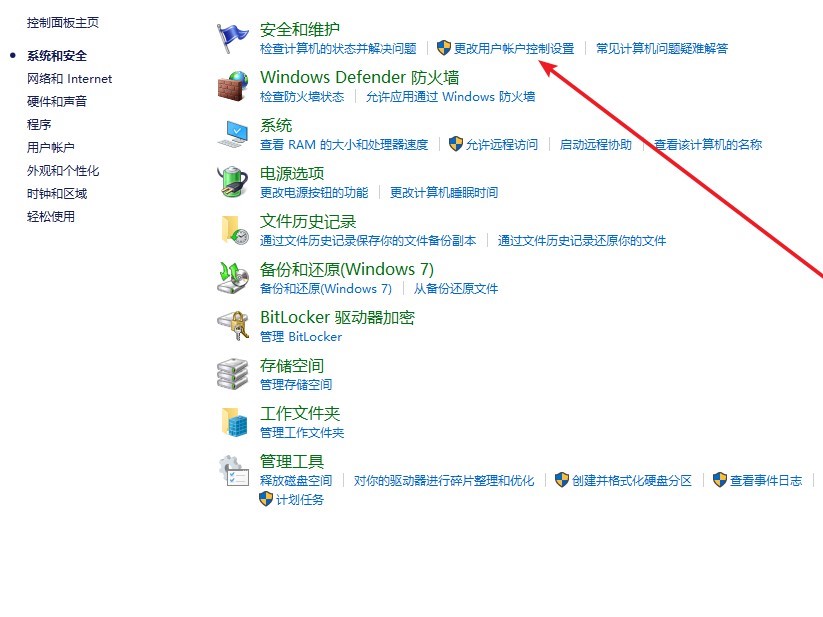

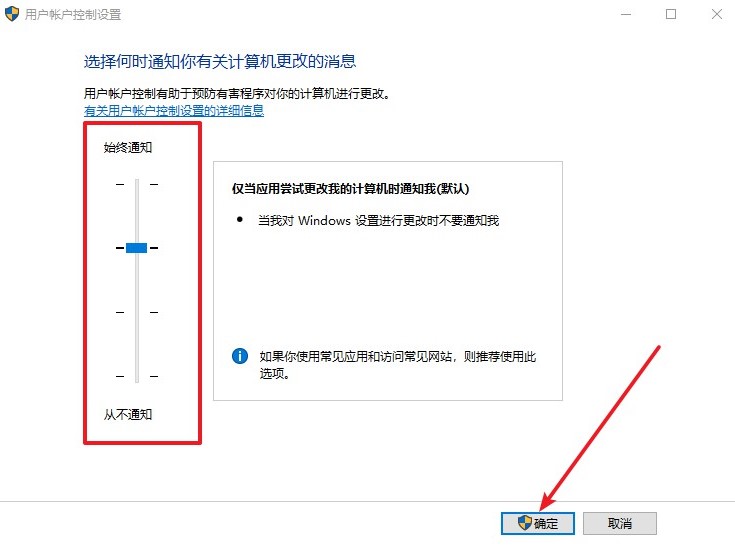

身份認證措施不當

授權和身份認證大部分是由服務端進行控制的,服務端會存在用戶安全校驗簡單、設備識別碼規律可循、設備間授權不嚴等安全問題。目前可以在分析出設備身份認證標識規律的情況下,如MAC地址、SN號等都可以通過猜測、枚舉的方式得到,從而批量控制大量設備,如下圖所示。這個漏洞的危害在智能硬件里是最大的,因為它能夠影響到全部的智能硬件。

密鑰保護措施不當

有些IoT產品在開發過程中考慮到了安全加密,比如使用AES128位加密做為傳輸加密的內容,使用MD5加密用戶密碼。在對于對稱性加密方式的處理過程中,密鑰的保存方式是至關重要的。在IoT解決方案中,手機客戶端發起的請求需要對數據內容進行加密,也就是說,手機客戶端內需要有AES的密鑰。如果對于密鑰存放的方式不當,可以輕而易舉地將數據還原成明文進行逆向分析,從而進行進一步的攻擊。在對大量的IoT設備進行安全研究后發現,設備基本上都會把AES的密鑰存放在手機客戶端中,有的做得很簡單,寫在了一個加密函數里。有的做得很深,放在了一個Lib庫中。但這些只是提高了一定的技術門檻而已,不是解決安全問題的辦法。

會話處理不當

有很多智能設備都會由于會話管理措施不當,造成能夠通過會話劫持攻擊,直接控制設備,達到設備被破解的一種程度,所以說永遠不要使用設備唯一標示符(如UDID、IP、MAC地址、IEME)來標示一個會話。保證令牌在設備丟失/被盜取、會話被截獲時可以被迅速重置。務必保護好認證令牌的機密性和完整性(例如,只使用SSL/TLS來傳輸數據)。使用可信任的服務來生成會話。

敏感數據泄露

對于智能設備的安全研究,可以通過智能設備所泄露出來的數據,進行進一步利用,從而獲得控制權限。所以必須保證安全的東西都不放在移動設備上;最好將它們(如算法、專有/機密信息)存儲在服務器端。如果安全信息必須存儲在移動設備上,盡量將它們保存在進程內存中。如果一定要放在設備存儲上,就要做好保護。不要硬編碼或簡單地存儲密碼、會話令牌等機密數據。在發布前,清理被編譯進二進制數據中的敏感信息,因為編譯后的可執行文件仍然可以被逆向破解物,