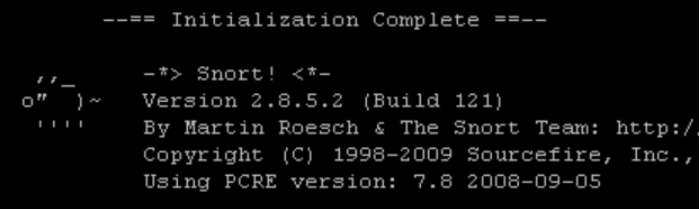

入侵檢測系統(簡稱“IDS”)是一種對網絡傳輸進行即時監視,在發現可疑傳輸時發出警報或者采取主動反應措施的網絡安全設備。下面以安裝snort入侵檢測系統為例:

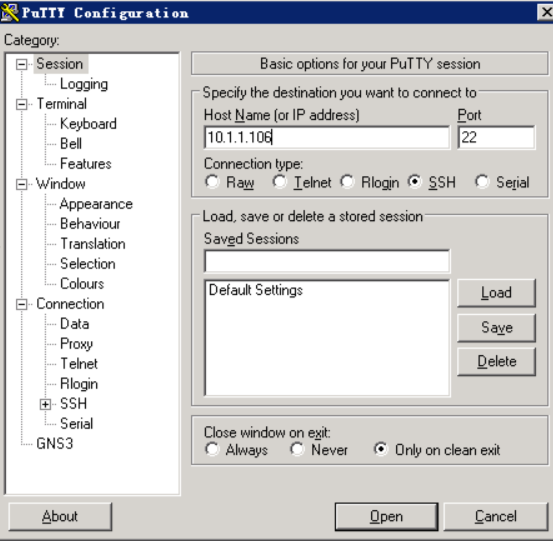

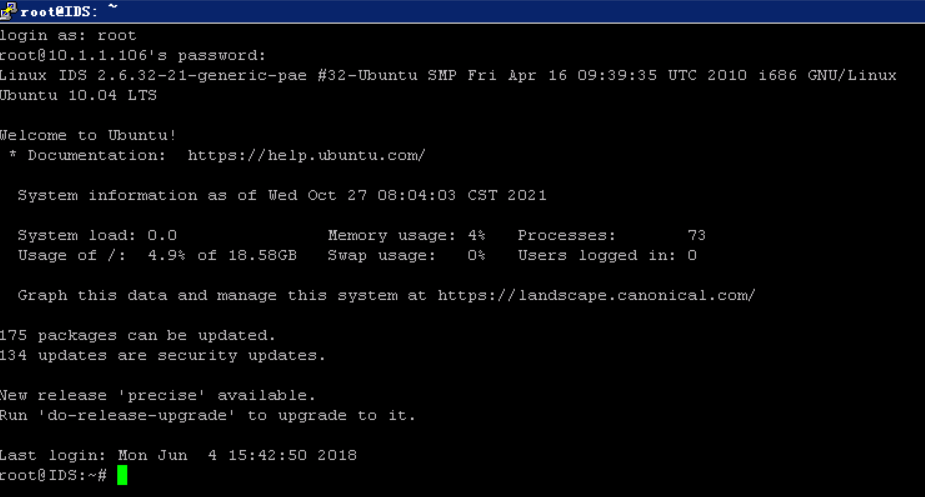

- 登錄ids系統

登錄實驗機后,打開桌面上的putty程序,輸入10.1.1.106,再點擊Open.。

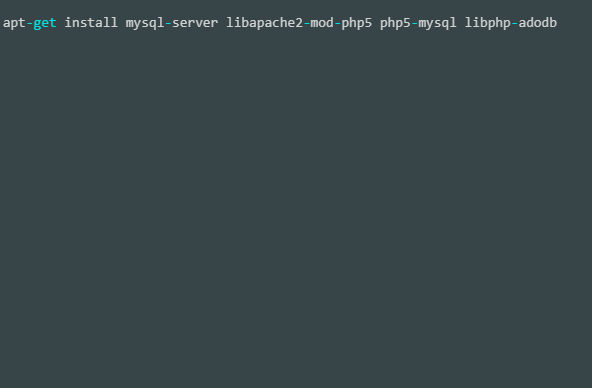

- 安裝LAMP環境

在putty里面輸入如下命令進行安裝

apt-get install mysql-server libapache2-mod-php5 php5-mysql libphp-adodb

注意:因為下載時間太長,會耽誤過多的時間,所以提前已經安裝好了。

這里給mysql的root用戶,設置的密碼是123456。

- 安裝snort軟件包

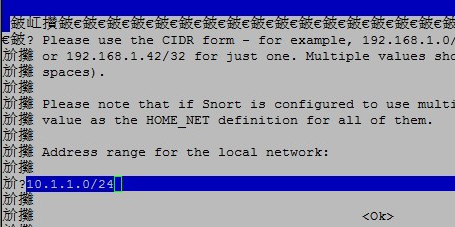

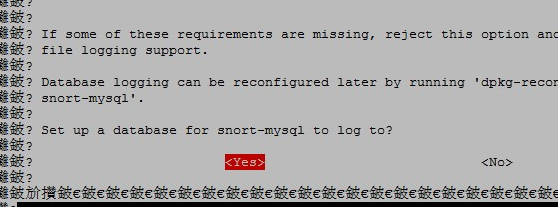

#apt-get install snort-mysql在安裝過程中會提示下圖所示信息。(這里是填寫監聽的網段)

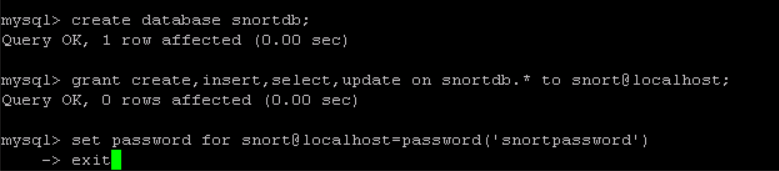

創建snortdb數據庫

root@IDS:~# mysql -u root -p123456 #登錄mysql

進入數據庫后,創建一個數據庫命名為snortdb。

mysql> create database snortdb;

mysql> grant create, insert, select, update on snortdb.* to snort@localhost;

mysql> set password for snort@localhost=password(‘snortpassword’);

創建一個數據庫用戶,用戶名為snort,密碼為snortpassword。

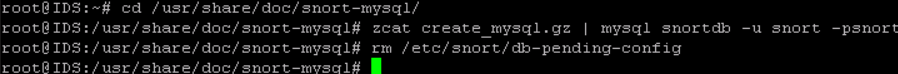

將snort-mysql自帶的軟件包中附帶的sql文件,導入到數據庫中。

# cd /usr/share/doc/snort-mysql/

# zcat create_mysql.gz | mysql snortdb -u snort -psnortpassword

# rm /etc/snort/db-pending-config

配置snort

配置好了數據庫后,需要配置Snort配置文件(/etc/snort/snort.conf),告訴snort以后

日志寫入到snortdb數據庫中。

vi /etc/snort/snort.conf

找到文件中“var HOME_NET any”一行,將其修改為要監控的網絡段,

并啟用下面幾行,如下:

#var HOME_NET any

var HOME_NET 10.1.1.0/24

#

#var HOME_NET any

Set up the external network addresses as well. A good start may be “any”

#var EXTERNAL_NET any

var EXTERNAL_NET !$HOME_NET

output database: log, mysql, user=root password=test dbname=db host=localhost

output database: log, mysql, user=snort password=snortpassword dbname=snortdb host=localhost

檢測snort.conf配置文件是否正常:

snort -c /etc/snort/snort.conf