警惕!醫療行業成為將FIN12勒索軟件組織新目標

勒索病毒大流行,醫療行業慘被勒索軟件組織FIN12盯上,或籠罩勒索陰云。

在大多數勒索軟件攻擊活動中,網絡犯罪分子都會花大量的時間在目標用戶的網絡系統上尋找需要竊取的高價值數據。但現在又出現了一個網絡犯罪組織,他們能夠使用高效的惡意軟件,快速精準地尋找到目標系統中的敏感數據以及高價值目標。

這個網絡犯罪組織名叫FIN12,他們甚至可以在不到兩天的時間里在目標網絡上部署并執行文件加密Payload,而其中FIN12所部署的大部分惡意軟件都是Ryuk勒索軟件。

穩準狠的FIN12勒索軟件組織

FIN12勒索軟件組織從2018年10月份進入大眾視野,一直以多產高效“著稱”,業內分析稱是TrickBot網絡犯罪組織的親密合作伙伴。不同于常規勒索軟件組織,FIN12勒索軟件組織一般不會對加密的數據進行過濾處理,而是簡單粗暴地直接進行數據竊取和加密。這就意味著,與其他勒索軟件攻擊操作相比,FIN12勒索軟件組織可以進行更加快速的攻擊,甚至可以在不到兩天的時間里完成從初始入侵到最終數據加密的全部操作。

根據研究人員收集到的調查數據,大多數盜取數據的勒索團伙在攻擊活動中的駐留時間(在目標系統中)為五天左右,而勒索軟件攻擊的平均駐留時間為12.4天。但自從FIN12出現之后,這個平均駐留時間每年都在下降,直到2021年上半年,勒索軟件攻擊的平均駐留時間甚至已經下降到了三天左右。

下圖顯示的是勒索軟件攻擊駐留時間的變化圖:

在獲取到目標組織的初始訪問權之后,FIN12勒索軟件組織并不會浪費任何時間去攻擊目標用戶,在大多數情況下,他們當天就會立刻采取行動。

根據研究人員觀察到的信息,FIN12勒索軟件組織特別喜歡使用Ryuk勒索軟件,但根據Mandiant研究人員透露的信息,FIN12勒索軟件組織也曾經使用過Ryuk勒索軟件的升級版本,即Conti勒索軟件。

在執行攻擊的過程中,FIN12勒索軟件組織還曾向多家云存儲提供商泄漏了約90GB的數據,并勒索受害者兩次,以使其數據遠離公共空間。

醫療行業成勒索“香餑餑”

近日,網絡安全公司Mandiant發布的FIN12勒索軟件組織簡報中,指出其將主要攻擊目標盯上了醫療保健領域。

下圖顯示的是FIN12的攻擊目標分布圖:

由上圖可以看出,在2019年和2020年,FIN12勒索軟件組織的大部分目標用戶都位于北美地區,即其中71%在美國,12%在加拿大。從今年開始,該組織似乎已將重點轉向上述兩個地區以外的組織,即將目標轉移到了澳大利亞、哥倫比亞、法國、印度尼西亞、愛爾蘭、菲律賓、韓國、西班牙、阿拉伯聯合酋長國和英國地區的組織機構。

長期以來,醫療保健行業一直都是FIN12的重點目標,即使在新冠疫情期間也是如此,因為Mandiant觀察到的近20%的FIN12攻擊針對的都是醫療保健行業的實體。

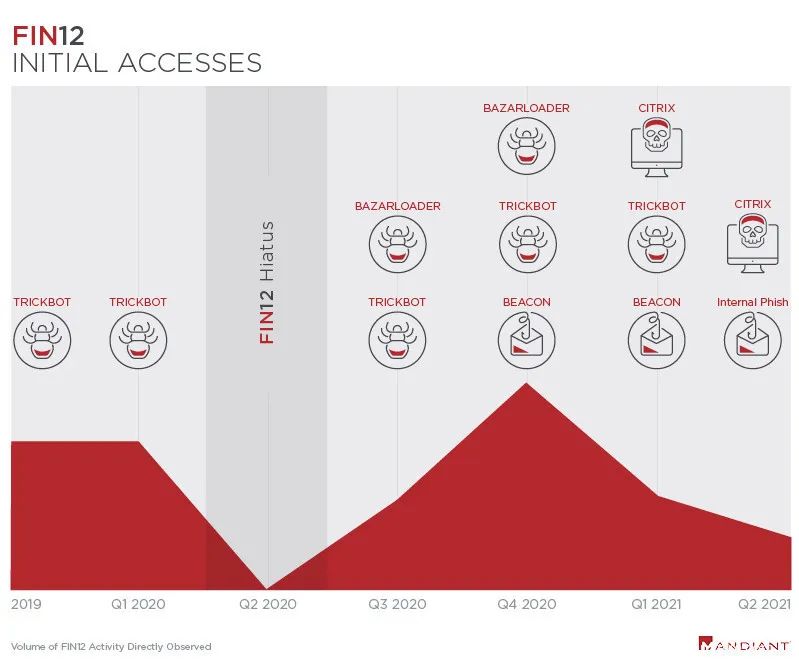

研究人員通過分析還發現,FIN12勒索軟件組織本身并沒有通過入侵的手段來滲透進目標網絡系統,而是通過TrickBot和BazarLoader從他們的合作伙伴那里獲得了目標系統的初始訪問權,不過這里還會涉及到一些其他的初始訪問向量。

Mandiant研究人員表示,盡管FIN12使用了“重疊的工具集和服務,包括后門、Dropper和代碼簽名證書”,但他們仍將該組織視為一個獨特的網絡犯罪團伙,因為他們的所有攻擊行為表明他們可以獨立于這兩個惡意軟件家族來展開攻擊活動。

總結

從Mandiant研究人員的分析來看,2020年至今,FIN12勒索軟件組織嘗試了Convenant/Grunt、GRIMAGENT和Anchor后門等多種工具,并在2020年11月重新啟用了Cobalt Strike Beacon。很多研究人員都認為,FIN12網絡犯罪組織成員應該是位于獨立國家聯合體(獨聯體)地區,一群以俄語為母語的人員。

不過毫無疑問,FIN12網絡犯罪組織可能會進一步發展和擴大其業務,并將數據盜竊作為更常見的攻擊階段。