美國發布“后量子密碼過渡”路線圖

2021年9月17日,美國國土安全部(DHS)發布“應對后量子密碼學”的備忘錄。緊接著在10月4日,美國國土安全部(DHS)與國家標準技術研究所(NIST)又合作發布了應對量子技術風險的路線圖(post-quantum_cryptography_infographic),旨在幫助企業保護其數據和系統,降低量子技術發展相關的風險。

本文介紹了“后量子密碼過渡”時期的風險、路線圖的具體步驟,反映了美國通信安全方面的重要進展,值得關注與借鑒。

美國國土安全部:后量子密碼過渡路線圖

編譯:學術plus高級觀察員 張濤

1.背景:加密技術與通信安全, “后量子加密算法”過渡風險及應對

2.應對量子技術風險的路線圖:過渡時間與風險的不確定性, 路線圖的七個具體步驟,過渡時期的兩大關鍵

內容主要整理自外文網站相關資料

僅供學習參考,歡迎交流指正!

文章觀點不代表本機構立場

*****

1.背景

1.1 加密技術與通信安全

國土安全部使用 加密技術來進行認證和保護通信和存儲的信息的機密性和完整性。 密碼學被用來確保與法律實施、移民、邊境安全、貿易管理、關鍵基礎設施安全、應急響應、研發和其他關鍵人物相關的信息安全。

國土安全部使用對稱和非對稱加密算法來確保敏感數據的通信的安全。隨著密碼技術的應用,國土安全部有責任監控這些系統的弱點、依賴技術施加的限制、支持加密算法分析技術的進步,以確定何時需要對這些加密算法進行更換。

1.2 “后量子加密算法”過渡風險及應對

量子信息科學技術的進步對當前加密分析能力帶來了極大的提高,如果對手實現了實用的量子計算機,就會對政府和私營部門使用的傳統公鑰密碼系統帶來巨大的威脅。

隨著對稱密碼在不同和互聯系統中的廣泛使用,當前使用的加密技術到后量子加密算法的過渡時間較長,需要數年才能完成,并且向新的加密標準的過渡會也可能會產生新的漏洞。因此,國土安全部現在開始采取措施和理解基于量子信息科學的加密分析技術的風險,以應對后量子加密是非常重要的。

RSA、ECC和DF(迪菲-赫爾曼)密鑰交換等加密系統的公鑰最終會被量子計算機破解。對稱加密算法、128位的AES系統也會在量子計算技術的幫助下變得不安全。使用更長的秘鑰可以部分緩解這一問題,但也與量子計算技術的發展速率和成本有關。因此,部分系統組件需要替換為 具有“抗量子”功能的產品。

2.路線圖

10月4日,美國國土安全部與國家標準技術研究所(NIST)合作發布了應對量子技術風險的路線圖,以幫助企業保護其數據和系統,降低量子技術發展帶來的風險。

2.1 路線圖時間與風險的不確定性

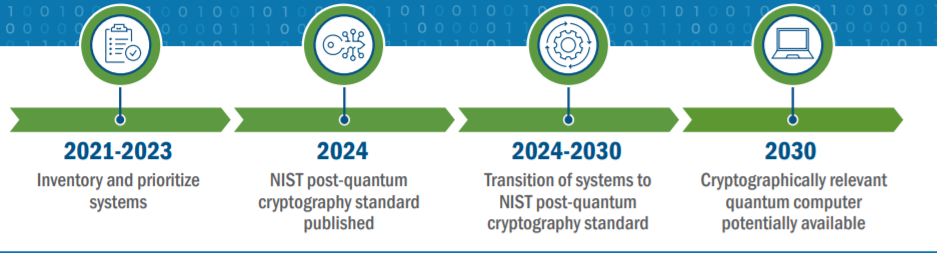

通常情況下,過渡到新的加密標準需要5-15年才能完成。當前量子信息科學技術的進展加上對量子信息科學的理解不完全,可能導致新的加密分析工具在新的后量子標準出現前產生。

使用高級密碼分析算法的量子計算機出現的時間線還不確定,引發風險的重要程度也難以確定,這對國土安全部密碼設備庫造成一定的風險。但在國土安全部內建立量子彈性是一項關鍵需求,為此需要積極的規劃與籌備。因此需要應對相關威脅,并根據任務需求,使用以下路線圖制定解決方案,以保證未來幾十年國土安全部及整個國家的安全。

2.2路線圖的七個具體步驟

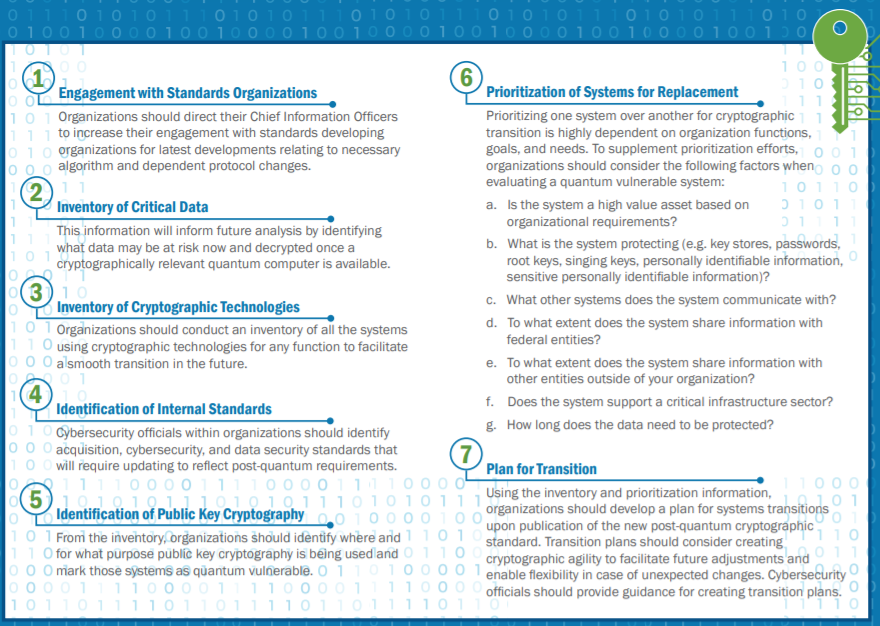

(1)參與標準組織:各組織應指導其首席信息官加強對標準制定的參與,了解與算法和相關協議修改等必要信息相關的最新發展。

(2)制定關鍵數據目錄:各組織應該列出在較長時間內需要進行保護的敏感和關鍵數據集。這些信息可以幫助分析哪些數據可能會在現在被盜,然后等到量子計算機問世后再被解密。

(3)制定加密技術目錄:各組織應該給出所有使用加密技術的系統的目錄。

(4)識別內部標準:DHS CISO要識別需要更新以反映后量子需求的采購、網絡安全和數據標準。

(5)公鑰加密識別:各部門應從目錄中識別出什么地方、處于什么目的使用了公鑰密碼學,并將這些系統標記為易被量子計算機攻擊的。

(6)識別系統替換優先級:系統的加密算法過渡也需要給出優先級,而優先級與部門和任務需求是強相關的。具體來說,在考慮是否易被量子計算機攻擊時應當考慮以下因素:

- 系統是否是高價值資產,是否高價值根據任務需求來判斷;

- 系統在保護什么?比如密碼、根密鑰、簽名密鑰、個人可識別信息、敏感的個人可識別信息;

- 該系統與其他哪些系統在進行通信?

- 該系統與其他聯邦機構共享了信息?

- 該系統與其他私營機構共享了信息?

- 該系統是否支持關鍵基礎設施?

- 數據需要被保護的時間是多長?

(7)制定過渡計劃:根據目錄和優先信息,各部門應當在新的后量子加密標準發布后根據任務需求建立系統過渡計劃。DHS CISO將為過渡計劃提供指導。

2.3 后量子密碼過渡時期的兩大關鍵

- 嚴控采購:在NIST完成具有批準算法的替換產品的標準化、實施和測試之前,各部門不得采購任何后量子密碼行業產品。

- 關鍵要素:過渡計劃和密碼技術清單是國土安全部進行量子準備工作的關鍵要素。國土安全部首席信息安全官(CISO)將在22財年第三季度之前為加密技術組件清單提供指導,并在23財年第一季度之前制定過渡計劃。提交清單和過渡計劃后,DHS CISO將為各部門提供額外指導,以符合NIST制定的標準。