GitHUB安全搬運工

PenetrationTest-Tips

滲透測試,滲透測試小技巧,滲透測試Tips

地址:https://github.com/Power7089/PenetrationTest-Tips

ShiroScan

Shiro<=1.2.4反序列化,一鍵檢測工具

地址:https://github.com/sv3nbeast/ShiroScan

1Learn

安全知識框架,內容包括不僅限于 web安全、工控安全、取證、應急、藍隊設施部署、后滲透、Linux安全、各類靶機writup

地址:https://github.com/No-Github/1earn

BerylEnigma

一個為滲透測試與CTF而制作的工具集,主要實現一些加解密的功能。

地址:https://github.com/ffffffff0x/BerylEnigma

Ary

Ary 是一個集成類工具,主要用于調用各種安全工具,從而形成便捷的一鍵式滲透。

地址:https://github.com/TeraSecTeam/ary

DumpAll

一款信息泄漏利用工具,適用于.git/.svn源代碼泄漏和.DS_Store泄漏

地址:https://github.com/0xHJK/dumpall

Mailget

通過脈脈用戶猜測企業郵箱

地址:https://github.com/Ridter/Mailget

UAC_Exploit

Bypass UAC

地址:https://github.com/0xyg3n/UAC_Exploit

OneDragon

OneDragon 安全圈一條龍服務,全自動化挖洞,助力挖SRC的賞金獵人白帽子,一鍵實現子域名掃描,全端口掃描,目錄掃描,漏洞掃描

地址:https://github.com/possib1e/OneDragon

awesome-cybersecurity-blueteam-cn

攻防對抗 · 藍隊清單,中文版

地址:https://github.com/satan1a/awesome-cybersecurity-blueteam-cn

reverse-core

《逆向工程核心原理》源碼及程序示例

地址:https://github.com/snappyJack/reverse-core

Fast-GitHub

國內Github下載很慢,用上了這個插件后,下載速度嗖嗖嗖的~

地址:https://github.com/fhefh2015/Fast-GitHub

FrpProPlugin

frp0.33修改版,過流量檢測,免殺,支持加載遠程配置文件可用于cs直接使用的插件

地址:https://github.com/mstxq17/FrpProPlugin

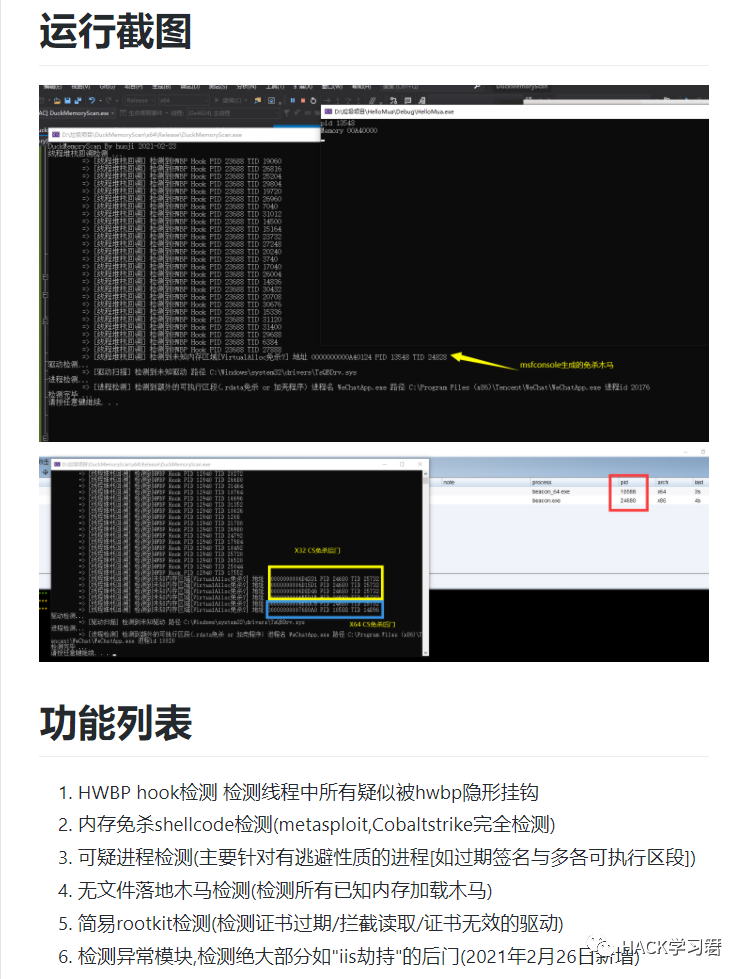

DuckMemoryScan

一個簡單尋找包括不限于iis劫持,無文件木馬,shellcode免殺后門的工具,由huoji花了1天編寫,編寫時間2021-02-24 !!!本程序需要64位編譯才能回溯x64的程序堆棧,請勿執行32位編譯!!! !!!本工具不能代替殺毒軟件!!!

地址:https://github.com/huoji120/DuckMemoryScan

exchange-ssrf-rce

地址:https://github.com/jeningogo/exchange-ssrf-rce

captcha-killer

captcha-killer要解決的問題是讓burp能用上各種驗證碼識別技術

地址:https://github.com/ffffffff0x/BerylEnigma

subdomain_shell

一鍵調用subfinder+ksubdomain+httpx 強強聯合 從域名發現-->域名驗證-->獲取域名標題、狀態碼以及響應大小 最后保存結果,簡化重復操作命令

地址:https://github.com/Mr-xn/subdomain_shell

VulnRange

漏洞靶場-快速搭建Web安全漏洞和第三方組件漏洞環境,用于漏洞復現和研究

地址:https://github.com/wgpsec/VulnRange

IoT-vulhub

IoT 固件漏洞復現環境

地址:https://github.com/firmianay/IoT-vulhub

Pentest_Dic

收集整理自用的字典

收集整理的端口、子域、賬號密碼、其他雜七雜八字典

地址:https://github.com/cwkiller/Pentest_Dic

Vuldebug

JAVA 漏洞調試項目,主要為復現、調試java相關的漏洞。

地址:https://github.com/0nise/vuldebug

Microsoft Exchange多個高危漏洞

ProxyLogon Full Exploit Chain PoC (CVE-2021–26855, CVE-2021–26857, CVE-2021–26858, CVE-2021–27065)

地址:https://github.com/herwonowr/exprolog