Conti 勒索軟件團伙利用 ProxyShell 漏洞攻擊 Microsoft Exchange 服務器

Conti 勒索軟件團伙的目標是利用最近披露的ProxyShell漏洞的Microsoft Exchange 服務器。

ProxyShell 是三個漏洞的名稱,未經身份驗證的遠程攻擊者可以通過鏈接這些漏洞在 Microsoft Exchange 服務器上執行代碼。

ProxyShell 攻擊中使用的三個漏洞是:

CVE-2021-34473 – 預身份驗證路徑混淆導致 ACL 繞過 (KB5001779于 4 月修補 )

CVE-2021-34523 – Exchange PowerShell 后端的特權提升 (KB5001779于 4 月修補 )

CVE-2021-31207 – 授權后任意文件寫入導致 RCE (KB5003435于 5 月修補 )

這些漏洞是通過在 IIS 中的端口 443 上運行的 Microsoft Exchange 的客戶端訪問服務 (CAS) 遠程利用的。

這些漏洞是由 Devcore的安全研究員Tsai orange發現的 ,在2021 年4 月的Pwn2Own 黑客大賽中,這些問題獲得了 20 萬美元的 獎金。

上周,來自 Sophos 的研究人員為客戶提供事件響應支持時發現,攻擊者利用 Microsoft Exchange ProxyShell漏洞破壞了網絡。

Conti Ransomware 運營商與其他威脅參與者一樣,正試圖針對使用尚未更新其安裝的 Exchange Server 的組織進行攻擊。

一旦獲得網絡訪問權限,他們首先會投放 web shell 來執行命令并破壞服務器,然后手動部署勒索軟件以感染網絡上盡可能多的系統。

“在 Sophos 觀察到的基于 ProxyShell 的攻擊組中的一個案例中,Conti 的附屬公司設法在不到一分鐘的時間內訪問了目標網絡并設置了一個遠程 Web Shell。三分鐘后,他們安裝了第二個備份 web shell。在 30 分鐘內,他們生成了網絡計算機、域控制器和域管理員的完整列表。僅僅四個小時后,Conti 附屬公司就獲得了域管理員帳戶的憑據并開始執行命令。” 閱讀分析由 Sophos 出版。“在獲得初始訪問權限后的 48 小時內,攻擊者已經泄露了大約 1 TB 的數據。五天后,他們將 Conti 勒索軟件部署到網絡上的每臺機器上,專門針對每臺計算機上的單個網絡共享。”

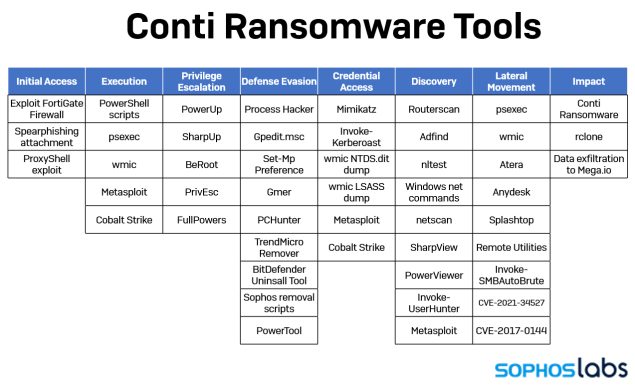

專家注意到,勒索軟件團伙在目標網絡上安裝了不到七個后門、幾個 web shell、Cobalt Strike 以及 AnyDesk、Atera、Splashtop 和 Remote Utilities 商業遠程訪問工具。

“使用 ProxyShell,攻擊者為“管理員”創建了一個新郵箱,然后使用Microsoft Exchange“cmdlet”為該郵箱分配了新角色 ——包括遠程執行 PowerShell 命令的權限。” 繼續報告。“在最近的另一次 Conti ProxyShell 攻擊中,作為 ProxyShell 攻擊的一部分,攻擊者創建了一個郵箱,引用 了Dridex背后的組織Evil Corp(以及電視節目 Mr. Robot 的虛構公司)。”

一旦獲得對目標網絡的訪問權限,勒索軟件運營商就會將竊取的數據上傳到 MEGA 文件共享服務器。僅在五天后,該組織就開始對網絡上的設備進行加密,并從未受保護的服務器發起攻擊。

攻擊者啟動了重復調用勒索軟件可執行文件“x64.exe2”的批處理文件,專家注意到,在每次迭代中,它都會通過默認文件共享名稱(C$、D$ 等)攻擊網絡上每個 Windows 系統上的特定驅動器。 :

啟動 C:\x64.exe -m -net -size 10 -nomutex -p \\[計算機 Active Directory 名稱]\C$

Conti 勒索軟件運營商僅在 48 小時內就泄露了 1 TB 數據。

不幸的是,多個威脅參與者已經在針對全球組織的攻擊中利用ProxyShell 漏洞,因此,專家建議管理員 在其服務器上安裝累積更新。