Revil 勒索軟件運營商正在瞄準新的受害者

全球網絡安全資訊2021-09-13 09:59:04

9 月 7 日,REvil 勒索軟件團伙的服務器在關閉大約兩個月后重新上線。許多研究人員立即注意到了這種情況,我也是。勒索軟件團伙的暗網泄漏站點(也稱為 Happy Blog)已重新上線,而在撰寫本文時站點解碼器 [.]re 仍處于離線狀態。

目前尚不清楚 REvil 團伙是否恢復運營,或者服務器是否被執法部門打開。

現在我們可以確認REvil勒索軟件團伙已經全面恢復活動,該團伙正在瞄準新聞受害者并泄露被盜文件。

7 月 2 日,REvil 勒索軟件團伙 襲擊了 Kaseya 基于云的 MSP 平臺, 影響了 MSP 及其客戶。

REvil 勒索軟件運營商最初破壞了 Kaseya VSA 的基礎設施,然后推出了 VSA 內部部署服務器的惡意更新,以在企業網絡上部署勒索軟件。

該組織要求提供價值 7000 萬美元的比特幣來解密所有受Kaseya 供應鏈勒索軟件攻擊影響的系統 。

這次襲擊引起了媒體和警察當局的注意,增加了對該組織的壓力。

從 7 月 13 日開始,REvil 勒索軟件團伙使用的基礎設施和網站神秘地無法訪問。Tor 泄漏站點、支付網站“decoder[.]re”及其后端基礎設施同時下線。

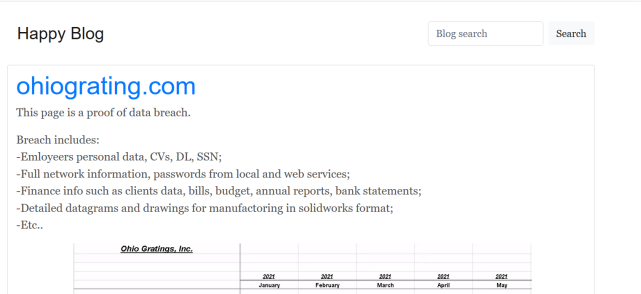

據 Bleeping Computer 報道,9 月 9 日,有人將 9 月 4 日編譯的新 REvil 勒索軟件樣本上傳 到 VirusTotal。這顯然證明了該團伙恢復了他們的活動,該組織還將俄亥俄州光柵公司添加到了他們泄密地點的受害者名單中。

BleepingComputer 還注意到,該組織回歸后,一位名為“REvil”的新公眾代表開始在網絡犯罪論壇上發帖。REvil 代表表示,該團伙在他們之前的團伙代表 Unknown 可能被捕并且服務器遭到破壞后暫時關閉了其業務。

全球網絡安全資訊

暫無描述