域滲透之信息搜集技巧

VSole2021-09-18 06:36:47

一、主機信息搜集

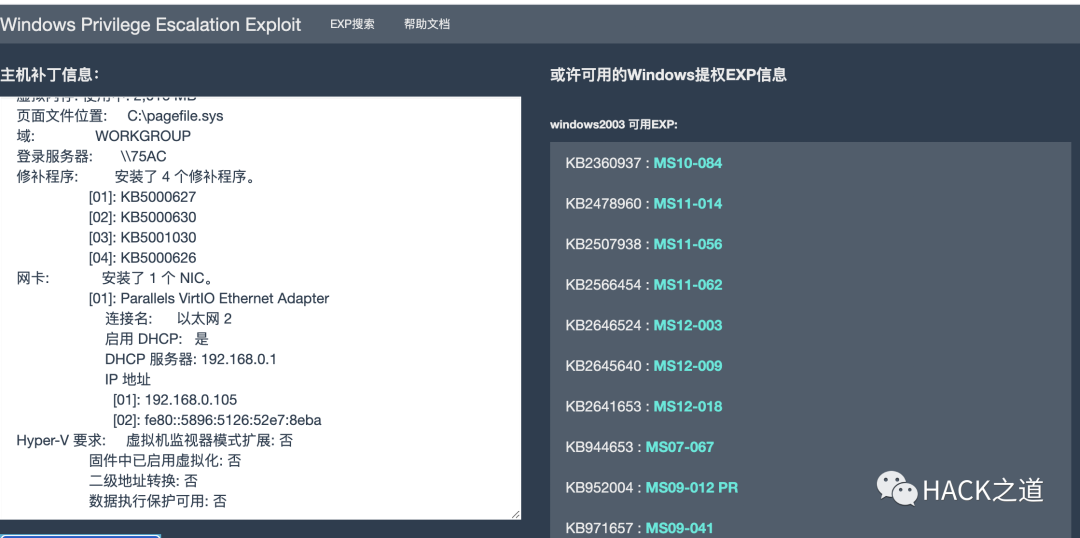

查看系統信息

systeminfo

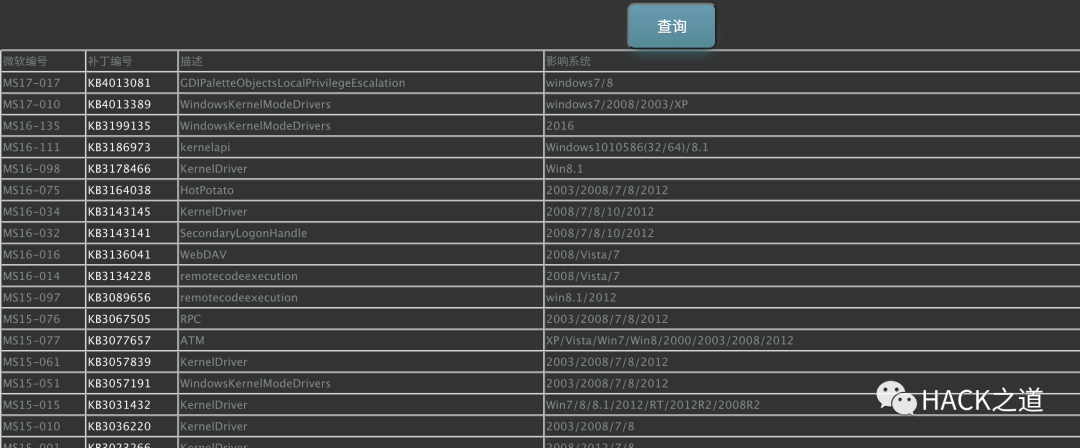

Windows 輔助提權

http://payloads.net/Windows_patch/

輔助提權https://i.hacking8.com/tiquan/

http://blog.neargle.com/win-powerup-exp-index/#

exp https://github.com/SecWiki/windows-kernel-exploits

端口開放

netstat -ano

查看進程

tasklist

查看本機管理員

net localhroup administrators

查看補丁信息

wmic qfe

查看操作系統類型

wmic os

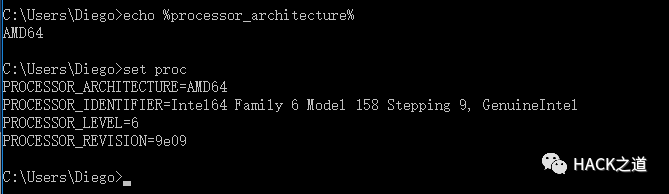

查詢系統架構

echo %processor_architecture% set process

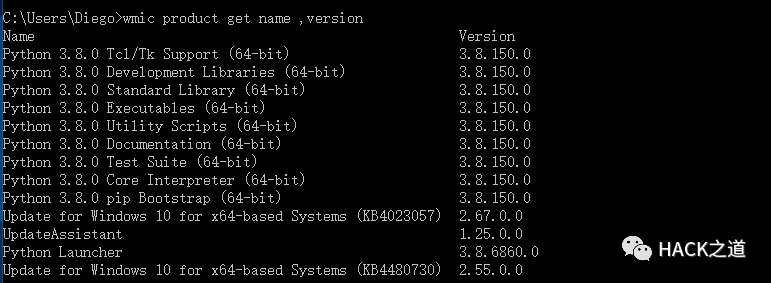

查詢安裝軟件的名稱,以及版本

Product get 支持的參數

AssignmentType Caption Description HelpLink HelpTelephone IdentifyingNumber InstallDate InstallDate2 InstallLocation InstallSource InstallState Language LocalPackage Name PackageCache PackageCode PackageName ProductID RegCompany RegOwner SKUNumber Transforms URLInfoAbout URLUpdateInfo Vendor Version WordCount

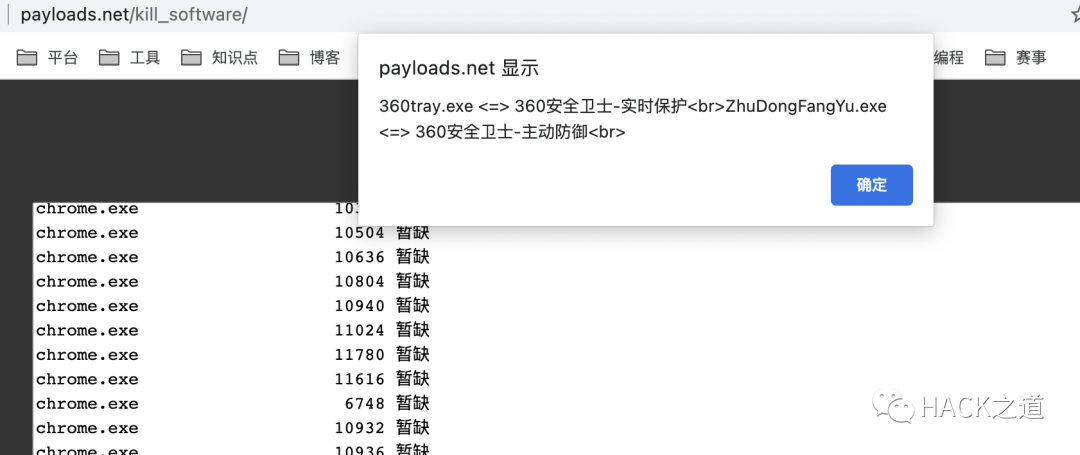

殺毒軟件識別

tasklist /svc

將命令執行結果放入在線識別 http://ddoslinux.com/windows/index.php

地址 http://payloads.net/kill_software/

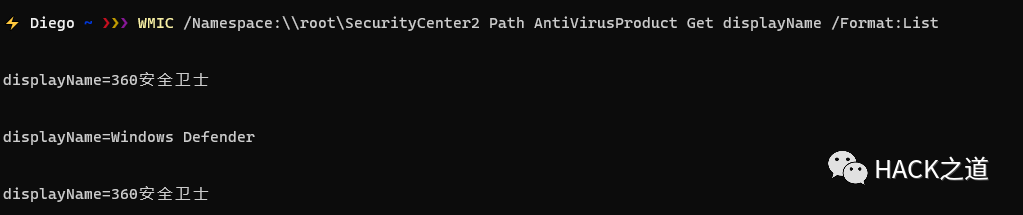

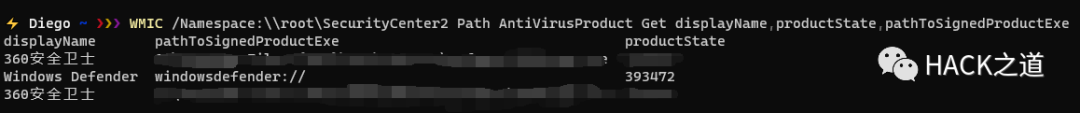

獲取殺毒軟件

WMIC /Namespace:\\root\SecurityCenter2 Path AntiVirusProduct Get displayName /Format:List

WMIC /Namespace:\\root\SecurityCenter2 Path AntiVirusProduct Get displayName,productState,pathToSignedProductExe

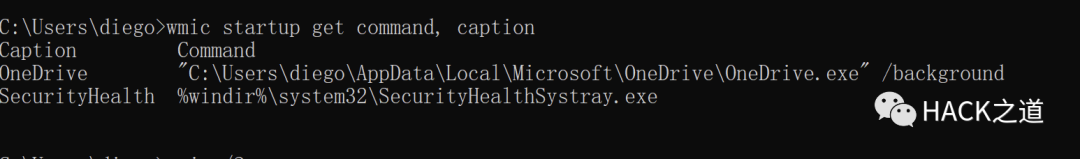

自啟動

當用戶登錄到計算機系統時自動運行的命令

wmic startup get command, caption

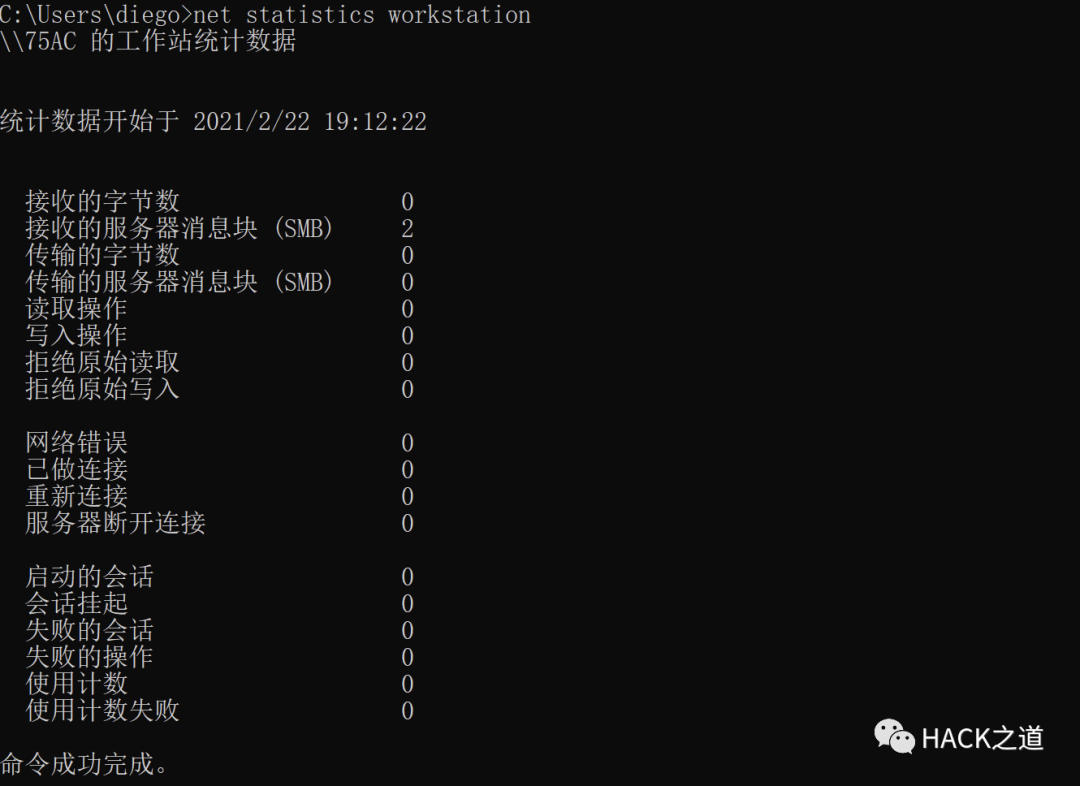

查看機器運行信息

包含開機時間

net statistics workstation

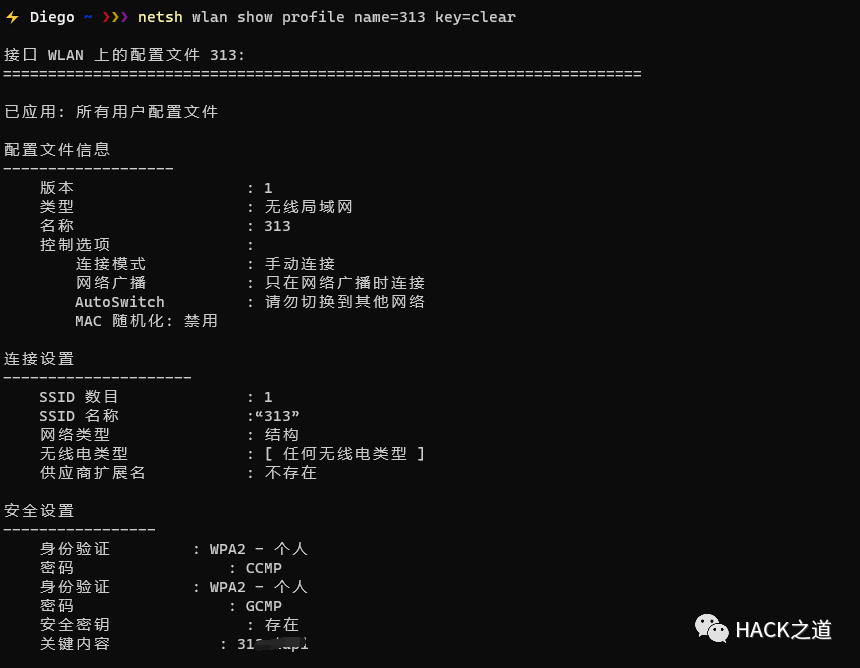

查看wifi密碼

netsh wlan show profile netsh wlan show profile name="313" key=clear

網絡判斷

icmp ping命令

dns lookup

http curl 或者telent

路由 以及 arp 緩存

route print arp -a type c:\Windows\system32\drivers\etc\hosts

信息收集腳本

https://raw.githubusercontent.com/braeden/Batch-Infogather/master/Infogather.bat

二、域信息搜集

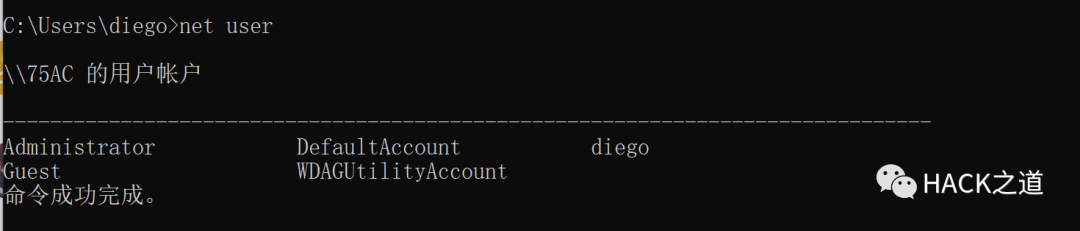

查看本地用戶

在線用戶

quser

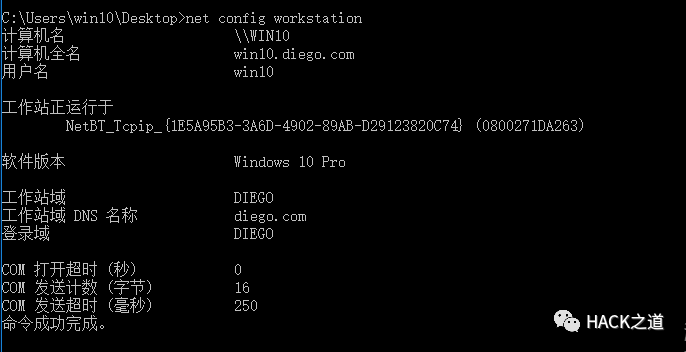

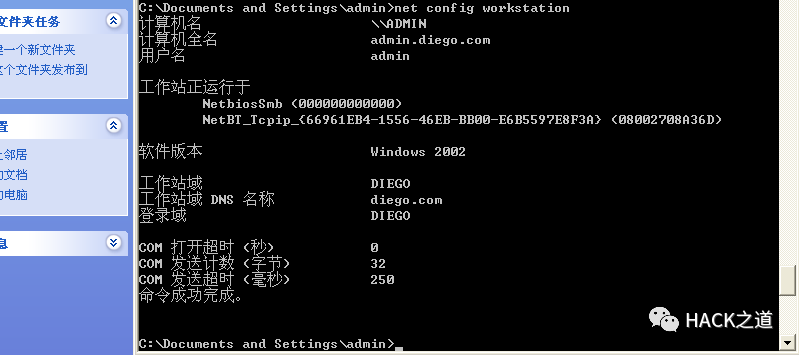

獲取當前工作域信息

net config workstation

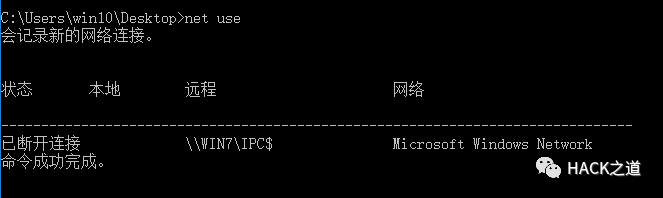

查看建立的鏈接

net use

查看域時間

net time /domain:域名

同步時間

net use \\ip "密碼" /user:"用戶" net time \\ip /set

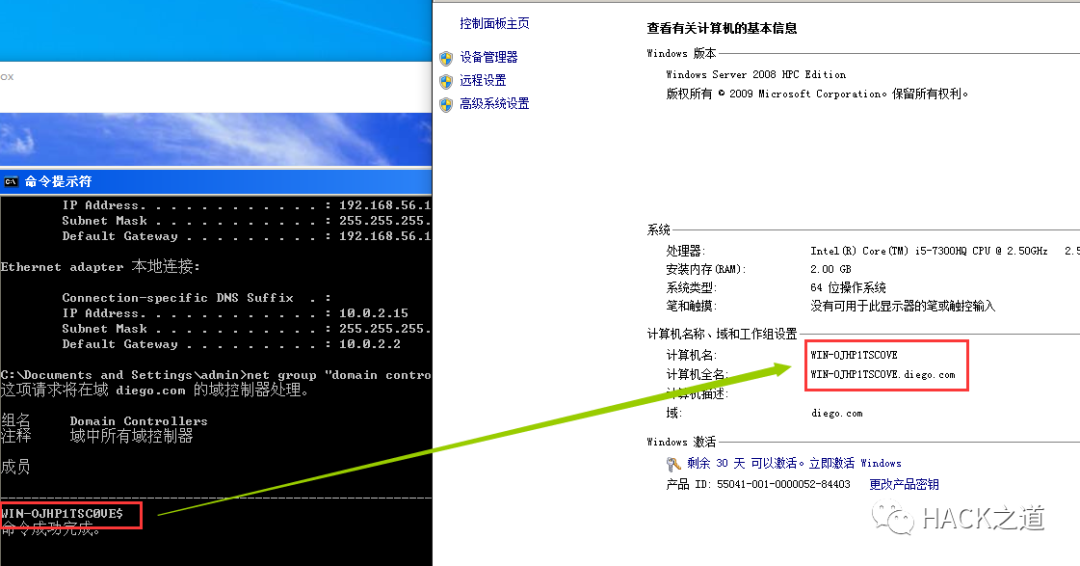

查找域控服務器

net group "domain controllers" /domain

查找域控管理員

net group "domain controllers" /domain

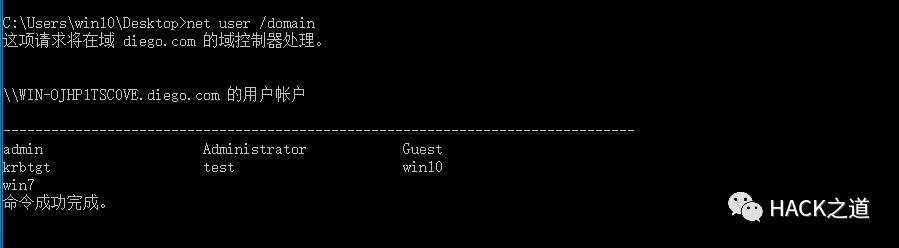

查看域成員

net user /domain

查看當前域信息

net config workstation

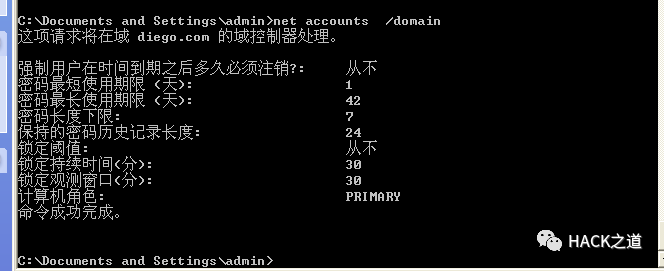

查看域密碼用戶策略

net accounts /domain

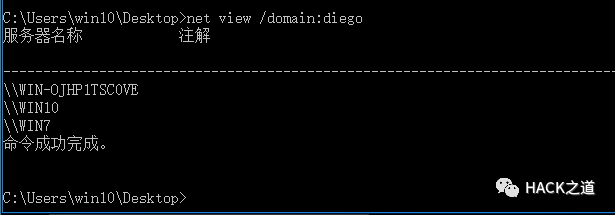

域內共享資源查詢

net view /domain:域名

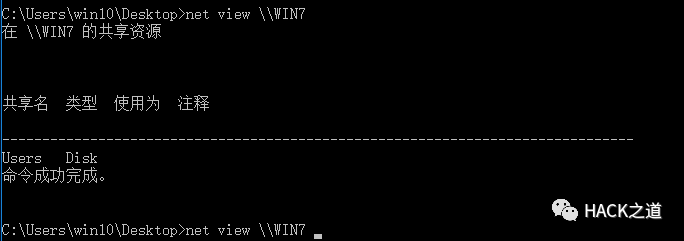

查看域上某主機的共享資源

其他

cmdkey /l 遠程桌面連接歷史 wmic environment get name,VariableValue 獲取環境變量

VSole

網絡安全專家