LockBit 2.0重新浮出水面,全球各地超50個組織受害

勒索軟件組織LockBit于6月以LockBit 2.0重新浮出水面,分析顯示攻擊的目標公司數量增加,并且加入了雙重勒索功能。研究人員針對勒索軟件LockBit 2.0發出警告,指出自該勒索軟件推出不久,全球各地已有超過50個組織受害,受害者遍及多種產業。

勒索軟件LockBit自2019年9月出現,開發者以訂閱制度提供給買家使用,該勒索軟件的其中一項特性是加密文件的速度,號稱在業界名列前茅。與LockBit在2019年的攻擊和功能相比,該版本包括通過濫用Active Directory(AD)組策略對跨Windows域的設備進行自動加密,促使其背后的組織聲稱它是當今市場上速度最快的勒索軟件變種之一。該組織還包括一項廣告活動,以在其攻擊中從目標公司內部招募新的“附屬機構”,似乎是為了消除其他威脅行為者團體的中間人,并通過提供有效憑據和對公司網絡的訪問來實現更快的攻擊。而最近引起研究人員關注的原因,就是該勒索軟件的開發者推出了LockBit 2.0大改版,根據ACSC提到的后繼版本的新功能,是加入了名為StealBit的竊密功能。

最近半年,有多款新興的勒索軟件發動攻擊,其中包括自今年6月推出2.0版的LockBit。而對于迄今遭到LockBit 2.0攻擊的組織,涵蓋的行業與國家可說是相當廣泛,攻擊者入侵的52個組織,包含會計、汽車、顧問、工程、財務、高科技、醫療、保險、執法單位、法律服務、制造業、非營利能源產業、零售業、物流業,以及公共事業領域等。

攻擊者下手目標的國家,除了日前發出警告的澳大利亞之外,還包含阿根廷、奧地利、比利時、巴西、德國、意大利、馬來西亞、墨西哥、羅馬尼亞、瑞士、英國,以及美國。

一、LockBit 2.0分析

LockBit 2.0以擁有當今勒索軟件威脅環境中最快、最有效的加密方法之一而自豪。分析表明,雖然它在加密中使用了多線程方法,但它也只對文件進行了部分加密,因為每個文件只加密了4 KB的數據。

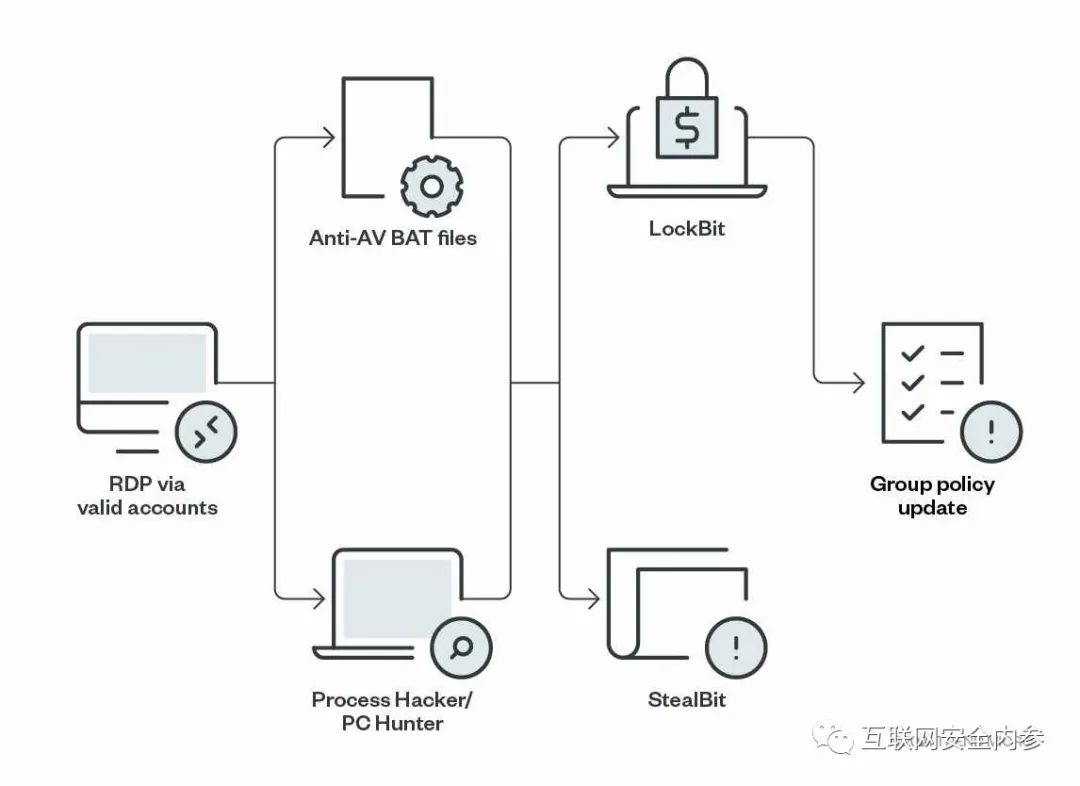

與其他勒索軟件即服務(RaaS)操作一樣,LockBit 2.0尋找附屬機構對目標執行入侵和滲漏。它背后的組織還通過提供StealBit來幫助附屬機構,這是一種可以自動泄露數據的工具。攻擊者還可以使用有效的遠程桌面協議(RDP)賬戶訪問受害者的系統。

一旦進入系統,LockBit 2.0就會使用網絡掃描器來識別網絡結構并找到目標域控制器。它還使用多個批處理文件,可用于終止進程、服務和安全工具。還有用于在受感染機器上啟用RDP連接的批處理文件。以下是確保LockBit順利執行的工具和組件:

- delsvc.bat確保關鍵進程,例如MySQL和QuickBooks不可用。它還會停止Microsoft Exchange并禁用其他相關服務;

- AV.bat會卸載防病毒程序ESET;LogDelete.bat清除Windows事件日志;

- Defoff.bat會禁用實時監控等Windows Defender功能。

LockBit 2.0還濫用Process Hacker和PC Hunter等合法工具來終止受害系統中的進程和服務。一旦進入域控制器,勒索軟件就會創建新的組策略并將它們發送到網絡上的每個設備。這些策略禁用Windows Defender,并將勒索軟件二進制文件分發和執行到每臺Windows計算機。

圖1 LockBit 2.0感染鏈

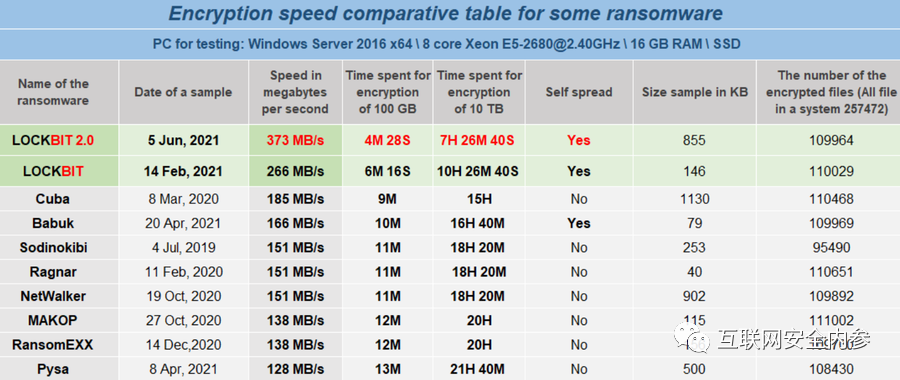

經營LockBit 2.0的黑客宣稱,他們的勒索軟件加密速度又再度進化,在搭載Xeon E5-2680中央處理器的測試主機上,每秒能加密373MB文檔,加密100GB資料在4分半就能完成;相比較今年2月的舊版LockBit,加密速度為每秒266MB,可以說是快了不少,而LockBit 2.0的文件加密速度,更是第3名勒索軟件Cuba(每秒185MB)的2倍。賣家為了吸引攻擊者采用他們的勒索軟件訂閱服務,還專門制作了比較表。

圖2 勒索軟件加密速度對比

研究發現LockBIT_7D68A5BFD028A31F.exe是將.lockbit附加到每個加密文件的主要勒索軟件模塊。一旦LockBit 2.0完成對設備的加密,它就會將贖金記錄Restore-My-Files.txt放入每個加密目錄中。該說明強調,如果不支付贖金,文件不僅會被加密,而且還有被發布的風險。

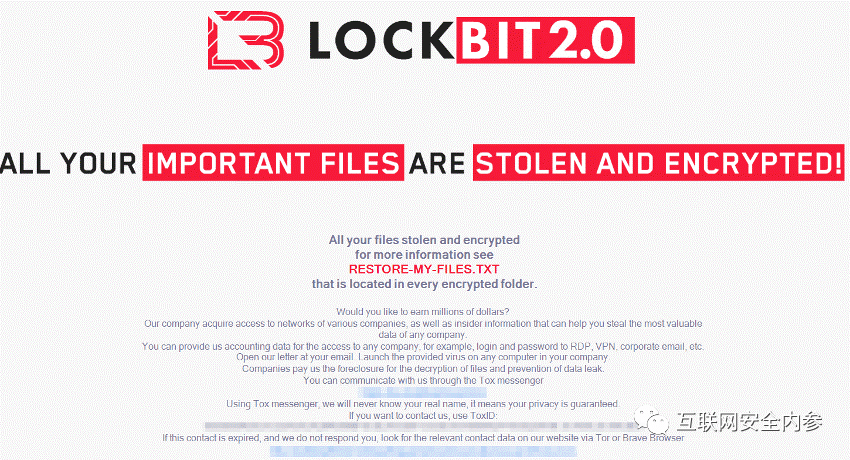

與許多勒索軟件相同的是,LockBit 2.0在加密電腦文件之后,會更換桌面壁紙來顯示勒索通知。但比較特別的一點是,這個桌面也包含了利誘使用者的信息,表明他們請求能入侵企業或組織的賬號資料,像是遠程桌面連接(RDP)、VPN、公司電子郵件信箱等,號稱提供這類資料的使用者,將有機會賺得數百萬美元,黑客還會留下名為Tox的即時通訊軟件ID,讓想要參與的人能跟他們取得聯系。

圖3 LockBit 2.0將勒索信件更換作為桌面壁紙

LockBit 2.0在加密文件之后,會將桌面更換為“重要文件已全被加密”的信息,其中包含有關受害者如何支付贖金以及組織內部人員如何成為勒索軟件背后組織的“附屬招募”的一部分的說明。該組織以公司員工為目標,承諾提供數百萬美元以換取初始訪問的有效賬戶憑據。

二、Ryuk和Egregor的影響

LockBit與Maze勒索軟件聯盟合作,LockBit此前被稱為勒索軟件ABCD,因為這是它在更新到當前擴展名之前附加到加密文件的擴展名。但在Maze關閉后,LockBit組織繼續開發自己的泄密網站,這導致了LockBit在2019年9月的開發。之前的版本顯示了現成勒索軟件的特點,使用了加密文件、竊取數據和在未支付贖金時泄露被盜數據的雙重勒索技術。兩年后,LockBit 2.0顯示出與Ryuk和Egregor的影響和相似之處,特別是在一些顯著的行為方面:

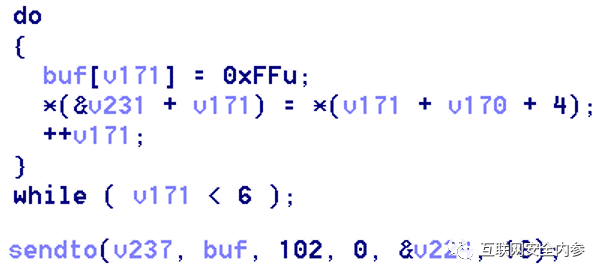

- 受Ryuk勒索軟件啟發的局域網喚醒功能,發送Magic Packet“0xFF 0xFF 0xFF”喚醒離線設備;

圖4 向設備發送Magic Packet

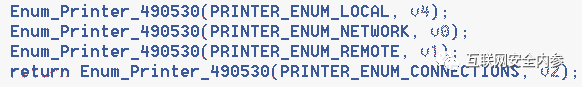

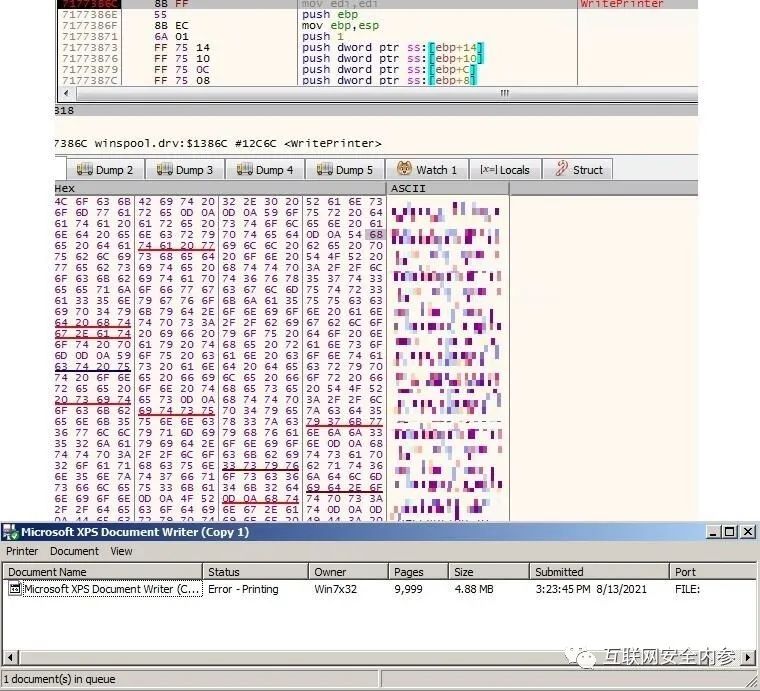

- 在受害者的網絡打印機上打印勒索信件,類似于Egregor吸引受害者注意力的技術。它使用Winspool API在連接的打印機上列舉和打印文檔。

圖5 列舉打印機

圖6 用于在打印機上打印勒索信息的WritePrinter API

LockBit 2.0背后的組織最近進行了一次高度公開的攻擊,因此組織需要對這種勒索軟件變體保持警惕。LockBit 2.0特別棘手,因為其加密速度很快。此外研究人員預測,這個組織將在很長一段時間內繼續大做文章,特別是因為它目前正在招募附屬公司和內部人士,使其更有能力感染許多公司和行業。

三、最佳實踐

鑒于到LockBit 2.0的持久性、傳播速度和入侵方法,可能會對受害者造成重大損害,無論是經濟上還是聲譽上。以下是美國互聯網安全中心和國家標準與技術研究所制定的框架中的一些最佳實踐,可以幫助組織預防和減輕涉及LockBit 2.0等勒索軟件的攻擊的影響:

- 審計和清查

清查所有組織資產和數據,識別訪問特定系統的授權和未授權設備、軟件和人員。審核和監控所有事件和事件日志,以識別異常模式和行為。

- 配置和監視

有意地管理硬件和軟件配置,僅在絕對必要時授予特定人員管理權限和訪問權限。監視網絡端口、協議和服務的使用。在網絡基礎設施設備,如防火墻和路由器上實施安全配置,并設軟件允許列表,以防止惡意應用程序被執行。

- 補丁和更新

定期進行漏洞評估,并定期為操作系統和應用程序打補丁或虛擬補丁。確保所有已安裝的軟件和應用程序已更新到最新版本。

- 保護和恢復

執行數據保護、備份和恢復措施。在所有可用的設備和平臺中實現多因素身份驗證。

- 安全和防御

通過沙箱分析,檢查和阻斷惡意郵件。將最新版本的安全解決方案應用于系統的所有層,包括電子郵件、端點、web和網絡。發現攻擊的早期跡象,如系統中存在可疑工具,就啟用先進的檢測技術,如人工智能和機器學習技術。

- 培訓和測試

定期對所有人員進行安全技能評估和培訓,并進行紅隊演習和滲透測試。

此外,組織還可以從包含系統多層的安全解決方案中獲益,不僅可以檢測惡意組件,還可以密切監控網絡中的可疑行為。

參考資料:

【1】https://www.trendmicro.com/en_us/research/21/h/lockbit-resurfaces-with-version-2-0-ransomware-detections-in-chi.html

【2】https://threatpost.com/lockbit-ransomware-proliferates-globally/168746/

【3】https://thehackernews.com/2021/08/lockfile-ransomware-bypasses-protection.html

本文作者:北京天地和興科技有限公司