Windows應急響應

常見的異常特征:

主機安全:CPU滿負載,服務器莫名重啟等

網站安全:出現webshell,被植入暗鏈,網頁被篡改等

流量安全:網絡堵塞,網絡異常等

數據安全:數據泄露,數據被篡改等

文件安全:文件丟失,文件異常等

設備告警:防火墻,殺軟,檢測平臺IDS,態勢感知平臺等

以上就是常規的異常情況,這些異常情況之前大部分,可能還有一些沒有涉及到,但是基本上存在異常,就是說明存在問題。關于這個異常,我們也區分幾方面,有的是基于數據流量問題,有的是基于在主機上面出現了一些問題,那么每一個問題出現就是對應的一個安全事件。出現安全事件也不代表對方成功拿下服務器權限,有些安全事件,只是單純的對方有了進攻行為,是否攻擊成功還需要進一步分析才能確定。

如果說單純的報警沒有啥太大的意義,在平時只要對入侵報警分析,把入侵IP封掉,就行。但是,在一次被入侵成功的安全事件,我們肯定需要一系列分析溯源,盡可能把整個事件還原,還需要出個應急響應報告的。

入侵排查思路

檢查系統賬號安全

檢查異常端口、進程

檢查啟動項、計劃任務、服務

檢查系統相關信息

殺軟查殺

日志分析

處置流程:

準備階段:獲取整個事件的信息(比如發生時間,出現啥異常等),準備應急響應相關工具

保護階段:為了防止事件進一步擴大,可進行斷網,防火墻策略隔離,關鍵數據備份,數據恢復

檢測階段:技術分析

取證階段:確定攻擊事件,確定攻擊時間,確定攻擊過程,確認攻擊對象

處置階段:提出安全問題,提出解決方案,業務恢復

總結階段:完整應急響應事件報告編寫

挖礦

隨著虛擬貨幣越來越火,挖礦病毒已經成為不法分子利用最為頻繁的攻擊方式之一。病毒傳播者可以利用個人電腦或服務器進行挖礦,具體現象為電腦CPU占用率高,C盤可使用空間驟降,電腦溫度升高,風扇噪聲增大等問題。

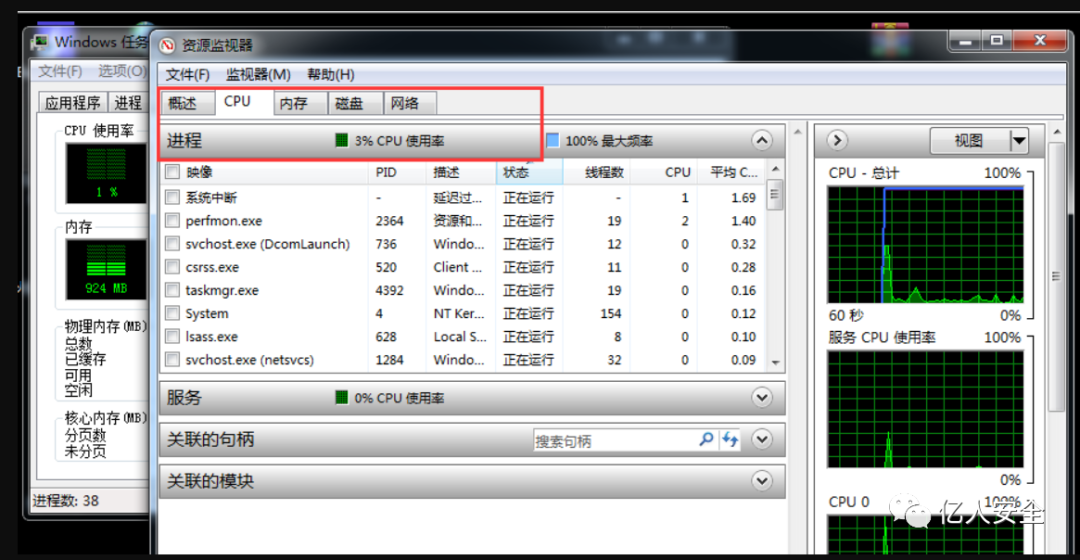

正常的機器,cpu是正常情況

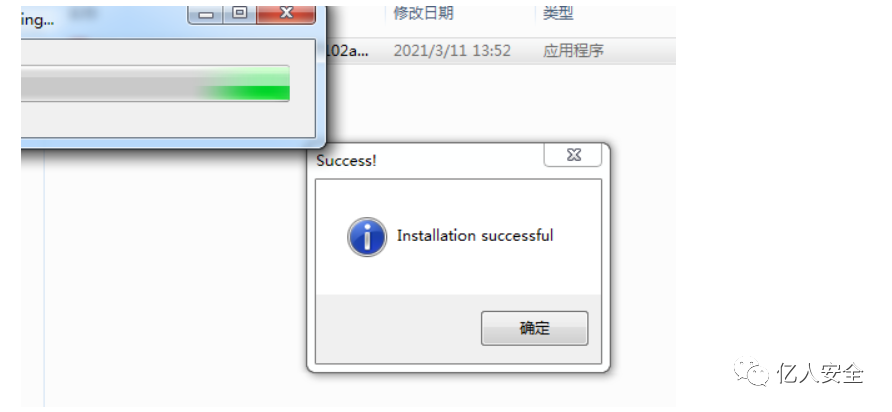

當我們在瀏覽網頁,或者下載了不正規軟件,可能不經意間就會中了挖礦木馬。

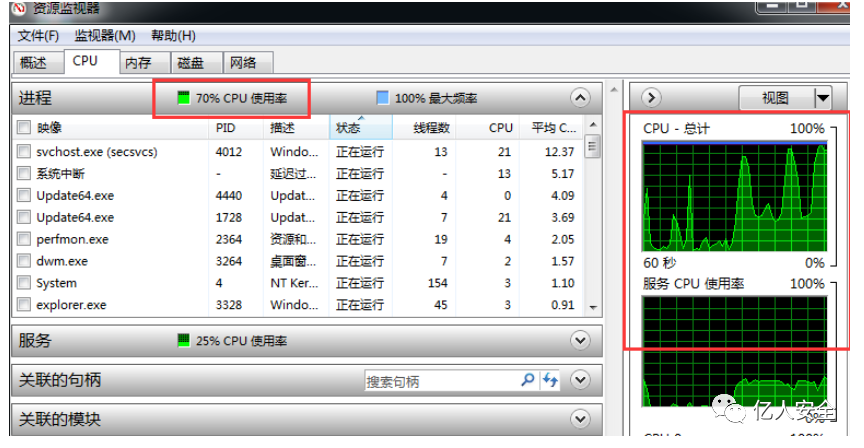

挖礦木馬的特點,會占用大量cpu。

重啟之后還是出現CPU占滿情況。

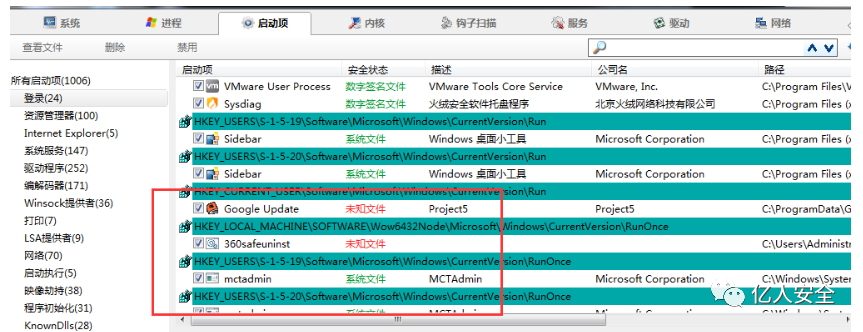

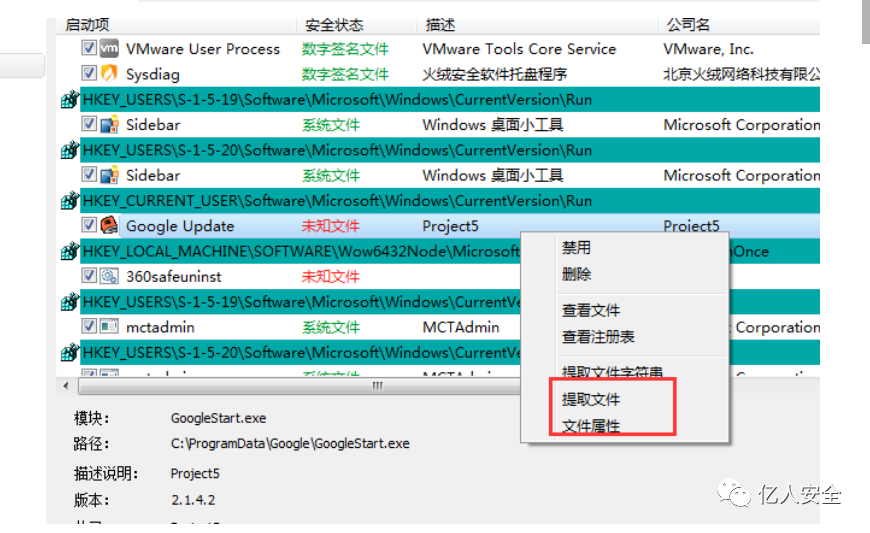

檢測啟動項,發現未知的啟動項,定位到文件所在位置。

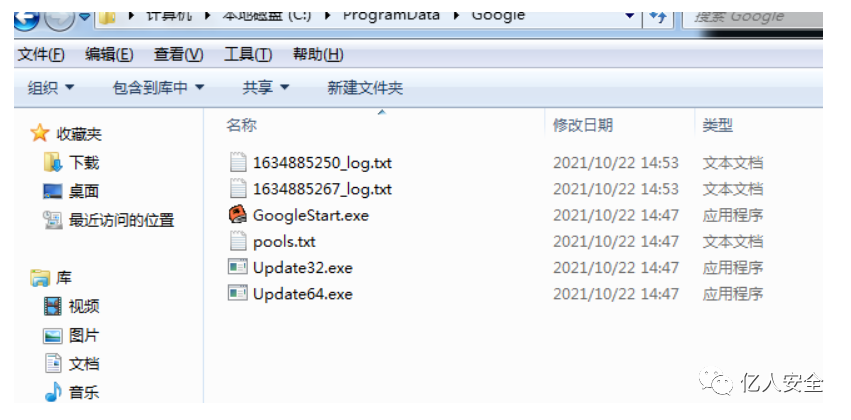

可以定位到文件具體的所在位置

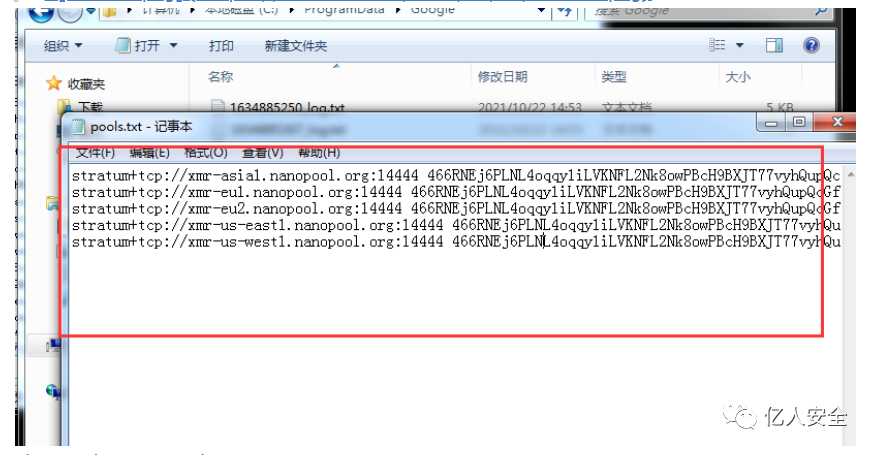

這個里面的這些地址,都是礦池的地址。

挖礦木馬也是有對外連接,看具體怎么寫的,不一定一直連接,有的可以間斷性的連接。

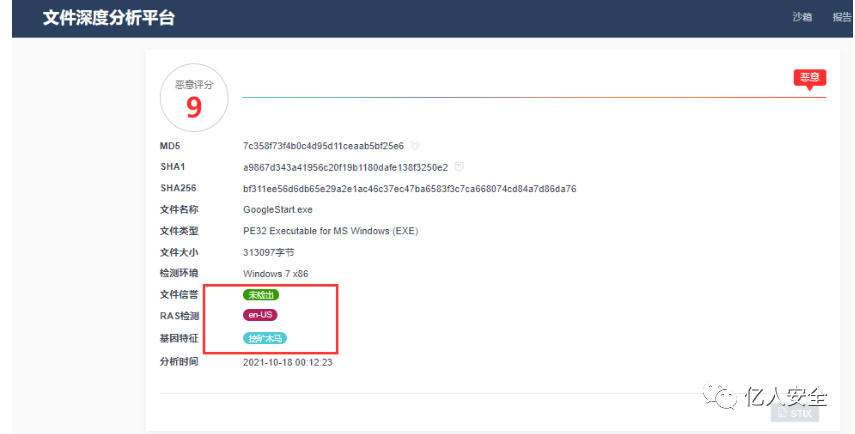

通過威脅分析平臺也可以看處,這個異常文件就是個挖礦木馬。

通過分析此外連IP,可以看處

通過分析此外連IP,可以看處

總結:處理方法有結束進程服務,刪除啟動項,刪除挖礦程序文件。

防范:1、安裝安全軟件并升級病毒庫,定期全盤掃描,保持實時防護2、及時更新 Windows安全補丁,開啟防火墻臨時關閉端口3、及時更新web漏洞補丁,升級web組件

勒索

勒索軟件是一種來自密碼病毒學的惡意軟件,會感染您的計算機并顯示勒索消息,要求您付費才能使系統再次運行,若不支付贖金,它會威脅發布受害者的數據或永久阻止對其的訪問。早期勒索軟件攻擊通常使用偽裝成合法文件的特洛伊木馬來進行,誘使用戶以電子郵件附件的形式下載或打開該木馬。當下比較常見的方式為暴力破解、漏洞利用的方式進行人工投毒。

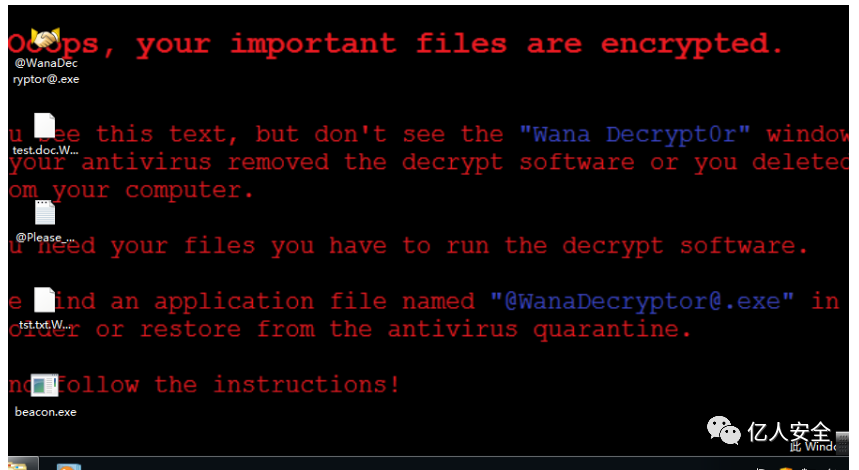

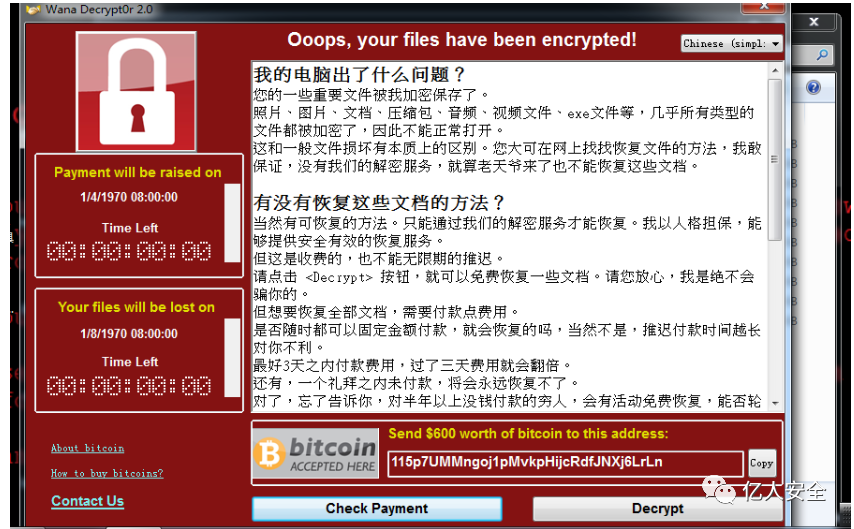

當你中了勒索病毒之后,電腦的文件都會被加密,并且出現下面類似情況,問你索要贖金。

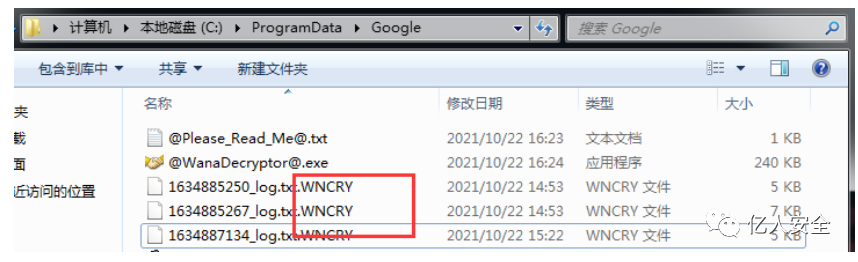

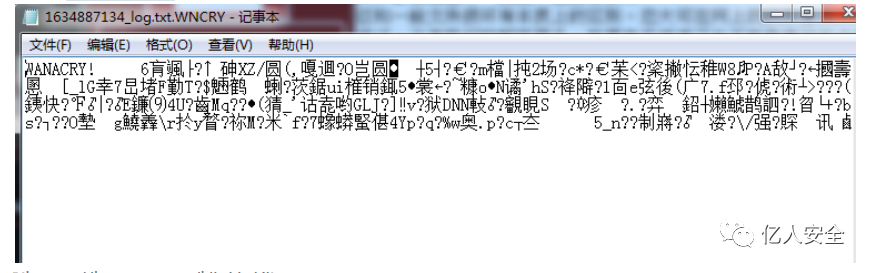

以及文件后綴都被改變,文件內容被加密。

出現這種情況,基本就是中招了。該怎么辦呢?首先判斷勒索病毒的種類,可以根據病毒樣本,特征,后綴進行判斷。

溯源思路:

1.排查當前系統、確定勒索時間線2通過時間線、排查日志及行為3.尋找落地文件及樣本、進一步分析行為

絕大多數勒索病毒,是無法解密的,一旦被加密,即使支付也不一定能夠獲得解密密鑰。在平時運維中應積極做好備份工作,數據庫與源碼分離(類似OA系統附件資源也很重要,也要備份)。

遇到了,別急,試一試勒索病毒解密工具:

“拒絕勒索軟件”網站 https://www.nomoreransom.org/zh/index.html 360安全衛士勒索病毒專題 http://lesuobingdu.#

一旦中了勒索病毒,文件會被鎖死,沒有辦法正常訪問了,這時候,會給你帶來極大的困惱。為了防范這樣的事情出現,我們電腦上要先做好一些措施:

1、安裝殺毒軟件,保持監控開啟,定期全盤掃描 2、及時更新 Windows安全補丁,開啟防火墻臨時關閉端口,如445、135、137、138、139、3389等端口 3、及時更新web漏洞補丁,升級web組件 4、備份。重要的資料一定要備份,謹防資料丟失 5、強化網絡安全意識,陌生鏈接不點擊,陌生文件不要下載,陌生郵件不要打開

后門

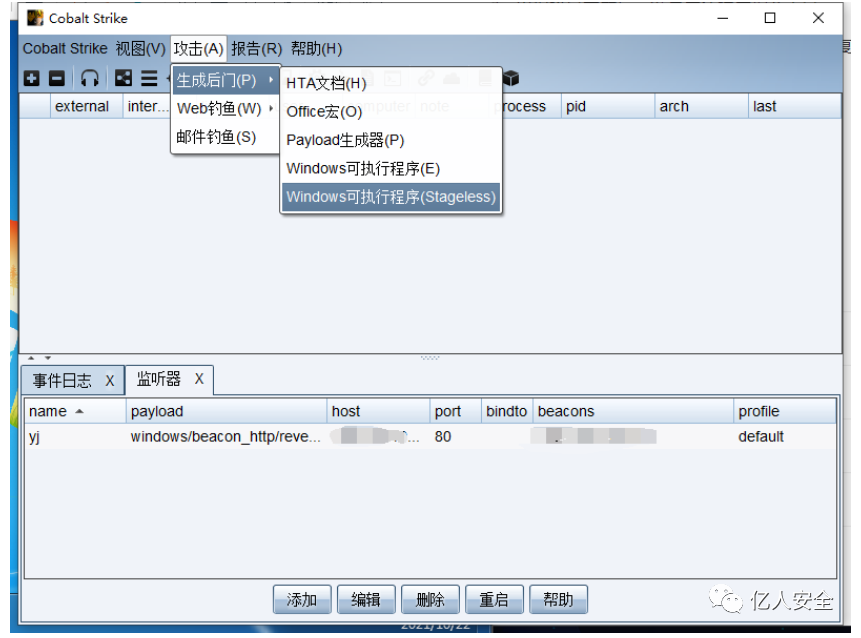

我們在這里使用CS上線機器,進行演示。

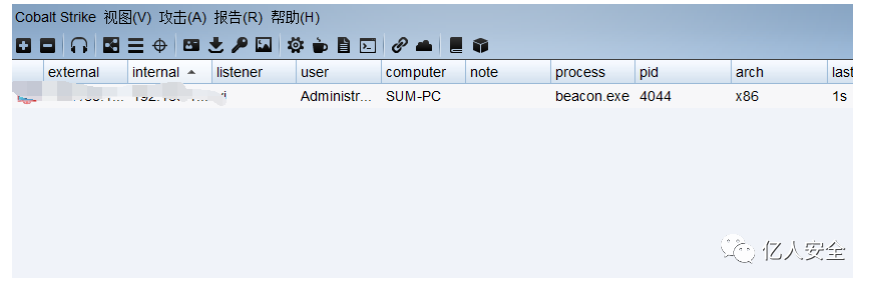

這里可以知道,機器已經上線。

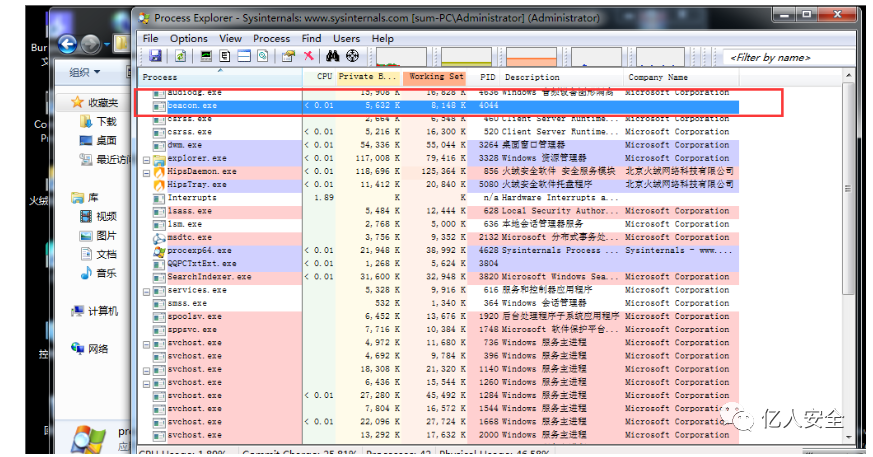

然后可以分析異常進程

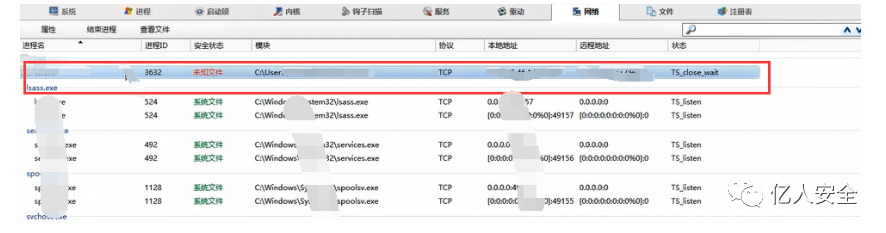

一種是上傳檢測文件,另一種查看網絡連接。

這邊推薦的是奇安信的威脅分析平臺。把異常文件拖出來進行檢測,查看檢測結果。

這種異常文件可以直接分辨出不正常,但是如果入侵者對文件進行免殺處理過,混淆成很普通很正常的文件,這個時候我們該怎么辦呢?

這個時候就需要檢查網絡信息

這邊可以看處,異常進程的安全狀態是未知文件。并且本地地址跟遠程地址以及端口連接也有。

推薦使用火絨劍,方便便捷。

總結:所有說一般后門排查,他都有個進程,進程會有個連接,他會和遠程攻擊者地址進行連接。這樣你就可以檢查一下你的網絡狀態,看是否有異常連接。還有就是定位異常程序,把這個程序上傳到威脅感知分析平臺,進行分析,看是正常文件,還是惡意文件。

但這只是能發現這種常見的遠控。其實在APT攻擊里面,比較深層的攻擊里面,有些后門并不在進程中顯示,它會在內核里面,不是簡單的殺毒,重裝系統就能清理,這種東西常規檢測不到,需要專門人員進行現場研究。

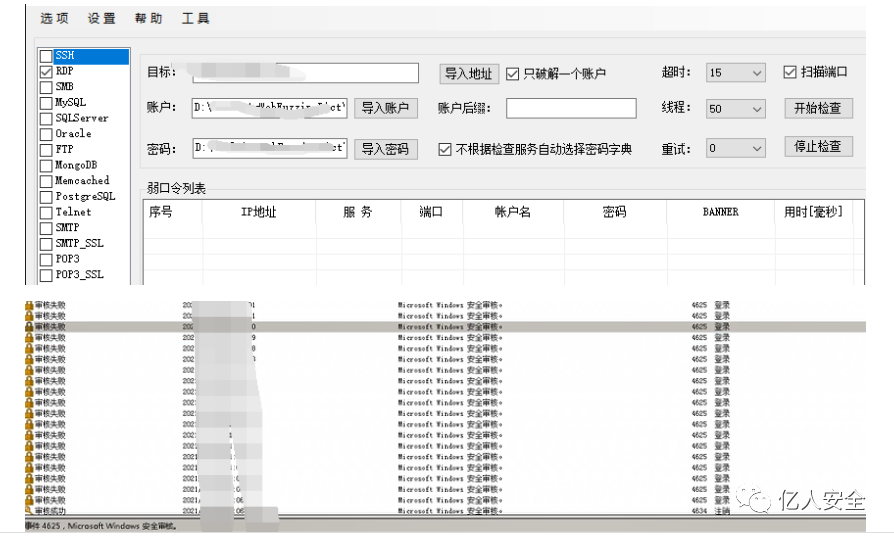

爆破

爆破事件一般通過一些協議爆破,Windows爆破RDP協議,Linux爆破SSH協議,通過遠程爆破口令,來連接你的對應端口服務,以至于控制你的服務器,這都是常用的攻擊手段。這種事件發生該怎么識別呢?

這是系統自帶協議,一般會有相關的日志產生。如果是服務器上部署了防火墻,防護監控告警設備,這在發生入侵事件會告警。如果這些防護都沒有,通過查看系統日志也是可以看出來的。

排查方式:基于日志事件成功失敗,時間篩選進行排查。