Froxlor SQL注入漏洞(CVE-2021-42325)

VSole2021-11-30 18:02:14

0x01 漏洞描述

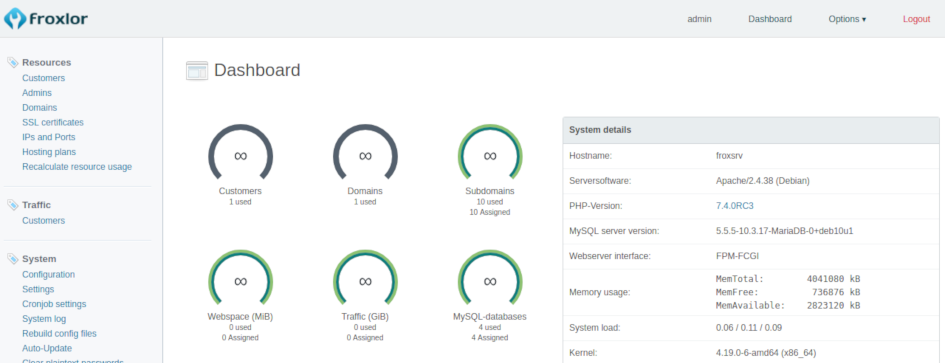

Froxlor是一款由德國人開發的支持nginx,apache,lighttpd的web控制面板,具有切換中文,管理方便等特點。

Froxlor v0.10.28、v0.10.29、v0.10.29.1版本在設置創建數據庫時指定數據庫名稱的情況下,存在SQL注入漏洞,擁有customer權限的攻擊者可以通過漏洞創建Froxlor管理員帳戶升級權限,并使用該帳戶在目標計算機上以root用戶身份遠程執行代碼。

0x02 危害等級

嚴重:9.8

0x03 漏洞復現

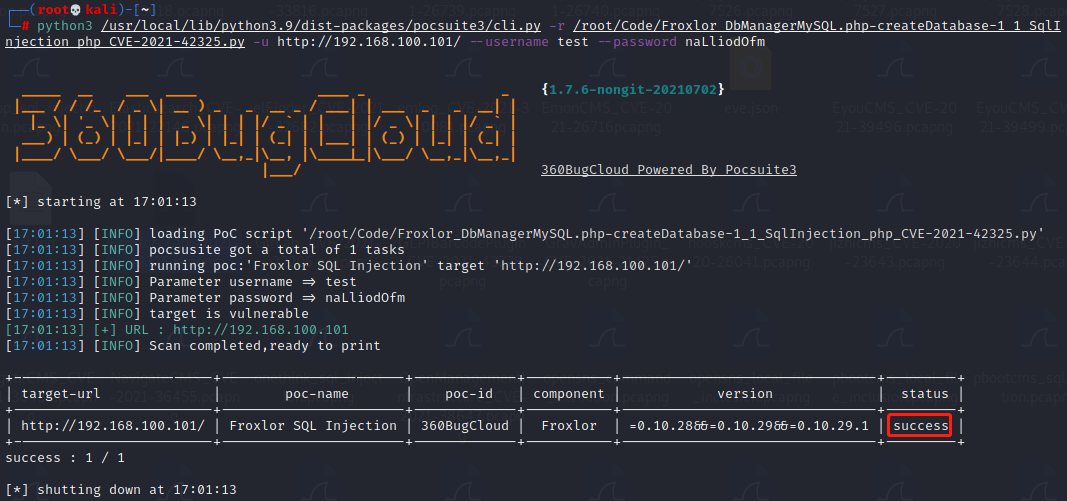

2021年11月30日,360漏洞云安全專家已復現上述漏洞,演示如下:

CVE-2021-42325

完整POC代碼已在360漏洞云情報平臺(https://loudongyun.#/)發布,360漏洞云情報平臺用戶可通過平臺下載進行安全自檢。

0x04 影響版本

Froxlor

=0.10.28

=0.10.29

=0.10.29.1

0x05 修復建議

廠商已發布升級修復漏洞,用戶請盡快更新至安全版本:0.10.30版本。

下載地址:

https://froxlor.org/

與此同時,360漏洞云提醒您請做好資產自查以及預防工作,以免遭受黑客攻擊。

VSole

網絡安全專家