工業安全態勢感知平臺之場景化威脅分析

場景化威脅分析的重要性

伴隨著兩化融合的快速發展,我國關鍵基礎設施和能源行業廣泛使用的SCADA、DCS、PLC等工業控制系統,越來越多地采用計算機和網絡技術,如Ethernet、TCP/IP以及OPC等,極大地推動了工業生產的同時也使工業控制系統接口越來越開放,從而導致控制系統面臨的信息安全問題日益嚴重。隨著網絡安全對抗技術的不斷發展,網絡攻擊的手段越來越專業化、多樣化、自動化,而基于傳統被動防御模型下的安全實踐很難有效檢測并發現分散在不同安全設備上的真實攻擊。攻擊者使用大量混淆攻擊方法,使安全設備產生海量攻擊告警,讓真正的攻擊淹沒在告警事件中,從而繞過安全檢測設備實施攻擊,給攻擊檢測和溯源帶來了一定的挑戰。

因此,在安全分析模型中一定要基于攻擊場景分析安全事件,對一次完整會話的所有告警事件進行歸類、推演,采用基于上下文回溯的方式對攻擊場景進行還原,剔除干擾告警,還原攻擊鏈條,根據事件影響評估模型對事件進行定性,發現網絡中隱藏的真正威脅。

工業場景下面臨的主要威脅

通常,企業更關注于管理網絡的安全問題,很多企業對控制系統安全存在認識上的誤區:認為控制系統沒有直接連接互聯網、黑客不了解控制系統,因此控制系統是安全的。而實際情況是,企業的很多控制網絡都是“敞開的”,系統之間未進行有效隔離,同時黑客和病毒的入侵途徑多種多樣,盡管企業網內部安裝了網絡安全防護產品,進行了各類網絡安全技術防護,但工廠信息網絡、移動存儲介質、因特網以及其它因素導致的信息安全問題正逐漸向控制系統擴散,直接影響了工廠生產控制系統的穩定性與安全性。近年來,國內外很多企業的DCS控制系統已經出現中病毒或遭黑客攻擊的現象,給安全生產帶來了極大隱患。

工控網絡主要面臨的威脅場景有非法外設的接入、非授權訪問、非法外聯、挖礦、勒索、C&C攻擊、惡意文件、異常登錄操作行為、異常程序行為、網絡接入異常、跨區通信等。

威努特工業安全態勢感知平臺

場景化威脅分析能力

威努特工業安全態勢感知平臺不僅是一個大數據安全分析平臺,同時還是一個知識平臺,公司多年來深耕工控安全行業,聚焦電力、石油、石化、軌道交通、制造、煙草、市政等工控行業的安全建設,積累了大量工控安全場景的威脅分析模型及處置經驗,將特定的算法轉化為工業安全態勢感知平臺知識庫,以下重點介紹平臺對工控環境下的場景威脅分析能力。

異常資產分析

通過起始時間段、數據來源進行動態學習,根據不同規則制定多條安全基線,但同一時間內只能有一條安全基線生效。通過數據的實時分析,偏離安全基線將產生非法接入資產告警。

圖1 違反業務基線告警

異常工藝行為分析

通過對工業協議的深度解析,基于五元組、工業協議、指令、寄存器值域等建立指定時間段的工藝行為基線,對偏離安全基線的行為及時告警。

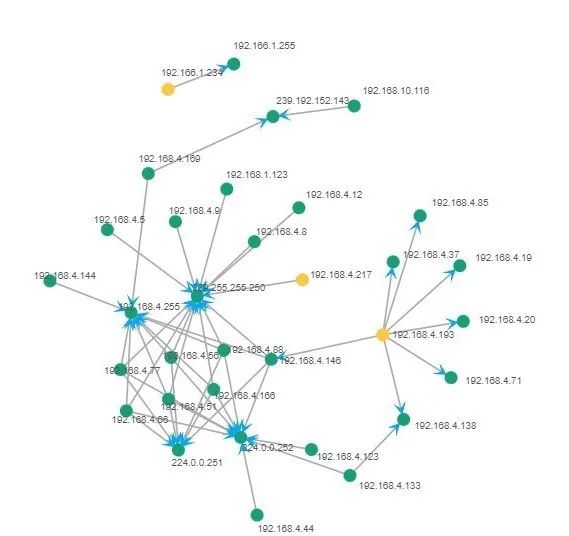

異常網絡行為分析

通過資產會話的源地址、目的地址、目的端口、協議號、應用協議等進行建模分析,在指定時間段內分析出網絡行為基線。通過對數據的實時分析,及時對網絡異常行為告警。

圖2 異常網絡行為分析

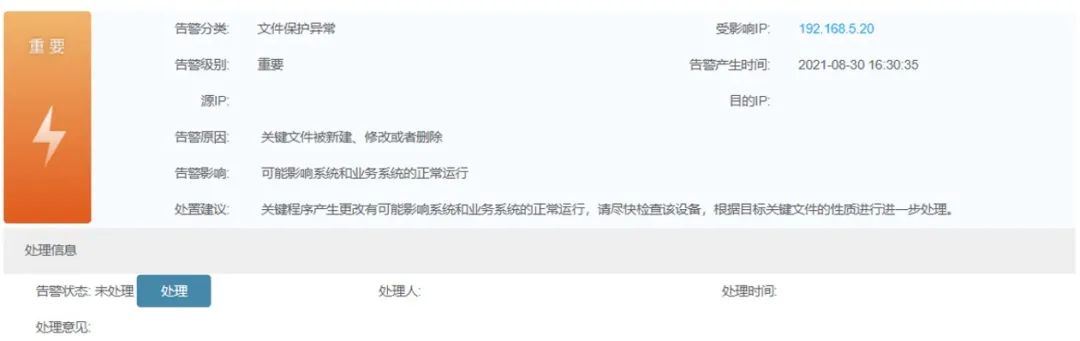

異常程序行為

收集終端應用程序信息,當程序出現異常資源調用、關鍵程序配置文件內容變更、關鍵程序物理位置變化等情況時,及時告警。

圖3 關鍵程序文件變更

非法外設接入

通過收集終端外設接入信息,對外設接入設備、接入設備指紋、拷貝文件的類型等信息建立基準,出現異常及時告警。

非授權訪問

平臺通過收集網絡訪問日志、終端日志,結合業務資產基線和網絡行為基線,發現非授權程序調用、非授權業務請求、非授權違規操作等,并及時產生告警。

非法外聯

平臺通過對終端行為日志和網絡日志分析,發現工控業務內網主機訪問互聯網業務的行為,及時告警。

挖礦場景

工業安全態勢感知平臺通過結合威脅情報數據和流量特征,發現內網失陷主機行為,其類型不限于挖礦病毒、勒索病毒、隱蔽通道、C&C外聯等。

圖4 C&C外聯事件告警

惡意文件分析

工業安全態勢感知平臺對前端流量探針還原的文件進行病毒檢測,其類型不限于.exe、.xml、.xlsx、.doc、.ini、.sh、.jsp、.php等文件,結合文件軌跡,發現可能感染病毒的所有主機并及時告警。

異常登錄操作行為

工業安全態勢感知平臺通過收集終端登錄行為日志,結合用戶行為基線,發現暴力破解、用戶賬號\設備的異常行為。

圖5 暴力破解事件告警

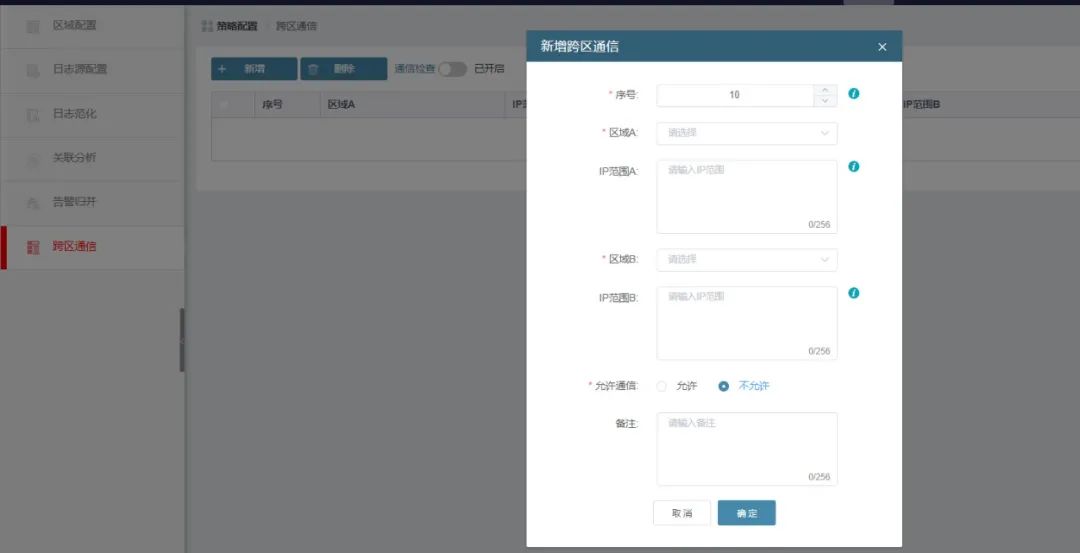

跨區通信

工業安全態勢感知平臺用戶可通過自定義方式靈活定義跨區通信基線,對網絡訪問行為日志進行分析,發現與固化的通信模型不一致,及時產生告警。

圖6 跨區通信規則配置

總結

面對復雜、分散、獨立的事件日志,利用單設備、單事件源分析某一攻擊行為很難保證分析的準確性。工業安全態勢感知大數據平臺,可對分析的源數據統一匯總、泛化,利用豐富的場景化分析模型準確、高效地定位工業控制網絡的安全問題,同時利用大數據可視化技術和多種告警機制建立業務安全監測與預警能力,保障工業生產的穩定性與安全性。