Windows、Linux 紛紛被爆漏洞,黑客可直取 root 權限!

無論是開源還是閉源,沒有絕對安全的操作系統。

一夕間,多款操作系統被爆存在安全漏洞,其中包括開發者最為常用的 Windows 和 Linux 操作系統也未能幸免。有研究人員發現,通過漏洞,黑客或惡意軟件可繞過 Windows 和 Linux 系統的安全限制,并獲得管理員級別的權限,造成設備內部的敏感 / 隱私資源泄露。

Windows 被" 攻破 " ?

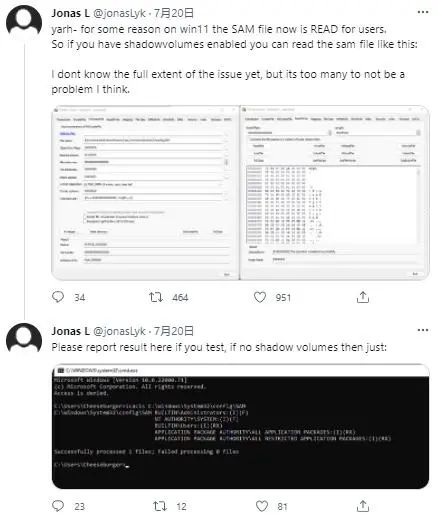

事情要從 7 月 20 日一位名為 Jonas Lykkegaard 發布的一則 Twitter 說起,其在帖子中指出," 由于某種原因,在 Windows 11 上,用戶現在可以讀取 SAM 文件。因此,如果你啟用了 shadowvolumes,就可以像這樣讀取 SAM 文件了。"

在 Windows 系統中,所謂 SAM 文件指的是賬號密碼數據庫文件。當用戶登陸系統時,系統會自動地和 Config 中的 SAM 自動校對,如果登錄的用戶名和密碼與 SAM 文件中加密的數據一致,那么會成功登錄,否則登陸失敗。

因此如果除了管理員之外的任何人有權限訪問到 SAM 文件,相當于他們可以提取到加密的密碼數據,這也意味著他人已經掌握了進入自家大門的一把鑰匙,可以來去自如,甚至可以在易受攻擊的計算機設備上創建一個全新的帳戶。

與此同時,非管理員用戶也可以直接將自己的權限提升到 Windows 中的最高級別 System。然而,不僅是在全新的 Windows 11 預覽版中,有網友發現,在 Windows 10 最新版本里面也發現了同樣的問題。

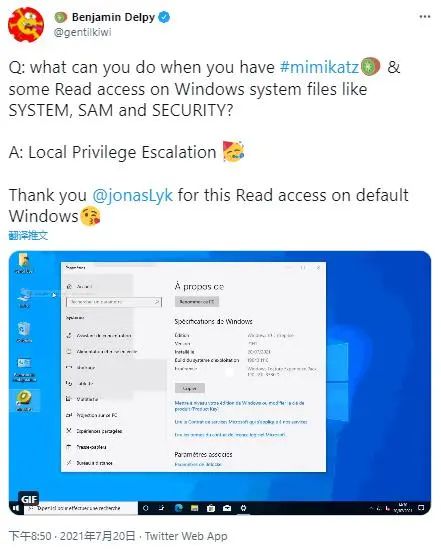

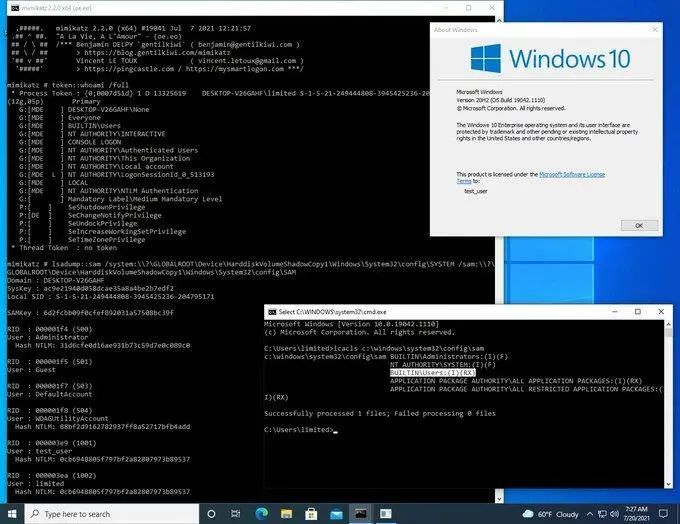

在這一漏洞披露之后,引發不少研究人員的關注,其中 @Benjamin Delpy 還進行了一波演示驗證證實了該漏洞的存在:

在深入研究該漏洞出現的原因時,美國電腦緊急應變小組(US Computer Emergency Readiness Team)表示,從 Windows 10 build 1809 版本開始,非管理用戶被授予訪問 SAM、 SYSTEM 和 SECURITY 注冊表配置單元文件的權限,而由于這一錯誤,本地用戶的系統權限被提升。同時,該漏洞存在于 Volume Shadow 復制服務中,該服務運行操作系統或應用程序在不鎖定文件系統的情況下讓錄制整個磁盤的 " 時間點快照 " 的 Windows 功能被打開。

這一配置錯誤直接導致 Windows 在系統驅動器的卷影副本(VSS)可用的情況下,非管理員用戶可直接讀取 SAM 這些數據庫,同時,更方便黑客:

提取和利用賬戶的哈希密碼;

發現原始的 Windows 安裝密碼;

獲取 DPAP 計算機密碼,可用于解密所有計算機私鑰;

獲得一個電腦機器賬號,可以用來進行白銀票據(silver ticket)攻擊。

簡單來看," 經過本地身份驗證的攻擊者可能能夠實現本地權限提升、偽裝成其他用戶或實現其他與安全相關的影響。" 這可用于借助惡意軟件徹底感染系統、窺探其他用戶等。

也許很多用戶會認為自己的計算機是安全的,但 US Computer Emergency Readiness Team 公告指出," 在某些配置中,VSS 卷影副本可能不能用,但是,只需擁有一個大于 128GB 的系統驅動器,然后執行 Windows 更新或安裝 MSl 即可讓 VSS 卷影副本自動創建。"

當然如果你想檢查一下自己的系統是否有可用的 VSS 卷影副本,可以使用一下命令:

vssadmin list shadows

與此同時,微軟也證實了這一漏洞的存在,該漏洞的 ID 為 CVE-2021-36934,微軟對該安全漏洞的利用評估是 " 有可能被利用 ",并表示(https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-36934):

由于對多個系統文件(包括安全帳戶管理器 ( SAM ) 數據庫)的訪問控制列表 ( ACL ) 過于寬松,因此存在特權提升漏洞。成功利用此漏洞的攻擊者可以使用 SYSTEM 權限運行任意代碼。然后攻擊者可以安裝程序;查看、更改或刪除數據;或創建具有完全用戶權限的新帳戶。

微軟稱當前正在調查受影響的 Windows 版本并致力于修復,在正式的解決方案 / 補丁尚未發布之前,其也提出了兩種臨時的辦法:

一種是限制對 %windir%system32config 內容的訪問。易受攻擊的系統可以為 %windir%system32config 目錄中的文件啟用 ACL 繼承,可以用管理員身份運行以下命令提示符:

icacls %windir%system32config*.* /inheritance:e

一旦針對這些文件更正了 ACL,就必須刪除系統驅動器的任何 VSS 卷影副本,以保護系統免受攻擊。這可以通過以下命令完成,假設你的系統驅動器是 "c:":

vssadmin delete shadows /for=c: /Quiet

通過再次運行 vssadmin list shadows 確認 VSS 卷影副本已被刪除。請注意,依賴現有卷影副本的任何功能(例如系統還原)都不會按預期運行。新創建的卷影副本將包含正確的 ACL,將按預期運行。

另外一種是刪除卷影復制服務 ( VSS ) 卷影副本。

更多操作細節可參考:https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-36934

Linux 也未能幸免

無獨有偶,除了 Windows 被爆有漏洞外,研究人員還在 Linux 內核文件系統中發現了一個 size_t-to-int 類型轉換安全漏洞—— CVE-2021-33909,任何非管理員用戶都可以在易受攻擊的設備上獲得 root 級權限。

發現該漏洞的安全公司 Qualys 團隊研究人員將其稱為 Sequoia,并表示 " 該漏洞存在于 Ubuntu 20.04、Ubuntu 20.10、Ubuntu 21.04、Debian 11 和 Fedora 34 Workstation 的默認安裝中。其他 Linux 發行版可能容易受到攻擊并且可能被利用。"

據悉,2014 年以后的所有 Linux 內核版本都存在這一漏洞,Qualys 指出要想完全修復此漏洞,必須要修補內核,此外,其也提供了一些緩解措施(https://blog.qualys.com/vulnerabilities-threat-research/2021/07/20/sequoia-a-local-privilege-escalation-vulnerability-in-linuxs-filesystem-layer-cve-2021-33909):

將 /proc/sys/kernel/unprivileged_userns_clone 設置為 0,以防止攻擊者在用戶命名空間中掛載長目錄。但是,攻擊者可能會通過 FUSE 掛載一個長目錄,目前不排除有這種可行性,如果攻擊者 FUSE-mount 一個長目錄(超過 8MB),那么 systemd 會耗盡其堆棧,從而導致整個操作崩潰系統。

將 /proc/sys/kernel/unprivileged_bpf_disabled 設置為 1,以防止攻擊者將 eBPF 程序加載到內核中。然而,攻擊者可能會破壞其他 vmalloc ( ) 化的對象(例如,線程堆棧)。