美國 CUI 安全保護體系研究及啟示

摘 要:

工作秘密在保密管理中客觀存在。與具備嚴格的法定性、統一的管理制度規范及標準的國家秘密管理相比,工作秘密管理目前沒有全國性的管理法規和安全管控標準的指導。泄露工作秘密會擾亂工作秩序、影響社會穩定,嚴重時會損害國家利益。美國經過多年發展 形成一套獨立的“受控非密信息”安全保密管控體系,該體系應用較為廣泛,對我國工作秘密管控工作具有一定借鑒意義。從法律法規、管理機制、技術標準方面研究美國“受控非密信息”管控體系,分析其對我國工作秘密管理的啟示。

內容目錄:

1 美國 CUI 管理制度研究

1.1 美國 CUI 法律法規制定歷程

1.2 美國 CUI 管理機構設置

2 美國安全技術標準研究

2.1 美國安全技術標準體系研究

2.2 美國 CUI 安全技術標準分析

3 對我國工作秘密管控的啟示

4 結 語

美國定義了一類受控非密信息(Controlled Unclassified Information,CUI),即“ 由美國政府產生或持有的,或由代表或服務于美國政府的非政府機構接收、持有或產生的聯邦非密信息,需要采取一定的信息安全措施加以防護,并控制其傳遞和使用 。”美國在 CUI 安全管控方面形成了一套獨立且較為成熟的法律法規、管理機制、業務流程規范以及統一的系統安全技術標準。根據我國的法律法規,工作秘密不屬于國家秘密,但也不屬于應公開的政府信息。目前,我國工作秘密管理還沒有制定全國統一的法律法規、管理機制、指導規范、技術標準。美國的 CUI 定義與 我國對工作秘密的描述非常相近。本文研究了美國 CUI 安全管控的法律法規形成、管理機構設置和流程,重點分析了美國CUI 安全管控技術標準體系,希望為進一步加強和完善我國工作秘密的管理制度提供參考和借鑒。

1美國 CUI 管理制度研究

美國作為全球網絡信息技術的發源地,在網絡安全領域的立法也起步最早,數量最多,網絡安全立法框架相對完備。受 2001 年“9·11”等一系列恐怖事件的影響,美國隨即推動制定 CUI 相關法律法規、設立管理機構、細化管理流 程等工作。美國經過 10 余年發展保密管理制度 較為成熟。

1.1 美國 CUI 法律法規制定歷程

2008 年,美國時任總統布什向各部門和機構發布了一份備忘錄“指定和共享受控非機密信息(CUI) ”并成立 CUI 辦公室,由美國國家檔案和記錄管理局(National Archives and Records Administration,NARA)主管。

2010 年,美國 時任總統 奧巴馬 簽署了第 13556 號行政令(EO)“受控非機密信息”,專門對受控非密信息實施管理。該命令要求,聯邦政府各部門必須根據法律法規、政策的要求對 CUI 做好安全防護,按照公開統一的制度規范進行管理 。隨后發布對 CUI 定義的描述。

2012 年,美國國防部在 2012 年新修訂的《信 息安全綱要》手冊的第 4 卷將 CUI 獨立成卷,指導信息的識別與保護,并在“手冊”的第 2 部分給出 CUI 的定義:依據相關法律法規和政府政策,需要保護和控制傳播的非密信息 。將非密信息分成僅供官方使用信息、執法敏感信息、國防部受控非密核信息、限制分發信息等 8 類。

2016 年,《 美 國 聯 邦 法 規》第 32 條 2002 部分“最終條例”(32 CFR Part 2002) 制定 CUI的認定、保護、傳遞、標識、解除控制、處理政策,并對自我審查和監督等方面提出要求,為聯邦執行機構和組織處理、持有、使用、共享、接收 CUI 提供規則保障。“最終條例”為機構處理 CUI 提供了基本遵循和統一范式,為第 13556 號行政令提供實施指南 。

2017 年后,特朗普政府全面提升了 CUI 管控的地位,發布大量新政策、新標準、新指南,擴展了 CUI 的類別與子類別,擴大了 CUI 的管理 范圍。

從法律法規的演進歷程來看,美國 CUI 管 控從 2010 年起正式以總統令方式推進,到 2016 年頒布實施指南僅用了 6 年時間。同時為應對國 際環境的快速變化、信息技術的迅猛發展,特朗 普政府時期大幅提升了對 CUI 項目的重視力度,加強 CUI 的管控力度。我國工作秘密安全管控可借鑒美國 CUI 保護的經驗,形成統一的法律法 規及對應的實施細則, 指導各地開展安全管控。

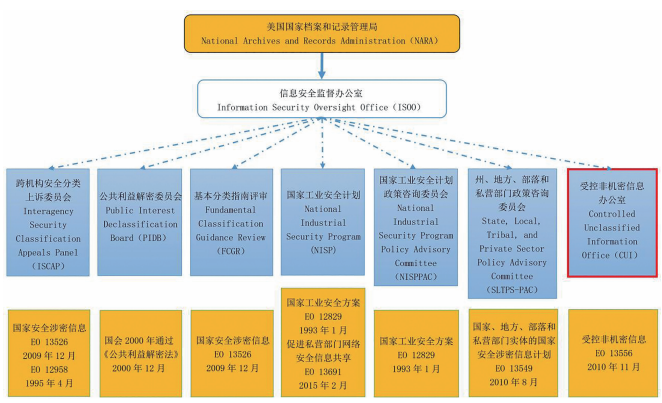

1.2 美國 CUI 管理機構設置

美國設立受控非密信息辦公室(Controlled Unclassified Information Office) 負 責 對 CUI 信息實施綜合管理。如圖 1 所示,該辦公室隸屬于美國國家檔案和記錄管理局下設的信息安全監督辦公室(Information Security Oversight Office, ISOO) ,是 ISOO 中一個獨立的機構。受控非密信息辦公室下設登記處(CUI Registry),為受 控非密信息的政策制定和實踐操作提供指導 。在美國安全保密制度運行過程中,ISOO 是一個非常重要的部門,其下設 7 個機構,分別涉及 國家秘密、國家工業安全、國家地方私營部門的國家保密安全計劃、受控非密信息等保密安全制度的運作和執行。ISOO 的 CUI 制度法律依據來源于第 13556 號行政令,并將相關法律法規、政策的保護要求匯總,提供統一的執行指導。

圖 1 CUI 管理機構設置

ISOO 分為 3 類人員:分類管理人員、業務 人員和 CUI 人員。CUI 人員負責制定標準化的 CUI 政策和程序,通過有效的數據訪問和控制措 施適當保護敏感信息。從機構設置來看,美國 CUI 管理與國家秘密管理均隸屬 ISOO,但是分屬于不同的分支機構;CUI 管理人員與國家秘密 管理人員分設。

1.3 美國 CUI 管理流程

ISOO 對 CUI 的認定、標識、保護、傳播、 解除控制、處理政策做出規范,并對自我審查 和監督等提出要求。事項范圍是 CUI 認定、標 識的基礎。截至目前, ISOO 公布公共事項主類 20 個、子類 125 個。公共事項主類包括關鍵基礎設施、防御、執法、核、專利等,其中,以 關鍵基礎設施為例的事項子類包括信息系統漏 洞信息、關鍵能源基礎設施信息、通用關鍵基 礎設施信息、化學—恐怖主義脆弱性信息、有毒物等 。該分類為 CUI 的認定和標識提供了標準化的依據。

不管信息由哪個機構產生,只要需要保護和傳播控制,均需在 CUI 辦公室設立的網上登記處進行登記,每一類事項范圍登記表由類目名稱、類目描述、控制標識、保護與傳播的授權、保護標準、解除控制等部分組成。登記表中對 CUI 設立了保護等級,以防信息非授權竊取或疏忽泄露;設定了傳遞控制等級,以限制信息的傳播范圍,包括禁止對外傳播、僅限聯邦雇員、僅限聯邦雇員和承包商、不得向承包商傳播、 傳播清單受控制、僅授權向某些國民發布以及僅顯示等 。

ISOO 根據 CUI 注冊表對機構的 CUI 保護措施進行審查、評估、監督,確保其符合保護要求。

美國在 CUI 管理實施階段建立了完整的管理流程,尤其是明確了受控非密事項的分類和 標識,為我國工作秘密的確定及管理范圍提供了很好的參考依據。細化的 CUI 保護等級及傳遞控制等級,為工作秘密的差異化管理提供參考。

2美國安全技術標準研究

美國的網絡安全標準研究體系完整、覆蓋 全面、可實施性強。經過 10 年規劃,美國理清 了網絡安全標準發展的脈絡,明確了標準制定的路線圖,建立了一套科學合理、分類規范、層次清晰的網絡安全標準體系架構。其核心基線標準 NIST SP 800-53《信息系統和組織的安全 和隱私控制》為所有信息系統提供了一個綜合 詳細的安全控制目錄,并描述了如何通過裁剪 方法,針對某一具體系統制定安全控制集的過程。標準的控制項更加靈活,可操作性強。下 面分別從 CUI 安全技術標準在美國安全技術標 準體系中的位置,CUI 安全技術標準基于核心基 線標準 NIST SP 800-53 所進行的裁剪,對 CUI 安全技術標準進行分析。

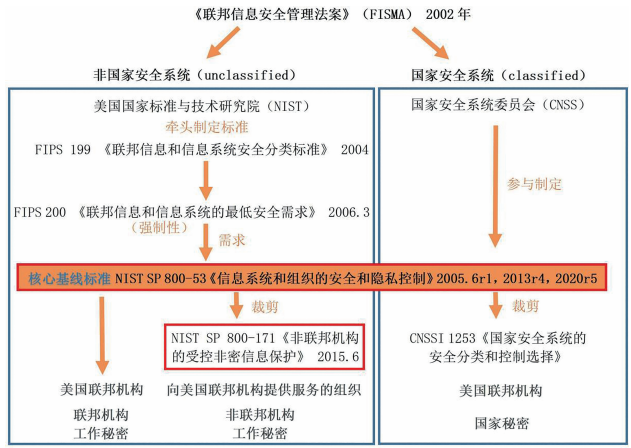

2.1 美國安全技術標準體系研究

1965 年,美國頒布公共法《布魯克斯法案》(Pub.L.No.89-306), 隨 即 美 國 商 務部國家標準局(National Bureau of Standards,NBS)啟動安全領域標準的制定活動。經過多年的發展,美國安全領域技術標準體系性強,如圖 2所示。

圖 2 美國安全技術標準體系

近代的安全領域標準來源于 2002 年美國頒布的《聯邦信息安全管理法案》,該法涉及的 信息安全范圍涵蓋非國家秘密和國家秘密兩部分,授權美國國家標準與技術研究院(National Institute of Standards and Technology,NIST)牽頭制定非國家秘密的信息系統安全技術標準,國家安全系統委員會(Committee on National Security Systems, CNSS)制定涉及國家秘密的信息系統安全技術標準。

對于非國家秘密的信息系統安全技術標準,NIST 分別 于 2004 年 和 2006 年先 后 發 布 FIPS 199《聯邦信息和信息系統安全分類》標準和FIPS 200《聯邦信息和信息系統的最低安全需求》 標準。其中,FIPS 200 為強制性標準,除聯邦政 府機構外,NIST還鼓勵組成美國關鍵基礎設施的州、地方和部落政府以及私營部門組織酌情考慮使用本標準。聯邦信息處理標準(Federal Information Processing Standards,FIPS)定位是美國聯邦計算機系統標準和指南方面的官方出版物,主要規定總體或高層次的要求,版本比較穩定、數量少。為滿足執行 FIPS 所需的技術、管理和操作等各領域的標準化要求,NIST 制定NIST 特殊出版物(NIST SP)系列規范,SP 800 系列標準為了適應現實信息安全環境的多變和 快變性,出版物相對變化比較快,標準化成果的數量比較多。NIST SP 800-53《信息系統和組 織的安全和隱私控制》是聯邦信息系統安全體系的核心基線標準,在制定之初國防和情報部門一起參與起草工作,目的是希望能夠同時反映國家安全系統的安全要求。2015 年 6 月,CUI 安全技術標準 NIST SP 800-171《非聯邦系統和組織中的受控非機密信息保護》第一版發布,與CUI管理實施指南 32 CFR Part 2002 屬于同一時期發布。從名稱上來看,其主體強調非聯邦機構,認為 CUI 無論是否屬于聯邦系統,只要具有相同的價值就需要同等保護,實際上擴大了 CUI 的保護范圍。

美國涉及國家秘密信息系統安全標準 CNSSI 1253《國家安全系統的安全分類和控制選擇》 是在NIST SP 800-53 標準基礎上裁剪形成的,刪除 NIST SP 800-53 中不適用于國家安全系統的控制項,以減少建設時間和成本,疊加了保密特殊屬性,如信息聚合效應、系統所處環境、用戶屬性等。

許多美國組織選擇 NIST 框架,因為它們向 聯邦機構提供服務時,必須遵守 CUI 的安全技術標 準 NIST SP 800-171,該 標 準 是 在 NIST SP 800-53 基礎上裁 剪 而 來。美國NIST SP 800 安 全標準體系比歐洲國際標準化組織的 ISO 27002 安全標準體系更為全面,它包含了選擇控制和 NIST SP 800-53A《信息系統和組織的安全評估 和隱私控制》。NIST SP 800-53 具有詳細的基本控制要求和增強控制要求,機構可以直接利用其制定安全計劃。

2.2 美國 CUI 安全技術標準分析

美國安全技術標準是一個大而全的體系,為了能夠適用于各種系統,增強對 CUI 的安全管控,通過對核心標準 NIST SP 800-53 進行裁剪,形成了適用于 CUI 的 NIST SP 800-171 安全技術標準。在安全技術體系 NIST SP 800-53B《信息系統和組織的控制基線》中詳細描述了裁剪標準的過程,并將安全控制大類的裁剪標準定義為 NCO(與 CUI 保密事項的保護無直接關系)、FED(只有聯邦屬性,是聯邦政府的主要責任)、NFO(非聯邦組織已經滿足的非特定安全要求)、CUI(CUI 基本或派生安全需求,可在安全控制、控制增強中找到的特定要求)。

NIST SP 800-171 安全技術標準利用以上裁剪標準,將 NIST SP 800-53r4 的 17 類安全控制裁剪為 14 類,應用 NCO 標準裁剪掉應急規劃安全控制類,應用NFO 標準裁剪掉規劃、系統和服務采購安全控制類。具體內容如圖 3 所示。在NIST SP 800-171 標準中還刪除了各 個安全控制類別中的策略制定要求,以降低管理復雜度。

圖 3 CUI 技術標準安全控制類別

NIST SP 800-171 針對關鍵過程或高價值資產提出系統和通信保護、系統和信息完整性、 風險評估、人員安全、意識和培訓、事件響應 能力 6 個安全控制類別的增強要求,以重點保護 CUI 的保密性、完整性、可用性。

同時,美國機構在建立某一具體信息系統的安全管控措施時可以根據 NIST SP 800-53B標準要求,對NIST SP 800-171 安全標準基線清單的控制項進行裁剪,既符合安全要求又降低信息系統安全措施成本。具體裁剪過程包括5 個步驟:標志公共控制、考慮作用域、選擇補償控制、賦值和補充基線控制 。其中,標志公共控制是指當機構具有多個系統時,為節約系統的安全措施成本,每個系統須滿足人員安全保密意識培訓、應急事件響應、安全物理環境等安全要求,指定人力資源、安保等部門進行總體協調的過程;考慮作用域是指當安全標準基線中的某些控制項不涉及某些專業或 領域時,可對該控制項進行刪除的裁剪操作,刪除時需說明原因;選擇 補償 控制是指 當安全標準基線中的某些控制項由于實施環境的不具備或 者實 施成 本過高而無法落地 時,可對該控制 項進行替換的裁剪 操作,但需要說明替換后的控制項可以達到同等的安全效果;賦值是指對安全基線標準條款要求“賦值” 或“選擇”的具體化過程,例如對于密碼修改時間,不同應用的修改時間由于其重要性不同而選 擇不同的賦值;補充 基線控制是指專業或領域為了提升安全性、應對高級持續攻擊或處理高度敏感信息,對安全標準基線要求進行補充的裁剪操作。

利用安全標準基線清單與裁剪相結合的方式,可以靈活制定具體系統的安全管控體系,滿足多種信息系統的安全要求,使用范圍非常 廣泛。我國工作秘密管控同樣具有業務種類多,場景復雜的特點,可以借鑒美國 CUI 安全管控 體系建立面向多業務多場景的技術標準。但是在機構具體信息系統安全體系建立時,還需要一套相對完整的安全標準體系裁剪咨詢、系統安全評估方法、標準化自動化的安全評估工具 配合安全舉措的落地實施,保證工作秘密受到 相應保護。

3對我國工作秘密管控的啟示

《中華人民共和國公務員法》第 14 條規定 公務員應當履行“(五)保守國家秘密和工作秘密”的義務,中華人民共和國政府信息公 開條例》第 5 條要求“行政機關公開政府信息,應當堅持以公開為常態、不公開為例外,遵循 公正、公平、合法、便民的原則”。從以上法律法規的描述看,工作秘密不屬于國家秘密,也不屬于應公開的政府信息。

當前,我國在法律層面尚未明確工作秘密的內涵和外延。在相關研究分析中,對工作秘 密主要有以下 4 種表述方式:一是工作秘密是機 關單位在公務活動和內部管理中產生的事項和信息,一旦泄露便會影響管理職能的正常行使,直接干擾機關單位的工作秩序。二是工作秘密是各級國家機關在其公務活動和內部管理中產生的 不屬于國家秘密而又不宜對外公開的事項 。三 是各級國家機關、授權單位為了保障其職權的正當行使,依據簡易程序確定并在一定時間內只限一定范圍人員知悉的工作事項。四是機關、單位在公務活動和內部管理中產生的,一旦泄露會直接干擾機關、單位正常工作秩序,影響正常行使管理職能,在一定時間內不宜對外公開的事項和信息 。總體來看,工作秘密來源于國家機關、法律法規授權的行政主體及提供公共服務的企事業單位的公務活動和內部管理事項。

我國工作秘密管理還沒有形成全國統一的法律法規、管理機制、指導規范、技術標準。工作秘密管理由各級機關單位自行確定,機關單位從工作慣例、業務需要出發,各自確定工 作秘密管理體制、方法和措施,沒有明確的技術標準。對工作秘密過度保護會妨礙正常政府信息公開、降低機關效能、影響公共利益。在當前互聯網、大數據等技術極度發達的信息化時代,信息傳播和擴散速度快,工作秘密泄露 可能在較大范圍內對工作秩序造成嚴重影響;大量非密、敏感的信息碎片經大數據及數據挖掘技術聚合、疊加形成影響國家安全、損害國家利益的涉密信息。

我國工作秘密管理可以參考美國經驗,將工作秘密管理機構納入國家秘密安全保密機構 中統一部署,形成相對獨立的部門和管理制度,既可以維護國家秘密的權威性,又可以在降低工作秘密保護成本,便利信息資源利用的同時維護國家安全。

我國等保 2.0 的核心標準 GB/T 22239—2019 《信息安全技術網絡安全等級保護基本要求》 的制定將 NIST SP 800-53 作為參考。我國在制定工作秘密安全技術標準時也可參考美國經驗,將現有等級保護和分級保護標準作為基線標準,通過裁剪方法形成適用于工作秘密保護的標準。

4結 語

美國信息技術發展在全球范圍名列前茅,遇到的安全挑戰也由來已久,近些年尤其重視CUI 安全管控體系的建立和完善。我國的工作秘密與美國 CUI 存在較強的相似性,工作秘密安全管控可以借鑒美國,制定全國性法律法規,界定其內涵與外延,推出統一性的法規政策指 導法律執行。國家秘密管理機構設立獨立的管 理部門對工作秘密進行管控,建立從工作秘密 識別、標識、監督、審查、解除的全生命周期管理流程。為應對工作秘密多業務、多場景特點, 可借鑒美國安全技術標準體系,明確量化工作秘密涉及范圍,對工作秘密進行分級分類,利用裁剪方法制定適應具體系統的安全技術措施,通過具備資質的專業安全機構開展系統安全體系建立、安全性評估的咨詢工作,保證工作秘密切實得到保護。

引用本文:趙墨穎 , 劉克清 , 周俊 , 等 . 美國 CUI 安全保護體系研究及啟示 [J]. 信息安全與通信保密 ,2022(1):89-97.

趙墨穎,女,碩士,工程師,主要研究方向為網絡安全管控體系;

劉克清,女,碩士,高級工程師,主要研究方向為網絡安全保護制度;

周俊,男,學士,教授級高級工程師,主要研究方向為網絡優化、網絡管理;

靳侃侃,男,學士,工程師,主要研究方向為網絡安全產品開發;

陳瑋健,學士,工程師,主要研究方向為網絡優化、網絡管理。