網絡安全網格架構(CSMA)分析

RSA2022大會以“Transform(轉型)”為主題,準確概括了近幾年生活、工作、科技等方面的巨大變化。新冠疫情的爆發更深遠地影響了人們的生活和辦公方式,更多人開始在網上購物,更多企業選擇讓員工居家遠程辦公。為滿足人們生活、工作方式的改變,企業紛紛開啟了數字化轉型的征程,例如將更多業務遷移到公有云上,更多采用SaaS化服務等。數字化轉型為企業帶來了更加先進的生產力,使企業獲得了更加可觀的盈收。但同時企業的資產變得無處不在,業務的訪問場所變得捉摸不定。傳統網絡邊界被徹底打破,攻擊面也隨之擴大,傳統以網絡邊界為主要防護目標的解決方案已經不能應對新的安全防護需求。因此,網絡安全架構也勢必要尋求改變。

在2022RSA大會上就出現了大量關于安全策略和架構(SecurityPolicy & Architecture)的議題,以及檢測與響應的自驅技術“The Journey to The Self-Driving SOC”等。這些議題的共同目標是“應變”,它們都在尋找一種廣泛的、集成的、自動的、開放生態的新安全技術架構,來應對當前數字化轉型形勢下網絡安全、云安全、應用安全、數據安全等領域所面對的巨大挑戰。我們發現Gartner在2022年十二大重要戰略技術趨勢報告中提出的CSMA(Cyber Security Mesh Architecture,網絡安全網格架構)剛好能完美地契合這一需求。

一

CSMA架構分析

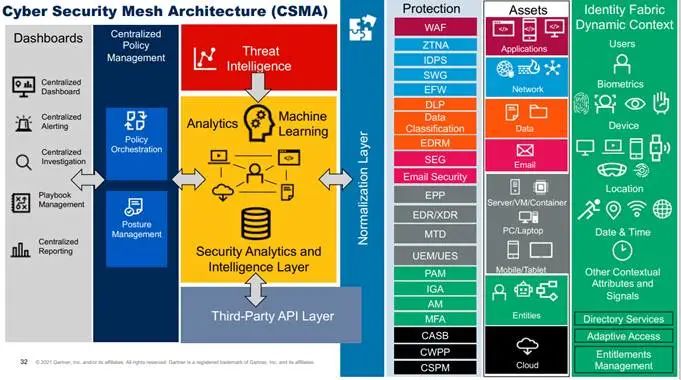

Gartner在其報告中定義CSMA是一種“現代化的安全方法,能夠在需要的地方部署一致性的控制能力,以一種緊密集成、可擴展、高度靈活,并富有彈性/韌性的方式,通過提供支持服務層(整合策略管理、控制臺安全情報和身份矩陣)來讓安全工具之間能夠協作而不是各自為戰。能夠讓任何用戶和設備可以安全地訪問或使用數字化資產,無關乎其所在的物理位置。”其中,Mesh的主要意義旨在打破傳統安全產品豎井式、孤島式的技術架構和部署形式,將各種各樣的安全設備通過一張相互聯通、相互協作的網絡有機聯系在一起,從而形成一套高可擴展性、高靈活性、高彈性、強韌性的網絡安全網格架構。CSMA的這些特性要求正是解決混合業務部署場景下網絡安全的必要特性,是應對多云/混合云安全、云地一體化、跨域安全分析、多種安全產品能力整合方面安全挑戰的萬能鑰匙。

圖1 Gartner CSMA總體框架

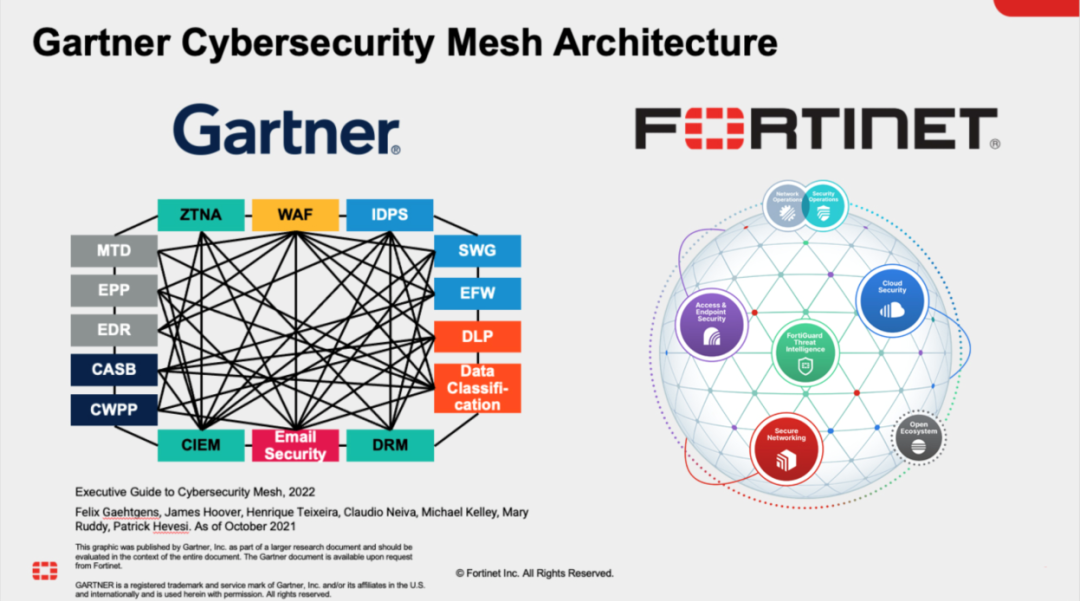

CSMA的概念一經提出,就在業內獲得了極大反響,一些安全廠商便積極響應并迅速推出了符合CSMA理念的安全產品或解決方案。例如,近些年在云安全領域頗有建樹的老牌安全組織Fortinet,就推出了“Fortinet Security Fabric”安全架構,并宣稱是CSMA的最佳范式,而從Fortinet的框架圖來看也確實與CSMA框架非常吻合。

圖2 Fortinet Security Fabric與CSMA

No.1

統一的策略和態勢管理

Gartner認為CSMA可以“將統一的策略轉換為各個安全工具的本地配置結構,或者作為一種更高級的替代方案來提供動態運行時的授權服務,以確保IT團隊能夠更有效地識別合規風險和錯誤配置問題。”

將此部分作為論述的第一部分,是因為我們認為它是實現CSMA的首要基礎。

統一的安全策略管理是客戶安全需求的最直接表達,它無關安全設備類型、安全廠商類型、資產或網絡的位置。一個成熟的網絡架構,應該具備一個強大的策略編排器,能夠根據客戶輸入的統一安全策略,結合統一的資產和身份管理進行對應安全資源、安全策略及業務流量的引流編排。為客戶在正確的位置、為正確的用戶部署滿足其安全和權限策略。統一的安全策略最終將會被轉換為具體網絡位置、具體單體設備可以處理的形式并下發。

而統一的態勢管理則是根據不同位置、不同類型安全工具所產生的安全數據,結合安全知識庫、安全威脅情報等綜合分析而得。它不僅可以為安全運營人員提供統一的安全態勢信息,同時也可以結合SOAR等自動化編排技術,為企業提供自動、智能且持續的安全編排和響應,使企業的業務和資產始終保持在安全的運營狀態。

No.2

安全分析和情報

CSMA可以對大量數據進行集中式的實時收集、合并和分析,通過結合來自不同安全工具的數據和攻防經驗,來進行威脅分析并觸發適當的響應。這將極大改善企業的風險分析能力和威脅響應時間,并有效減少攻擊。

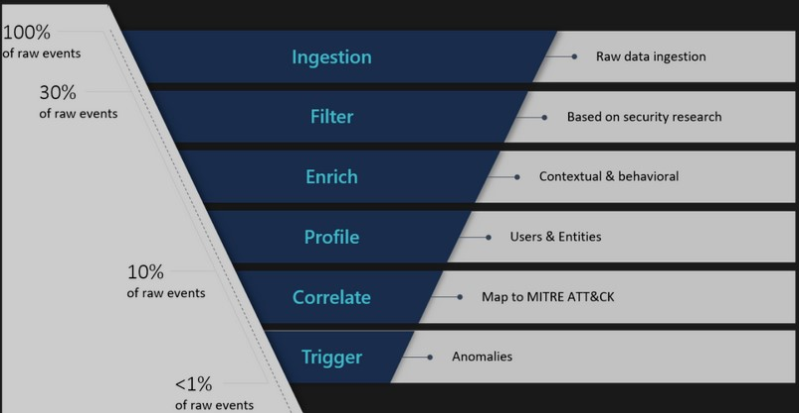

具體說來,需要將企業部署的各種安全設備、安全探針等安全工具所產生的運行日志、安全日志進行歸一化、范式化處理,然后結合ATT&CK模型、威脅情報等手段將安全日志分層提取、歸并,最后形成高精度的安全事件并自動處置。

圖3是Azure對原始日志的歸并分層方式,可以看到經過處理后只有小于1%的原始日志最終會發出告警。

圖3 Azure事件過濾

No.3

統一的儀表盤

CSMA可以為整個安全生態系統提供一個復合視圖,使安全團隊能夠更快速、更有效地響應安全事件,以便部署適當的響應。

儀表盤是安全運營的重要功能,可為相關人員提供安全態勢的直觀展示,有效提高安全運營人員的工作效率。統一的安全分析是實現統一儀表盤的基礎,儀表盤是安全分析結果的直觀表達,兩者相輔相成。相關安全數據歸一化后,通過豐富的統計方法和可視化方法最終形成整合儀表盤。

No.4

分布式身份結構

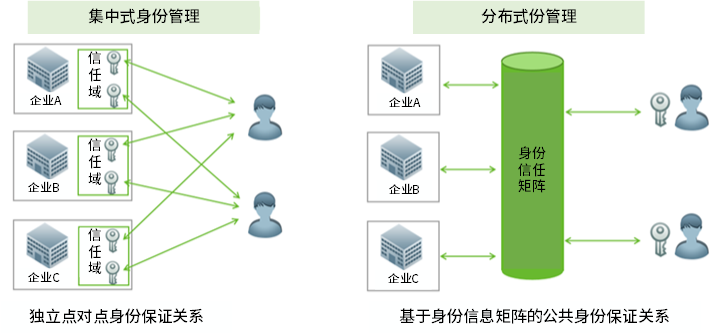

在云的場景中,身份管理始終是安全的最大隱患之一,尤其是在多云、混合云場景下,基礎設施的異構性、離散型使得身份管理更加困難。云的大規模和多樣性、云上資源的短生命周期、跨云缺乏一致性和標準、特殊權限過多等,使傳統的IAM解決方案很難勝任。為解決云上身份認證管理的挑戰,我們需要借助分布式企業身份管理來一致地管理企業運行在多個云上應用程序的身份和訪問,從而集成不同云平臺和預部署系統的身份豎井,以便在多個云平臺上執行一致的權限策略。

CSMA的分布式身份結構(Distributed Identify Fabric)基礎層可以提供目錄服務、自適應訪問、去中心化身份管理、身份證明和授權管理等功能,從而解決傳統應用的身份鎖定問題,消除多云環境帶來的碎片化和豎井等身份管理問題。

圖4 STRATA公司提供的Maverics分布式身份編排構架(圖片來源于官網)

二

綠盟科技CSMA實踐

綠盟科技在云安全市場深耕多年,深入理解客戶安全需求,并對現有優勢產品和方案進行持續提煉、整合和升華,形成了一套統一、自動、開放的云安全運營中心,廣泛適配公/私有云、混合云、多云、云原生等場景。綠盟云安全運營中心可通過全局的安全策略編排、統一的安全事件分析和情報管理、統一的安全態勢儀表盤及基于CIEM的多云權限管理架構,實現數字化轉型大趨勢下多云、混合云場景下的網絡安全防護需求。其架構理念與Gartner提出的CSMA架構理念不謀而合。

No.1

綠盟云安全資源池

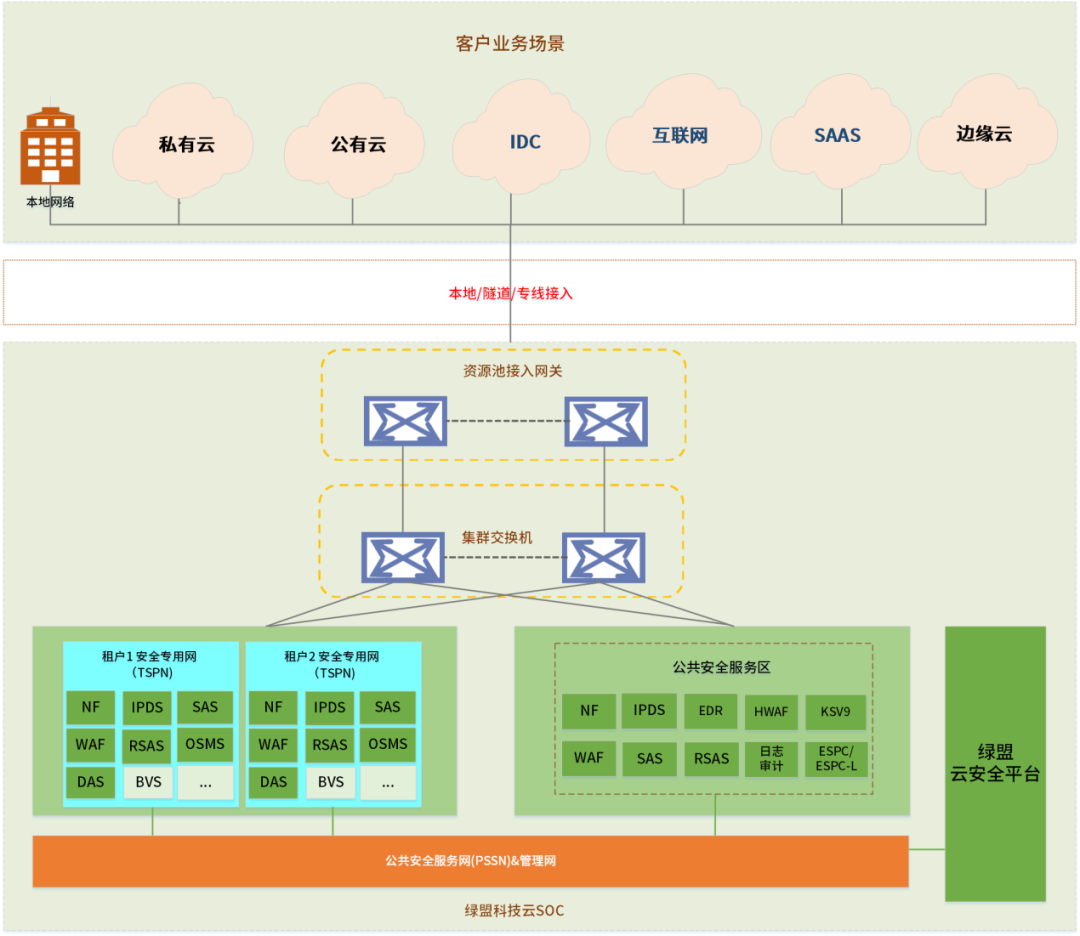

綠盟云安全資源池提供廣泛的安全能力接入,包括安全能力的多樣性、部署位置的廣泛性。其中:

1、基于綠盟云平臺為客戶提供SaaS化安全服務,讓客戶可以像獲取水、電一樣方便地獲得所需的安全服務,例如WebSafe、云WAF、SASE等安全服務。通過DNS/SDWAN引流的方式將流量牽引到部署在云上的安全資源池,快速實現業務的開通部署,客戶無需為安全服務提供基礎設施,有效減少了安全投入成本和運營成本。

2、在政務云、行業云客戶場景中,客戶更希望能夠為其私有云平臺提供個性化的安全服務,并實現安全增值。在此場景下,安全資源池通常選擇本地化部署,通過對接云出口路由器實現按需的流量牽引,并提供基于服務功能鏈和軟件定義的安全服務功能靈活編排和調度。

3、在公有云/多云場景下,綠盟云安全運營中心除提供SaaS的安全服務外,還可以將下一代防火墻、堡壘機、數據庫審計等安全設備以虛擬機的形式部署到租戶的VPC內。

4、綠盟云安全運營中心還支持納管客戶云本地部署的安全設備,包括存量設備的利舊,從而實現云地協同,為客戶提供云上、云下統一的安全配置及風險態勢管理。

客戶的安全設備無論是部署在公有云、私有云、IDC還是本地網絡,綠盟云安全運營中心都可以將這些云上、云下安全設備或安全服務進行集中納管,并通過統一的安全策略編排來實現客戶多云環境下安全配置的一致性,減少配置錯誤。結合統一的安全分析和安全態勢管理,以及自動化的安全編排響應能力,持續為客戶的多云環境提供安全服務,從而大大提高安全運營效率。

圖5 綠盟云安全網絡安全風格架構

No.2

統一的策略編排

綠盟云安全產品通過統一的安全控制器實現對安全資源的統一管理,并將不同類型、廠商的安全設備API,通過插件化架構抽象為標準的北向服務化API對上層提供服務。

北向服務接口實現了包含NIST的IPDRR、綠盟科技標準互操作接口等多套通用標準接口規范,提供了良好的系統開放性,利于與第三方系統協同構建全面的安全生態體系,同時也保留了未來擴展空間。

南向同樣對各安全原子能力進行抽象建模,屏蔽不同廠商、不同設備之間的差異,形成統一的安全能力控制面接口,有利于編排控制層對安全能力的統一高度編排。同時,南向為不同設備提供對應的適配插件,將抽象的原子能力控制策略轉換為設備具體的安全策略或指令,提供了非常便捷的異構安全能力接入能力,從而保障平臺在安全能力接入層面的生態開放性。

圖6 綠盟云安全運營中心分層架構

No.3

安全分析和統一態勢管理

目前綠盟云安全產品在架構上實現了統一的安全大數據分析中心,可以對接包含綠盟科技自身在內的多廠商安全產品日志、云平臺日志、業務日志等,并實現歸一化處理,可結合資產信息、威脅情報等對歸一化日志進行信息增強。通過綠盟科技自研的威脅感知、用戶行為分析等多種安全分析引擎進行分層分析提取出高精度安全事件,支撐高效的安全運營。

借助綠盟云安全產品統一安全大數據分析中心組件的態勢感知特性,客戶可以實現統一的安全整合儀表盤,內容包含:攻擊類型統計、網絡安全分析、綜合風險統計指數、安全事件發生趨勢、源目的攻擊統計等多維度安全可視化統計。

圖7 綠盟云安全產品綜合風險態勢儀表盤

No.4

分布式身份安全

最近Gartner的CIEM(Cloud Infrastructure Entitlements Management)方案被越來越多的提及,方案旨在打通多云間的認證授權管理,保障用戶使用云基礎設施和服務時的最低權限訪問原則,幫助企業抵御數據泄露、惡意攻擊及過多云權限帶來的其他風險。

為解決傳統應用的身份鎖定問題,消除多云環境帶來的碎片化和豎井等身份管理問題,綠盟科技依據CIEM架構,推出了相應的去集中化身份安全解決方案。方案集成多云管理特性,在實現多云資產權限集中管理的同時,落地并實踐了CIEM。能夠對當前國內主流公有云的租戶云基礎設施訪問進行統一管理,并在整個單云和多云環境中建立最低權限訪問。為IT和安全組織提供對云權限的精細化控制,以及對權限的完全可見性,并通過識別和刪除過多的權限,幫助企業增強安全性、降低風險并加速云原生應用程序和服務的應用。

圖8 分布式身份管理

在云安全領域,CSMA將是不可阻擋的趨勢。而各云安全廠商其實都準備走上或已經走在CSMA這條路線上,只是還沒有與CSMA直接對標。云上安全首先需要依托于統一的安全大腦,也同樣需要具有靈活性、韌性、可擴展的安全編排能力,這正是CSMA的精髓。未來,綠盟科技將憑借多年的技術和產品積累,結合CSMA架構的先進理念,繼續在云安全領域進行探索和創新,應對不斷變化的網絡安全挑戰,為數字化轉型時代背景下的網絡業務保駕護航。