保險投保系統密碼應用方案研究與設計

摘 要:

當前,信息化管理廣泛應用到生活中的各個場景,線上投保已成為保險行業的一大主流趨勢。由于線上投保系統常常涉及用戶的賬戶信息、交易信息等敏感數據,因此在系統設計階段就應考慮如何保障用戶信息安全,而密碼技術正是保護系統信息安全的重要手段。針對保險投保系統的密碼應用方案進行研究,結合投保系統的特點,從投保系統的密碼應用需求出發,分析現行系統的密碼應用現狀,并根據相關法規和標準對信息系統的密碼應用技術要求提出了一個新的技術方案。

內容目錄:

1 投保系統密碼應用需求分析

1.1 物理和環境安全

1.2 網絡和通信安全

1.3 設備和計算安全

1.4 應用和數據安全

1.5 密鑰管理

2 現行投保系統密碼應用現狀

2.1 物理和環境安全密碼應用現狀

2.2 網絡和通信安全密碼應用現狀

2.3 設備和計算安全密碼應用現狀

2.4 應用和數據安全密碼應用現狀

3 投保系統密碼應用總體設計

3.1 設計目標

3.2 設計原則

3.3 總體框架設計

3.4 密碼應用總體部署方案

3.4.1 物理和環境安全

3.4.2 網絡和通信安全

3.4.3 設備和計算安全

3.4.4 應用和數據安全

3.5 改進建議

隨著信息時代的到來,計算機在各行各業的運用已經得到了普及,原始的手工記錄方式已經被社會淘汰,信息化管理應運而生。保險行業也不例外,在線投保有著超越時空限制性、便捷性、自由性等特點,每年的在線投保交易增長量幾乎呈直線上升狀態,這是因為網上投保的方便快捷以及規范安全使得人們對它信賴有加。投保系統實現了公共資源交易平臺與電子保單業務的對接,它的核心功能上承保險公共資源交易平臺,下接保險公司系統,實現了包括保單申請、信息確認、保單下載、發票申請 / 下載、退費、理賠等功能,然而此過程中所涉及的眾多敏感數據吸引了網絡攻擊者的目光,投保系統的信息安全顯得尤為重要。而在 2015 年,檢測中發現約 20 家互聯網保險機構存在信息泄露的安全隱患 。

中共中央辦公廳和國務院辦公廳印發的《金融和重要領域密碼應用與創新發展工作規劃(2018—2022 年)》的通知中明確說明,金融和基礎信息網絡、重要信息系統、重要工業控制系統及面向社會服務的政務信息系統等重要領域的網絡安全,事關國家政治安全、經濟安全、文化安全、社會安全和生態安全。近年來,網絡與信息安全事故頻發,網絡安全已成為海、陸、空、天以外的第五主權空間。而密碼技術正是保障網絡安全的核心技術和基礎支撐,習近平主席指出:“安全是發展的前提,發展是安全的保障,安全和發展要同步推進。”密碼在數據加密、身份鑒別、訪問控制等方面發揮著難以替代的重要作用。

同時,GB/T 22239—2019《信息安全技術網絡安全等級保護基本要求》、GB/T 25070—2019《信息安全技術網絡安全等級保護安全設計技術要求》、GB/T 39786—2021《信息安全技術信息系統密碼應用基本要求》中也針對不同安全保護等級的信息系統,從物理和環境、網絡和通信、應用和數據、安全管理制度等多個層面提出了相應的密碼應用技術要求。

在信息安全管理標準 BS7799 中,信息安全管理采用“計劃(Plan)—實施(Do)—檢查(Check)—改進(Action)”循環,即 PDCA 管理循環保證管理體系持續改進 。同樣,密碼應用管理過程應遵循信息安全管理科學規律,采用“計劃—實施—檢查—改進”循環,以保證密碼應用管理體系的持續改進。在計劃(Plan)階段,應詳細梳理分析信息系統所包含的網絡平臺、應用系統和數據資源的信息保護需求,定義密碼應用安全需求,設計密碼應用總體架構和詳細方案,也就是設計出具體的密碼應用方案,包括擬使用的密碼組件、密碼產品、協議、服務等密碼支撐資源。

根據《商用密碼應用安全性評估管理辦法》的要求,在信息系統規劃階段,信息系統責任方應當依據密碼技術標準,制訂密碼應用方案,組織專家或委托具有相關資質的測評機構進行評估。對密碼應用方案的評估是保證計劃(Plan)階段有效性(密碼應用方案的合理性)的必要手段,密碼應用方案經過評估或者整改通過后,可進入系統建設階段,也就是信息安全管理的實施(Do)階段。

本文對投保系統進行密碼應用需求分析,設計并評審密碼應用方案,健全了投保信息系統網絡安全保障體系,完善了密碼基礎設施,提升了密碼管理水平,推進了密碼在投保系統的身份認證、安全隔離、信息加密、信息數據保護等方面的應用,保證信息系統的安全應用,解決數據存儲、網絡傳輸、身份認證、數據完整性等安全問題。

1

投保系統密碼應用需求分析

1.1 物理和環境安全

為保障投保系統重要資產安全,投保系統需采用能夠正確識別進入且記住重要區域人員的視頻記錄數據和電子門禁系統數據的密碼技術。

1.2 網絡和通信安全

網絡和通信安全層主要關注網絡通信信道,投保系統的重要數據可能在通信過程中泄露或被篡改,造成安全風險,應采用密碼技術保障網絡和通信安全層的通信數據完整性和機密性。

1.3 設備和計算安全

設備和計算安全層主要關注支撐投保系統運行的服務器、操作系統及數據庫等基礎設備,面臨的安全威脅主要來自系統內部,如內部人員對上述設備的非授權管理或數據篡改。為防止以上威脅發生,應采用密碼技術保障設備和計算安全層的遠程管理通道安全、系統訪問控制信息完整性和日記記錄完整性。

1.4 應用和數據安全

應用和數據安全層主要關注投保系統傳輸和存儲的應用數據安全,重要數據的安全保護主要也在該層面實現。由于涉及的應用數據中包含重要數據,易被竊聽、篡改等,對數據的機密性、完整性、操作的不可否認性等都有很高的安全需求,故要求系統在應用和數據安全層應具備身份認證、數據加密、數據防篡改等安全機制,投保系統責任單位應采用密碼技術實現這些安全機制。

1.5 密鑰管理

密鑰管理也是密碼應用方案的組成部分。如果公鑰被篡改,那么攻擊者就可以偽造數字簽名 [5],從而產生風險。因此,需進行正確的密鑰管理,確認是由合規的密碼產品或密碼模塊實現所有關于密碼管理的操作,然后理清密鑰之間的關系,檢查投保系統內密鑰的安全性,根據生命周期查看密鑰生成、存儲、分發、導入與導出、使用、備份與恢復、歸檔、銷毀的過程,并核實是否符合相應標準。

2

現行投保系統密碼應用現狀

圖 1 列舉了現行投保系統普遍的網絡拓撲情況。如圖 1 所示,網絡環境可以劃分為 4 個區域,包括運維管理區、邊界防護區、應用服務區和安全管理區。投保系統部署在應用服務區,整個環境中未部署安全認證網關,服務器也未部署國密安全套接字協議(Secure socket layer,SSL)證書進行數據傳輸機密性、完整性保護,沒有使用符合國家密碼管理部門認證的密碼產品或技術實現可靠的身份鑒別和安全的數據傳輸。

圖 1 現行投保系統網絡拓撲

2.1 物理和環境安全密碼應用現狀

物理和環境安全性的要求有兩點:一是對于物理和環境的訪問控制,二是對各類物理和環境的監控信息的完整性保護。

現行投保系統部署機房的方式有兩種:一是自行部署機房,二是部署在云平臺上。兩種方式對于進出人員的身份鑒別都依賴于門禁系統,而采用密碼技術的門禁系統較少,門禁卡可被復制的情況普遍存在。電子門禁記錄數據和視頻監控記錄數據明文存儲,無完整性校驗字段,未采用密碼算法進行完整性保護。

2.2 網絡和通信安全密碼應用現狀

針對網絡和通信安全層面,密碼應用包括通信實體的身份鑒別,以及保障通信數據完整性、通信重要數據機密性、訪問控制邊界完整性和網絡安全接入。

現行投保系統分布在互聯網中,網絡通信信道可分為普通用戶和業務管理員訪問應用系統的信道以及運維終端到堡壘機通信信道,主要采用安全傳輸 層 協 議(Transport Layer Security,TLS)、 互 聯網 安 全 協 議(Internet Protocol Security,IPSec)、超 文 本 傳 輸 協 議(Hyper Text Transfer Protocol,HTTP)進行通信。TLS 協議采用基于公鑰密碼的數字簽名技術對通信實體進行身份鑒別,主要使用RSA1024、RSA2048、SHA-256 等算法,IPsec 協議采用基于對稱密碼算法的預共享密鑰的認證方式對通信實體進行身份鑒別,HTTP 協議不具有身份鑒別機制。TLS 協議和 IPsec 協議通常采用 AES128 等對稱密鑰算法實現通信數據傳輸過程的機密性,采用 HMAC-SHA-1、HMAC-SHA-256 等哈希算法來保護通信過程數據傳輸的完整性。身份鑒別、機密性、完整性的實現都未采用符合國家規定的 SM2、SM3、SM4 等商用密碼算法來保障傳輸通道的安全性。信息系統網絡邊界訪問控制信息的完整性未采用密碼技術或者算法來進行保護。

2.3 設備和計算安全密碼應用現狀

設備和計算安全對登錄設備的用戶身份鑒別信息、訪問控制信息、日志記錄、重要程序或文件、重要信息資源敏感標記等提出了安全要求。

現行投保系統中,運維人員遠程訪問管理服務器,通過用戶名和口令的方式對登錄用戶進行身份鑒別,未采用國產密碼技術提供可靠的身份鑒別,用戶身份真實性無法得到可靠認證。在遠程管理服務器等資產的過程中,通道未使用經認證或滿足安全等級要求的密碼產品建立安全傳輸,存在通信數據在信息系統外部被非授權截取、非授權篡改的風險。系統資源訪問未采用密碼技術保護系統資源訪問信息的完整性。系統日志信息通常由操作系統、數據庫自身相關安全機制確保日志記錄完整性,且僅有具備權限受控運維人員才能讀取,日志記錄被非授權用戶篡改的風險較小。目前未采用密碼技術對重要可執行程序進行真實性、完整性保護,只有受控用戶才能進行可執行程序的安裝、卸載,執行非法程序的風險較小。

2.4 應用和數據安全密碼應用現狀

應用和數據安全層主要關注的是投保系統交易軟件傳輸和存儲的應用數據,身份鑒別數據、賬戶信息、資金信息等敏感數據的安全保護主要在該層面實現,也是密碼技術發揮網絡安全保障作用的最終目標。

GB/T 39786—2021《信息系統密碼應用基本要求》要求使用密碼技術或產品來實現業務應用中登錄用戶身份鑒別、訪問控制信息完整性、數據傳輸以及存儲的完整性和機密性、日志記錄完整性、不可否認性等安全需求。

目前,現行投保系統常存在以下問題:

(1)對于用戶的身份鑒別主要采用用戶名和靜態口令的認證方式,認證安全級別較低,存在非法訪問、用戶名及密碼被盜取、操作行為抗抵賴等風險;(2)用戶訪問控制信息未采用密碼技術保證其完整性,存在應用資源被非授權用戶獲取、篡改的風險;(3)用戶訪問相關服務器傳輸過程中,重要數據包括線下支付確認、退費,執行重要數據內容在傳輸時通常為明文傳輸,未采用密碼技術進行加密處理和完整性保護,無法保障其傳輸機密性和完整性,存在數據被非法竊取和篡改的風險;(4)重要數據包括身份鑒別信息、用戶個人信息等在存儲過程中未采用密碼技術進行加密處理和完整性保護,無法保障其存儲安全性,存在數據被非法竊取和篡改的風險。

3

投保系統密碼應用總體設計

3.1 設計目標

為提高投保系統安全水平,建立健全完整的投保系統結構,滿足基礎安全要求 ,需要提出投保系統密碼應用體系建設的設計目標:依據國家相關法律、法規及技術標準,按照國家密碼局的要求,統一技術方案和管理規定,結合保險投保系統實際情況,制訂實施方案,建立相關管理制度,為投保系統提供集中化、透明化的密碼應用服務,解決網絡通道傳輸機密性、數據完整性等安全問題。

通過密碼技術的應用,減少或消除投保系統中存在的安全風險。對于未采用密碼技術保護的,采用商用密碼技術進行保護;對于已采用國外密碼技術進行保護的,替換為自主可控的商用密碼技術進行保護。應充分考慮國家法律法規、行業規范等政策需求,積極響應國家號召,促進投保系統建設與互聯網融合發展。

3.2 設計原則

投保系統密碼應用方案遵循的設計原則如下:

(1)統一設計原則:統籌規劃和統一設計系統結構。(2)先進性原則:密碼應用必須采用具有國內先進水平,并符合國際發展趨勢的技術、軟件產品和設備。(3)高可靠 / 高安全性原則:密碼應用設計和數據架構設計中充分考慮投保系統的安全可靠,算法為自主可控的密碼算法。(4)標準化原則:密碼應用各項技術遵循國際標準、國家標準、行業標準和相關規范。(5)成熟性原則:密碼應用要采用國際主流、成熟的體系架構來構建。(6)適用性原則:密碼應用應結合投保系統的實際情況,充分利用投保系統現有的資源。(7)可擴展性原則:密碼應用設計要考慮到業務未來發展的需要,盡可能設計簡明,并充分考慮兼容性。

3.3 總體框架設計

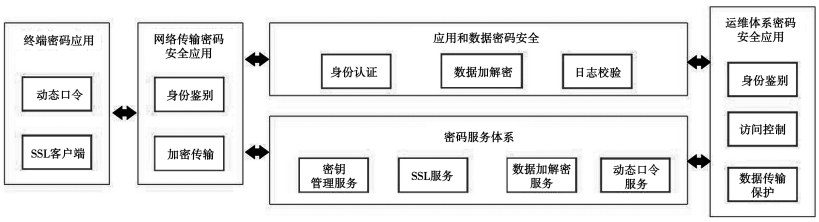

投保系統密碼應用架構整體設計結合了信息化發展趨勢,兼顧了當前投保系統密碼應用需求。本次的設計和建設部分包含密碼服務體系的建設,以及終端密碼應用、網絡傳輸密碼應用、運維體系密碼安全應用的建設。總體框架如圖 2 所示。

圖 2 總體框架

3.4 密碼應用總體部署方案

根據投保系統應用現狀,結合上述密碼應用需求分析,在滿足統一設計、先進性、高可靠 / 高安全性、標準化、成熟性、適用性、可擴展性原則的基礎上,提供如下密碼服務,以滿足投保系統的密碼應用需求。總體部署方案如圖 3 所示。

圖 3 總體部署

密碼保障系統(SSL /IPSEC VPN 網關、簽名驗簽服務器、服務器密碼機)均部署于托管區,為平臺提供通道加密服務、身份認證服務、簽名驗簽服務、服務器加密機服務、數字信封服務、密鑰管理服務。

3.4.1 物理和環境安全

在機房中單獨劃分一個區域專門用于密碼資源設備的部署,投保系統網絡通過安全配置策略調用密碼資源設備。密碼資源的基礎硬件設施部署在獨立的物理機柜中,物理安全和網絡安全隔離設施統一部署,遵循現行的相關功能、協議和安全要求。通過在機房部署服務器加密機、SSL 安全網關等設備,實現身份鑒別、傳輸機密性、完整性、日志存儲完整性等保護功能。

3.4.2 網絡和通信安全

訪問托管區密碼設備(IPSEC/SSLVPN 安全網關、簽名驗簽服務器、服務器密碼機):均通過UKEY 配合第三方 CA 數字證書,基于國密數字簽名技術,進行身份鑒別。通信數據完整性和機密性由 SSL VPN 安全網關、第三方站點證書在網絡層面共同完成。若投保系統為 B/S 架構,則采用由第三方站點證書機構,網站服務器頒發國密 SSL 服務器證書,導入證書到 SSL VPN 中,然后通過 SSL VPN安全網關實現基于國密 TLS 的 VPN 安全通道,從而采用 SM4/CBC 算法和 SM4/CBC-HMAC 算法實現對傳輸數據進行保密性和完整性保護。

3.4.3 設備和計算安全

運維管理員使用用戶名、口令和短信的方式訪問,對登錄堡壘機的用戶進行身份鑒別,防止非授權人員非法登錄、訪問,降低身份鑒別安全風險。對新增的 IPSEC/SSLVPN 安全網關、簽名驗簽服務器、服務器密碼機等設備訪問,管理員均采用UKEY 進行登錄認證。先登錄 IPSEC/SSLVPN 安全網關后,再訪問簽名驗簽服務器、服務器密碼機。針對所有的密碼設備,配備了設備數字證書,進行設備身份鑒別。運維管理員通過托管區的國密算法IPSEC/SSLVPN 安全網關和 SSL 服務器證書建立國密 SSL 加密管理通道,確保訪問通道的安全性。

運維管理員訪問托管區密碼設備路徑:互聯網→邊界防護區→托管區(網關)→簽名驗簽服務器 / 服務器密碼機。

3.4.4 應用和數據安全

在托管區部署簽名驗簽服務器、服務器密碼機等設備,為投保系統提供身份鑒別、傳輸和存儲機密性、完整性保護。

為 業 務 系 統 管 理 員 頒 發 SM2 國 產 密 碼 算 法UKEY 和數字證書,服務端部署簽名驗簽服務器支撐 UKEY 證書的登錄認證,實現可靠身份鑒別。通過投保系統與服務器密碼機對接,采用服務器密碼機提供的 HMAC-SM3 算法能力對系統業務管理員用戶訪問權限控制信息進行完整性保護,防止應用資源被非授權用戶篡改。

在網絡層面,采用 SSL 加密通報保證數據傳輸機密性、完整性;在應用和數據層面,通過投保系統與簽名驗簽服務器對接,利用簽名驗簽服務器和客戶端 UKEY,基于數字信封機制,實現數據傳輸機密性。通過投保系統與服務器密碼機對接,并通過支持國產密碼算法的服務器密碼機,采用 SM4 對稱密鑰算法對重要數據、隱私信息、敏感字段信息進行加密保護,確保數據存儲機密性。服務器密碼機采用 SM3 算法對數據進行國密運算,通過校驗,確保數據的完整性。服務器密碼機采用 HMAC-SM3算法對數據進行國密運算,哈希值存放在數據庫中,通過校驗,確保數據的完整性。

3.5 改進建議

在整個投保系統的設計過程中,針對密碼應用方案中常見的實際問題和實際需求,密切結合信息化建設過程中所面臨的實際問題,設計開發的最終產品既與目前的主流計算技術相兼容,又考慮了對用戶已有投資的保護以及數據資源的充分利用,能為服務體系信息化建設提供有力的技術支持。

在機房部署具有商用密碼產品認證證書的電子門禁系統、服務器密碼機,門禁卡(一卡一密),并基于合規的密碼算法對人員身份進行鑒別和對電子門禁系統記錄和視頻監控數據進行存儲完整性保護。

業務終端與應用系統之間應使用合規的國密GMSSL 協議建立連接,采用基于公鑰密碼算法的數字簽名機制等密碼技術實現通信實體的身份鑒別,使用合規的密碼算法保護通信過程中數據的完整性、機密性。還可以在用戶終端部署國密瀏覽器。

在系統邊界部署具有商用密碼產品認證證書的SSL/IPSec VPN 設備,采用證書方式實現通信實體的身份鑒別;使用合規的密碼算法保護通信過程中數據的完整性;使用合規的密碼算法保護通信過程和存儲過程中數據的完整性、機密性;使用符合法律、法規規定或經國家密碼管理局核準的密碼產品對網絡邊界訪問控制信息、系統資源訪問控制信息、日志記錄、應用訪問控制信息進行完整性保護。

為實現防篡改,應將服務器部署在局域網中,使整體局域網運行環境較安全,并安裝相應程序,為運行管理提供保障,尤其是對網頁源代碼的處理以及更改,合理提高源文件的應用效率 。依托網頁應用層防火墻技術對相應的信息進行篩查和處理,確保安全檢測工作的全面升級,為后續應用效果的全過程優化奠定基礎。在服務區部署具有商用密碼產品認證證書的簽名驗簽服務器,在用戶進行重要操作時,終端和服務端分別調用合規的數字證書和簽名驗簽服務器,進行簽名驗簽實現操作行為的不可否認性。

4

結 語

隨著《中華人民共和國密碼法》的發布和施行,我國密碼技術的應用進入了新階段,而密碼應用方案則是推進密碼應用的起點,是保障信息系統的重要環節。因此對于信息系統的密碼應用研究,需按照《信息系統密碼應用基本要求》進行分析,結合信息系統的實際情況設計應用方案,并保證其具有總體性、科學性、完備性和可行性,從而有效解決身份認證、機密傳輸、數據完整性等安全問題。保險行業作為我國金融行業的重要組成部分,對社會和個人都有著重要作用,它發揮各系統、各部門、各環節的功能,從而實現社會關系和諧、整個社會良性運行和有效管理,幫助個人規避風險,在醫療、生活等方面填補費用,保證我國國民的平穩生活。因此,投保信息系統的安全性要求要比一般信息系統更高。無論是軟件開發商、系統維護人員,還是行業機構、主管部門,都應該一起主動積極地推進密碼技術在行業信息系統的應用,保障技術應用的廣泛性、合規性、安全性,并推進技術的應用領域,提高金融行業投保系統的安全風險抵御能力,保障公民的金融信息安全。

編輯:陳十九

審核:商密君

征文啟事

大家好,為了更好地促進同業間學術交流,商密君現開啟征文活動,只要你對商用密碼、網絡安全、數據加密等有自己的獨到見解和想法,都可以積極向商密君投稿,商密君一定將您的聲音傳遞給更多的人。

點擊購買《2020-2021中國商用密碼產業發展報告》

來源: 信息安全與通信保密雜志社

注:內容均來源于互聯網,版權歸作者所有,如有侵權,請聯系告知,我們將盡快處理。

點分享

點點贊

點在看