釣魚電子郵件中的 HTML 附件

在釣魚電子郵件中使用嵌入式 HTML 文檔是攻擊者使用的一種標準技術。它不需要在電子郵件正文中添加鏈接,而反垃圾郵件引擎和電子郵件反病毒軟件可以很容易地檢測到這些鏈接。在偽裝釣魚內容方面,HTML比電子郵件的隱蔽性要強得多。

攻擊者使用的HTML附件主要有兩種:帶有虛假網站鏈接的HTML文件,或者是一個完整的釣魚頁面。在第一種情況下,攻擊者不僅可以隱藏文件中的鏈接,還可以在用戶打開此文件時自動將用戶重定向到欺詐網站。第二種類型的 HTML 附件可以完全跳過創建網站并節省托管成本:網絡釣魚表單和收集數據的腳本直接嵌入在附件中。此外,像電子郵件這樣的HTML文件可以根據目標受害者和攻擊載體進行修改,從而實現更加個性化的網絡釣魚內容。

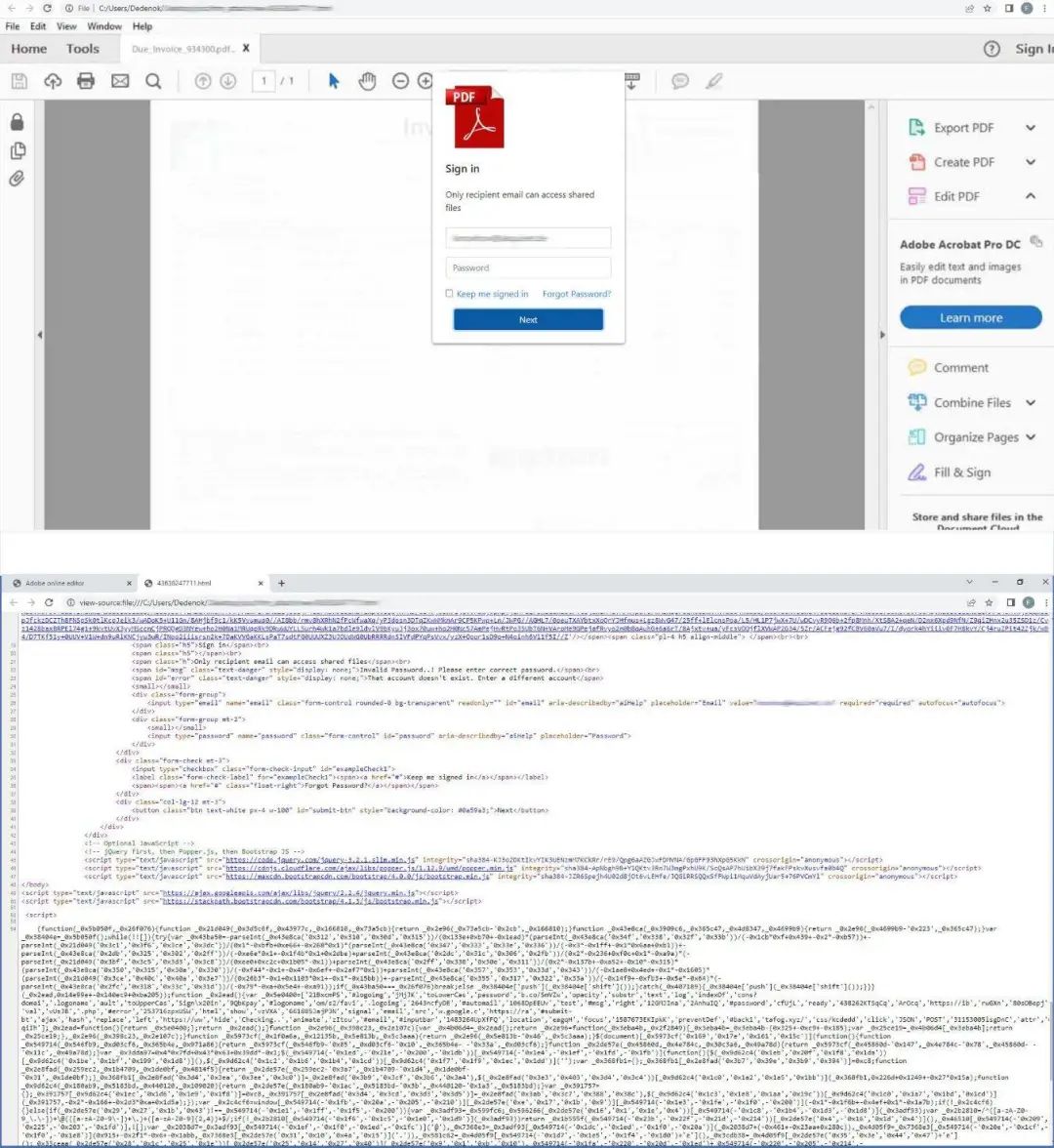

帶有HTML附件的電子郵件示例

網絡釣魚HTML附件結構

HTML附件中的釣魚元素通常使用JavaScript實現,它處理將用戶重定向到釣魚網站或收集憑據并將其發送給詐騙者。

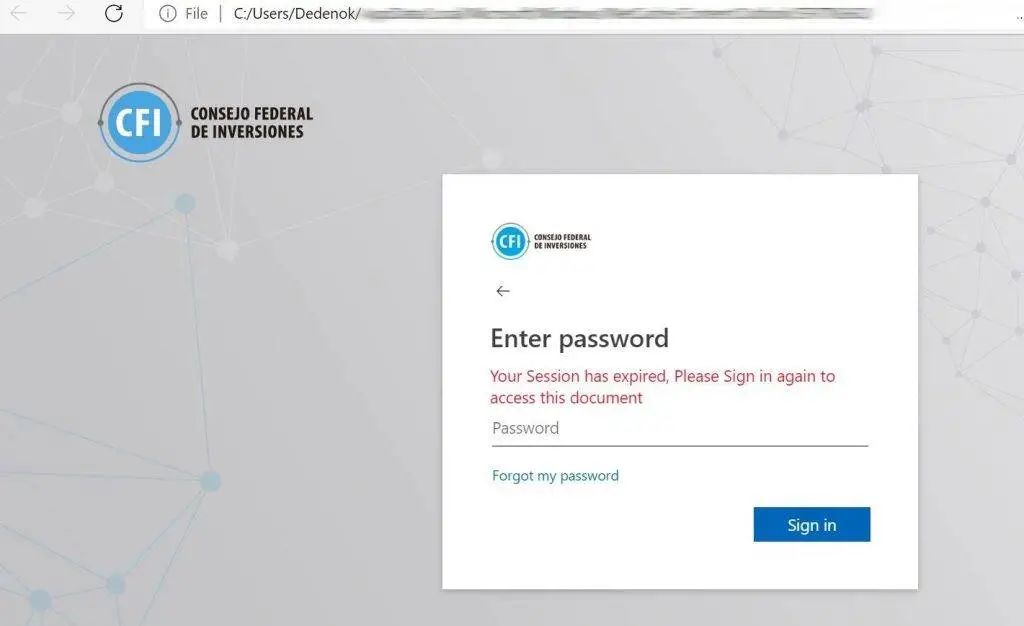

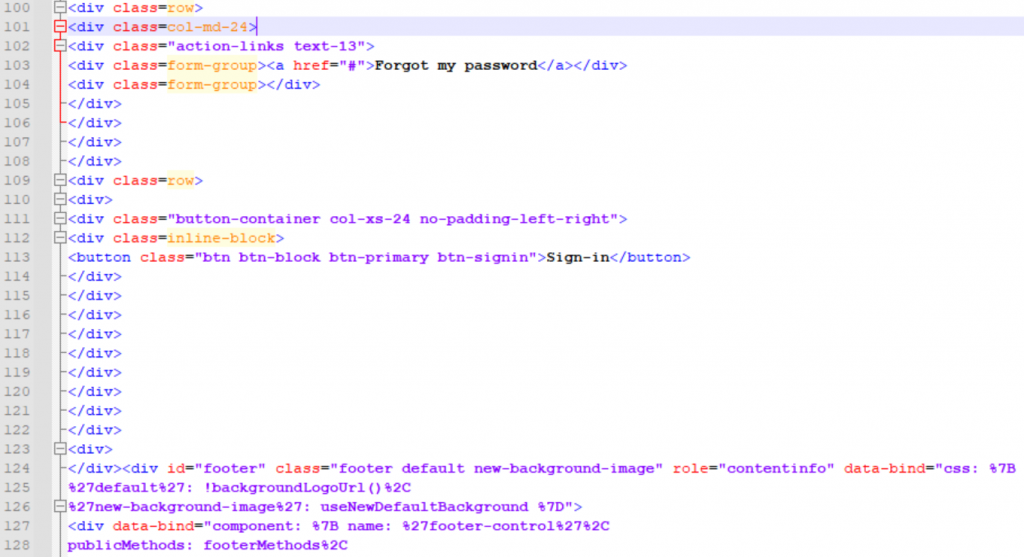

釣魚HTML頁面及其源代碼

通常,HTML頁面將數據發送到腳本中指定的惡意URL。有些附件完全或大部分包含一個JS腳本。

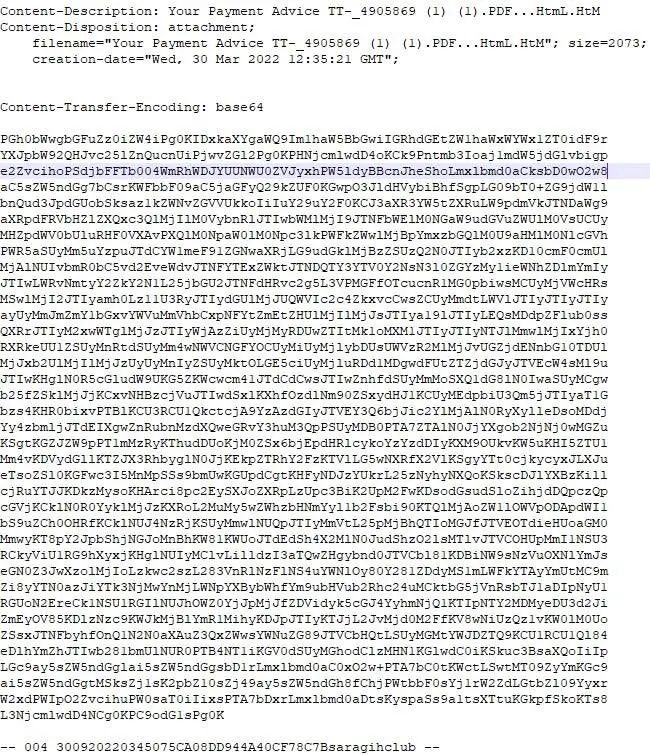

在電子郵件源代碼中,HTML附件看起來像純文本,通常是base64編碼的。

電子郵件中的HTML附件源代碼

如果文件包含明文的惡意腳本或鏈接,安全軟件可以快速解析并阻止它。為了避免這種情況,攻擊者們使出了各種手段。

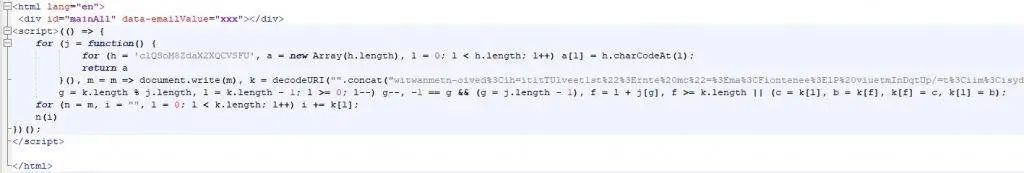

JavaScript 混淆

JavaScript混淆是用于隱藏HTML附件的最常用技術之一。為了防止文件中的URL被快速發現和阻止,網絡釣魚者要么混淆釣魚鏈接本身,要么混淆整個腳本,有時甚至混淆整個HTML文件。在某些情況下,攻擊者會手動混淆代碼,但他們通常使用現成的工具,其中很多都是免費的,比如JavaScript混淆器。

例如,在文本編輯器中打開據稱來自匯豐銀行(HSBC Bank)的釣魚電子郵件中的HTML附件(見圖1),我們看到一些相當令人困惑的JS代碼,這似乎既不暗示打開鏈接,也不暗示任何其他有意義的操作。

HTML附件中的混淆示例

然而,它實際上是一個將用戶重定向到釣魚網站的混淆腳本。為了隱藏釣魚鏈接,攻擊者使用了一個現成的工具,使我們能夠輕松可以輕松地反混淆腳本。

來自 HSBC 銀行的電子郵件附件中的反混淆腳本

如果腳本、鏈接或 HTML 頁面被手動混淆,則恢復原始代碼要困難得多。要檢測此類文件中的網絡釣魚內容,可能需要進行動態分析,其中涉及運行和調試代碼。

編碼

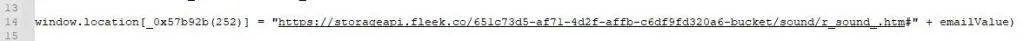

有時攻擊者會使用更有趣的方法,例如,在一封網絡釣魚電子郵件中,我們發現了一個不尋常的 HTML 附件。如上例所示,它包含 JavaScript。由于該代碼非常簡潔,人們可能會認為它在做的事情與偽造的匯豐電子郵件中的代碼相同,即將用戶重定向到一個釣魚網站。但是在運行它時,我們發現了一個用這個小腳本編碼的完整的網絡釣魚頁面。

使用unescape()方法的HTML文件,該文件的源代碼只包含五行,其中一行是空的。

HTML附件中的釣魚頁面

攻擊者使用了一個有趣的技巧,涉及到已棄用的JS方法unescape()。此方法將“%xx”字符序列替換為傳遞給它的字符串中的等價ASCII字符序列。運行腳本并查看結果頁面的源代碼,我們將看到純HTML。

生成的HTML文件

JavaScript 現在使用 decodeURI() 和 decodeURIComponent() 方法代替 unescape(),但大多數現代瀏覽器仍然支持 unescape()。我們不能肯定為什么攻擊者選擇了一種已棄用的方法,但這可能是因為現代方法更有可能被反垃圾郵件引擎解釋和檢測到。

統計數據

在2022年前4個月,卡巴斯基安全解決方案檢測到近200萬封包含惡意HTML附件的電子郵件。其中近一半(851328人)在3月份被發現并被阻止。一月是最平靜的月份,卡巴斯基的反垃圾郵件解決方案檢測到299,859封帶有釣魚HTML附件的電子郵件。

2022 年 1 月至 4 月檢測到的帶有惡意 HTML 附件的電子郵件數量

總結

網絡釣魚攻擊者使用各種技巧來繞過電子郵件攔截,并引誘盡可能多的用戶訪問他們的欺詐網站。一種常見的技術是帶有部分或完全混淆代碼的 HTML 附件。HTML 文件允許攻擊者使用腳本、混淆惡意內容以使其更難檢測,并將網絡釣魚頁面作為附件而不是鏈接發送。

參考及來源:https://securelist.com/html-attachments-in-phishing-e-mails/106481/